Раздели на сайта

Избор на редактора:

- Възстановяване на парола за Excel

- Как да добавите нов циферблат на смарт часовници с Android Wear

- Най-печелившият тарифен план Life

- Как да прехвърляте данни от Samsung към Xiaomi Miui google contacts

- CSS филтри за изображения Функции и синтаксис на CSS филтри

- Всички цветове на калъфа Galaxy S8 и кой е по-добър за закупуване?

- Mikrotik hAP AC - Рутер за всички случаи Преди да започнете да тествате

- Как най-добре да изчислим басрефлекса за акустична система

- Фабрично нулиране на ZTE Blade X3

- Как да отключите паролата за Honor, ако сте я забравили на вашия смартфон?

реклама

| Методи на протокола Snmp за мрежови атаки и защити. SNMP протокол |

|

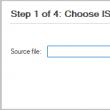

СЪДЪРЖАНИЕ Фрагмент за преглед Фигура 3 - Екранна форма на помощната програма SoftPerfectNetworkScanner Патчи Производители на много мрежови устройстваТе разработват така наречените пачове, чието използване е необходимо, когато се открият уязвимости в системата. Ето защо, ако намерите устройства с активиран SNMP във вашата мрежа, препоръчително е да се свържете с производителите на тези устройства, за да разберете дали са разработили необходимите корекции. Деактивиране на услугата SNMP Много експерти са склонни да вярват, че ако услугата SNMP е не е необходимо, трябва да бъде деактивирано или премахнато. Ето алгоритъм за деактивиране на услугата SNMP в операционната система Windows: Изберете менюто Старт - Контролен панел - Административни инструменти - Услуги (вижте Фиг. 4). Избор на SNMP услуга. Ако услугата работи, щракнете върху бутона „Стоп“ и след това изберете „Тип стартиране“ - „Деактивирано“ Фигура 4 – Деактивиране на услугата SNMP Струва си да се отбележи, че някои от потенциално уязвимите продукти остават податливи на DoS атаки или. други действия, които нарушават стабилността на мрежата, дори когато SNMP е деактивиран. Филтрирането на входа разчита на конфигуриране на защитни стени и рутери за извършване на входно филтриране на UDP портове 161 и 162. Това ще предотврати атаки, инициирани от. външна мрежаатаки срещу уязвими устройства в локална мрежа. Други портове, които поддържат услуги, свързани със SNMP, включително TCP и UDP портове 161, 162, 199, 391, 750 и 1993, може също да изискват филтриране на входа Филтрирането на изходящия трафик на UDP портове 161 и 162 на границата на мрежата може да попречи на системата ви да бъде използвана като трамплин за системи за откриване и предотвратяване на проникване. Системата за откриване на прониквания (IDS) е софтуер или хардуер, който открива събития от неоторизирано влизане (проникване или мрежова атака) в компютърна система или мрежа Без IDS инфраструктурата за мрежова сигурност става немислима. Като допълнение към базирани на правила защитни стени, IDS наблюдава и наблюдава подозрителна дейност. Те ви позволяват да идентифицирате нарушители, които са влезли отзад защитна стена, и докладвайте това на администратора, който ще вземе необходимото решение за поддържане на сигурността. Методите за откриване на проникване не гарантират пълна сигурност на системата В резултат на използването на IDS се постигат следните цели: идентифициране на мрежова атака или проникване, прогнозиране на вероятни бъдещи атаки слаби местасистеми за предотвратяване на тяхното използване. В много случаи нападателят ще извърши подготвителна фаза, като например сондиране (сканиране) на мрежата или друго тестване за откриване на известни заплахи; наблюдение на качеството на администрирането от гледна точка на сигурността, особено в големи и сложни мрежи ; получаване на ценна информация за възникнали прониквания с цел възстановяване и коригиране на факторите, довели до проникването от гледна точка на външната мрежа (външни или вътрешни атаки); за вземане на правилни решения при поставяне на мрежови възли В общия случай IDS съдържа: подсистема за наблюдение, която събира информация за събития, свързани със сигурността на защитената мрежа или система, подсистема за анализ, която открива подозрителни дейности и мрежови атаки която съхранява първични събития и резултати от анализи; конзола за управление за конфигуриране на IDS, наблюдение на състоянието на защитената система и IDS, изучаване на ситуации, открити от подсистемата за анализ. За да обобщим, отбелязваме, че простотата на популярния протокол SNMP води до повишена уязвимост. . Тъй като SNMP се използва толкова широко, работата на мрежи с уязвими продукти може да има катастрофални последици. Следователно, за да използвате ефективно SNMP протокола, трябва да използвате различни начинипредотвратяване на атаки и изграждане на цялостна система за защита. Изследването е посветено на въпросите за осигуряване на сигурността на организирането на мрежово взаимодействие чрез протокола SNMP. В процеса на работа бяха идентифицирани характеристиките на посочения протокол и възможни проблемиизползването му. За да се обоснове проблемът, са предоставени статистически данни, потвърждаващи високата вероятност от мрежови атаки. В допълнение, теоретичната част съдържа информация за структурата на протокола, схемата заявка/отговор и етапите на получаване на отговори на заявки курсова работаБеше извършен анализ на възможните атаки срещу SNMP протокола, сред които Dos атаки, атаки при препълване на буфера и такива, използващи уязвимости във форматния низ. Разбира се, има много повече потенциални заплахи, но техният преглед изисква по-задълбочено и цялостно проучване. За да се изгради система за защита на мрежовото взаимодействие на мрежовите абонати, бяха разгледани и отбелязани методи за предотвратяване на атаки срещу SNMP протокола. че използването на набор от инструменти би било ефективно. Въз основа на анализа беше разкрито, че протоколът SNMP е доста уязвим и, ако се вземе решение за използването му, трябва да се разработи политика за сигурност и всички нейни принципи. Така можем да заключим, че целта е постигната и поставените във въведението задачи са решени Федерален закон руска федерацияот 27 юли 2006 г. N 149-FZ За информация, информационни технологиии по защита на информацията Списък на специализирана и научна литература Blank-Edelman D. Perl за системна администрация, М.: символ-Плюс, 2009.- 478 с. Бородакий В.Ю. Практика и перспективи за създаване на защитен информационен и изчислителен облак на базата на MSS OGV / V.Yu. Бородакий, А.Ю. Добродеев, П.А. Нащекин // Актуални проблеми на развитието на технологичните системи за държавна сигурност, специални комуникации и специални информационна поддръжка: VIII Всеруско междуведомствено научна конференция: материали и доклади (Орел, 13–14 февруари 2013 г.). – В 10 ч. 4 / Общо изд. В.В. Мизерова. – Орел: Академия на Федералната служба за сигурност на Русия, 2013. Организация Гришина Н.В интегрирана системазащита на информацията. - М.: Хелиос ARV, 2009. - 256 с., Дъглас Р. Мауро Основи на SNMP, 2-ро издание / Дъглас Р. Мауро, Кевин Дж. Шмит - М.: Символ-Плюс, 2012. - 725 с. Кулгин М.В. Компютърни мрежи. Строителна практика. За професионалисти, Санкт Петербург: Питър, 2003.-462 с. Mulyukha V.A. Методи и средства за защита на компютърна информация. Защитна стена: Учебник / Mulyukha V.A., Novopashenny A.G., Podgursky Yu.E. - Санкт Петербург: Издателство SPbSPU, 2010. - 91 стр. Olifer V.G., Olifer N.P. Компютърни мрежи. Принципи, технологии, протоколи. - 4-ти. - Санкт Петербург: Питър, 2010. -902 с. Технологии за комутиране и маршрутизиране в локален компютърни мрежи: учебник / Смирнова Е. V. et al.; изд. А.В. Пролетарски. – М.: Издателство на MSTU im. Н.Е. Бауман, 2013. – 389 с. Фленов М. Linux през очите на хакера, Санкт Петербург: BHV-Санкт Петербург, 2005. – 544 с. Хореев П.В. Методи и средства за защита на информацията в компютърни системи. - М.: Издателски център "Академия", 2005. -205 с. Хорошко В. А., Чекатков А. А. Методи и средства за информационна сигурност, К.: Джуниър, 2003. - 504 с. Интернет източници IDS / IPS - Системи за откриване и предотвратяване на прониквания [Електронен ресурс] URL: http://netconfig.ru/server/ids-ips/. Анализ на интернет заплахите през 2014 г. DDoS атаки. Хакерски сайтове [Електронен ресурс]. URL: http://onsec.ru/resources/Internet%20threats%20in%202014.%20Overview%20by%20Qrator-Wallarm.pdf Kolischak A. Format string vulnerability [Електронен ресурс]. URL: https://securityvulns.ru/articles/fsbug.aspFirst Mile, No. 04, 2013 [Електронен ресурс]. URL: http://www.lastmile.su/journal/article/3823 Семейство SNMP стандарти [Електронен ресурс]. URL: https://ru.wikibooks.org/wiki /SNMP_standards_familyЧуждестранна литература „CERT Advisory CA-2002-03: Множество уязвимости в много реализации на протокола за просто управление на мрежата (SNMP)“, 12 февр. 2002 г. (текущ 11 март 2002 г.) СПИСЪК НА ИЗПОЛЗВАНИТЕ ИЗТОЧНИЦИ Публикувано на http:// www. всичко най-добро. ru/ Публикувано на http:// www. всичко най-добро. ru/ преглед на техниките за мрежови атаки на мрежовия слой на OSI модела и мерките за противодействие ВЪВЕДЕНИЕ Троянски вирусни мрежови атаки Всяка информация има три основни свойства: · Конфиденциалност. · Почтеност. · Наличност. Обяснете всяко от тези свойства. Поверителна информация е информация, която е във владение, ползване или разпореждане на отделни физически или юридически лица и се разпространява по тяхно искане в съответствие с нейните условия. Информационната цялост (цялост на данните) е термин в компютърните науки и теорията на телекомуникациите, който означава, че данните са пълни, условието е, че данните не са били модифицирани от каквато и да е операция върху тях, било то предаване, съхранение или представяне. Наличност на информация - състояние на информацията (автоматизирани ресурси информационна система), в които субектите с права на достъп могат да ги упражняват свободно. Права на достъп: право на четене, промяна, копиране, унищожаване на информация, както и право на промяна, използване, унищожаване на ресурси. Има три основни начина за защита на информацията, изброени по важност: · Организационни методи за защита на информацията. Защитата на организационната информация е организационен принцип, така нареченото „ядро“ в обща системазащита поверителна информацияпредприятия. Ефективността на системата за информационна сигурност като цяло зависи от пълнотата и качеството на решенията на организационните задачи от ръководството на предприятието и служителите. Ролята и мястото на защитата на организационната информация в цялостната система от мерки, насочени към защита на поверителна информация на предприятието, се определят от изключителното значение за ръководството да взема навременни и правилни управленски решения, като се вземат предвид силите, средствата, методите и методите на защита на информацията, с която разполага и въз основа на действащата нормативна уредба. · Технически методи за информационна сигурност. Тези методи изискват наличието на устройства и технически средстваобработка на информация, средства за специални технически решения, които осигуряват защита и контрол на информацията. И в допълнение, методи за защита на информацията, тоест набор от алгоритми и програми, които осигуряват контрол на достъпа и изключват неоторизирано използване на информация. Тази статия е посветена на протокола SNMP (Simple Network Management Protocol) - един от протоколите на модела OSI, който практически не е засегнат в документацията на пространствата на RU-net. Авторът се опита да запълни този вакуум, като предостави на читателя почва за размисъл и самоусъвършенстване по този, може би нов за вас въпрос. Този документ не претендира да бъде „документация за разработчика“, а просто отразява желанието на автора, доколкото е възможно, да подчертае аспектите на работата с този протокол, да покаже неговите слабости, уязвимости в системата за „сигурност“, преследваните цели от създателите и обяснете предназначението му. Цел Протоколът SNMP е разработен за тестване на функционирането на мрежови рутери и мостове. Впоследствие обхватът на протокола обхвана други мрежови устройства, като хъбове, шлюзове, терминални сървъри, LAN Manager сървъри, компютри Windows контрол NT и др. В допълнение, протоколът позволява възможността за извършване на промени във функционирането на тези устройства. Теория Основните взаимодействащи страни на протокола са агенти и системи за контрол. Ако разгледаме тези две концепции на езика „клиент-сървър“, тогава ролята на сървъра се изпълнява от агенти, тоест самите устройства за анкетиране на състоянието, на които е разработен протоколът, който разглеждаме. Съответно ролята на клиенти се възлага на системи за управление - мрежови приложения, необходими за събиране на информация за функционирането на агентите. В допълнение към тези два обекта, в модела на протокола могат да бъдат разграничени още два: контролна информация и самият протокол за обмен на данни. „Защо изобщо трябва да проверявате оборудването?“ - питате вие. Ще се опитам да хвърля малко светлина по този въпрос. Понякога по време на работа на мрежата става необходимо да се определят определени параметри на определено устройство, като например размера на MTU, броя на получените пакети, отворени портове, операционната система, инсталирана на машината и нейната версия, разберете дали опцията за пренасочване е активирана на машината и много повече. SNMP клиентите са най-добрият начин да направите това. В допълнение към горното, разглежданият протокол има още една много важна характеристика, а именно възможността за модифициране на данни за агенти. Разбира се, би било глупаво да се позволи промяна на абсолютно всеки параметър, но въпреки това броят на параметрите, за които е разрешена операция за запис, е просто плашещ. На пръв поглед това напълно опровергава цялата теория за мрежовата сигурност, но ако се задълбочим в проблема, става ясно, че не всичко е толкова занемарено, колкото изглежда на пръв поглед. "Ако те е страх от вълци, не ходи в гората." В крайна сметка, с малко усилия от мрежовия администратор, рискът от успешна атака може да бъде намален до минимум. Но ще обсъдим този аспект по-късно. Нека се спрем на какъв вид информация може да събере една система за управление от дълбините на SNMP. Цялата информация за обектите на агентната система се съдържа в така наречената MIB (информационна база за управление), с други думи, MIB е колекция от обекти, достъпни за операции запис-четене за всеки конкретен клиент, в зависимост от структурата и цел на самия клиент. В крайна сметка няма смисъл да питате терминалния сървър за броя на изпуснатите пакети, тъй като тези данни нямат нищо общо с работата му, както и информацията за администратора на рутера. Следователно системата за контрол трябва да разбере какво точно да поиска и от кого. В момента има четири MIB:

Всички MIB имена имат йерархична структура. Има десет основни псевдонима:

Нека си представим всеки от тях като дърво, растящо надолу (системата до болка напомня организацията на DNS). Например, можем да получим достъп до адреса на администратора по следния път: system.sysContact.0, време на работа на системата system.sysUpTime.0, описание на системата (версия, ядро и друга информация за ОС): system.sysDescr.0. От друга страна, същите данни могат да бъдат посочени в точкова нотация. Така system.sysUpTime.0 съответства на стойността 1.3.0, тъй като системата има индекс "1" в групите MIB II, а sysUpTime има индекс 3 в йерархията на системните групи. Нула в края на пътя показва скаларния тип на съхранените данни. Връзка към пълен списък(256 MIB II обекта) Можете да го намерите в края на статията в раздел "Приложение". По време на работа символните имена на обекти не се използват, т.е. ако мениджърът поиска съдържанието на параметъра system.sysDescr.0 от агента, тогава в реда за заявка препратката към обекта ще бъде преобразувана в „1.1.0 ”, и няма да се предава „както е”. След това ще разгледаме BULK заявката и тогава ще стане ясно защо това е толкова важно. С това ще завършим прегледа на структурата на MIB II и ще преминем директно към описанието на взаимодействието на мениджъри (системи за контрол) и агенти. В SNMP клиентът комуникира със сървъра на база заявка-отговор. Самият агент е способен да инициира само едно действие, наречено прекъсване на прихващане (в някои литератури „прихващане“ е прихващане). Освен това всички действия на агентите се свеждат до отговор на заявки, изпратени от мениджъри. Мениджърите имат много повече пространство за творчество, те са в състояние да изпълняват четири вида заявки:

В допълнение, мениджърите могат да обменят информация за своя локален MIB помежду си. Този тип заявка се нарича InformRequest. Ще дам стойностите на числените константи за всички видове заявки: #define SNMP_MSG_GET (ASN_CONTEXT | ASN_CONSTRUCTOR | 0x0) Тук се сблъскваме с още една интересна подробност, както можете да видите за капана има 2 числени константи. Всъщност има 2 основни версии на протокола SNMP (v1 & v2) и най-важното е, че те не са съвместими (всъщност има много повече версии - SNMP v2(p | c | u) и т.н., но всички тези модификации са съвсем незначителни, тъй като например въвеждането на поддръжка на md5 и т.н.). SNMP е протокол за наблюдение и диагностика и следователно е предназначен за ситуации, при които целостта на маршрутите е нарушена, в допълнение, в такава ситуация се изисква транспортен протокол, който е възможно най-малко взискателен по отношение на оборудването; затова изборът е направен в посока UDP. Но това не означава, че никой друг протокол не може да носи SNMP пакети. Това може да бъде протоколът IPX (например в мрежи NetWare); Ethernet картите и ATM клетките също могат да се използват като транспорт. Отличителна чертаРазглежданият протокол е, че прехвърлянето на данни се извършва без установяване на връзка. Да кажем, че мениджърът е изпратил няколко пакета до различни агенти, как системата за управление може впоследствие да определи кой от входящите пакети се отнася за 1-ви и 2-ри агент? За да направите това, на всеки пакет се присвоява специфичен идентификатор - цифрова стойност. Когато агентът получи заявка от мениджъра, той генерира отговор и вмъква в пакета ID стойността, която е получил от заявката (без да я променя). Една от ключовите концепции в SNMP е концепцията за група. Процедурата за оторизация на мениджъра е проста проверка дали той принадлежи към определена група от списъка, поддържан от агента. Ако агентът не намери групите на мениджъра в своя списък, по-нататъшното им взаимодействие е невъзможно. Преди това се натъкнахме на първата и втората версия на SNMP няколко пъти. Нека обърнем внимание на разликата между тях. На първо място, отбелязваме, че SNMP v2 включва поддръжка за криптиране на трафика, за което в зависимост от изпълнението се използват алгоритмите DES и MD5. Това води до факта, че при предаване на данни най-важните данни не са достъпни за извличане чрез снифтинг, включително информация за мрежови групи. Всичко това доведе до увеличаване на самия трафик и усложняване на структурата на пакета. Само по себе си в момента v2 практически не се използва никъде. Машините с Windows NT използват SNMP v1. Така бавно преминаваме към може би най-интересната част от статията, а именно проблемите със сигурността. Нека поговорим за това... Практика и безопасност В днешно време проблемите на мрежовата сигурност са от особено значение, особено що се отнася до протоколите за пренос на данни, особено в корпоративни мрежи. Дори след повърхностно запознаване със SNMP v1/v2 става ясно, че разработчиците на протокола са мислили за това последно или са били под строги срокове за проекта %-). Изглежда, че протоколът е проектиран да работи в среда на така наречените „доверени хостове“. Нека си представим някаква виртуална личност. Човек или по-скоро определен IP адрес, чийто собственик има намерение да получи облаги или просто да дразни администратора, като наруши работата на определена мрежа. Нека заемем мястото на този човек. Ще намалим това съображение до две точки:

Нека да преминем към "практическите упражнения". Какво може да ви трябва? На първо място, софтуер. Може да се получи на. Ще дам примери за Linux OS, но синтаксисът на командата е подобен на софтуера на Windows. Инсталирането на пакета е стандартно: gunzip udc-snmp-3.5.3.tar.gz Стартиране на демон (агент) След инсталирането са ви достъпни следните програми: snmpget Нека видим как изглеждат описаните по-горе операции на практика. Заявката GetRequest се изпълнява от едноименната програма snmpget За да получите необходимата информация, изпълнете следната команда: root@darkstar:~# snmpget 10.0.0.2 публичен system.sysDescr.0 На което сървърът добросъвестно ще ни каже: system.sysDescr.0 = Хардуер: x86 Family 6 Model 5 Stepping 0 AT/AT СЪВМЕСТИМ - Софтуер: Windows NT Версия 4.0 (Номер на компилация: 1381 Uniprocessor Free) (не е ли много смислено), или system.sysDescr.0 = Linux darkstar 2.4.5 #1 SMP петък, 17 август 09:42:17 EEST 2001 i586 Точно като ръководство за проникване. Да кажем, че искаме да променим нещо в настройките на агента. Нека направим следната операция: root@darkstar:~# snmpset 10.0.0.2 публичен system.sysContact.0 s [имейл защитен] и получаваме отговора: system.sysContact.0 = [имейл защитен] Списък на MIB II обекти с атрибути можете да намерите, като следвате връзката, предоставена в „Приложението“. Мисля, че е време да разгледаме SNMP пакетно ниво. Този пакет беше уловен от NetXRay снифър в мрежовия интерфейс на агента: Както виждаме, практиката не е далеч от теорията. Ние наблюдаваме ID на заявката и параметрите на заявката. На пълния скрийншот можете да видите стека на протокола - от Ethernet фреймове, чрез UDP достигаме до самия Simple Network Management Protocol:  И този пакет беше получен от интерфейса на мениджъра:  Както можете да видите, името на групата абсолютно не е криптирано (което от своя страна се обозначава с номер на версия на протокола: 1). Искам да отбележа, че според спецификацията на протокола SNMP пакетите нямат ясно дефинирана дължина. Има горна граница, равна на дължината на UDP съобщението, равно на 65507 байта, от своя страна самият протокол налага различна максимална стойност - само 484 байта. От своя страна дължината на заглавката на пакета (headerLength) няма зададена стойност. Е, ние се запознахме с протокола SNMP в общи линии. Какво друго може да се добави към горното... Можем само да дадем няколко съвета на мрежовите администратори, за да намалим риска от проблеми със сигурността на мрежата... На първо място трябва да се обърне необходимото внимание на настройката на защитната стена. Второ, променете имената на групите по подразбиране. Би било разумно да се фиксират стриктно адресите на машините (мениджърите), от които могат да се анкетират агенти. Мисля, че тази статия може да приключи тук. Бих искал да вярвам, че ви е било интересно. протокол SNMP(Simple Network Management Protocol) е предназначен да улесни работата на администратора при управлението на мрежови устройства. Въпреки това, огромен проблем с SNMP версия 1 (SNMPv1) винаги е била абсолютната несигурност на хоста, на който работят инструментите за поддръжка на протокола. Оригиналната версия използва само един защитен механизъм, базиран на използването на специални пароли, наречени низове за достъп ( общностен низ). В отговор на оплаквания относно слабости в сигурността, бързо беше разработена значително подобрена версия на SNMP (SNMFV2). Тази версия използва алгоритъма за хеширане MD5 за удостоверяване на съобщения, изпратени между SNMP сървъри и клиенти. Това ви позволява да гарантирате както целостта на предадените данни, така и възможността да проверите тяхната автентичност. Освен това SNMPv2 позволява криптиране на предаваните данни. Това ограничава способността на атакуващите да подслушват мрежовия трафик и да получават низове за достъп. В същото време обаче нищо не пречи на администраторите да използват прости пароли на рутери. Третата версия на протокола SNMP (SNMPv3) е текущият стандарт и осигурява необходимото ниво на сигурност на устройството, но приемането му вероятно ще се забави за известно време. дълго време. Достатъчно е да проучите типична мрежа, за да видите, че повечето устройства дори не работят с SNMPv2, а SNMPv1! още подробна информацияотносно протокола SNMPv3 се намира на http://www.ietf.org/html.charters/snmpv3-charter.html. Въпреки това нито една версия на SNMP протокола не ограничава възможността на администраторите да използват низове за достъп, предоставени от разработчиците. Като правило за тях се задават лесни за отгатване пароли, които са добре известни на всеки, който дори малко се интересува от подобни въпроси. По-лошото е, че много организации имат малко или никакво внимание към SNMP в своите политики за сигурност. Това може да се дължи на факта, че SNMP работи върху UDP (който обикновено липсва в стека на протокола) или защото малко администратори са наясно с неговите възможности. Във всеки случай трябва да се отбележи, че проблемите със сигурността при използване на SNMP протокола често се изплъзват от погледа, което често позволява на хакерите да проникнат в мрежата. Въпреки това, преди да преминем към подробно обсъждане на недостатъците на SNMP протокола, нека накратко да се запознаем с основните понятия, които са свързани с него. Низовете за достъп могат да бъдат един от двата типа - само за четене (тип четене) и както за четене, така и за запис (четене/запис). Когато използвате низове за SNMP достъп само за четене, можете да видите само информация за конфигурацията на устройството, като описание на системата, TCP и UDP връзки, мрежови адаптерии т.н. Низовете за достъп, които предоставят разрешения за четене и запис, предоставят възможност на администратор (и, разбира се, на атакуващ) да записва информация в устройството. Например само с една SNMP команда администраторът може да промени информацията за контакт на системата, snmpset 10.12.45.2 private.1.3.6.1.2.1.1 s Smith. Ascend рутериПо подразбиране рутерите на Ascend осигуряват SNMP достъп, използвайки низове за обществен достъп (прочетете - прочети) И пишетеза четене и писане - четене/запис). Пропуск в сигурността, свързан с достъпа за четене и запис на SNMP, беше открит за първи път от Network Associates. Inc. Противодействия: Защита на Ascend рутериЗа да промените низовете за достъп по подразбиране на вашия рутер Ascend, просто използвайте командата от менюто Ethernet › ModConflg › Опции за SNMP. Bay RoutersBay NT рутерите осигуряват контролиран от потребителя SNMP достъп по подразбиране както за четене, така и за запис. За да се възползвате от тази функция, просто опитайте да използвате потребителското име по подразбиране без парола. IN команден редрутер, въведете командата: Показване на типове snmp комуникация Тази команда ви позволява да видите наличните низове за достъп. Всеки потребител може да направи същото с помощта на Site Manager (команда от менюто Протоколи › IP › SNMP › Общности). Противодействия: Защита на Bay RoutersВ диспечера Мениджър на обекта, който е включен в софтуера на рутерите Bay Networks, изберете командата от менюто Протоколи › IlP1 › SNMPoCommunities. След това изберете командата Общност › Редактиране на общности променете низовете за достъп. Противодействия: SNMP защитаАко разрешите SNMP достъп през защитната стена на периферията до едно устройство, но няма належаща нужда да използвате SNMP за достъп до други възли в мрежата, можете просто да добавите подходящи ограничения към ACL на рутера. Access-list 101 deny udp any any eq 161 log! ЗАКЛЮЧЕНИЕ ВЪВЕДЕНИЕ СЪДЪРЖАНИЕ СПИСЪК НА ИЗПОЛЗВАНИТЕ ИЗТОЧНИЦИ Въведение Тази статия е логично продължение на материала "", в който са дадени основните принципи на функционирането на този протокол. Целта на тази работа заплахи Проблемите с протокола SNMP започнаха с първата версия, когато механизмът

Нека да разгледаме това, което изглежда най-сигурната трета версия на SNMP в светлината на Атака срещу SNMPv3

Така че, както се оказва, дори версия 3 е уязвима за някои видове атаки. IN Един от най-често срещаните проблеми и до днес са паролите. 3com Switch 3300 (3Com SuperStack II) - частен Между другото, на 16 октомври беше публикуван нов в пощенския списък на bugtraq За всеки системен администратор, който се занимава с данни Стартирайте постоянен процес, който ще наблюдава мрежата Регистрирането на откази на SNMP услуга определено е необходимо И така, в тази работа се опитах да подчертая проблемите колкото е възможно повече |

Нов

- Как да добавите нов циферблат на смарт часовници с Android Wear

- Най-печелившият тарифен план Life

- Как да прехвърляте данни от Samsung към Xiaomi Miui google contacts

- CSS филтри за изображения Функции и синтаксис на CSS филтри

- Всички цветове на калъфа Galaxy S8 и кой е по-добър за закупуване?

- Mikrotik hAP AC - Рутер за всички случаи Преди да започнете да тествате

- Как най-добре да изчислим басрефлекса за акустична система

- Фабрично нулиране на ZTE Blade X3

- Как да отключите паролата за Honor, ако сте я забравили на вашия смартфон?

- Технология Thunderbolt: как работи и какви са нейните предимства