Раздели на сайта

Избор на редактора:

- Фабрично нулиране на ZTE Blade X3

- Как да отключите паролата за Honor, ако сте я забравили на вашия смартфон?

- Технология Thunderbolt: как работи и какви са нейните предимства

- Как да повишите TIC и PR Как сами да повишите Yandex TIC

- Версия на ядрото 3.10. Мигане на ядрото на Android устройство. Какво е ядрото на мобилното устройство?

- Възстановяване с помощта на инсталационния диск

- Инсталиране на win 10 на 7. Съвети от експерти

- Най-добрият метод за преинсталиране на Windows от USB флаш устройство

- Android Pay: как работи и как се използва?

- Защо лаптопът не се включва: причините за проблема и как да ги поправите

реклама

| Условия. Златна среда |

Принцип на атакаАтаката обикновено започва с подслушване на комуникационния канал и завършва с опит на криптоаналитика да замени прихванатото съобщение и да извлече полезна информация, пренасочете го към някакъв външен ресурс. Да предположим, че обект A планира да предаде някаква информация на обект B. Обект C има знания за структурата и свойствата на използвания метод за предаване на данни, както и за факта на планираното предаване на действителната информация, която C планира да прихване. За да извърши атака, C се „изглежда“ на обект A като B и на обект B като A. Обект A, погрешно вярвайки, че изпраща информация на B, я изпраща на обект C. Обект C, след като е получил информацията, и извършва някои действия с него (например копиране или модифициране за собствени цели) препраща данните към самия получател - B; обект Б от своя страна смята, че информацията е получена директно от А. Примерна атакаИнжектиране на зловреден кодАтаката "човек по средата" позволява на криптоаналитик да вмъкне своя код имейли, SQL изрази и уеб страници (т.е. позволява инжектиране на SQL, инжектиране на HTML/скрипт или XSS атаки) и дори да модифицира двоични файлове, качени от потребителя, за да получи достъп до сметкапотребител или промяна на поведението на програма, изтеглена от потребителя от интернет. Атака за понижаванеТерминът „Атака за понижаване“ се отнася до атака, при която криптоаналитик принуждава потребителя да използва по-малко сигурни функции, протоколи, които все още се поддържат поради причини за съвместимост. Този тип атака може да се извърши върху протоколите SSH, IPsec и PPTP. SSH V1 вместо SSH V2Нападателят може да се опита да промени параметрите на връзката между сървъра и клиента, когато се установи връзка между тях. Според лекция, изнесена на Blackhat Conference Europe 2003, криптоаналитик може да "принуди" клиент да започне SSH1 сесия вместо SSH2, като промени номера на версията "1.99" за SSH сесията на "1.51", което означава използване на SSH V1 . Протоколът SSH-1 има уязвимости, които могат да бъдат използвани от криптоаналитик. IPsecПри този сценарий на атака криптоаналитикът подвежда жертвата си да мисли, че IPsec сесията не може да започне от другия край (сървър). Това води до изрично изпращане на съобщения, ако хост машината работи в режим на връщане назад. PPTPНа етапа на договаряне на параметрите на PPTP сесията, атакуващият може да принуди жертвата да използва по-малко сигурно PAP удостоверяване, MSCHAP V1 (т.е. „връщане назад“ от MSCHAP V2 към версия 1) или изобщо да не използва криптиране. Нападателят може да принуди жертвата си да повтори етапа на договаряне на параметрите на PPTP сесията (да изпрати пакет Terminate-Ack), да открадне паролата от съществуващ тунел и да повтори атаката. Ще помогне ли криптирането?Нека разгледаме случая на стандартна HTTP транзакция. В този случай атакуващият може доста лесно да раздели оригиналната TCP връзка на две нови: едната между себе си и клиента, другата между себе си и сървъра. Това е доста лесно да се направи, тъй като много рядко връзката между клиент и сървър е директна и в повечето случаи те са свързани чрез няколко междинни сървъра. MITM атака може да бъде извършена на всеки от тези сървъри. Въпреки това, ако клиентът и сървърът комуникират чрез HTTPS, протокол, който поддържа криптиране, може да се извърши и атака "човек по средата". Този тип връзка използва TLS или SSL за криптиране на заявки, което изглежда ще направи канала защитен от подслушване и MITM атаки. Нападателят може да създаде две независими SSL сесии за всяка TCP връзка. Клиентът установява SSL връзка с нападателя, който от своя страна създава връзка със сървъра. В такива случаи браузърът обикновено предупреждава, че сертификатът не е подписан от доверен сертифициращ орган, но обикновеният потребител лесно игнорира това предупреждение. Освен това нападателят може да има сертификат, подписан от сертифициращ орган. По този начин HTTPS протоколът не може да се счита за защитен от MITM атаки. Откриване на MITM атакаЗа да откриете атака "човек по средата", трябва да анализирате мрежов трафик. Например, за да откриете SSL атака, трябва да обърнете внимание на следните параметри:

Реализации на MITM атакаИзброените програми могат да се използват за извършване на атаки тип човек по средата, както и за тяхното откриване и тестване на системата за уязвимости. Пример в литературатаЯрък литературен пример може да се види в „Приказката за цар Салтан“ от А. С. Пушкин, където се появяват трима „хора в средата“: тъкач, готвач и Бабариха. Именно те заменят писмата, адресирани до царя, и неговата отговорна кореспонденция. Вижте също

Други атаки

ЛитератураВръзкиФондация Уикимедия. 2010 г.Вижте какво е „Човек в средата“ в други речници: Почти винаги има няколко начина за постигане на желания резултат. Това важи и за областта на информационната сигурност. Понякога, за да постигнете цел, можете да използвате груба сила, да търсите дупки и да разработвате експлойти сами или да слушате какво се предава по мрежата. Освен това последната опция често е оптимална. Ето защо днес ще говорим за инструменти, които ще ни помогнат да уловим информация, която е ценна за нас от мрежовия трафик, използвайки MITM атаки за това. MITMfДа започнем с един от най-интересните кандидати. Това е цяла рамка за провеждане на атаки човек по средата, изградена на базата на sergio-proxy. Наскоро включен в Kali Linux. За самоинсталацияВсичко, което трябва да направите, е да клонирате хранилището и да изпълните няколко команди: # setup.sh # pip install -r requirements.txt

Той има архитектура, която е разширима чрез плъгини. Сред основните са следните:

Ако тази функционалност ви се струва недостатъчна, винаги можете да добавите своя собствена, като внедрите подходящото разширение.

PuttyRiderДруга програма, която заслужава внимание. Вярно е, че за разлика от всички други инструменти, разглеждани днес, той е много тясно специализиран. Както казва самият автор на проекта, той е бил вдъхновен да създаде такава помощна програма от факта, че по време на тестовете за проникване най-важните данни се намират на сървъри на Linux / UNIX, към които администраторите се свързват чрез SSH / Telnet / rlogin. Освен това в повечето случаи беше много по-лесно да се получи достъп до машината на администраторите, отколкото до целевия сървър. След като сте проникнали в машината на системния администратор, всичко, което остава, е да се уверите, че PuTTY работи и с помощта на този инструмент да изградите обратен мост към нападателя.

Помощната програма ви позволява не само да улавяте „комуникация“ между администратора и отдалечен сървър(включително пароли), но също така изпълнява произволни команди на обвивката в рамките на дадена сесия. При това всичко това ще става абсолютно прозрачно за потребителя (администратора). Ако се интересувате от технически подробности, например как PuTTY се внедрява в процеса, препоръчвам ви да прочетете презентацията на автора.

Доста стара помощна програма, родена преди повече от осем години. Предназначен за клониране на сесии чрез кражба на бисквитки. За отвличане на сесии, той има основни умения за откриване на хост (в случай на свързване към отворен безжична мрежаили хъб) и провеждане на ARP отравяне. Единственият проблем е, че днес, за разлика от преди осем години, почти всички големи компании като Yahoo или Facebook използват SSL криптиране, което прави този инструмент напълно безполезен. Въпреки това в Интернет все още има достатъчно ресурси, които не използват SSL, така че е твърде рано да се отпише помощната програма. Предимствата му включват факта, че той автоматично се интегрира във Firefox и създава отделен профил за всяка прихваната сесия. Изходен коде наличен в хранилището и можете да го изградите сами, като използвате следната последователност от команди: # apt-get install build-essential libwxgtk2.8-dev libgtk2.0-dev libpcap-dev # g++ $(wx-config --cppflags --libs) -lpcap -o sessionthief *.cpp # setcap cap_net_raw,cap_net_admin=eip крадец на сесии

ProxyFuzzProzyFuzz няма нищо общо с провеждането на MITM атаки. Както можете да познаете от името, инструментът е предназначен за размиване. Това е малък недетерминиран мрежов fuzzer, реализиран в Python, който произволно променя съдържанието на пакетите с мрежов трафик. Поддържа TCP протоколии UDP. Можете да го конфигурирате да размива само едната страна. Той е полезен, когато трябва бързо да тествате някое мрежово приложение (или протокол) и да разработите PoC. Пример за употреба: Python proxyfuzz -l

Списъкът с опции включва:

СредниятПредставен на конференцията DEF CON, помощна програма за извършване на MITM атаки на различни протоколи. Алфа версията поддържаше HTTP протокола и имаше три страхотни добавки в своя арсенал:

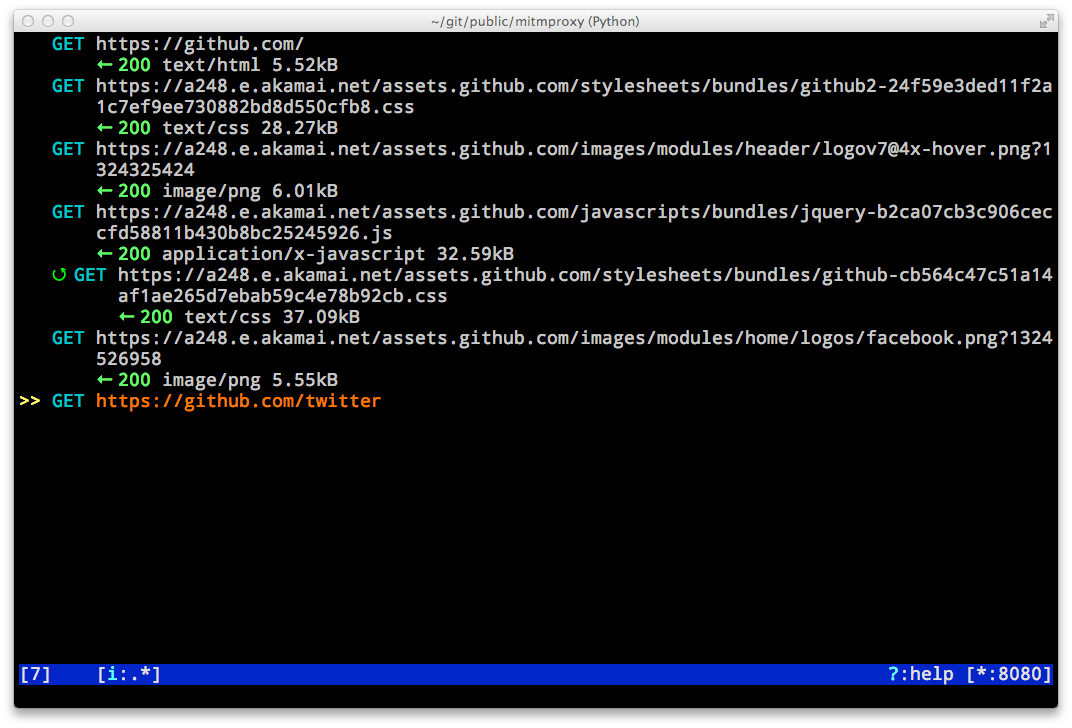

Middler не само автоматично анализира мрежовия трафик и намира бисквитки в него, но и независимо ги изисква от клиента, тоест процесът е максимално автоматизиран. Програмата гарантира събирането на всички незащитени акаунти в компютърна мрежа(или публична гореща точка), до чийто трафик има достъп. За да работи програмата правилно, в системата трябва да са инсталирани следните пакети: Scapy, libpcap, readline, libdnet, python-netfilter. За съжаление, хранилището не е актуализирано от дълго време, така че ще трябва сами да добавите нова функционалност. Конзолна помощна програма, която ви позволява интерактивно да изследвате и променяте HTTP трафика. Благодарение на тези умения, помощната програма се използва не само от pentesters/хакери, но и от обикновени разработчици, които я използват, например, за отстраняване на грешки в уеб приложения. С негова помощ можете да получите подробна информациякакви заявки прави приложението и какви отговори получава. mitmproxy също може да помогне при изучаването на особеностите на функционирането на някои REST API, особено тези, които са слабо документирани. Инсталацията е изключително проста: $ sudo aptitude инсталирайте mitmproxy Струва си да се отбележи, че mitmproxy също ви позволява да прихващате HTTPS трафик, като издавате самоподписан сертификат на клиента. Добър примерМожете да научите как да конфигурирате прихващане и модифициране на трафик.

DsniffЕ, тази помощна програма обикновено е едно от първите неща, за които трябва да се сетите веднага щом чуете или инструкции от нашия уебсайт: накрая..Както обикновено, не сме разгледали всички помощни програми, а само най-популярните; има и много малко известни проекти, за които може да говорим някой ден. Както можете да видите, няма недостиг на инструменти за извършване на MITM атаки и, което не се случва много често, един от страхотните инструменти е внедрен за Windows. За nix системите няма какво да се каже - цяло разнообразие. Така че мисля, че винаги можете да намерите правилния инструмент за кражба В тази статия ще се опитаме да разберем теорията за атаките "човек по средата" и някои практически точки, които ще помогнат за предотвратяването на тези видове атаки. Това ще ни помогне да разберем риска, който подобни прониквания представляват за поверителността ни, тъй като MitM атаките ни позволяват да нахлуваме в комуникациите и да подслушваме нашите разговори. Разбиране как работи интернетЗа да разберете принципа на атаката "човек по средата", си струва първо да разберете как работи самият интернет. Основни точки на взаимодействие: клиенти, рутери, сървъри. Най-често срещаният комуникационен протокол между клиент и сървър е протоколът за трансфер на хипертекст (HTTP). Сърфиране в интернет чрез браузър, имейл, незабавни съобщения - всичко това се извършва чрез HTTP. Когато влезете адресна лентавашия браузър, клиентът (вие) изпраща заявка до сървъра за показване на уеб страницата. Пакетът (HTTP GET заявка) се предава през няколко рутера към сървъра. След това сървърът отговаря с уеб страница, която се изпраща на клиента и се показва на неговия монитор. HTTP съобщенията трябва да се изпращат до безопасен режимза гарантиране на конфиденциалност и анонимност. Фигура 1. Взаимодействие клиент-сървър Защита на комуникационния протоколПротоколът за защитена комуникация трябва да има всяко от следните свойства:

Ако някое от тези правила не се спазва, целият протокол е компрометиран. Man-in-the-middle атака чрез HTTP протоколНападателят може лесно да извърши атака тип човек по средата, използвайки техника, наречена ARP спуфинг. Всеки във вашия Wi-Fi мрежиможе да ви изпрати фалшив ARP пакет, карайки ви несъзнателно да изпратите целия си трафик през нападателя вместо вашия рутер. След това нападателят има пълен контрол върху трафика и може да наблюдава заявките, изпратени и в двете посоки. Фигура 2. Модел на атака "човек по средата".

За предотвратяване на подобни атаки е създадена защитена версия на HTTP протокола. Защитата на транспортния слой (TLS) и неговият предшественик Secure Socket Layer (SSL) са криптографски протоколи, които осигуряват сигурност за предаване на данни по мрежа. Следователно защитеният протокол ще се нарича HTTPS. Можете да видите как работи защитеният протокол, като напишете в адресната лента на вашия браузър (обърнете внимание на S в https). Атака "човек по средата" срещу лошо внедрен SSLИзползва съвременен SSL добър алгоритъмкриптиране, но няма значение дали е внедрено неправилно. Ако хакер може да прихване заявката, той може да я промени, като премахне "S" от искания URL, като по този начин заобиколи SSL. Такова прихващане и модифициране на заявката може да бъде забелязано. Например, ако заявите https://login.yahoo.com/ и отговорът е http://login.yahoo.com/ , това трябва да породи подозрения. Към момента на писане тази атака действително работи върху услугата имейл Yahoo. Фигура 3. Заявка за прихващане и модификация

За да предотвратят такава атака, сървърите могат да внедрят HTTP Strict Transport Security (HSTS), механизъм, който позволява принудителна защитена връзка през HTTPS протокола. В този случай, ако атакуващ промени заявката, като премахне „S“ от URL адреса, сървърът пак ще пренасочи потребителя с пренасочване 302 към страница със защитен протокол. Фигура 4. Диаграма на работа на HSTS

Този начин на внедряване на SSL е уязвим за друг вид атака - нападателят създава SSL връзка към сървъра, но използва различни трикове, за да принуди потребителя да използва HTTP. Фигура 5. Модел на HSTS атака

За предотвратяване на подобни атаки модерни браузърикато Chrome, Firefox и Tor наблюдават сайтове с помощта на HSTS и налагат връзка с тях от страна на клиента чрез SSL. В този случай нападателят, провеждащ атака "човек по средата", ще трябва да създаде SSL връзка с жертвата. Фигура 6. Модел на атака, при който нападателят установява SSL връзка с жертвата

За да осигури SLL връзка на потребител, нападателят трябва да знае как да действа като сървър. Нека разберем техническите аспекти на SSL. Разбиране на SSLОт гледна точка на хакер, компрометирането на който и да е комуникационен протокол се свежда до намирането на слабата връзка сред изброените по-горе компоненти (поверителност, автентичност и цялост). SSL използва асиметричен алгоритъм за криптиране. Проблемът със симетричното криптиране е, че един и същ ключ се използва за криптиране и декриптиране на данни, този подход не е валиден за интернет протоколи, защото нападателят може да проследи този ключ. Асиметричното криптиране включва 2 ключа за всяка страна: публичен ключ, използван за криптиране, и частен ключ, използван за дешифриране на данните. Фигура 7. Работят публични и частни ключове

Как SSL осигурява трите свойства, необходими за сигурни комуникации?

Ако нападателят по някакъв начин успее да се сдобие със сертификата, той може да отвори вратата за атака "човек по средата". Така ще създаде 2 връзки - със сървъра и с жертвата. Сървърът в този случай смята, че нападателят е обикновен клиент, а жертвата няма как да идентифицира нападателя, тъй като е предоставил сертификат, доказващ, че той е сървърът. Вашите съобщения пристигат и пристигат в криптирана форма, но следват верига през компютъра на киберпрестъпника, където той има пълен контрол. Фигура 8. Модел на атака, ако нападателят има сертификат

Не е необходимо сертификатът да бъде фалшифициран, ако нападателят има способността да компрометира браузъра на жертвата. В този случай той може да вмъкне самоподписан сертификат, който ще бъде доверен по подразбиране. Ето как се извършват повечето атаки тип „човек по средата“. В по-сложни случаи хакерът трябва да поеме по различен път – да фалшифицира сертификата. Проблеми със сертифициращия органСертификатът, изпратен от сървъра, е издаден и подписан от сертифициращ орган. Всеки браузър има списък с доверени сертифициращи органи и можете да ги добавяте или премахвате. Проблемът тук е, че ако решите да премахнете големи органи, няма да можете да посещавате сайтове, които използват сертификати, подписани от тези органи. Сертификатите и сертифициращите органи винаги са били най-слабото звено в HTTPS връзката. Дори ако всичко беше внедрено правилно и всеки сертифициращ орган има солиден авторитет, пак е трудно да се примирите с факта, че трябва да се доверите на много трети страни. Днес има повече от 650 организации, способни да издават сертификати. Ако нападател хакне някой от тях, той ще получи каквито иска сертификати. Дори когато имаше само един сертифициращ орган, VeriSign, имаше проблем - хората, които трябваше да предотвратят атаки тип "човек по средата", продаваха услуги за прихващане. Освен това много сертификати са създадени поради хакване на сертифициращи органи. Използвани са различни техники и трикове, за да подмамят целевия потребител да се довери на измамни сертификати. КриминалистикаТъй като нападателят изпраща фалшиви ARP пакети, IP адресът на нападателя не може да бъде видян. Вместо това трябва да обърнете внимание на MAC адреса, който е специфичен за всяко устройство в мрежата. Ако знаете MAC адреса на вашия рутер, можете да го сравните с MAC адреса на шлюза по подразбиране, за да разберете дали това наистина е вашият рутер или нападател. Например в операционната система Windows можете да използвате командата ipconfig в команден ред(CMD), за да видите вашия IP адрес на шлюз по подразбиране (последен ред): Фигура 9. Използване на командата ipconfig

След това използвайте командата arp –a, за да разберете MAC адреса на този шлюз: Фигура 10. Използване на командата arp –a

Но има и друг начин да забележите атаката - ако сте наблюдавали мрежовата активност в момента, в който е започнала и сте наблюдавали ARP пакетите. Например, можете да използвате Wireshark за тази цел, тази програма ще ви уведоми, ако MAC адресът на шлюза по подразбиране се е променил. Забележка: Ако нападателят правилно фалшифицира MAC адреси, проследяването му ще се превърне в голям проблем. ЗаключениеSSL е протокол, който принуждава нападателя да свърши много работа, за да извърши атака. Но това няма да ви предпази от държавно спонсорирани атаки или от квалифицирани хакерски организации. Работата на потребителя е да защити своя браузър и компютър, за да предотврати вмъкването на фалшив сертификат (много често срещана техника). Също така си струва да обърнете внимание на списъка с надеждни сертификати и да премахнете тези, на които не се доверявате. 18.10.2016 | Владимир Хазов Плановете на ФСБ, Министерството на телекомуникациите и масовите комуникации и Министерството на промишлеността и търговията за прилагане на разпоредбите на Закона Яровая относно прихващането и дешифрирането на кореспонденцията на руснаци вече не са просто планове, а вече започват да се прилагат в действие с разпореждане за изготвяне на експертиза за възможността за прихващане WhatsApp съобщения Viber Facebook Messenger, Telegram, Skype с помощта на MITM атаки и демонстрация на прототип на такъв инструмент. Писахме за схемата за организиране на „легитимна“ MITM атака в предишна статия. Днес ще се спрем по-подробно на самия принцип на такава атака и методите за нейното изпълнение. Какво е MITM атакаMan In The Middle (MITM) се превежда като „човек по средата“. Този термин означава мрежова атака, когато нападателят е между интернет потребителя и приложението, до което има достъп. Не физически, разбира се, а с помощта на специален софтуер. Той се представя на потребителя като исканото приложение (това може да е уебсайт или интернет услуга), симулира работа с него и го прави по такъв начин, че да създаде впечатлението нормална работаи обмен на информация.

Целта на атаката са личните данни на потребителя, като идентификационни данни за вход различни системи, банкови даннии номера на карти, лична кореспонденция и др поверителна информация. В повечето случаи се атакуват финансови приложения (банкови клиенти, онлайн банки, услуги за плащане и парични преводи), фирмени SaaS услуги, сайтове за електронна търговия (онлайн магазини) и други сайтове, където се изисква оторизация за влизане в системата. Информацията, която нападателят получава, може да се използва за различни цели, включително незаконни парични преводи, промяна на сметки, прихващане на лична кореспонденция, извършване на покупки за чужда сметка, компрометиране и изнудване. В допълнение, след кражба на идентификационни данни и хакване на система, престъпниците могат да инсталират корпоративна мрежазлонамерен софтуерда организира кражба на интелектуална собственост (патенти, проекти, бази данни) и да причини икономически щети чрез изтриване на важни данни.

MITM атака може да се сравни с пощальон, който, докато доставя вашата кореспонденция, отваря писмо, пренаписва съдържанието му за лична употреба или дори фалшифицира почерка, добавя нещо свое и след това запечатва плика и го доставя на адресата сякаш нищо не се е случило. Освен това, ако сте шифровали текста на писмото и искате да съобщите кода за декриптиране лично на адресата, пощальонът ще се представи като адресат по такъв начин, че дори да не забележите замяната. Как се извършва MITM атакаИзпълнението на MITM атака се състои от две фази: прихващане и дешифриране.

Първият етап от атаката е да се прихване трафик от потребителя към желаната цел и да се насочи към мрежата на атакуващия. Най-честият и най-лесният начин за прихващане е пасивна атака, когато нападателят създава Wi-Fi точки със свободен достъп (без парола или разрешение). В момента, в който потребителят се свърже с такава точка, нападателят получава достъп до целия трафик, преминаващ през нея и може да извлече всякакви данни от нея за прихващане. Вторият метод е активно прихващане, което може да се извърши по един от следните начини: IP спуфинг– замяна на IP адреса на целта в заглавката на пакета с адреса на нападателя. В резултат на това потребителите, вместо да посетят искания URL адрес, се озовават на уебсайта на нападателя. ARP спуфинг– заместване на реалния MAC адрес на хоста с адреса на нападателя в ARP таблицата на жертвата. В резултат на това данните, изпратени от потребителя до IP адреса на необходимия възел, завършват на адреса на атакуващия. DNS подправяне DNS кеш инфекция, проникване в DNS сървъри подмяна на запис за съвпадение на адрес на уебсайт. В резултат на това потребителят се опитва да получи достъп до искания сайт, но получава адреса на сайта на атакуващия от DNS сървъра.

Веднъж прихванат, двупосочният SSL трафик трябва да бъде дешифриран и това трябва да бъде направено по такъв начин, че потребителят и ресурсът, който иска, да не забележат намесата. Има няколко метода за това: HTTPS спуфинг– фалшив сертификат се изпраща до браузъра на жертвата, когато се установи връзка със сайта чрез HTTPS протокола. Този сертификат съдържа цифров подпискомпрометирано приложение, което кара браузъра да приеме връзката с нападателя като надеждна. След като се установи такава връзка, нападателят има достъп до всички данни, въведени от жертвата, преди да бъдат предадени на приложението. SSL ЗВЯР(browser exploit against SSL/TLS) – атаката използва уязвимостта на SSL в TLS версии 1.0 и 1.2. Компютърът на жертвата е заразен със злонамерен JavaScript, който прихваща криптирани бисквитки, изпратени до уеб приложението. Това компрометира режима на шифроване на „верижния блок на шифрован текст“, така че атакуващият да получи декриптираните бисквитки и ключовете за удостоверяване. Отвличане на SSL– прехвърляне на фалшиви ключове за удостоверяване към потребителя и приложението в началото на TCP сесия. Това създава вид на защитена връзка, когато всъщност сесията се контролира от „човек по средата“. SSL премахване– Понижава връзката от защитен HTTPS към обикновен HTTP чрез прихващане на TLS удостоверяването, изпратено от приложението до потребителя. Нападателят предоставя на потребителя некриптиран достъп до сайта, като същевременно той поддържа защитена сесия с приложението, получавайки възможността да види предадените данни на жертвата.\ Защита срещу MITM атакиНадеждна защита срещу MITM атаки е възможна, ако потребителят предприеме няколко превантивни действия и използва комбинация от методи за криптиране и удостоверяване от разработчиците на уеб приложения.

Действия на потребителя:

Разработчиците на уеб приложения и уебсайтове трябва да използват защитени протоколи TLS и HTTPS, които значително усложняват фалшивите атаки чрез криптиране на предаваните данни. Използването им също предотвратява прихващане на трафик с цел получаване на параметри за оторизация и ключове за достъп. Счита се за добра практика защитата на TLS и HTTPS не само за страниците за оторизация, но и за всички останали раздели на сайта. Това намалява вероятността нападател да открадне бисквитките на потребителя в момента, когато той навигира през незащитени страници след оторизация. Защитата срещу MITM атаки е отговорност на потребителя и телекомуникационния оператор. Най-важното за потребителя е да не губи бдителност, да използва само доказани методи за достъп до интернет и да избира сайтове с HTTPS криптиране при прехвърляне на лични данни. На телекомуникационните оператори може да се препоръча да използват системи за дълбока проверка на пакети (DPI) за откриване на аномалии в мрежите за данни и предотвратяване на измамни атаки. Правителствените агенции планират да използват MITM атаката, за да защитят гражданите, а не да причиняват щети, за разлика от нападателите. Прихващането на лични съобщения и друг потребителски трафик се извършва в рамките на действащото законодателство, извършвано по решение на съдебните органи за борба с тероризма, трафика на наркотици и други забранени дейности. За обикновените потребители „легитимните“ MITM атаки не представляват заплаха. Процесът на стартиране на TCP сесия, състоящ се от три стъпки. Клиентът изпраща пакет с флага SYN към сървъра. След като получи пакет с флага SYN от клиента, сървърът отговаря с пакет с флаговете SYN+ACK и влиза в състояние ESTABLISHED. След като получи правилен отговор от сървъра, клиентът изпраща пакет с ACK флаг и влиза в състояние ESTABLISHED Забранителен списъкСписък с клиенти, които нямат права за определени действия. С помощта на списък за забрана обикновено ограничавате възможностите на ботовете, когато бъде открита DDoS атака. Освен това в реалностите на игралните сървъри в този списък са включени играчи с лоша репутация, които използват чит кодове или извършват незаконни действия. БотКомпютърът, използван за провеждане DDoS атака"реален" трафик. В повечето случаи това е компютър редовен потребител, заразен с вирус. Често потребителят не може да забележи, че компютърът му е заразен и се използва за незаконни цели Уеб сървърКомпютър в мрежа, който приема HTTP заявки от клиенти, обикновено уеб браузъри, и им предоставя HTTP отговори. Обикновено, заедно с HTTP отговор, уеб сървърът отговаря с HTML страница, изображение, медиен поток или други данни Уеб услугаУеб услугите са услуги, предоставяни в Интернет. Когато използваме този термин, можем да говорим за търсене, уеб поща, съхраняване на документи, файлове, отметки и т.н. Обикновено уеб услугите могат да се използват независимо от компютъра, браузъра или местоположението, където имате достъп до интернет. ДомейнПонятието „домейн“ може да се използва в различни контексти, когато се говори за мрежови технологии. Най-често под домейн имат предвид име на домейнсайт. Домейните са разделени на различни нива, например в домейна example.com com е домейн от първо ниво, а example е домейн от второ ниво. За да улеснят комуникацията, хората също използват термина „Поддомейн“, което означава домейн, който е на повече от две нива. Например в домейна mail.example.com mail е поддомейн. Робот за търсенеОбслужване търсачкада откривате нови страници в интернет и да променяте съществуващите. Принципът на работа е подобен на браузъра. Той анализира съдържанието на страницата, съхранява го в специална форма на сървъра на търсачката, към която принадлежи, и изпраща връзки към следващите страници. Честотна лентаМаксималното възможно количество данни, предадени за единица време. Често интернет доставчиците, обещаващи по-високи скорости на достъп до интернет, не изпълняват обещанията си. В повечето случаи това се дължи на това, че честотната лента е напълно заета. |

Популярни:

Разпределени звукови системи

|

Нов

- Как да отключите паролата за Honor, ако сте я забравили на вашия смартфон?

- Технология Thunderbolt: как работи и какви са нейните предимства

- Как да повишите TIC и PR Как сами да повишите Yandex TIC

- Версия на ядрото 3.10. Мигане на ядрото на Android устройство. Какво е ядрото на мобилното устройство?

- Възстановяване с помощта на инсталационния диск

- Инсталиране на win 10 на 7. Съвети от експерти

- Най-добрият метод за преинсталиране на Windows от USB флаш устройство

- Android Pay: как работи и как се използва?

- Защо лаптопът не се включва: причините за проблема и как да ги поправите

- Режим на хибернация в Windows - какво е и как да го използвате