Secțiuni de site

Alegerea editorului:

- Crearea unei comenzi rapide pe desktop pentru colegii de clasă

- Dacă pantofii nu se potrivesc cu Aliexpress: acțiunile corecte în acest caz Produsul Aliexpress are mărimea potrivită

- Disputa pe AliExpress Alăturați-vă disputei pe AliExpress

- 3 baze de informații distribuite

- Manager de conținut - responsabilități, salariu, pregătire Dezavantaje și avantaje de a lucra ca specialist în conținut

- Cum să te protejezi de minerit ascuns în browser?

- Recuperarea parolei în Ask

- Cum să pornești camera de pe un laptop

- De ce nu se redă muzica pe VKontakte?

- Cum să măriți dimensiunea unității C în detrimentul unității D fără a pierde date

Publicitate

| Cum să intri pe dark web. Internet invizibil |

|

Internetul este plin de colțuri întunecate la care nu se poate ajunge urmând traseul standard „VKontakte-Facebook-Trendyman”. Rețeaua profundă, sau așa cum este numită în mod obișnuit „web întunecată”, este o latură complet autosuficientă a Internetului, care funcționează conform propriilor legi și reguli, acceptând pe care le poți găsi multe, multe. Imaginează-ți ca un pescar într-o barcă plutind pe suprafața oceanului deasupra șanțului Marianei. Înfricoșător? Dar acesta este doar începutul unei scufundări în abisul Internetului întunecat. Vă vom ghida prin pașii pe care trebuie să-i faceți pentru a face primii pași precauți în partea întunecată a rețelei.

Drumul Mătăsii PruneDark web-ul a devenit celebru în primul rând datorită comerțului ilegal care a înflorit pe teritoriul dark internetului. Principala platformă pentru acest tip de tranzacții a fost Silk Road - o piață online de unde puteai cumpăra aproape tot ceea ce este capabilă imaginația unei persoane. Scandalul recent care implică scurgerea de fotografii ale vedetelor a început și pe dark web. Celebrul Snappening a fost organizat de personalități deep web. În plus, renumiți leakers precum Edward Snowden folosesc dark web pentru a face schimb de documente secrete.

TORCel mai simplu mod de a vă ascunde adresa IP este să utilizați un instrument cunoscut sub numele de Tor Browser. A fost dezvoltat de un grup de voluntari care au dorit să rămână anonimi. TOR este similar cu browserele obișnuite, dar utilizează un sistem de anonimat bazat pe falsificarea adresei IP. Acest lucru face imposibilă urmărirea site-urilor deschise în fereastra browserului. TOR poate fi descărcat și instalat complet deschis, iar pentru a obține acces criptat, de obicei nu sunt necesare proceduri suplimentare. Cu toate acestea, pentru a fi complet încrezător în modul incognito, merită să înțelegeți setările de proxy și de acces la rețea. Din fericire, pe internetul obișnuit există multe manuale cu analiză detaliată trepte. Din punct de vedere tehnic, prin deschiderea primului site web în browserul TOR, ați făcut deja primul pas în internet întunecat. Dar încă mai sunt multe lucruri interesante înainte.

r/CeapaExpansiunea ceapă bara de adreseînseamnă că vă aflați pe un site care există doar pe dark web sau pe o secțiune a unui site obișnuit care este ascunsă de utilizatorii obișnuiți. Această extensie folosește, de asemenea, un protocol descentralizat și este un marker al apartenenței paginii într-un spațiu virtual închis.

Wiki ascunsUna dintre resursele de bază ale rețelei întunecate este analogul întunecat al Wikipedia luminii. Această enciclopedie este baza pentru tot ceea ce poate fi vizualizat pe internetul profund. Acestea sunt link-uri către piețe, forumuri, motoarele de căutare, servicii și multe alte aspecte ale modului în care funcționează partea întunecată a web-ului. Adăugarea articolelor este efectuată de participanții înșiși, deci nu există nicio cenzură aici. Link-uri către Wiki ascuns sunt în continuă schimbare, dar să găsești că nu este prea dificil, trebuie doar să introduci câteva interogări în motorul de căutare TOR.

DeanonimizareaFolosirea browserului TOR nu înseamnă că nu puteți fi găsit. S-a dovedit experimental că unele metode pot dezvălui identitatea unui utilizator de dark web. Cu toate acestea, dezvoltatorii sistemului TOR scriu înșiși despre astfel de lacune în anonimat și propun imediat modalități de a le elimina. Nu uita că, dacă cineva dorește cu adevărat să te găsească, atunci procedurile standard de depersonalizare nu vor funcționa.

Legea și ordineaPartea întunecată a internetului este interesantă și înfricoșătoare în același timp. Aici nu trebuie să vă fie frică de principiile morale și de ciocanele care domnesc pe web-ul obișnuit. De aici dominația lucrurilor incontestabil rele pe care le puteți întâlni pe dark web. Comerțul cu substanțe ilegale este cel mai inofensiv dintre toate cele care se găsesc aici. Totuși, știi în ce te bagi. În același timp, dark web este singura rază de libertate pe internetul controlat. Este folosit de politicieni din țările în care cenzura este răspândită. Aici, libertățile personale nu sunt supuse niciunei presiuni, ceea ce face ca dark web să fie un refugiu pentru cei care nu vor persecuție din motive ideologice sau de altă natură.

„Darknet” („DarkNet”, „DeepWeb”, „ internet profund") - un segment al Internetului cu un grad mai mare de anonimat, la care este imposibil să vă conectați printr-un browser obișnuit. Acesta concentrează comunitățile implicate în activități ilegale, inclusiv traficul de arme, carduri bancare, droguri etc. Dar există și multe proiecte complet legale și inofensive - biblioteci, . Oamenii aleg această rețea pentru a menține confidențialitatea și libertatea de exprimare. Cum să intri în DarknetSă luăm în considerare una dintre metode. Este destul de simplu. Necesar descărcați browserul Tor de pe site-ul oficial. Nu este recomandat să descărcați Tor din alte resurse, deoarece... o astfel de distribuție poate conține troieni care vă pot declasifica prezența într-o rețea privată. Mai departe ai nevoie instala browser.Când vă conectați pentru prima dată, trebuie să alegeți dintre două opțiuni: doar conectați sau configurați parametrii rețelei. Dacă doriți să utilizați un browser pentru a accesa un site blocat, de exemplu rutracker.org, atunci selectați „conectați”. Dacă aveți nevoie de anonimat, atunci aveți nevoie de opțiunea „personalizați”. Tor funcționează în același mod ca browserele obișnuite, dar într-un mod mai complex, ceea ce afectează negativ viteza de încărcare a paginii. Cu ajutorul acestuia, puteți vizita atât site-uri ascunse, cât și simple, dar nu toate funcțiile vor funcționa. Asigurați-vă că este configurat corect, urmați linkul - https://check.torproject.org/?lang=ru. Cum funcționează browserul TorEsența lucrării este reflectată în logo - ceapa. La fel ca ea, conexiunea constă din straturi - un lanț de proxy. Informațiile trec prin 3 noduri ale rețelei selectate aleatoriu. Pe partea clientului, înainte de a trimite pachetul, are loc criptarea secvenţială pentru fiecare dintre noduri. SiguranţăTrebuie remarcat faptul că utilizarea browserului Tor nu garantează anonimatul acțiunilor dumneavoastră. Informațiile și ofertele găsite pe internet pot fi false. Atenție la escroci!Site-uri DarknetSite-urile web din rețeaua Tor sunt situate în zona de domeniu .ceapă. Link-uri către site-uri Tor pot fi găsite pe pagina The Hidden Wiki. Dacă sunteți confuz de adresa zqktlwi4fecvo6ri.onion, atunci ar trebui să rețineți că multe site-uri din această rețea arată similar.Mai jos este o listă cu câteva resurse: | 23.11.2013 |

|

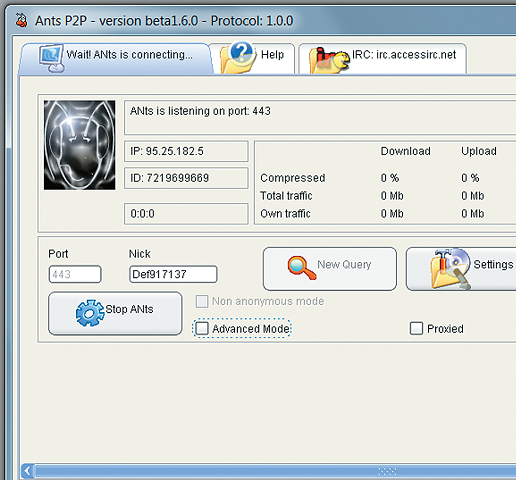

Scop: partajarea anonimă a fișierelor. Site: antsp2p.sourceforge.net

Bitmessage este conceput pentru schimbul de mesaje criptate securizat și a fost conceput ca o alternativă la e-mail și la alte mesagerie instant, ale căror date pot ajunge oricând în mâinile serviciilor de informații. Arhitectura Bitmessage este similară cu arhitectura rețelei Bitcoin, concepută pentru schimbul de fonduri, dar este optimizată pentru transmiterea mesajelor. Schimbul este posibil nu numai între utilizatorii individuali, ci și între grupuri. După ce Edward Snowden a dezvăluit informații despre supravegherea în masă a utilizatorilor de internet de către agențiile de informații, Bitmessage a devenit cu adevărat popular.

Scop: schimb anonim de fonduri. Site: www.bitcoin.org

Schimb prietenos

Spre deosebire de Internet, unele rețele anonime nu sunt accesibile tuturor. Creatorii lor au avut un singur scop: să evite supravegherea de către autorități, care însele încalcă adesea legea prin monitorizarea cetățenilor lor. Sistemul de anonimat dezvoltat în acest scop a atras nu doar luptători pentru libertatea de informare și schimb de opinii, ci și iubitori de conținut ilegal și de copii piratate.

Creat în interiorul internetului rețele ascunse Prin analogie cu P2P, au început să-l prescurteze ca F2F (Friend-to-Friend, „unul la altul”). Acest termen a fost inventat pentru prima dată în 2000 de către programatorul Daniel Bricklin, care a devenit faimos ca dezvoltator al primei foi de calcul pentru computer. Spre deosebire de unele rețele P2P, acestea nu au servere centrale și utilizatorii nu pot partaja fișiere cu nimeni.

Pentru a intra în contact cu prietenii tăi, fiecare membru al rețelei trebuie să-și cunoască adresele și să aibă cărțile de vizită digitale (certificate). Pentru cei neinițiați, nu există nicio modalitate de a urmări partajarea fișierelor. Dacă prietenii tăi nu au informațiile care te interesează, atunci va veni ajutorul mod de operare anonim, care este acceptat de majoritatea rețelelor F2F existente. În acest caz, este posibil să se stabilească o conexiune între utilizatori necunoscuti. Adresele computerelor și toate datele personale ale proprietarilor lor rămân secrete.

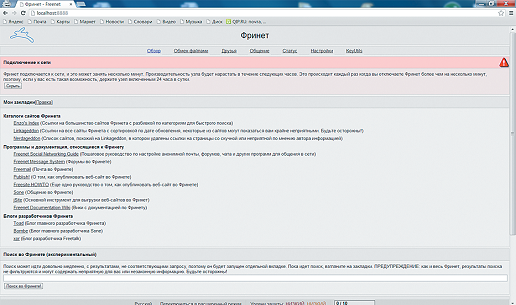

Freenet ca salvare de la cenzură

Una dintre cele mai multe rețele populare tipul F2F este Freenet (a nu se confunda cu numele unor furnizori de internet). Datorită unui software special, folosește infrastructura deja existentă a World Wide Web și a operatorilor de rețea convenționali cu accesul lor la Internet - dar, în același timp, se îngrădește cu toată puterea de rețeaua tradițională.

|

Freenet nu se referă doar la schimbul de informații între indivizi. Există și site-uri web clasice în cadrul acestei rețele anonime, dar nu există URL-uri în sensul cu care utilizatorii de Internet sunt familiarizați. În plus, există un sistem de e-mail izolat de Web, forumuri de discuții (FMS și Frost) și un analog al unei rețele sociale (Sone). Toate informațiile disponibile pe Freenet sunt stocate distribuite pe hard disk-uri computerele utilizatorului în formă criptată este folosit un sistem complex de rutare. Toate acestea garantează un anonimat aproape complet, dar impun o serie de restricții. În comparație cu Internetul, rețeaua Freenet este mult mai lentă. Unele nu sunt încă disponibile tehnologii moderne- de exemplu, generarea dinamică de conținut folosind baze de date și scripturi, utilizate pe scară largă pe Internet.

Scopul fondatorilor proiectului Freenet a fost acela de a crea o rețea globală în care toți utilizatorii să poată rămâne anonimi și nimeni să nu aibă voie să decidă ce este acceptabil și ce nu. Această rețea promovează spiritul liberului schimb de informații și al libertății de exprimare; Nici măcar creatorii Freenet nu au control complet asupra sistemului. În țări precum China, oamenii au nevoie în special de schimbul liber de informații fără teama de represalii guvernamentale. Anonimitatea completă pe Freenet și rețele similare este obținută numai atunci când utilizatorii intră în contact unii cu alții într-un mod absolut intenționat. Dar chiar dacă permiteți să se facă conexiuni cu străini, identificarea computerelor care fac schimb de informații va fi incredibil de dificilă. Comunicarea dintre cei doi parteneri este criptată și nu este directă. Fluxurile de date sunt transmise prin computerele altor utilizatori. Este extrem de dificil pentru un străin să urmărească legăturile dintre participanții individuali.

Site-urile din Freenet rămân invizibile pentru motoarele de căutare tradiționale și nu au nicio legătură directă cu Rețeaua Globală. Le puteți accesa doar dacă instalați software-ul gratuit Freenet pe computer și vă conectați la rețea. De asemenea, datele personale ale creatorilor lor și adresele computerelor pe care se află acestea rămân complet anonime.

De-a lungul anilor, rețeaua Freenet a evoluat și a crescut rapid. În prezent, există un director de site-uri web accesibile gratuit numit Linkageddon. Nu există nicio funcție de căutare, iar utilizatorii Freenet trebuie să deruleze printr-o matrice nesortată, întâmpinând cele mai neașteptate lucruri. Pe lângă conținutul interzis, lista include pagini care oferă copii piratate. Aici, pe lângă resursele care publică informații de încredere, găsești pagina unui nebun care, cu amănunțime pseudoștiințifică, repetă tot felul de născociri false. Este posibil ca lipsa cenzurii să fie folosită pe scară largă de cineva pentru a investiga activități ilegale.

|

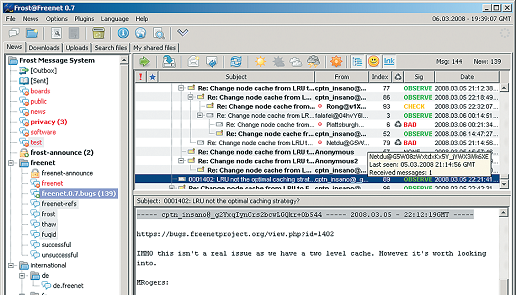

Programul Frost, care rulează în rețeaua Freenet, este conceput pentru schimbul anonim de opinii, structurat ca forumuri și fișiere. Învelișul grafic al aplicației seamănă cu coperta client de mail, iar interfața a fost tradusă în mai multe limbi, inclusiv rusă. Frost are aceleași caracteristici ca și rețeaua Freenet. Site: www.freenetproject.org/frost.html

Alternative Freenet

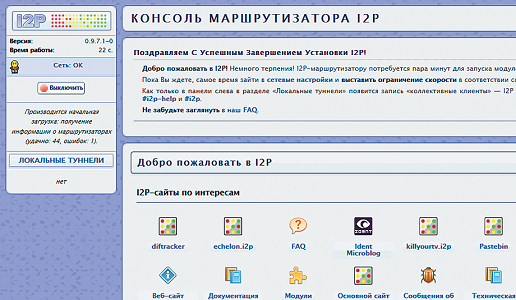

Proiect Internet Invizibil(abreviat ca I2P, Invisible Internet Project) este o clonă a Freenet.

Această rețea a fost creată pentru a oferi acces anonim la diverse servicii, inclusiv bloguri, mesagerie instantanee, e-mail, site-uri web, servicii de transfer de fișiere etc. După cum asigură autorii săi, scopul final al proiectului I2P este capacitatea de a funcționa în condiții dure, chiar și sub presiunea organizațiilor cu resurse financiare sau politice semnificative. Datele transmise prin rețea sunt criptate, iar rețeaua în sine este descentralizată. Vă puteți conecta la rețelele I2P nu numai de pe un computer, ci și de pe smartphone-uri sau tablete care rulează sistemul Android.

Scop: rețea anonimă multifuncțională. Site: www.i2p2.de

|

Hiperborie este o rețea experimentală descentralizată bazată pe protocol de rețea cjdns. Transferarea datelor către nivel fizic poate fi realizat atât utilizând infrastructura de internet, cât și direct între routere, ceea ce vă permite să creați un sistem complet independent de internet retea globala cu topologie de plasă. Traficul transmis prin Hyperbolia este criptat, dar rețeaua nu este anonimă - este posibil să se stabilească atât adresa expeditorului, cât și a destinatarului datelor.

Scop: schimb anonim de fișiere și mesaje. Site: retroshare.sourceforge.net

Rețeaua întunecată fără șmecherii umbroase

Rețelele anonime nu trebuie să fie o platformă pentru activități ilegale, spun Billy Hoffman și Matt Wood. Ambii lucrează în departamentul de cercetare și dezvoltare al gigantului IT Hewlett-Packard. În 2009, au introdus pentru prima dată Veiled (în engleză: „ascuns”) - un nou software pentru organizarea rețelelor anonime ale utilizatorilor.

„Suntem convinși că rețelele anonime s-ar putea răspândi mult mai pe scară largă dacă nu ar exista bariere pentru utilizatorii de a descărca, instala și configura software", spune Billy Hoffman. Și dacă rețelele anonime ar deveni disponibile unui public mai larg, ar exista imediat multe oportunități de a le folosi în scopuri legale, cred experții.

Când au creat Veiled, cercetătorii s-au gândit la cum să protejeze site-uri precum WikiLeaks, care publică documente guvernamentale confidențiale, de presiunile guvernamentale. Până acum, proprietarii proiectului WikiLeaks folosesc servere web obișnuite, care, din cauza presiunilor legale sau politice, ar putea să dispară într-o zi de pe Internet. Dacă toate materialele lor ar fi distribuite descentralizat printr-o rețea anonimă, adversarii WikiLeaks ar deveni luptători de morii de vânt, întrucât documentele vehiculate pe rețele anonime nu sunt stocate pe servere, ci distribuite în părți mici între diferiți utilizatori. De exemplu, rețeaua Freenet menționată mai sus funcționează pe acest principiu.

Cercetătorii de la HP doresc să simplifice rețelele anonime și să folosească tehnologia de browser obișnuită în programul lor pentru a face acest lucru. Veiled funcționează fără descărcare sau instalare pe dispozitive precum iPhone-uri, precum și pe computere care rulează sisteme de operare Windows, Mac și Linux. La prima vedere, Veiled nu pare la fel de puternic precum software-ul matur și specializat pentru rețelele anonime, dar are toate caracteristicile esențiale necesare unei rețele anonime, inclusiv criptarea tuturor datelor transmise de participanți și capacitatea de a chat. Hoffman și Wood au pregătit documentație detaliată pentru Veiled, astfel încât alți programatori să-și poată recrea designul. Voaled este bun, dar cei doi cercetători HP nu îl vor publica niciodată. Motivul este un posibil conflict juridic cu compania pentru care lucrează. Cu toate acestea, autorii au postat o prezentare atât de detaliată pe Internet încât, potrivit lui Hoffman, alți programatori vor putea dezvolta cu ușurință un analog al lui Veiled.

„Deep Web”: mai mult decât WWW

Dark Web-ul este, de asemenea, invizibil pentru motoarele de căutare și utilizatorii acestora, dar este organizat complet diferit de rețelele anonime. Este format din baze de date uriașe cu diverse informații și pagini ale internetului obișnuit, care din mai multe motive sunt inaccesibile motoarele de căutare populare. Utilizatorii le pot accesa doar dacă trimit o solicitare specială la baza de date sau merg pe pagini ale căror adrese le sunt cunoscute în prealabil.

Acum, proprietarul fiecărui site web poate determina singur ce parte din conținutul său ar trebui inclusă în indexul Google și al altor motoare de căutare și dacă ar trebui să fie acolo. Dacă proprietarul închide accesul la resursa sa pentru a căuta roboți, interzice utilizatorilor neînregistrați să vizualizeze pagini sau nu se deranjează să își optimizeze serviciul corespunzător, atunci informațiile sale nu vor apărea în listele cu rezultatele căutării, chiar dacă există link-uri către acestea de la zeci de mii de site-uri, indexate de motoarele de căutare. În circumstanțe normale, acest lucru ar garanta o clasare superioară în rezultatele căutării. Motoarele de căutare sunt, parcă, orbi de la un ochi - și arată utilizatorilor lor doar o parte din ceea ce este pe Internet.

Un bun exemplu de deep web sunt directoarele bibliotecii. Deși aceste liste de cărți și reviste sunt stocate în principal pe serverele web tradiționale, accesul la ele este permis numai după înregistrare, ceea ce motoarele de căutare nu pot face. Tot ce pot face este, într-un fel, „să se uite afară, la ușa încuiată” și să meargă mai departe. Același lucru este valabil și pentru bazele de date cu informații despre zboruri, materiale medicale speciale, diverse documentații de producție, rețelele sociale etc. Adevărat, Google, după ce a achiziționat ITA Software (o divizie care dezvoltă software pentru industria transporturilor, anterior companie independentă), a rezolvat cel puțin problema călătoriilor cu avionul: american utilizatorii Google poate intra deja interogări de căutare ca „cel mai ieftin zbor de la New York la Las Vegas” și obțineți rezultatul.

Uneori, proprietarii de resurse ale căror informații nu ar trebui să apară pe Web comit erori tehnice, în urma cărora informațiile confidențiale ajung în rezultatele căutării (toate aceste date se referă și la „deep web”). Un incident similar a avut loc pe 18 iulie 2011, când Yandex a indexat o parte din mesajele SMS trimise de pe site-ul Megafon către abonați. operator de telefonie mobilă. După cum au explicat ulterior specialiștii Yandex, în secțiunea de trimitere SMS de pe pagina Megafon, la momentul indexării de către motorul de căutare, nu exista niciun fișier robots.txt, care conține comenzi pentru robotul de căutare. În special, ar trebui să indice interzicerea indexării secțiunilor confidențiale ale site-ului. Acum aceste informații au fost deja eliminate din rezultatele căutării, dar utilizatorii atenți au reușit să le salveze și să le posteze în rețelele de partajare a fișierelor, unde sunt disponibile până în prezent. Cu toate acestea, aceasta nu este încă o imersiune completă în „deep web”.

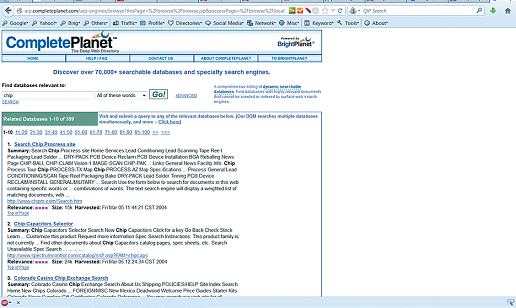

Stalkers of the Deep Web

Motoarele de căutare precum CompletePlanet și Scirus promit să deschidă accesul la profunzimile Internetului. Ele sunt structurate diferit față de Google și Yandex și vă permit să găsiți informații în bazele de date cărora le cedează motoarele de căutare tradiționale. De exemplu, CompletePlanet, conform creatorilor săi, oferă acces la aproximativ 70.000 de baze de date indexate complex, iar Scirus vă va ajuta să găsiți informații în diferite arhive de date științifice.

Munca lor a fost posibilă datorită roboților de căutare avansați (partea motorului de căutare responsabilă cu colectarea informațiilor de pe site-uri web). În special, ei sunt capabili să genereze interogări destul de semnificative în bazele de date și să completeze formulare pentru utilizator datorită suportului pentru anumite limbi.

Motoarele de căutare tradiționale se străduiesc, de asemenea, să ajungă la informațiile care se află pe internetul profund, ceea ce nu este surprinzător - conform experților, conține de o mie de ori mai mult decât la suprafață. Google, de exemplu, a dezvoltat un format special pentru hărțile site-ului, datorită căruia roboții săi de căutare vizitează chiar și acele pagini către care nu există link-uri din alte resurse. Desigur, proprietarul site-ului trebuie să creeze mai întâi o astfel de hartă. Treptat, motoarele de căutare vor indexa din ce în ce mai multe informații găsite pe deep web, iar linia dintre „suprafață” și „deep web” se va estompa. Dar unele dintre ele vor rămâne în continuare inaccesibile pentru căutare - de exemplu, conținutul plătit furnizat numai prin abonament.

Primul pas în deep web

Vă puteți plonja în „web profund” chiar și fără a instala software special - folosind portaluri speciale și motoare de căutare.

Proiect OAIster(oaister.worldcat.org), inițiat de Universitatea din Michigan, caută documente în serverele de metadate ale a peste 400 de instituții din întreaga lume. Acestea sunt biblioteci, organizații științifice, redacții ale revistelor etc. OAIster este de interes în primul rând pentru oamenii de știință, deoarece oferă acces la aproximativ 18 milioane de grupuri de date.

CompletePlanet(www.completeplanet.com) caută informații în care Google și Yandex nu le pot găsi. Vizitatorii site-ului acestui motor de căutare au acces la peste 70.000 de baze de date deep web și la un director de resurse.

|

Modificarea browserului

Pentru a intra în unele dintre colțurile și colțurile deep web-ului, trebuie să vă actualizați browserul. Pentru a face acest lucru, trebuie să instalați un add-on - serviciul de anonimizare Tor (www.torproject.org), care permite utilizatorilor să rămână nedetectați pe Internet datorită tehnologiei Onion Routing. Datele sunt transmise pe Internet printr-o serie de servere proxy aflate în continuă schimbare și sunt criptate. Tor poate fi folosit pentru a naviga anonim pe Internet și pentru a lucra cu ambele aplicații folosind Protocolul TCP, și cu servicii interne ascunse care formează „web-ul întunecat”. Ele pot fi accesate doar din rețeaua Tor. Principiul poate părea simplu la prima vedere, dar în realitate totul este mult mai complicat. Dark web nu are URL-uri în sensul tradițional. De exemplu, adrese pagini ascunseîn rețeaua Tor sunt combinații criptografice de litere și numere cu nume de domeniu".ceapă". Se schimbă des, așa că trebuie să le cauți din nou de fiecare dată.

În primul rând, veți avea nevoie de un browser special numit Tor, prin care veți accesa internet negru, sau cum se mai numește internet profund sau întunecat. Pe scurt, Tor este browser anonim, care criptează adresa dvs. IP prin înlocuirea acesteia cu alta, de exemplu, adresa IP a Franței, făcând astfel navigarea pe internet mai mult sau mai puțin anonimă.

Introduceți „descărcați browserul Tor” într-un motor de căutare și accesați site-ul oficial, apoi descărcați-l. În continuare, va trebui să vă conectați printr-o conexiune VPN la securitate suplimentară. Există o mare varietate de servicii VPN și le puteți găsi pur și simplu accesându-le pe Google. Apoi, accesați folderul rădăcină unde ați instalat browserul TOR. Deschideți fișierul torrc folosind notepad și introduceți linia acolo:

ExcludeNodes (ru), (ua), (prin)

Salva. În cele din urmă, puteți lansa Tor.

Odată ce lansați browserul, anulați scriptul global (folosind pictograma din colțul din stânga sus). Apoi, faceți clic pe ceapă și selectați „Setări de confidențialitate și securitate”. Glisorul responsabil pentru nivelul de securitate ar trebui să fie în poziția superioară.

Site-urile web din browserul TOR au domeniul .onion și nu pot fi vizualizate într-un browser obișnuit. Dacă sunteți interesat să vă uitați la fructul interzis, atunci căutați singuri site-urile. Adesea, conținutul lor este ilegal și inacceptabil. Este mai bine să nu descărcați nimic, ci doar să îl vizualizați.

ISP-ul dvs. va vedea desigur că utilizați TOR și o conexiune VPN, dar nu vor putea vedea exact ce navigați.

Nu faceți nimic suspect din conexiunea dvs. la Internet de acasă. Acest sfat poate părea banal, dar vei fi identificat după IP-ul tău. De îndată ce vizitați orice site web, IP-ul dvs. și toate acțiunile dvs. vor fi înregistrate în jurnalele HTTP ale serverului. Dacă înregistrarea în jurnal nu este dezactivată (și este activată în aproape 100% din cazuri), atunci veți fi separat de agențiile de aplicare a legii, pe lângă usa din fata doar o cerere oficială sau semi-oficială către furnizorul dvs. de internet. El, la rândul său, va oferi toate datele tale pașaport și adresa de conectare folosind IP-ul tău. Fiecare furnizor vă va furniza jurnalele la prima solicitare a organizațiilor autorizate, iar dacă nu face acest lucru, va fi complice la acțiunile dumneavoastră ilegale. Licența și toate echipamentele îi vor fi confiscate. Vă putem sfătui - dacă trebuie fie să vă ascundeți, fie să vă ușurați munca - să îl transferați în cloud, de exemplu aici - http://arenda-it.ru/.

O altă soluție este posibilă. Va trebui să cumpărați o cartelă SIM. Desigur, nu în cel mai apropiat magazin de comunicații, ci de la niște indivizi care se plimbă prin piețe și metrou. Veți avea nevoie și de un modem 3G achiziționat de la terți. În continuare vei avea nevoie laptop nou cu absența completă a tuturor informațiilor inutile despre acesta. De asemenea, se recomandă să derulați înapoi sistemul de mai multe ori și să îl readuceți la setările din fabrică. Este mai bine să nu cumpărați altele folosite din motive evidente. Vă vor contacta prin intermediul fostului proprietar. Fiecare computer are propriul set de date de identificare unice, cum ar fi o adresă MAC. Dacă sunteți de pe computer, mai întâi conectați-vă la dvs internet de acasă, și apoi la cel „murdar”, adică conectați un modem 3G - totul a dispărut. Veți transfera identitatea dispozitivului dvs. în rețeaua murdară și, cu aceste informații, puteți trimite interogări tuturor furnizorilor de internet regionali și puteți afla pe ce alte rețele se afla acest computer, ceea ce vă va dezvălui identitatea și locația. După aceea, așteptați oaspeții în uniformă, chiar și conectați-vă de la un laptop special cu un modem 3G special folosind TOR.

O altă soluție este posibilă. Va trebui să cumpărați o cartelă SIM. Desigur, nu în cel mai apropiat magazin de comunicații, ci de la niște indivizi care se plimbă prin piețe și metrou. Veți avea nevoie și de un modem 3G achiziționat de la terți. În continuare vei avea nevoie laptop nou cu absența completă a tuturor informațiilor inutile despre acesta. De asemenea, se recomandă să derulați înapoi sistemul de mai multe ori și să îl readuceți la setările din fabrică. Este mai bine să nu cumpărați altele folosite din motive evidente. Vă vor contacta prin intermediul fostului proprietar. Fiecare computer are propriul set de date de identificare unice, cum ar fi o adresă MAC. Dacă sunteți de pe computer, mai întâi conectați-vă la dvs internet de acasă, și apoi la cel „murdar”, adică conectați un modem 3G - totul a dispărut. Veți transfera identitatea dispozitivului dvs. în rețeaua murdară și, cu aceste informații, puteți trimite interogări tuturor furnizorilor de internet regionali și puteți afla pe ce alte rețele se afla acest computer, ceea ce vă va dezvălui identitatea și locația. După aceea, așteptați oaspeții în uniformă, chiar și conectați-vă de la un laptop special cu un modem 3G special folosind TOR.

Desigur, nu poți desfășura activități pentru care este nevoie de tot acest anonimat. Nici formatarea, nici TOR nu vă vor salva. Fiecare utilizator de internet este înregistrat cu un cont special după ce instalează TOR.

Pentru a utiliza TOR la întregul său potențial, va trebui să vă implicați în schema „VPN +”. mașină virtuală+VPN.” Un VPN este atunci când toate programele de pe computer încep să trimită date și solicitări criptate. Apoi merg la un server intermediar. Serverul le decriptează și trimite cererea la destinația finală, primește răspunsul și vi-l returnează, unde este decriptat și afișat în același program care l-a trimis.

Se pare că îți deschizi browserul, vrei să mergi pe un anumit site, introdu un link și îl urmărești. În acest moment, nu accesați direct site-ul, ci serverul dvs. prin VPN. Îți întoarce site-ul și îl vezi. Ca urmare, se dovedește că nu ați accesat site-ul. Site-ul vede IP-ul serverului. Datorită criptării, furnizorul dvs. salvează informațiile trimise și primite în jurnale în loc de solicitări care pot fi citite și salvează, de asemenea, adresa IP.

Apoi, trebuie să închiriați o mașină virtuală. Vă permite să vă conectați de la distanță la un computer instalat undeva în altă țară și să-i vedeți desktopul, să-l extindeți la ecran complet și, aproximativ, să obțineți un al doilea computer pe computer cu propria rampă de lansare, cu putere proprie etc.

Atenţie! Nu vă puteți conecta la mașina virtuală fără a finaliza mai întâi conexiune VPN, deoarece mașinile virtuale scriu și jurnalele.

Atenţie! Nu vă puteți conecta la mașina virtuală fără a finaliza mai întâi conexiune VPN, deoarece mașinile virtuale scriu și jurnalele.

La ieșire puteți obține, de exemplu, următorul lanț: „laptop anonimizat – modem 3G și cartelă SIM de la terți – conexiune VPN prin Italia – mașină virtuală în Franța – conexiune VPN prin Anglia”.

Ce va fi nevoie pentru a vă da seama? Să presupunem că ați făcut totul conform instrucțiunilor și ați comis o acțiune ilegală pe un site. Autoritățile vor trebui să trimită cererea către centrul de date al celui de-al doilea VPN (în exemplul nostru este Anglia), unde cel mai probabil va fi ignorată. Poate britanicii vor da IP-ul de la care a venit conexiunea. Acesta va fi deja un IP francez. Va trebui să trimiteți o cerere acolo din cauza circumstanțelor recente. Va fi ignorat cu o probabilitate de 70% și, chiar dacă nu, ieșirea va fi noul IP de la care s-au făcut conexiunile. Și văzând VPN acolo din nou, chiar și cel mai încăpățânat investigator va renunța probabil. Dar dacă nu a renunțat, a mai făcut o cerere și a aflat că s-au făcut conexiuni la primul VPN, de exemplu, printr-o cartelă SIM MTS de la un modem 3G, află detaliile pașaportului și adresa de înregistrare a proprietarului. , apoi în timpul vizitei, după cum înțelegeți, nu va fi dezvăluit nimic criminal. În continuare, va începe identificarea locației modemului, așa că se recomandă schimbarea cartelei SIM cel puțin o dată la trei luni. În timp ce agențiile de aplicare a legii vor urma urmele pentru o lungă perioadă de timp, veți lucra deja de la o nouă IP. Apropo, pentru a vă determina mai mult sau mai puțin precis locația pe o rază de 500 de metri, trebuie să aveți la dispoziție echipamente extrem de scumpe, nu în întregime mobile.

Pentru a intra pe internet, trebuie să accesați browserul dvs., să introduceți adresa unui anumit site sau să o găsiți printr-un motor de căutare. Dar există un număr mare de site-uri pe Internet care nu sunt indexate de motoarele de căutare, nu au domenii și nume familiare și nu se încarcă prin browsere obișnuite. Toate fac parte din așa-numitul Internet profund.

Ce este

Deep web-ul este în continuare același world wide web, și există sub aceleași legi, dar fără cenzura și urmărirea obișnuite atât de la utilizatori, cât și de la guverne și agenții de informații. Există o opinie pe Internet că acest deep web conține mult mai multe informații și site-uri decât cel obișnuit. Astfel, conform celor mai aproximative estimări, Internetul obișnuit nu conține mai mult de 2000 TB de informații, în timp ce Internetul profund poate conține aproximativ 100.000 TB. Avantajele deep web-ului sunt că este deschis celor care știu să caute, că este gratuit și că toți utilizatorii sunt anonimi. Dezavantajul este că, fără să știi unde să cauți site-uri web profunde, este aproape imposibil să le găsești.

Puteți găsi site-uri de internet profunde folosind rețeaua TOR și un browser special, TorBrowser. Folosind browserele obișnuite pentru toate browserele, încărcarea site-urilor cu domeniul .onion - adică toate site-urile internetului profund - nu va funcționa. Toate conexiunile la rețea sunt anonime, iar traficul trece printr-un canal criptat, deși acest lucru nu garantează absența interceptărilor.

Partea greșită a internetului

Internetul profund este ca partea de jos a lumii reale. Are propria Wikipedia, căutare de resurse, servicii postale, clasificarea siturilor. Și site-urile de aici sunt și ele diferite. Deep web-ul este considerat un refugiu pentru hackeri, criminali și agenții de informații care îi vânează și, prin urmare, se spune că este un loc periculos. Oamenii lucrează acolo aproape liber, vânzând droguri, arme, planificând crime și comunicând pe subiecte interzise pe internetul obișnuit. O persoană nepregătită poate fi cu adevărat uimită de întregul contingent de astfel de resurse și de subiectele discutate pe marginea acestora.

Dar, în același timp, internetul profund este folosit și pur și simplu pentru comunicare anonimă, fără cenzură sau urmărire. Aici puteți găsi deseori jurnaliști care nu doresc să-și dezvăluie sursele de informații și informatorii și, prin urmare, comunică anonim cu astfel de persoane. Unele agenții de aplicare a legii fac același lucru. În țările occidentale și chiar și în Rusia, nu toți utilizatorii sunt de acord cu limitele stricte de interacțiune, încălcarea libertății de exprimare și despre subiectele despre care utilizatorii pot sau nu pot vorbi. Într-o perioadă în care guvernele multor țări strâng din ce în ce mai mult lațul cu privire la drepturile și libertățile poporului lor, oamenii caută o cale de ieșire din situație. Și găsesc internetul profund.

| Citire: |

|---|

Popular:

Nou

- Dacă pantofii nu se potrivesc cu Aliexpress: acțiunile corecte în acest caz Produsul Aliexpress are mărimea potrivită

- Disputa pe AliExpress Alăturați-vă disputei pe AliExpress

- 3 baze de informații distribuite

- Manager de conținut - responsabilități, salariu, pregătire Dezavantaje și avantaje de a lucra ca specialist în conținut

- Cum să te protejezi de minerit ascuns în browser?

- Recuperarea parolei în Ask

- Cum să pornești camera de pe un laptop

- De ce nu se redă muzica pe VKontakte?

- Cum să măriți dimensiunea unității C în detrimentul unității D fără a pierde date

- Cauzele defecțiunilor de pe placa de bază Dacă chipsetul de pe placa de bază se arde