Разделы сайта

Выбор редакции:

- Как отвязать карту от AliExpress Как отвязать карту от алиэкспресс без алипей

- Обои на планшет. Живые обои на андроид. Обои на телефон

- Для чего PayPal нужны паспортные данные и ИНН Как обойти ввод паспортных данных в paypal

- Как самостоятельно починить дверной звонок — причины, что делать Звонок галактика d 150 не видит кнопку

- Зарядка «Лягушка»: универсальное средство для любых устройств

- Наблюдения за vBulletin или попытки кэширования динамического контента Каторжный vbulletin

- Чудо природы - Прочие квесты - The Elder Scrolls V: Skyrim - Каталог статей (прохождение игр) - Мечта геймера

- Лицензионный код для avast free antivirus

- Получение легальной лицензии

- Что надёжнее, SSD или HDD?

Реклама

| Темный интернет википедия. Глубокий интернет. Что это и как туда попасть. |

|

В современном мире на земном шаре совсем немного осталось людей, не имеющих представления о Всемирной Сети. Интернет в конце 20-го века ворвался в человеческую жизнь и надежно занял нишу идеального и безграничного помощника в решении проблем коммуникации и поиска информации. Сейчас просто невозможно представить себе отсутствие интернета, а с ним возможности получения ответа на любой интересующий вопрос. С интернетом допустимы не только мгновенный обмен данными, но и успешное развитие бизнеса, получение самообразования, решение межнациональных вопросов, проведение денежных операций, организация досуга и еще много всего прочего. Бесспорно, Паутина дает огромное преимущество, но, как выясняется, есть и ее темная сторона. Мало кто знает, что только 15-20% Интернета доступны. Остальная часть Сети тайная и называется глубинным Интернетом. Современные технологии позволили создать Сеть для соблюдения абсолютной анонимности пользователя в обход слежения серверов провайдеров. Такая сеть называется Deep Web - теневой интернет. Специфика работы Deep Web - безоговорочная анонимность, абсолютная независимость от сервера провайдера, что исключает возможность определить, какой информацией обмениваются пользователи. Такой тайный обмен называется Луковая маршрутизация. Deep Web не индексируется поисковыми системами. На территории теневого Интернета находятся коммерческие веб-сайты, где торгуют оружием, наркотиками, фальшивыми документами. Здесь безграничные «полигоны» для подготовки проведения государственных переворотов и решений всевозможных военных вопросов. Такой невидимый Интернет насчитывает более 8000 терабайт информации (600 миллиардов отдельных документов), это огромный объем по сравнению с 20 млрд. «поверхностного» Интернета. Войти в Deep Web несложно, нужно лишь знать как. Рассмотрим несколько вопросов, касающихся возможности входа в теневую Сеть. Как войти в скрытый интернет?Для входа на любой сайт Deep Web данные пользователей шифруются и в таком виде отправляются через таких же участников сети. Недостатком работы этой передачи данных при своей анонимности - ее довольно низкая скорость. Для входа в теневой Интернет используется браузер (или плагин для браузера), созданный на базе проекта Tor. Этот проект был разработан военными США, а потом рассекречен и его коды переданы независимым компаниям-разработчикам. Tor - доминирующая технология, использующая луковую маршрутизацию. Сеть позволяет сохранять анонимность отправителей и получателей сообщений и обеспечивает защиту содержания этих сообщений во время их прохождения по ней. Все соединения в скрытой сети Tor анонимны: ни поставщик интернета, ни владелец сайта не смогут узнать, кто вы на самом деле (при использовании HTTPS). Это работает благодаря тому, что сеть подменяет настоящий адрес вашего компьютера поддельным. Как воспользоваться Tor?Схема применения Tor проста. Пользователь скачивает Tor-браузер на компьютер и подключается к сети, запуская его. И с этой минуты человек может анонимно и абсолютно бесстрашно бродить по глубинному Интернету. Никаких дополнительных настроек и сложных шагов! А для тех, кто хочет получить доступ к тор сети с андроид устройства есть тор для андроид . И обязательно посетите сайты , с которых легче всего начать знакомство с сетью. Параллельно с Интернетом, который известен всем, действует «черный интернет» - секретная глобальная компьютерная сеть торговцев запрещенным товаром. Официальная история теневого интернета отсчитывается с начала работы в 2011 году площадки Silk Road, организованной Уильямом Ульбрихтом, который неоднократно заявлял о своих либертарианских взглядах и критиковал государственное экономическое регулирование. Silk Road быстро превратился в «eBay нелегальных товаров», хотя владельцы сайта запретили к купле - продаже краденые реквизиты банковских карт, фальшивые деньги, детскую порнографию, персональные данные, услуги киллеров и оружие. В результате сайт стал крупнейшей интернет-площадкой по торговле запрещенными психоактивными веществами, на которые приходилось 70% оборота «Шелкового пути». Кроме наркотиков на Silk Road продавались и другие товары - от порнографии до электронных копий популярных книг. В качестве валюты продавцы и покупатели площадки использовали биткойн. 2 октября 2013 года основатель этого «свободного рынка» Уильям Росс Ульбрихт был арестован в Сан-Франциско. Ему предъявили обвинение в торговле наркотиками, хакерских атаках и отмывании денег, после чего приговорили к пожизненному тюремному заключению. Alkivar , 2005 годПо данным ФБР, с помощью сайта за два с половиной года было проведено 1,2 млн сделок на общую сумму 9,5 миллионов биткойнов (около 1,3 млрд долларов по курсу биткойна на тот период). Сам Ульбрихт заработал около 80 миллионов долларов в качестве комиссионных со сделок. По документам судебного процесса над Ульбрихтом, через Silk Road совершали сделки несколько тысяч продавцов наркотиков и более 100 тысяч их покупателей. Техника путешествий по «Шелковому пути»Silk Road после ареста учредителя прекратил функционирование, но теневые интернет-маркеты с тех пор появляются в интернете с завидной регулярностью. Скрытный характер таких сайтов затрудняет их изучение, но в прошлом году исследователь под псевдонимом Gwern Branwen смог запустить в интерент специальную программу, которая в период с декабря 2013 года по июль 2015 года, вскрыла более 90 теневых интернет-магазинов, скачав содержание их страниц в архив общим объем 1,5 терабайт информации. Речь идет о примерно 360,000 сделках на сайтах Agora, Evolution и Silk Road 2 - какой товар был продан, за сколько Bitcoin, дата совершения сделки, способ доставки, рейтинг клиента и псевдоним поставщика. Общий объем сделок составил около $ 50 млн. Собранную информацию Gwern Branwen передал еженедельнику The Economist, который проанализировал собранные данные и опубликовал свои выводы. «Черный интернет» - сайты, зайти на которые можно зайти только через браузеры - анонимайзеры, которые устанавливают коммуникации через несколько компьютеров и уровней шифрования, так что сегодня ни в одной стране правоохранительные органы не могут их отслеживать. Россия в этом плане станет мировым лидером, когда (и если) реализуются законы из «пакета Яровой». Самой популярной среди поклонников теневого интернета операционной системой является Tails, которая блокирует все неанонимизированные сообщения между компьютерами. Клиенты «черной сети» устанавливают контакты через безопасные почтовые сервисы, такие как Sigaint, и используя программное обеспечения для шифрования типа Pretty Good Privacy (PGP): по оценкам аналитиков использование PGP выросло с 25% в июле 2013 года до 90% в январе 2015 года. Для поиска товаров используется поисковик Grams - аналог Google, специально приспособленный для работы в анонимизированной среде.  Eastnews Eastnews

Для расчетов используется цифровая криптовалюта биткойн, которая обеспечивает анонимность участников сделки. «Bitcoin-тумблеры» - виртуальные «черные ящики», в которых криптовалюта конкретного клиента смешиваются с валютами других владельцев, а конкретный платеж формируется из денег других владельцев - практически исключает возможность отследить платежи. Почти все продажи осуществляется через «криптомаркеты» - сайты в «теневом интернете» которые играют роль магазинных витрин. Кроме того, они предоставляют услуги условного депонирования денег, проведения платежей и обмена биткойнов на доллары. Организаторы сайтов устанавливают правила торговли (например, определяют, можно ли продавать оружие) и взимают с участников сделок комиссию в 5-10% от суммы каждой продажи. Кроме того, они содержат модераторов (платят им зарплаты биткойнами), которые обеспечивают работу клиентских форумов и занимаются рассмотрением жалоб. Товар покупателю обычно отправляется по почте. Опытные продавцы пользуются разными почтовыми отделениями, расположенными вдали от их места жительства. Покупатели обычно используют адреса и почтовые ящики отсутствующих соседей или знакомых. Часто продавцы предварительно посылают покупателю «тестовые» пакеты с легальным содержимым, чтобы потом посылку можно было проверить на наличие следов вскрытия. Как уверяют специалисты, до адресатов доходит не менее 90% посылок из теневых интернет-магазинов.  Eastnews Eastnews

Впрочем, несмотря на все предосторожности, жизнь таких магазинов недолговечна. И если первый Silk Road функционировал практически три года, его преемник Silk Road-2 проработал только год, после чего был разгромлен специалистами ФБР. Продавцы и покупатели со «Второго Шелкового пути» эмигрировали на два других криптосайта - Evolution и Agora. Первый из них был ликвидирован в марте 2015 вместе с задепонированными биткойнами на 12 млн. долларов. Чуть позже остановила работу Agora - организаторы криптосайта сообщили клиентам, что «должны усовершенствовать систему безопасности». Сейчас крупнейшим криптосайтом считается Alphabay, хотя недавно начавшая работу четвертая версия Silk Road может вытеснить его на второе место. АссортиментКриптомаркеты - это в первую очередь рынки психотропных веществ: по оценкам The Economist, 83% продаж в теневых интернет-магазинах приходится на запрещенные наркотики и еще 14% - на легальные препараты типа валиума. На товары, не связанные с наркотиками, приходится 3% теневых интернет-рынков - здесь лидируют фальшивые деньги, электронные копии легальных книг, данные кредитных карт, фальшивые ID-идентификаторы.  The Economist , 2016 год The Economist , 2016 год

Видна разница между заявлением The Economist об общем объеме сделок в 50 млн. долларов, и сумме в 32,4 млн долларов на диаграмме. Журналисты еженедельника объясняют, что Gwern Branwen удалил информацию о некоторых сделках из базы. Отметим, что значительным сегментом криптомаркетов является продажа краденного, в первую очередь - похищенных произведений искусства и предметов антиквариата. Но на диаграмме The Economist этот сегмент отсутствует полностью. Можно предположить, что именно информацию о таких сделках удалил хакер, чем и объясняется разница в цифрах. В полученном объеме информации наибольшее число продаж пришлось на MDMA (экстази) - 7,7 млн долларов. Второе место заняла марихуана (5,7 млн долларов), на третьем с небольшим отрывом оказался кокаин (5,2 млн долларов). Также популярным товаром оказались легальные наркотики - алпразолам (1,1 млн.), ксанакс (1 млн.), оксикодон (0,8 млн) и валиум (0,3 млн). При этом в каждой третьей сделке фигурировали препараты, которые аналитики не смогли идентифицировать. Нет сомнений, что под названиями «Ферма Барни», Pink Panther или Gorilla Glue скрываются какие-то наркотические вещества, но о чем конкретно идет речь, знают только их продавцы и покупатели. По законам маркетингаThe Economist отмечает, что продажи через интернет - основной тренд в наркобизнесе. Хотя пока на интернет-рынки приходится небольшая доля продаж наркотиков, она быстро растет: с 15 −17 млн долларов в 2012 году до 150 - 180 млн в 2015 году. За два неполных года число наркоманов, покупающих товар на интернет-сайтах, практически удвоилось - с 8% в 2014 году до 15% в настоящее время.  Eastnews Eastnews

Продавцы в интернете отчаянно конкурируют по цене и качеству и стремятся к созданию солидных брендов. Доходит до абсурда: в марте в Калифорнии полиция арестовала некоего Дэвида Бурхарда, который торговал в Интернете наркотиками, поставляемыми печально знаменитым наркокартелем Кали. Пикантность ситуации в том, что Бурхард придумал торговую марку для продаваемой марихуаны - Cali Connect - и даже заказал партию футболок и толстовок с этим знаком. А в поле зрения Департамента по борьбе с наркотиками эффективный менеджер попал, когда подал заявку на официальную регистрацию своего торгового знака «Cali Connect». В полном соответствии с маркетинговыми теориями, на фоне обострения конкурентной борьбы продавцы все чаще предлагают нишевые продукты для отдельных категорий потребителей. Так, в базе данных, собранных Gwern Branwen, специально для «высокосознательных покупателей» один из продавцов предлагает «этичный ТНС - шоколад» (ТНС - дельта-9-тетрагидроканабиол, главное психоактивное вещество конопли), который стоит на 13% больше, чем обычные, «аморальные» аналоги. Также, специально для наркоманов с гуманистическими идеалами, предлагается «бесконфликтный» кокаин. А «социальный кокс» - менее чистая версия оригинального продукта - продается со скидкой до 25% и предназначена для покупателей с ограниченным бюджетом. Аналитики The Economist делают вывод, что продавцы с самыми высокими доходами, как правило, предлагают более широкий ассортимент продукции и поставки по всему миру. Они стремятся развивать свои бренды и укреплять репутацию, заботясь о качестве товара, надежности и скорости поставок. ЦеныСамое удивительное - наркотики на криптомаркетах сравнительно дороги: в большинстве стран грамм героина в Интернете стоит примерно вдвое больше, чем на улице, а разница в цене кокаина составляет около 40%. Одной из причин этого является необходимость продавцов закладывать в цену риск перехватов посылок. Некоторые криптомаркеты, чтобы снизить уровень цен, даже берут на себя часть потерь продавцов от перехватов товара. Кроме того, использование почты исключает возможность «экономии от масштаба»: чтобы избежать подозрений, продавцы все равно покупают расходные материалы, в частности вакуум-пакеты, в рознице, а не оптом. Так что не могут пользоваться оптовыми скидками. Конспирация тоже обходится дорого: на интернет-форуме один дилер даже пожаловался, что необходимость ездить для отправки посылок в отдаленные почтовые отделения приводит к огромным тратам денег на бензин. В целом же расходы на упаковку и отправку, по оценкам аналитиков The Economist, повышают цену товара на 28%. Однако основной причиной дороговизны товаров на криптомаркетах является их более высокое качество. «Если бизнес продавца зависит исключительно от количества лайков, он вряд ли пришлет тебе муку вместо кокаина, - пишет один из дилеров. - Тот, кто поставляет плохой товар, получает негативные отзывы и теряет клиентов».  Cmdrjameson , 2015 год Cmdrjameson , 2015 год

Чтобы проверить тезис о более высоком качестве наркотиков в интернет-магазинах, испанская «фабрика мысли» Energy Control попросила продавцов одного из криптомаркетов прислать образцы товара на тестирование. Чистота кокаина в присланных образцах составила в среднем 71,6% по сравнению с 48% чистоты наркотика, продаваемого на испанских улицах. При этом половина присланных образцов содержала чистый кокаин, в то время как на улице чистый наркотик встречается лишь в 14% образцов. «Принимая во внимание чистоту наркотика, покупки в интернете, вероятно, оказываются в конечном итоге дешевле, чем на улице», - констатирует Джудит Олдридж из Манчестерского университета. А поговорить?Сайты криптомаркетов фактически становятся центрами социальных сообществ. Дилеры на форумах обмениваются информацией об особенностях работы таможни и почтовых служб и советами о том, как снизить вероятность перехвата посылок. Мало того, форумы криптомаркетов все чаще используются врачами наркологами, которые дают советы наркоманам как управлять своей пагубной привычкой. Так, в теневом интернете хорошо известен Фернандо Каудевилла, физиолог из Мадрида, который под ником DoctorX дает бесплатные медицинские консультации посетителям криптомаркетов. «Наркоманы не приходят в больницы, поэтому медицинские работники должны пойти и найти их», - говорит он. DoctorX за несколько лет ответил на тысячи вопросов посетителей «теневых сайтов». Среди наиболее часто встречающихся - «Могу ли я принимать экстази, если у меня сахарный диабет?» (Да, если вы будете внимательно следить за анализами крови) и «Могу ли я курить марихуану в период грудного вскармливания?» (Нет, каннабиотики попадают в грудное молоко).

Традиционные наркокартели пока не проявляют интереса к интернет-торговле. Причины в том, что у них уже выстроены цепочки поставок, которые нет смысла разрушать. К тому же в Интернете бесполезны их традиционные инструменты - контрабанда, запугивание и насилие, бесполезны в Интернете. Их основные преимущества заключаются в объемах поставок, которые исчисляются тоннами, а не граммами. Тем не менее, аналитики предсказывают, что крипторынки сделают с традиционной наркоторговлей то же, что сделали онлайн-магазины с традиционными супермаркетами, заставив многие из них закрыться и уйти с рынка. В основе TOR лежит второе поколение так называемой «луковой маршрутизации» – системы разбросанных по всем континентам прокси-серверов (нодов), позволяющей устанавливать защищенное от прослушивания анонимное сетевое соединение. По сути, данная система представляет собой огромную анонимную сеть передающую данные в зашифрованном виде, посредством множества виртуальных туннелей. Помимо анонимизации, TOR также способен обеспечивать защиту от различных анализирующих трафик механизмов, при помощи которых можно узнать коммерческие тайны и деловые контакты скрытые от общего доступа. Система TOR была создана Исследовательской лабораторией ВМС США совместно с группой студентов Массачусетского технологического института в рамках проекта Free Haven направленного на развитие безопасной децентрализованной системы хранения данных. В 2002 году было решено передать исходные тексты секретной разработки независимым программистам, которые очень быстро написали для нее клиентское приложение и опубликовали под свободной лицензией исходный код. С этого момента любой желающий мог дописывать в систему собственные строки кода и тестировать ее на присутствие багов и бэкдоров. На данный момент система TOR имеет более 339 000 строк программного кода,написанного преимущественно на C++, Си и Python, при этом система постоянно дорабатывается и дополняется новыми комментариями. Сама сеть состоит из около 5000 нодов, число ее пользователей превышает 2 миллиона человек. ИспользованиеОфициально сеть TOR используется многими общественными организациями, правоохранительными органами, компаниями и корпорациями, военными ведомствами, работниками социальных сфер для обеспечения конфиденциальности и сохранения неприкосновенности данных. Также сеть TOR активно используется всякого рода мошенниками, торговцами наркотиками, оружием, поддельными документами и т.д., националистами, хакерами и педофилами. Стоит отметить, что абсолютной анонимности TOR предоставить все-таки не способен и поэтому правоохранительные органы с завидной регулярностью отлавливают описанных выше пользователей и их клиентов. Услышав о мифическом Глубоком или Темном Интернете, пользователь сразу задается вопросом, а как туда попасть, как зайти на сайт, который не доступен обычным пользователям Интернета. Если вас также мучает подобное любопытство, то данная статье должна вам помочь. Что такое Темный или Глубокий ИнтернетДля начала нужно коротко разобраться с тем, что такое Глубокий Интернет и что такое Темный Интернет. C этими терминами много путаницы, но говорить по простому, то эти два названия обозначают одно и тоже, а именно скрытую часть Всемирной сети Интернет. Разные части этого Глубокого Интернета работают по разным принципам. Иногда это просто сайты, которые не индексируются поисковыми системами и поэтому доступны только по прямой ссылке. Иногда это сайты для доступа, к которым нужно знать пароль. А в некоторых случаях это сайты, работающие в сети TOR. В данной статье мы расскажем о том, как попасть в эту часть Темного Интернета, которая работает на основе сети TOR. Сеть TOR это компьютерная сеть, которая работает поверх обычного Интернета и использует принцип луковой маршрутизации. Вся информация TOR сети шифруется и передается через несколько промежуточных серверов, для того чтобы было труднее отследить место нахождения и личность пользователя. Ресурсы в сети TOR имеют собственный домен верхнего уровня – ONION. Конечно, данный домен нигде официально не зарегистрирован, но это не мешает им пользоваться, если на компьютере установлено программное обеспечение для работы с TOR сетью. Благодаря данному домену очень легко отличить ссылки на обычные веб-сайты в обычном Интернете от ссылок на ресурсы Темного Интернета в сети TOR. Как попасть в Глубокий или Темный интернетСо стороны может показаться, что для того чтобы попасть в Глубокий Интернет нужно быть хакером и обладать какими-то значительными знаниями в области компьютерных сетей. На самом деле все намного проще. Все что вам нужно для того чтобы войти в Темный Интернет это специальный браузер, который называется TOR Browser. Ну и доступ в обычный интернет тоже понадобится, но я думаю это и так понятно. Итак, делаем первый шаг для входа в Глубокий Интернет – скачиваем TOR Browser. Для этого заходим на сайт , нажимаем на кнопку «Download» и скачиваем установочный EXE файл на свой компьютер. Дальше запускаем скачанный EXE файл и устанавливаем TOR Browser на свой компьютер. Процесс установки данного браузера ничем не отличается от установки других программ, поэтому никаких проблем это не должно вызывать. Просто выбираем русский язык, выбираем папку для установки и ждем пока TOR Browser установится на компьютер.

После установки запускаем TOR Browser и в появившемся окне нажимаем «Соединиться». Таким образом вы подключитесь к сети TOR со стандартными настройками. Такой вариант подключения подходит для большинства случаев. Но, если есть проблемы с обычным подключением, то можно нажать на кнопку «Настроить» и изменить стандартные настройки подключения. Более подробно об этом можно почитать в нашей статье « ».

После соединения с сетью TOR в TOR браузере должно появиться сообщение «Поздравляем» или «Добро пожаловать». Это означает, что все работает и можно входить в Глубокий Интернет.

Теперь, для того чтобы попасть в Темный Интернет вводим в адресную строку ТОР браузера сайт «thehiddenwiki.org» и заходим на него.

После загрузки сайта thehiddenwiki.org перед вами появится список ссылок на популярные ресурсы в Глубоком Интернете. Перейдите на любой ресурс, и вы уже попали в Глубокий Интернет. Как и было написано в начале статьи, отличить ссылки на ресурсы Глубокого Интернета от обычных ссылок можно по домену первого уровня. Все адреса сайтов в Глубоком Интернете заканчиваются на ONION.

Нужно отметить, что часть ссылок на ресурсы Темного Интернета может не открыться. Это вполне нормально, не стоит удивляться. Это вам не обычный Интернет, здесь не все работает так гладко как вы привыкли. | 23.11.2013 |

|

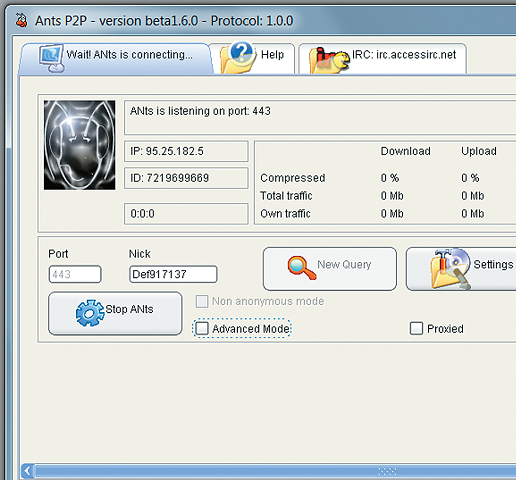

Назначение: анонимный обмен файлами. Сайт: antsp2p.sourceforge.net

Bitmessage предназначена для обмена надежно зашифрованными сообщениями и задумывалась как альтернатива электронной почте и другим мессенджерам, данные из которых в любой момент могут оказаться в руках у спецслужб. Архитектура Bitmessage сходна с архитектурой сети Bitcoin, предназначенной для обмена денежными средствами, но оптимизирована для передачи сообщений. Обмен возможен не только между отдельными пользователями, но и группами. После того как Эдвард Сноуден обнародовал информацию о массовой слежке за пользователями Интернета со стороны спецслужб, Bitmessage стала по-настоящему популярной.

Назначение: анонимный обмен денежными средствами. Сайт: www.bitcoin.org

Дружеский обмен

В отличие от Интернета, некоторые анонимные сети доступны далеко не для всех. Их создатели ставили одну цель: избежать надзора со стороны властей, которые сами зачастую нарушают закон, следя за своими гражданами. Разработанная для этого система анонимности привлекла не только борцов за свободу информации и обмена мнениями, но и любителей различного нелегального контента и пиратских копий.

Созданные внутри Интернета скрытые сети по аналогии с P2P стали сокращенно называть F2F (Friend-to-Friend, «друг к другу»). Впервые этот термин был введен в обиход в 2000 году программистом Даниэлем Бриклином, который прославился как разработчик первойэлектронной таблицы для ПК. В отличие от некоторых сетей P2P, они не имеют центральных серверов, а пользователи не могут обмениваться файлами с кем угодно.

Чтобы входить в контакт со своими друзьями, каждый участник сети должен знать их адреса и иметь их цифровые визитные карточки (сертификаты). У непосвященных нет возможности отслеживать обмен файлами. Если у друзей отсутствует интересующая вас информация, то на помощь придет анонимный режим функционирования, который поддерживается большинством существующих F2F-сетей. В данном случае допускается установление соединения между незнакомыми пользователями. Адреса компьютеров и все личные данные их владельцев при этом остаются тайной.

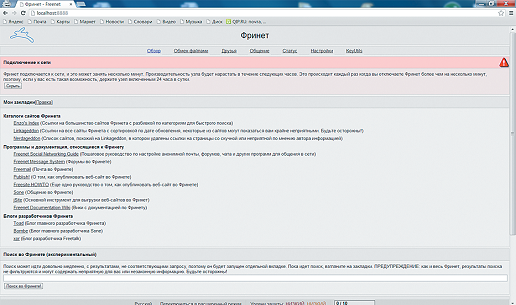

Freenet как спасение от цензуры

Одной из наиболее популярных сетей типа F2F является Freenet (не путать с названием некоторых интернет-провайдеров). Благодаря специальному программному обеспечению она использует уже существующую инфраструктуру Всемирной паутины и обычных сетевых операторов с их доступом к Интернету - но в то же время всеми силами отгораживается от традиционной Сети.

|

Freenet предназначена не только для обмена информацией между отдельными людьми. Внутри этой анонимной сети существуют и классические веб-сайты, однако URL-адреса в привычном для пользователей Интернета понимании отсутствуют. Кроме того, здесь есть изолированная от Паутины система электронной почты, дискуссионные форумы (FMS и Frost) и аналог социальной сети (Sone). Вся информация, доступная во Freenet, хранится распределенно на жестких дисках компьютеров пользователей в зашифрованном виде, для доступа к ней используется сложная система маршрутизации. Все это гарантирует практически полную анонимность, но накладывает ряд ограничений. По сравнению с Интернетом сеть Freenet работает значительно медленнее. В ней пока недоступны некоторые современные технологии - например, динамическая генерация контента с использованием баз данных и скриптов, широко применяемая в Интернете.

Целью основателей проекта Freenet было создание такой глобальной сети, где все пользователи смогли бы сохранять анонимность и никому не было бы позволено решать, что приемлемо, а что нет. В этой сети поддерживается дух свободного обмена информацией и свободы слова; даже у создателей Freenet нет полного контроля над системой. В таких странах, как, например, Китай, людям особенно нужен свободный обмен информацией без страха перед репрессиями со стороны государства. Полная анонимность во Freenet и подобных ей сетях достигается только тогда, когда пользователи вступают в контакт друг с другом абсолютно целенаправленно. Но даже в том случае, если разрешить установку соединения с незнакомыми людьми, вычислить компьютеры, обменивающиеся информацией, будет невероятно трудно. Коммуникация между двумя партнерами зашифрована и идет не напрямую. Потоки данных передаются через компьютеры других пользователей. Постороннему человеку чрезвычайно сложно проследить связи между отдельными участниками.

Сайты внутри Freenet остаются невидимыми для традиционных поисковых систем и никакой прямой связи с Глобальной сетью не имеют. Попасть на них можно только в том случае, если вы установите на свой компьютер бесплатное программное обеспечение Freenet и подключитесь к сети. Также полностью анонимными остаются личные данные их создателей и адреса компьютеров, на которых они размещаются.

С течением времени сеть Freenet развивалась и быстро росла. В настоящее время существует каталог сайтов со свободным доступом, который называется Linkageddon. В нем нет функции поиска, и пользователям Freenet приходится просматривать нерассортированный массив с помощью прокрутки, встречая при этом самые неожиданные вещи. В списке, кроме запрещенного контента, попадаются страницы, которые предлагают пиратские копии. Здесь же, рядом с ресурсами, публикующими достоверную информацию, можно обнаружить страницу какого-нибудь сумасброда, который с псевдонаучной тщательностью повторяет всевозможные ложные измышления. Не исключено, что отсутствие цензуры широко используется кем-то для расследования незаконной деятельности.

|

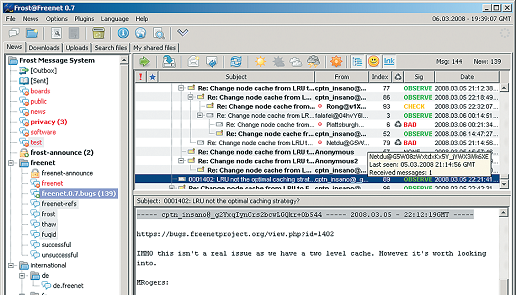

Программа Frost, работающая внутри сети Freenet, предназначена для анонимного обмена мнениями, структурированными на манер форумов, и файлами. Графическая оболочка приложения напоминает обложку почтового клиента, а интерфейс переведен на несколько языков, в том числе русский. Для Frost характерны те же особенности, что и для сети Freenet. Сайт: www.freenetproject.org/frost.html

Альтернативы Freenet

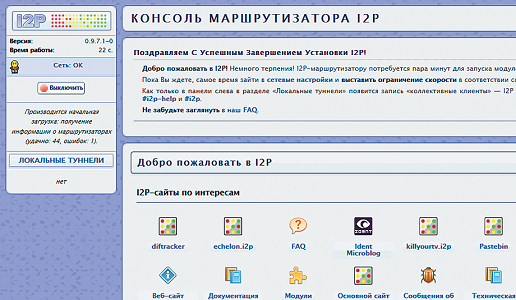

Invisible Internet Project (сокращенно I2P, проект «невидимый Интернет») представляет собой клон Freenet.

Данная сеть создана с целью обеспечения анонимного доступа к различным услугам, среди которых блоги, обмен мгновенными сообщениями, электронная почта, сайты, сервисы передачи файлов и т. д. Как уверяют ее авторы, конечной задачей проекта I2P является способность функционировать в жестких условиях, даже под давлением организаций, обладающих значительными финансовыми или политическими ресурсами. Передаваемые по сети данные шифруются, а сама сеть является децентрализованной. К I2P-сетям можно подключиться не только с компьютера, но и со смартфонов или планшетов под управлением системы Android.

Назначение: многофункциональная анонимная сеть. Сайт: www.i2p2.de

|

Hyperboria представляет собой экспериментальную децентрализованную сеть, основанную на сетевом протоколе cjdns. Передача данных на физическом уровне может осуществляться как с использованием инфраструктуры Интернета, так и напрямую между маршрутизаторами, что позволяет создать полностью независимую от Интернета глобальную сеть с ячеистой топологией. Передаваемый по Hyperbolia трафик шифруется, однако сеть не является анонимной - существует возможность установить как адрес отправителя, так и получателя данных.

Назначение: анонимный обмен файлами и сообщениями. Сайт: retroshare.sourceforge.net

«Темный веб» без темных махинаций

Анонимные сети не обязательно должны быть площадкой для незаконной деятельности, считают Билли Хоффман и Мэтт Вуд. Оба работают в научно-исследовательском отделе ИТ-гиганта Hewlett-Packard. В 2009 году они впервые представили Veiled (англ. «скрытый») - новое программное обеспечение для организации пользовательских анонимных сетей.

«Мы убеждены, что анонимные сети могли бы распространиться гораздо более широко, если бы для пользователей не существовало барьеров в виде загрузки, установки и настройки программного обеспечения», - говорит Билли Хоффман. А если бы анонимные сети стали доступны для более широкой аудитории, сразу нашлось бы много возможностей их применения в законных целях, полагают специалисты.

Создавая Veiled, исследователи думали о том, как обезопасить от давления властей сайты, подобные WikiLeaks, публикующие конфиденциальные документы правительств. До сих пор владельцы проекта WikiLeaks используют обычные веб-серверы, которые из-за юридического или политического давления могут в один прекрасный день исчезнуть из Сети. Если бы все их материалы распространялись децентрализовано через анонимную сеть, противники WikiLeaks превратились бы в борцов с ветряными мельницами, поскольку документы, которые обращаются в анонимных сетях, хранятся не на серверах, а распределены небольшими частями среди разных пользователей. По такому принципу работает, например, упомянутая выше сеть Freenet.

Исследователи из HP хотят упростить анонимные сети и для этого используют в своей программе технологию обычного браузера. Veiled работает без загрузки и установки на таких устройствах, как iPhone, а также на компьютерах под управлением операционных систем Windows, Mac и Linux. На первый взгляд Veiled кажется не таким мощным, как зрелое и специализированное программное обеспечение для анонимных сетей, однако имеет все важнейшие функции, необходимые для анонимной сети, среди которых - шифрование всех данных, передаваемых участниками, и возможность общаться в чате. Хоффман и Вуд подготовили подробную документацию по Veiled, чтобы другие программисты могли воссоздать их замысел. Veiled хорош, но двое исследователей из HP никогда не станут публиковать эту программу. Причина - возможный правовой конфликт с компанией, в которой они работают. Тем не менее авторы выставили в Сети настолько подробную презентацию, что, по мнению Хоффмана, другие программисты смогут без труда разработать аналог Veiled.

«Глубокий веб»: больше, чем WWW

«Темный Интернет» также невидим для поисковых систем и их пользователей, но организован совершенно иначе, чем анонимные сети. Его формируют огромные базы данных с различной информацией и страницы обычного Интернета, в силу ряда причин недоступные для популярных поисковых систем. Пользователи могут получить доступ к ним лишь в том случае, если отправят к базе данных специальный запрос или зайдут на страницы, адреса которых им заранее известны.

Сейчас владелец каждого веб-сайта может сам определить, какая часть его контента должна попасть в индекс Google и других поисковых систем, и должна ли попасть туда вообще. Если владелец закроет доступ на свой ресурс для поисковых роботов, запретит незарегистрированным пользователям просматривать страницы или же не удосужится должным образом оптимизировать свой сервис, то его информация не появится в списках результатов поиска даже в том случае, когда на нее есть ссылки с десятков тысяч сайтов, проиндексированных поисковыми системами. При обычных обстоятельствах это гарантировало бы самое высокое место в результатах выдачи. Поисковые машины как бы слепы на один глаз - и показывают своим пользователям только часть того, что есть на просторах Интернета.

Хорошим примером «глубокого веба» являются каталоги библиотек. Хотя эти списки книг и журналов хранятся в основном на традиционных веб-серверах, доступ к ним разрешается только после регистрации, выполнить которую поисковые системы не в состоянии. Им остается лишь в некотором роде «посмотреть снаружи на запертую дверь» и идти дальше. То же самое относится к базам данных с информацией об авиарейсах, специальных медицинских материалах, различной производственной документацией, социальным сетям и т. д. Правда, Google, купив ITA Software (подразделение, разрабатывающее ПО для транспортной индустрии, ранее - независимая компания), решила хотя бы проблему с авиаперелетами: американские пользователи Google уже могут вводить поисковые запросы типа «самый дешевый рейс из Нью-Йорка в Лас-Вегас» и получать результат.

Иногда владельцы ресурсов, информация которых не должна попадать в Сеть, допускают технические ошибки, вследствие которых конфиденциальные сведения оказываются в результатах поиска (все эти данные также относятся к «глубокому вебу»). Подобный случай произошел 18 июля 2011 года, когда «Яндекс» проиндексировал часть SMS-сообщений, отправленных с сайта фирмы «Мегафон» абонентам сотового оператора. Как впоследствии пояснили специалисты «Яндекса», в разделе отправки SMS на странице «Мегафона» в момент индексации поисковой системой отсутствовал файл robots.txt, в котором содержатся команды поисковому роботу. В нем, в частности, должен быть обозначен запрет на индексацию конфиденциальных разделов сайта. Сейчас эта информация уже удалена из результатов поиска, но внимательные пользователи успели ее сохранить и выложить в файлообменные сети, где она доступна и по сей день. Однако это еще не полное погружение в «глубокий веб».

Сталкеры «глубокого веба»

Открыть доступ к недрам Интернета обещают такие поисковые системы, как CompletePlanet и Scirus. Они устроены иначе, чем Google и «Яндекс», и позволяют находить информацию в таких базах данных, перед которыми традиционные поисковые системы пасуют. Например, CompletePlanet, как утверждают ее создатели, предоставляет доступ примерно к 70 000 сложноиндексируемых баз, а Scirus поможет отыскать информацию в различных научных архивах с данными.

Их работа стала возможной благодаря передовым поисковым роботам (часть поисковой системы, ответственная за сбор информации на сайтах). Они, в частности, способны генерировать вполне осмысленные запросы к базам данных и заполнять за пользователя формы благодаря поддержке специфичных языков.

Традиционные поисковые системы тоже стремятся добраться до информации, которая находится в глубоком Интернете, что неудивительно - по оценкам экспертов, там ее содержится в тысячу раз больше, чем в поверхностном. Компания Google, например, разработала особый формат для карт сайтов, благодаря чему ее поисковые роботы посещают даже те страницы, ссылки на которые с других ресурсов отсутствуют. Разумеется, сперва такую карту должен создать владелец сайта. Постепенно поисковики будут индексировать все больше информации, находящейся в глубоком Интернете, и граница между «поверхностным» и «глубоким вебом» размоется. Но некоторая ее часть все равно останется недоступной для поиска - например, предоставляемый только по подписке платный контент.

Первый шаг в «глубокий веб»

Вы можете окунуться в «глубокий веб» даже без установки специального программного обеспечения - с помощью специальных порталов и поисковых систем.

Проект OAIster (oaister.worldcat.org), инициированный Мичиганским университетом, ищет документы в метаданных серверов более 400 учреждений по всему миру. Это библиотеки, научные организации, редакции журналов и т.д. OAIster интересен прежде всего ученым, ведь он обеспечивает доступ примерно к 18 млн групп данных.

deepwebresearch.info Автор этого сайта, Маркус П. Зиллман, собрал коллекцию ссылок на статьи, официальные документы, форумы и видео «глубокого веба». Каталог позволяет легко найти нужную тему, но немного запутан.

CompletePlanet (www.completeplanet.com) ищет информацию там, где Google и «Яндекс» не в состоянии ее отыскать. Посетители сайта этого поискового движка получают доступ более чем к 70 000 баз данных «глубокого веба» и каталогу ресурсов.

|

Дооснащаем браузер

Чтобы попасть в некоторые закоулки «глубокого веба», необходимо дооснастить браузер. Для этого требуется установить дополнение - службу анонимизации Tor (www.torproject.org), которая позволяет пользователям оставаться незамеченными в Сети благодаря технологии Onion Routing («луковая маршрутизация»). Данные передаются в Интернет через целый ряд постоянно меняющихся прокси-серверов и шифруются. Tor можно использовать для анонимного выхода в Интернет и работы как с приложениями, использующими протокол TCP, так и с внутренними скрытыми сервисами, образующими «темный веб». Доступ к ним возможен только из сети Tor. Принцип на первый взгляд нехитрый, однако на самом деле все гораздо сложнее. В «темном вебе» нет URL-адресов в привычном для нас смысле. Например, адреса скрытых страниц в сети Tor представляют собой криптографические комбинации букв и чисел с доменным именем «.onion». Они часто меняются, так что их приходится каждый раз искать заново.

| Читайте: |

|---|

Популярное:

Новое

- Обои на планшет. Живые обои на андроид. Обои на телефон

- Для чего PayPal нужны паспортные данные и ИНН Как обойти ввод паспортных данных в paypal

- Как самостоятельно починить дверной звонок — причины, что делать Звонок галактика d 150 не видит кнопку

- Зарядка «Лягушка»: универсальное средство для любых устройств

- Наблюдения за vBulletin или попытки кэширования динамического контента Каторжный vbulletin

- Чудо природы - Прочие квесты - The Elder Scrolls V: Skyrim - Каталог статей (прохождение игр) - Мечта геймера

- Лицензионный код для avast free antivirus

- Получение легальной лицензии

- Что надёжнее, SSD или HDD?

- Как сделать резервное копирование Samsung Galaxy S5 Что такое EFS