Delar av webbplatsen

Redaktörens val:

- Oanvända skal med smeknamn för minecraft

- Varför spel inte startar på Windows Varför spel inte fungerar

- Ladda ner minecraft för Android: alla versioner

- Ladda ner mods för minecraft 1

- Killskinn med 10 engelska bokstäver

- ModPack Zeus002 ladda ner mods här är World Of Tanks modpaket

- Varför fungerar inte minecraft för mig?

- De bästa minecraft-servrarna med mods

- De bästa modsna för Minecraft View-mods för version 1

- Bästa mods för Minecraft Mekaniska mods för minecraft 1

Reklam

| Bearbetningsanalys av användarrättigheter 1s 8.3. Utförande på servern utan kontroll av rättigheter |

|

För att skilja åtkomsträttigheterna finns det i 1C 8.3 speciella konfigurationsobjekt - roller. De kan senare tilldelas specifika användare, positioner etc. De anger vilka konfigurationsobjekt som kommer att vara tillgängliga. Det är också möjligt att ange villkoren för att ge tillträde. Roller konfigureras i konfiguratorn. De kan också tilldelas specifika användare, men för enkelhetens skull har 1C implementerat en mekanism för åtkomstgrupper. I användarkatalogen öppnar du ("Administration - Konfigurera användare och rättigheter - Användare") kortet för en anställd och klickar på knappen "Åtkomsträttigheter". Gränssnittet kan skilja sig åt i olika konfigurationer, men kärnan är densamma. Du kommer att se en lista med poster i katalogen "Åtkomstgruppsprofiler". Kryssrutorna indikerar de vars rättigheter kommer att vara tillgängliga för användaren. Katalogen över åtkomstgruppsprofiler (“Administration – Konfigurera användare och rättigheter – Åtkomstgruppsprofiler”) innehåller en lista över roller som kommer att vara tillgängliga för användaren när de tilldelas. Tillgängliga profilroller är markerade med flaggor.

Användare har ofta samma uppsättning roller. Genom att använda den här mekanismen kan du avsevärt förenkla inställningen av rättigheter genom att välja åtkomstgruppsprofiler snarare än själva rollerna. Roller i konfiguratorn (för programmerare)

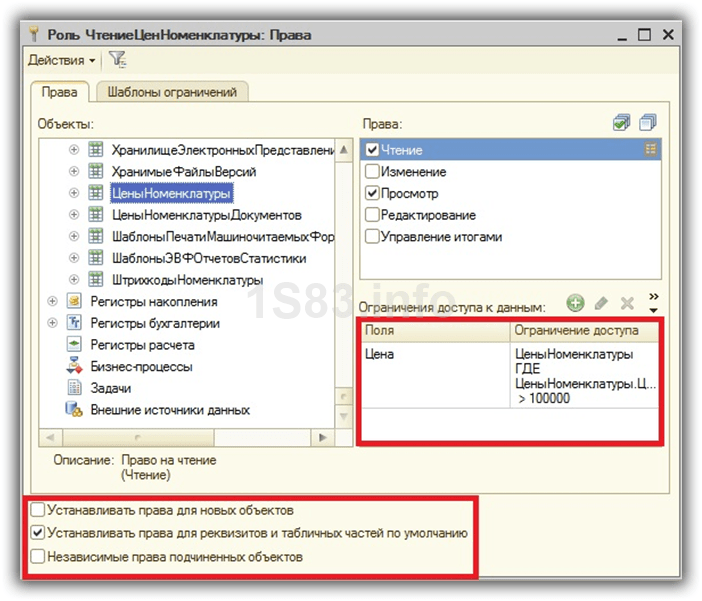

Roller anger vilka objekt och under vilka villkor som kommer att vara tillgängliga för användaren som de är tillgängliga för. Öppna valfri roll och du kommer att se två flikar: Rättigheter och begränsningsmallar. Den första fliken visar en lista över konfigurationsobjekt och de rättigheter som tilldelats dem för den här rollen.

När man tillåter att åtgärder utförs med ett objekt är det möjligt att ange en begränsning av åtkomst till data. Denna mekanism kallas RLS och låter dig konfigurera rättigheter på postnivå. Det är ganska intressant, men om det används aktivt kan prestandan minska.

Längst ner i rollformuläret kan du konfigurera automatisk installation av rättigheter:

Rättigheter kan tilldelas både till blekningsobjekt och till hela konfigurationen som helhet. I valfri roll, på fliken "Behörigheter", välj objektet med namnet på konfigurationen. Alla möjliga roller för den kommer att visas till höger. Detta innehåller programstartlägen, "Alla funktioner", administrativa och andra rättigheter. När du klickar på någon höger, kommer dess beskrivning att visas nedan. Det är inget komplicerat här.

Rättighetsinställningarna för andra konfigurationsobjekt är liknande: läsa, lägga till, ta bort, bokföra (för dokument), hantera totaler (för ackumulerings- och redovisningsregister) och annat. Det är viktigt att notera rätten till "Interaktiv radering" här. Om det är tillgängligt kommer användare att fysiskt kunna ta bort data från programmet (shift + delete). För viktiga objekt är det ytterst oönskat att tilldela denna rättighet.

Programmatisk kontroll av åtkomsträttigheterFör att kontrollera om en användare har en roll, använd följande funktion:

I det fall då rollen som kontrolleras tilldelas användaren kommer funktionen att returnera värdet "True". Annars – "False". För att utföra några åtgärder med ett objekt som inte är tillgängligt kan du använda följande metod:

Efter att ha aktiverat privilegierat läge utförs inga rättighetskontroller. Efter att ha slutfört åtgärder på otillgängliga objekt måste du anropa denna metod igen med parametern "False" för att inaktivera detta läge. Kom ihåg att i klient-serverversionen, när den körs på klienten, utför denna metod inga åtgärder. För att kontrollera om det privilegierade läget är inställt, använd funktionen (returnerar "True" eller "False"):

Användargränssnitt utan åtkomsträttigheterOm en användare försöker utföra någon åtgärd i programmet, men som han inte har rättigheter för, kommer en motsvarande varning att utfärdas.

Det finns fall då något fält visar formatet "<Объект не найден>" med en GUID kanske användaren inte heller har tillräckliga rättigheter att läsa värdet den innehåller. För att testa denna teori, titta bara på värdet av detta fält under fullständiga rättigheter. Om inskriptionen inte försvinner finns det risk för en trasig länk. Alla inställningar för användarrättigheter som vi kommer att göra inom ramen för denna artikel finns i avsnitt 1C 8.3 "Administration" - "Användar- och rättighetersinställningar". Denna algoritm är liknande i de flesta konfigurationer på hanterade formulär. 1C Accounting-programmet kommer att användas som exempel, men att sätta upp rättigheter i andra program (1C UT 11, 1C ZUP 3, 1C ERP) görs på exakt samma sätt. Låt oss gå till avsnittet "Användare" i inställningsfönstret. Här ser vi två hyperlänkar: "Användare" och "Inloggningsinställningar". Den första av dem låter dig gå direkt till listan över användare av denna informationsbas. Innan du skapar en ny användare, låt oss titta på de möjliga inloggningsinställningarna (hyperlänk till höger).

I det här inställningsformuläret kan du konfigurera lösenordets komplexitet (minst 7 tecken, obligatoriskt innehåll av olika typer av tecken, etc.). Du kan också ange längden på lösenordet, dess giltighetstid och förbjuda användare från att logga in i programmet om de inte har varit aktiva under en viss tid.

Nu kan du fortsätta direkt för att lägga till en ny användare i 1C. Detta kan göras genom att klicka på knappen "Skapa", som visas i bilden nedan.

Först och främst kommer vi att ange det fullständiga namnet - "Dmitry Petrovich Antonov", och välja en person från motsvarande katalog. Här kan du även ange på vilken avdelning vår medarbetare arbetar. Inloggningsnamnet "AntonovDP" ersattes automatiskt som en förkortning för det fullständiga namnet "Dmitry Petrovich Antonov". Låt oss ställa in ett lösenord och 1C Enterprise-autentisering. Här kan du också ange om denna användare kan ändra sitt lösenord självständigt.

Låt oss säga att vi vill att Dmitry Petrovich Antonov ska vara tillgänglig i urvalslistan när vi startar denna informationsbas. För att göra detta måste du ställa in kryssrutan på "Visa i urvalslista". Som ett resultat kommer auktoriseringsfönstret vid start av programmet att se ut som visas i figuren nedan.

Låt oss vara uppmärksamma på en annan viktig inställning i användarkatalogkortet - "Logga in på programmet är tillåtet." Om fördröjningen inte är inställd kommer användaren helt enkelt inte att kunna gå in i denna informationsbas.

ÅtkomsträttigheterEfter att ha fyllt i alla uppgifter på användarkortet - Dmitry Petrovich Antonov, kommer vi att skriva ner dem och gå vidare till att ställa in åtkomsträttigheter, som visas i bilden nedan.

En lista över åtkomstprofiler som tidigare angetts i programmet öppnades framför oss. Markera rutorna som krävs.

Få åtkomst till gruppprofilerÅtkomstgruppsprofiler kan konfigureras från huvudanvändar- och rättighetsinställningsformuläret. Gå till avsnittet "Åtkomstgrupper" och klicka på hyperlänken "Åtkomstgruppsprofiler".

Låt oss skapa en ny grupp från listformuläret som öppnas. I tabellsektionen på fliken "Tillåtna åtgärder (roller)", markera rutorna för de roller som kommer att påverka åtkomsträttigheterna för användare som ingår i gruppen vi skapar. Alla dessa roller skapas och konfigureras i konfiguratorn. De kan inte ändras eller nya skapas från användarläge. Du kan bara välja från den befintliga listan.

RLS: Record Level Access RestrictionGer dig möjlighet att mer flexibelt konfigurera åtkomst till programdata i vissa områden. För att aktivera det, markera rutan med samma namn på formuläret för användar- och rättigheter.

Observera att aktivering av denna inställning kan påverka systemets prestanda negativt. Poängen är att RLS-mekanismen modifierar alla förfrågningar beroende på de fastställda begränsningarna. Låt oss gå till "Testgrupp"-åtkomstgruppsprofilen som vi skapade tidigare. Bilden nedan visar att efter att ha aktiverat åtkomstbegränsningar på postnivå, dök en ytterligare "Åtkomstbegränsningar"-flik upp. Låt oss säga att vi vill att användare som tilldelats en testgrupp ska ha tillgång till data för alla organisationer i denna infobas, förutom de som anges i profilen. I den övre tabelldelen kommer vi att ställa in åtkomstbegränsningar per organisation. I den nedre delen kommer vi att förtydliga att tillgång till data (dokument, kataloger etc.) inte kommer att tillhandahållas för organisationen "Roga LLC".

I den här artikeln kommer jag att titta på hur man arbetar med användare i:

Instruktionerna lämpar sig inte bara för redovisningsprogrammet, utan även för många andra som bygger på BSP 2.x: 1C Trade Management 11, Löne- och personalhantering 3.0, Small Firm Management och andra. Om du är intresserad av att sätta upp rättigheter från en programmerares synvinkel, läs. I 1C-programgränssnittet utförs användarhantering i avsnittet "Administration", i "Konfigurera användare och rättigheter": För att skapa en ny användare i 1C Accounting 3.0 och tilldela honom vissa åtkomsträttigheter finns det ett "User and Rights Settings"-objekt i "Administration"-menyn. Låt oss gå dit:

Listan över användare hanteras i avsnittet "Användare". Här kan du skapa en ny användare (eller grupp av användare) eller redigera en befintlig. Endast en användare med administrativa rättigheter kan hantera listan med användare. Låt oss skapa en användargrupp som heter "Redovisning", och det kommer att finnas två användare i den: "Redovisare 1" och "Redovisare 2".

För att skapa en grupp, klicka på knappen som är markerad i figuren ovan och ange ett namn. Om det finns andra användare i informationsbasen som är lämpliga för rollen som revisor kan du direkt lägga till dem i gruppen. I vårt exempel finns det inga, så vi klickar på "Spara och stäng". Låt oss nu skapa användare. Placera markören på vår grupp och klicka på knappen "Skapa":

I det fullständiga namnet kommer vi att ange "Redovisare 1", och inloggningsnamnet kommer att ställas till "Redovisare1" (detta kommer att visas när du går in i programmet). Lösenordet kommer att vara "1". Se till att kryssrutorna "Logga in på programmet är tillåtet" och "Visa i urvalslistan" är markerade, annars kommer användaren inte att se sig själv under auktoriseringen. Få 267 videolektioner på 1C gratis: Lämna "Startläge" som "Auto". Ställa in åtkomsträttigheter - roller, profilerNu måste du ange "Åtkomsträttigheter" för denna användare. Men du måste skriva ner det först, annars kommer ett varningsfönster upp som visas på bilden ovan. Klicka på "Record" och sedan "Access Rights":

Välj Accountant-profilen. Denna profil är standard och konfigurerad med de grundläggande rättigheter som krävs av en revisor. Klicka på "Record" och stäng fönstret. I fönstret "Användare (skapande)", klicka på "Spara och stäng". Vi skapar också en andra revisor. Vi ser till att användare är aktiverade och kan arbeta:

Det bör noteras att samma användare kan tillhöra flera grupper. Vi valde åtkomsträttigheter för revisorer bland de som ingick i programmet som standard. Men det finns situationer då det är nödvändigt att lägga till eller ta bort någon rättighet. För att göra detta är det möjligt att skapa din egen profil med en uppsättning nödvändiga åtkomsträttigheter. Låt oss gå till avsnittet "Åtkomstgruppsprofiler". Låt oss säga att vi måste tillåta våra revisorer att se journalposten. Att skapa en profil från början är ganska arbetskrävande, så låt oss kopiera profilen "Revisor":

Och låt oss göra de nödvändiga ändringarna i den - lägg till rollen " ":

Låt oss ge den nya profilen ett annat namn. Till exempel "Revisor med tillägg." Och markera kryssrutan "Visa registreringslogg". Nu måste vi ändra profilen för de användare vi skapade tidigare. Begränsning av rättigheter på inspelningsnivå i 1C 8.3 (RLS)Låt oss ta reda på vad det innebär att begränsa rättigheter på rekordnivå, eller, som de kallar det i 1C, RLS (Record Level Security). För att få denna möjlighet måste du markera lämplig ruta:

Programmet kommer att kräva bekräftelse av åtgärden och kommer att informera dig om att sådana inställningar kan avsevärt sakta ner systemet. Det är ofta nödvändigt att hindra vissa användare från att se dokument från vissa organisationer. Det är just för sådana fall som det finns en åtkomstinställning på rekordnivå. Vi går igen till avsnittet för profilhantering, dubbelklickar på profilen "Konto med tillägg" och går till fliken "Åtkomstbegränsningar":

"Åtkomsttyp" välj "Organisationer", "Åtkomstvärden" välj "Alla tillåtna, undantag tilldelas i åtkomstgrupper". Klicka på "Spara och stäng". Nu återgår vi till avsnittet "Användare" och väljer till exempel användaren "Redovisare 1". Klicka på knappen "Åtkomsträttigheter": Använd knappen "Lägg till" och välj den organisation vars data kommer att ses av "Redovisare 1".

Andra inställningarAvsnitten "Kopiera inställningar" och "Rensa inställningar" väcker inga frågor, deras namn talar för sig själva. Det här är inställningar för programmets utseende och rapporter. Till exempel, om du har skapat ett vackert utseende för katalogen "Nomenklatur", kan den replikeras till andra användare. Genom att arbeta i 1C-programmet kan olika användare tilldela funktionell åtkomst till dokument och databaskataloger. Till exempel:

Ställa in åtkomsträttigheter i 1C 8.3 Redovisning 3.0I 1C: Accounting 8:e upplagan. 3.0 finns det 4 huvudprofiler för att arbeta med programmet:

För att förstå principen för att ställa in rättigheter i 1C, låt oss vända oss till konfiguratorn. När vi analyserar konfigurationsobjekt kommer vi att se en speciell gren Roller, där alla möjliga åtkomster till databasdata specificerade av 1C-utvecklare listas: Varje roll motsvarar en uppsättning funktioner för att arbeta med konfigurationsobjekt, dessa är:

Om du öppnar en given roll kan du för varje objekt se vad som kan göras med varje konfigurationsobjekt:

Ställa in åtkomsträttigheter i 1C 8.3 RedovisningAtt ställa in åtkomsträttigheter i 1C 8.3 utförs i avsnittet Administration - Användar- och rättighetsinställningar:

Fönstret Användar- och rättigheterinställningar öppnas:

Låt oss överväga möjligheterna att ställa in åtkomst i 1C. Hur man skapar en ny användare i 1C 8.3

Som standard ställs 1C-programmet in Det är tillåtet att logga in i programmet, Visa i urvalslistan och logga in på programmet med inloggningen och lösenordet som anges i 1C. Du kan ställa in lösenordet själv, eller så kan du föreslå att du ställer in det i programmet. Som regel uppfyller lösenordet som anges av 1C-programmet en mer seriös verifieringsnivå och det är svårare att välja ett sådant lösenord när man hackar systemet.

Specialister använder en HEX-editor för detta och ändrar informationen som ansvarar för att arbeta med användare på rätt ställen. Detta är möjligt, men inte tillrådligt. Hur man ställer in åtkomsträttigheter baserat på standardprofiler i 1C 8.3Varje användare (Administration – Användar- och rättighetsinställningar – Användare) tilldelas åtkomsträttigheter från listan över profiler som finns i konfigurationen. Till exempel för revisor S.B. Petrova. tilldela revisorsprofilen:

Här kan vi överföra inställningar till en ny användare från en användare som redan arbetar i 1C: Funktionsinställningar, interna rapportinställningar etc., för att inte slösa tid och skriva allt manuellt:

Vi markerar inställningarna för överföring till den nya användaren Accountant Petrova från administratörsanvändaren:

Överföra personliga inställningar, utskriftsinställningar och favoriter:

Tryck på knappen. Välj "Kopiera och stäng" i formuläret för val av inställningar. Alla inställningar för en ny användare från administratörsanvändaren har överförts. Konfigurera åtkomsträttigheter med att lägga till nya profiler i 1C 8.3Vi skapar en ny profil med begränsad tillgång till kataloger och dokument. Få åtkomst till gruppprofiler – Skapa:

Det är bekvämt att skapa en ny profil för 1C-delsystem. Till exempel, för revisorns rättigheter kan vi notera följande funktionalitet:

Enligt boken Endast utvalda roller en lista över valda användarroller visas. Personalredovisning kan ställas in separat för HR-profilen. Hur man konfigurerar ytterligare åtkomsträttigheter till befintliga standardprofiler i 1C 8.3Du kan lägga till funktionalitet till en specifik 1C-användare med en vald profil. Till exempel, för användaren Petrov, i Accountant-profilen, är kommandot inte tillgängligt Alla funktioner, men vi kan lägga till den till den här användaren. Gå till Administration – Användar- och rättighetsinställningar – Åtkomst till gruppprofiler. bok Skapa – Alla funktioner-läge – lägg till rättigheter ”Alla funktioner”-läge:

Vi lägger till en ny profil för revisor S.B. Petrova:

Ställa in ytterligare åtkomsträttigheter till enskilda dokument och kataloger i 1C 8.3Den här inställningen låter dig arbeta med konfigurationstillägget. Låt oss säga att du behöver ställa in åtkomst för en 1C-användare till en godtycklig uppsättning dokument och referensböcker. Uppsättningen av dessa dokument och referensböcker kan vara annorlunda - 1C-utvecklare kan inte tillhandahålla alla alternativ för lämpliga roller som användare kan behöva i praktiken. Dessutom kan förfrågningar om tillgång till data vara helt extraordinära. I 1C 8.2 var vi tvungna att ta bort redigeringsförbudet från konfigurationen och lägga till en ny roll till rollobjekt, tilldela åtkomst till nödvändiga kataloger och dokument, och följaktligen uppstod svårigheter med den efterföljande 1C-uppdateringen. Sådana konfigurationer uppdaterades inte längre automatiskt, så bara användare av organisationer med 1C-programmerare i personalen hade råd med ett sådant nöje. I 1C 8.3, på grund av uppkomsten av en ny förmåga att arbeta med konfigurationsapplikationer, kan vi implementera vår uppgift att avgränsa användarrättigheter utan att ta bort redigeringsförbudet från huvudkonfigurationen och lämna det helt standard. Låt oss titta på hur du gör detta nu:

Gå till Administration – Allmänna inställningar – Ytterligare detaljer och information. Vi möjliggör möjligheten att arbeta med "Detaljer och information med en allmän värdelista":

I den vänstra kolumnen i listorna med konfigurationsobjekt hittar vi Användare och klicka på knappen. Lägg till. Fyll i formuläret som öppnas enligt nedan. Det nya attributet kommer att ha två värden: "Ja" och "Nej". Låt oss kombinera värdena i gruppen "Åtkomst". Fyll i huvudfliken:

Fyll i fliken Värden:

"Petrovs revisor" - Nej:

"Administratör" - Ja:

Alla nödvändiga åtgärder i 1C 8.3-databasen har slutförts, nu ska vi arbeta med Konfigurationsförlängning.

Vi lägger till en ny konfigurationstillägg enligt boken. +:

Vi godkänner standardtilläggsdata eller ställer in vår egen:

Öppna tilläggskonfigurationen med hjälp av boken. :

Nu kommer vi att överföra de data som behövs för arbetet från huvudkonfigurationen. Det skapade konfigurationstillägget "Extension 1" är fortfarande tomt:

I huvudkonfigurationen hittar vi i dokumenten – dokumentet Försäljning av varor och tjänster, och överför formuläret som vi kommer att arbeta med. Låt oss till exempel lägga till "ProductsDocumentForm" till konfigurationstillägget genom att klicka på namnet på formuläret och högerklicka på det. möss. Från rullgardinsmenyn väljer du kommandot "Lägg till i tillägg":

Öppna formuläret i konfigurationstillägget och skapa händelsebearbetning Före inspelning. När du skapar en händelsehanterare kommer 1C 8.3-programmet att be dig ange var du ska skapa programkoden. Välj: Skapa på klienten och en procedur på servern utan sammanhang:

När en händelse skapas kommer vi att se i den tomma cellen för "BeforeRecord"-händelserna händelsebearbetningsproceduren som tilldelats av 1C 8.3-programmet: "Ext1_BeforeRecord":

Gå till formulärmodulen och infoga följande programkod:

Vi uppdaterar ändringarna och kör databasen i användarläge för att kontrollera ändringarna som gjorts. Logga in som användaren Accountant Petrova och redigera dokumentet Försäljning av varor och tjänster, klicka på knappen. Skriv ner:

För administratören är det inga problem att redigera dokumentet. Den givna programkoden kan placeras i konfigurationstillägget 1C 8.3 för alla dokument och referensbok, och detta gör att du inte kan ändra standardkonfigurationen, men samtidigt lösa problemet med åtkomst till databasobjekt för olika användare. Hur man ger åtkomst till en rapportversion med individuella inställningar för andra användare i 1C 8.3 ZUP, se vår video:

Att korrekt ställa in listan över användare och deras åtkomsträttigheter till databasen 1C: Accounting 8.3 (revision 3.0) är nödvändigt för hur många personer som helst som arbetar med programmet. Även om du är den enda som jobbar med det! Med den här inställningen kan du senare svara på frågor som "Vem har gjort vissa ändringar i databasen", "Hur ger man skrivskyddad tillgång till databasen för inspektören", "Vem tillät assistenten att ändra inställningarna för redovisningsprinciper" och tycka om. I den tredje upplagan har denna uppsättning, enligt min mening, blivit enklare och mer intuitiv. Idag kommer jag att berätta för dig hur du bättre konfigurerar användare och deras rättigheter. Jag ska försöka överväga det mest allmänna fallet. Så vi kommer att konfigurera följande användare:

Administratör1. Gå till avsnittet "Administration" och välj "Inställningar för användare och rättigheter" där 2. Välj "Användare" i panelen som öppnas:

3. Som standard bör "Administratör"-användaren redan finnas i den här listan. Dubbelklicka på den för att öppna dess inställningar.

4. Gör inställningen enligt bilden nedan. Skapa ett lösenord själv - du måste upprepa det två gånger. Observera att varje användare måste ha sitt eget lösenord. Allt som återstår är att klicka på "Spara och stäng". Redo!

Kamrer

2. Ett fönster med en ny användare öppnas. Ange inställningarna enligt nedan, skapa bara ditt eget lösenord.

4. Markera kryssrutorna bredvid "Administratör" och "Chief Accountant" i fönstret för rättighetsinställningar. Allt du behöver göra är att klicka på knappen "Spela in". Redo!

Revisor1. Gå tillbaka till listan över användare och klicka på knappen "Skapa" i verktygsfältet. |

| Läsa: |

|---|

Populär:

Ny

- Varför spel inte startar på Windows Varför spel inte fungerar

- Ladda ner minecraft för Android: alla versioner

- Ladda ner mods för minecraft 1

- Killskinn med 10 engelska bokstäver

- ModPack Zeus002 ladda ner mods här är World Of Tanks modpaket

- Varför fungerar inte minecraft för mig?

- De bästa minecraft-servrarna med mods

- De bästa modsna för Minecraft View-mods för version 1

- Bästa mods för Minecraft Mekaniska mods för minecraft 1

- Kontrollera internethastighet: en översikt över metoder Hur du tar reda på den verkliga internethastigheten från din leverantör