|

Yomon dasturchilar kechalari uxlamaydilar va kunduzi dam olmaydilar, keyingi spam-botni halol foydalanuvchining kompyuteriga joylashtirishga harakat qilishadi. Ular bizni qora ro‘yxatga kiritib, o‘z rahbarlarining oldida yomon ahvolga solib, tirbandligimizdan pul ishlashadi. Ushbu maqolada biz spam-botlarni yaxshilik va adolat himoyachisi nuqtai nazaridan ko'rib chiqamiz, otopsi o'tkazamiz va ularni qanday o'ldirishni o'rganamiz.

Tarixdan bir tomchi

- Qo'lda yuborish. Ushbu usul hali ham qo'llanilmoqda, ammo uning samaradorligi past va spam jo'natuvchining elektron pochta va IP manzilini qora ro'yxatga kiritish orqali bunday spam bilan kurashish juda oson.

- Avtomatik spam dasturlari. Ular Windows uchun yordamchi dastur yoki veb-saytga joylashtirish uchun skript sifatida amalga oshirilishi mumkin. Aslida, bu 1-usulning avtomatlashtirilgan o'zgarishi va ba'zida u firibgarlik printsipi asosida ishlaydi - agar foydalanuvchi spam yuborishda ishtirok etsa, unga oltin tog'lar va'da qilinadi. belgilangan dastur. Ishonchli foydalanuvchilar bunga tushib qolishadi va ishtirok etishadi - natijada ular hech qanday pul olmaydilar va ularning IPlari qora ro'yxatga olinadi.

- Troyan proksi-serverlari va spam-botlar tarmog'i yordamida spam yuborish. Bu usul hozirgi kunda eng mashhur va dolzarb bo'lib, shuning uchun batafsil ko'rib chiqishga loyiqdir.

|

Oddiy spam-bot qanday ishlaydi

|

Birinchidan, troyan proksilari yoki botlari tarmog'ini yaratish uchun qandaydir tarzda ko'plab kompyuterlarni aynan shu bot bilan yuqtirish kerak. Bunga ekspluatatsiyalar, troyan-yuklashlar, elektron pochta yoki tarmoq qurtlari yordamida erishish mumkin. Ko'pchilik oddiy sxema bu ishonchli foydalanuvchi tomonidan ishga tushirilgandan so'ng, boshqa barcha komponentlarni zararlangan kompyuterga sudrab olib boradigan troyan-yuklab olish dasturi.

Keyinchalik, o'rnatish va ishga tushirilgandan so'ng, spam-bot egalarining serveri bilan bog'lanadi. Ishlash uchun spam yuborilishi kerak bo'lgan elektron pochta manzillari ro'yxati, pochta parametrlari va xatlarning shablonlari kerakligini taxmin qilish oson. Ko'pincha, bu ma'lumot ko'p bosqichli sxema bo'yicha olinadi - birinchi bosqichda spam-bot o'z egalariga ishlayotganligi haqida ma'lumot yuboradi (ta'sirlangan mashinaning IP-manzilini, uning xususiyatlarini va ba'zi noyob identifikatorni ko'rsatgan holda - qadam Diagrammadagi 1) javoban, xususan, manzillar ro'yxati va spam shablonlarini yuklab olishi kerak bo'lgan serverlarning URL manzillarini o'z ichiga olgan konfiguratsiyani (2-bosqich) oladi. Keyinchalik, spam-bot manzillar ma'lumotlar bazasini (3-bosqich) va shablonlarni (qadam

4), shundan so'ng u yuborishni boshlaydi. Muhim xususiyat shundaki, spam-bot berilgan matnni manzillar ro'yxatiga ahmoqona yuborish o'rniga, matnni o'zgartirishi, uni rasmlar bilan to'ldirishi yoki berilgan algoritm va shablonga muvofiq grafik sifatida taqdim etishi mumkin. Xatlarning bir qismini yuborishni tugatgandan so'ng, ko'plab spam-botlar bajarilgan ish haqida hisobot yuboradilar (5-qadam). Hisobotda statistik ma'lumotlar (muvaffaqiyatli xatlar va xatolar soni) va spam yuborib bo'lmaydigan manzillar ro'yxati bo'lishi mumkin.

Foydalanuvchi uchun kompyuterda spam-botning paydo bo'lishi juda yoqimsiz hodisadir. Birinchidan, bu unga o'nlab megabayt trafikni beradi. Ikkinchidan, ta'sirlangan mashinaning IP-ning qora ro'yxatga olish ehtimoli katta va kelajakda oddiy pochta jo'natish bilan bog'liq muammolar paydo bo'ladi. Bu, ayniqsa, o'z biznesiga ega kompaniyalar uchun juda muhimdir pochta serveri va statik IP manzil - spam-botga ega bo'lgan faqat bitta foydalanuvchi ma'murlar uchun juda ko'p bosh og'rig'iga sabab bo'lishi mumkin.

Spam-botlar tarmoqlarini yaratish foydali biznesdir - taklif ob'ekti spam-botning o'zi, bunday botlarning tayyor tarmog'i yoki botlar tomonidan yuborilgan pullik spam bo'lishi mumkin. Botlar tomonidan yuborilgan spam bilan kurashish ancha qiyin - IP orqali filtrlash samarali emas va harflarni o'zgartirish Bayes filtrlari yoki imzo analizatorlari yordamida kontekst bo'yicha filtrlashni qiyinlashtiradi.

Spam-botlardan tashqari, troyan proksi-serverlaridan (Troyan-proksi) foydalanishga asoslangan spam yuborishning yana bir usuli mavjud bo'lib, bu tajovuzkorga zararlangan mashina nomidan tarmoqda ishlash imkonini beradi. Troyan proksi-serverining ishlashi uchun odatiy algoritm tinglash uchun ma'lum bir TCP portini ochishdir (ba'zan port raqami statik, lekin ko'pincha o'zboshimchalik bilan - portni skanerlash orqali aniqlashni qiyinlashtiradi), shundan so'ng u egalari bilan bog'lanadi va ularga IP va port. Keyin u oddiy proksi-server sifatida ishlaydi. Ko'pgina troyan proksi-serverlari tarmoq qurtlari yoki zaifliklardan foydalangan holda qayta ishlab chiqarishga qodir.

Shuni ta'kidlash kerakki, ko'plab duragaylar mavjud - masalan, spam-bot yangilanishlarini yuklab olish yoki qo'shimcha komponentlarni o'rnatish uchun Trojan-Downloader funksiyasiga ega bo'lishi mumkin.

Toping va oching!

Haqiqiy misolni ko'rib chiqaylik - Trojan.Win32.Spabot.ai zararli dasturi. Uning o'rnatilishi Internetdan taxminan 29 KB o'lchamdagi tomchilatgichni yuklab olish bilan boshlanadi. Ishga tushirilgandan so'ng, tomchilatgich diskda C:\WINDOWS\system32\rpcc.dll faylini yaratadi va avtomatik ishga tushirishda Winlogon kengaytmasi sifatida ro'yxatdan o'tadi (kalit HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon\Notify\rpcc). Keyinchalik, u winlogon.exe jarayoniga troyan kodini kiritadi va uni CreateRemoteThread orqali ishga tushiradi - troyan kodi faoliyati natijasida rpcc.dll kutubxonasi yuklanadi (bu jarayonga kutubxonalarni kiritishning klassik “Rixter” usuli) . Kutubxona yuqorida tavsiflangan algoritm bo'yicha ishlaydi - u topshiriq oladi va metodikani boshlaydi

spam yuborish. Lirik chekinish sifatida shuni ta'kidlash kerakki, troyan proksi-serverlari va spam-botlar orasida Winlogon kengaytmasi sifatida autorun usuli juda mashhur. Uning afzalligi shundaki ish olib borilmoqda winlogon.exe kontekstidan zararli dastur alohida jarayonga ega emas va har bir foydalanuvchi rpcc.dll kabi "tizim" nomi bilan kutubxonani o'chirishga qaror qilmaydi. Agar biz rootkit niqobini, ro'yxatga olish kitobi kalitlarini tiklashni va eksklyuziv fayllarni ochishni qo'shsak, biz aniqlash qiyin va olib tashlash qiyin bo'lgan zararli dasturga ega bo'lamiz.

Endi spam-botni xavfsizlik nuqtai nazaridan ko'rib chiqamiz. Albatta, ular bilan kurashish uchun antiviruslar, Firewall va proaktiv himoyani tavsiya qilishimiz mumkin... Lekin aslida spam-bot borligini aniqlash ularsiz ham juda oson. Haqiqat shundaki, hatto mukammal rootkit niqoblangan taqdirda ham, spam-bot spam yuborish orqali xiyonat qiladi - shunchaki o'zingizni sniffer bilan qurollang va tarmoqda nima sodir bo'layotganini ko'ring. Bu holda snifferni tanlash muhim emas, lekin u TCP seanslarini qayta qurish va statistik ma'lumotlarni to'plash imkoniyatiga ega bo'lishi maqsadga muvofiqdir. Men bunday tajribalar uchun CommView-dan foydalanishni yaxshi ko'raman; Ethereal juda yaxshi. Tarmoqda spam-bot bilan zararlangan mashinani topib, biz taxminan quyidagi statistik ma'lumotlarni ko'ramiz (2-rasmda trafik ko'rsatilgan.

ikkita kompyuterning tarmoq segmenti: biri sniffer, ikkinchisi spam-bot bilan).

Aytgancha, siz elektron pochta qurtlarini xuddi shunday yo'l bilan ushlashingiz mumkin - trafik bo'yicha yagona farq shundaki, qurt spam o'rniga o'zining nusxalarini yuboradi.

Biroq, snifferning bitta katta kamchiligi bor - u kompyuterni tezda skanerlash uchun juda katta va o'rnatishni talab qiladi. Tadqiqot uchun mahalliy kompyuter Chiqish yo'li TDIMon yordam dasturi bo'lib, u nafaqat "nosog'lom" tarmoq faoliyatini aniqlashga, balki uni yaratadigan dasturni hisoblashga ham yordam beradi.

Bundan tashqari, tahlil asosida C yordamida o'z spambot detektorini qilish qiyin emas tarmoq trafigi. Keling, uning manbasini ko'rib chiqaylik:

#o'z ichiga oladi

#o'z ichiga oladi

#o'z ichiga oladi

// Ma'lumotlarni qabul qilish uchun bufer

#65535 MAX_PACKET_SIZE ni aniqlang

statik BYTE bufer;

int _tmain (int argc, _TCHAR* argv)

{

WSADATA wsadata; // WinSock ishga tushirilmoqda

SOCKET RawSocket; // Tinglash rozetkasi

int res = 0;

// Initializatsiya WS2_32

WSAStartup(MAKEWORD(2,2), &wsadata);

//

RAW soketini yaratish

RawSocket = rozetka (AF_INET, SOCK_RAW, IPPROTO_IP);

// Kompyuterimiz uchun xost nomini aniqlash

char HostName = "localhost";

gethostname (HostName, sizeof(HostName));

printf("HostName = %s \n", Xost nomi);

// Xost nomi bo'yicha ma'lumotni aniqlash

PHOSTENT pLocalHostEnt;

pLocalHostEnt = gethostbyname(HostName);

// P SockAddr tuzilishini xost manzilimiz bilan tayyorlash

SOCKADDR_IN SockAddr;

ZeroMemory(&SockAddr, sizeof(SockAddr));

SockAddr.sin_family = AF_INET;

SockAddr.sin_addr.s_addr = ((in_addr *)pLocalHostEnt->h_addr_list)->s_addr;

/*

//

Agar kompyuterda bir nechta tarmoq kartalari mavjud bo'lsa, IP-ni belgilash o'rniga uni qo'lda sozlashingiz kerak

SockAddr.sin_addr.s_addr = inet_addr("x.x.x.x");

*/

printf("Xost IP = %s \n", inet_ntoa(SockAddr.sin_addr));

// Bog'lash

res = bog'lash (RawSocket, (SOCKADDR *) & SockAddr, sizeof (SOCKADDR));

// Barcha paketlarni qo'lga olish uchun tarmoq kartasini "foydalanish rejimiga" o'tkazish

imzosiz uzun bayroq = 1;

res = ioctlsocket(RawSocket, SIO_RCVALL, & bayroq);

// IP-paketlarni o'lik tsiklda qabul qilish

esa (to'g'ri)

{

//

Keyingi paketni kutish

int count;

ZeroMemory(&Bufer, sizeof(Bufer));

count = recv(RawSocket, (char *)Bufer, sizeof(Bufer), 0);

//

Faqat TCP v4 paketlarini tahlil qiling

agar (hisoblash > 33 && Bufer == 0x45 && Bufer == 0x06) (

//

Port = 110? Bu POP3

agar ((Bufer == 0 && Bufer == 110) ||

(Bufer == 0 && Bufer == 110))

//

agar (Bufer va 0x12 == 0x12)

printf("POP3: %d.%d.%d.%d -> %d.%d.%d.%d \n",

//

Port = 25? Bu SMTP

agar ((Bufer == 0 && Bufer == 25) ||

(Bufer == 0 && Bufer == 25))

//

SYN + ACK bayroqlari o'rnatilgan paketlarni ushlash

agar (Bufer va 0x12 == 0x12)

printf("SMTP: %d.%d.%d.%d -> %d.%d.%d.%d \n",

Bufer, bufer, bufer, bufer,

Bufer, bufer, bufer, bufer);

}

closesocket (RawSocket);

WSACleanup();

}

Ushbu detektorning ishlash printsipi juda oddiy - u RAW rozetkalariga asoslangan snifferga asoslangan. Yuqoridagi kod WS2_32 kutubxonasini ishga tushiradi, so'ngra xost nomini va uning IP-ni aniqlaydi (haqiqiy yordamchi dasturda IP-ni ko'rsatish imkoniyatini taqdim etishga arziydi. buyruq qatori– bir nechta tarmoq kartalari bo'lgan kompyuterda ishlash uchun foydalidir). Keyinchalik LAN kartasi barcha paketlarni qabul qilish uchun promiscuous rejimiga o'tadi. Bu xususiyatni ixtiyoriy qilish ham mumkin - keyin faqat yordamchi dastur ishlayotgan kompyuterning trafigini tahlil qilish mumkin bo'ladi. Paketlarni qabul qilish va tahlil qilish tsiklda tashkil etiladi: biz keyingi paketni qabul qilishni kutamiz va uning sarlavhalarini tahlil qilamiz. Qabul qilingan har biri uchun

Biz paketning turini uning sarlavhasi orqali aniqlaymiz - bizni faqat TCP/IP v4 paketlari qiziqtiradi. Agar shunday bo'lsa, biz keyingi port raqamini tekshiramiz - spam-botni ushlash uchun biz SMTP protokoliga mos keladigan 25-portga qiziqamiz. Bunday paketlar aniqlanganda ekranda paketning manba va maqsad IP manzillari ko'rsatiladi. Protokolni qisqartirish uchun ushbu manba filtrlashning boshqa darajasini ta'minlaydi - yordamchi dastur faqat SYN + ACK bayroqlari o'rnatilgan paketlarga javob beradi. Agar siz spam-bot bilan zararlangan kompyuterda bunday yordamchi dasturni ishga tushirsangiz (yoki bunday kompyuter yordamchi dastur ishlayotgan tarmoq segmentida bo'lsa), 25-portda zo'ravonlik almashinuvi qayd etiladi.

Bunday yordamchi dastur, albatta, panatseya emas, lekin ba'zi hollarda tizim ma'muri uchun juda foydali bo'lishi mumkin, ayniqsa dastur juda oddiy va boshqa operativ trafik tahlili uchun osongina o'zgartirilishi mumkin. Agar siz ushbu misolni statistik analizator bilan to'ldirsangiz, o'zingizning IDS tizimini yaratish qiyin emas - bu erda faoliyat sohasi cheklanmagan :). Tabiiyki, bunday yordamchi dastur yoki snifferdan foydalanganda, kalitlar asosida qurilgan tarmoqdagi kompyuterlar trafigini tahlil qilishning iloji yo'qligini yodda tutishingiz kerak - bu holda trafikni tahlil qilish uchun mas'ul bo'lgan routerda amalga oshirilishi kerak. almashish mahalliy tarmoq tashqi dunyo bilan. UNIX tizimlarida bunday monitoring uchun tcpdump dan foydalanish qulay -

u standart vositalar, va natijada olingan matn protokolini tahlil qilish oson. Eng oddiy misol ushbu snifferni ishga tushiring - "tcpdump -I tcp port 25 > smtp.log".

Ko'rinishidan, avtomatlashtirilgan spam-botlar phpBB 3.0.4 da vizual tasdiqlash kodini (CAPTCHA) dekodlash usulini topdi. phpBB 3.0.5 CAPTCHA-larga bir qator yangi o'zgarishlar kiritadi, biz bu botlarni to'xtatishga yordam beradi deb umid qilamiz. PhpBB 3.0.5 chiqarilgunga qadar, spam-botlar bilan bog'liq muammolarni cheklash yoki hatto to'xtatish uchun foydalanishingiz mumkin bo'lgan ko'plab narsalar mavjud.

Ko'p so'raladigan savollar

- Spambot nima?

Oddiy so'z bilan aytganda, spambot (phpBB kontekstida) ro'yxatdan o'tishga qodir bo'lgan dasturdir. Hisoblar, va konferentsiyadagi xabarlarni e'lon qiling.

- Spam-botlar xavfsizlikka tahdidmi?

Yo'q. Ba'zida spam-botlar sizning himoyangizni buzayotgandek tuyulishi mumkin bo'lsa-da, ular aslida haqiqiy foydalanuvchilardan ko'proq narsani qila olmaydi (ro'yxatdan o'tish, xabarlar yuborish va h.k.). Shuning uchun spam zaiflik emas va zaiflik kontekstida ko'rib chiqilmasligi kerak.

- Ular qanday ishlaydi?

Spam-botlar faqat dasturlashtirilgan narsani qiladi va boshqa hech narsa qilmaydi. Botlarning tezda moslasha olmasligi, ular ma'lumotli ma'murlar konferentsiyalariga hujum qilishga urinayotganda ularni noqulay ahvolga solib qo'yadi. Spam-botlardan muvaffaqiyatli xalos bo'lishning hiylasi har doim ularning mualliflaridan bir qadam oldinda bo'lishdir. Spam-botlarga qarshi kurashga qaratilgan deyarli barcha modifikatsiyalar botlarning ushbu shakllarni to'g'ri to'ldirishiga yo'l qo'ymaslik uchun ro'yxatdan o'tish shakli va xabar yuborish shaklini o'zgartirishga qaratilgan.

- Botlar odamlar kabi shakllarni to'ldiradimi?

Yo'q, aksariyat botlar o'z javoblarini siz yaratgan shakllarni yuklamasdan to'g'ridan-to'g'ri yuboradi. Amaliy ma'noda, bu shunchaki HTML shaklini o'zgartirish spamga qarshi kurashda hech qanday ta'sir ko'rsatmasligini anglatadi. Uzatilgan ma'lumotni talqin qilish usulini butunlay o'zgartirish kerak. Bu tahrir qilish kerakligini anglatadi. PHP fayllari. Agar siz faqat HTML-ni tahrirlaydigan modifikatsiyalardan foydalansangiz, ishonch hosil qiling - ular ma'nosiz.

- IP yoki domenlarning elektron pochta manzillari bo'yicha botlarga kirishni bloklash kerakmi? yuqori daraja(.ru, .info va boshqalar)?

Maqsadingiz vaqtni tejash bo'lsa, bu strategiya yordam bermaydi. IP-manzillar ko'pincha aylanib turadi va asosiy qidiruv orqali topish mumkin bo'lgan minglab proksi-serverlar mavjud. IP manzillarini bloklash orqali siz haqiqiy foydalanuvchilarni blokirovka qilasiz. Botlar o'zlarining elektron pochta manzillari uchun turli xil yuqori darajadagi domenlardan (jumladan, .com, .org va .net) foydalanganligi sababli, .ru kabi xalqaro domenlarni blokirovka qilish biroz yordam berishi mumkin, lekin yana siz haqiqiy foydalanuvchilarni (va) blokirovka qilasiz. deyarli hech qanday botni bloklamaydi). Boshqacha qilib aytganda, biz haqiqiy foydalanuvchilarga qo'shimcha qiyinchiliklarni qo'shmasdan, iloji boricha ko'proq botlarning oldini olishga e'tibor qaratishimiz kerak.

- Inson spamerlari haqida nima deya olasiz?

Inson spamerlari bilan kurashish botlarga qarshi kurashishdan ko'ra ancha qiyin. Botlar ko'r-ko'rona ro'yxatdan o'tishga va har qanday konferentsiyaga o'z xabarlarini joylashtirishga harakat qilsa-da, inson spamerlari spamlarini boshqa foydalanuvchilar ko'rishiga ishonch hosil qilishni xohlashadi. Shuning uchun, inson spamerlari bilan kurashishning hiylasi sizning konferentsiyangizda topishi mumkin bo'lgan har qanday rag'batni olib tashlashdir.

- Ushbu qo'llanmadagi tavsiyalarga amal qilib, spamni to'xtata olamanmi?

Yuqorida aytib o'tilganidek, inson spamerlarini to'xtatish juda qiyin va ba'zi botlarni saytingizda ishlash uchun maxsus moslashtirish mumkin. Biroq, ushbu qo'llanmani o'qib chiqqach va u taklif qilgan tavsiyalarni qo'llaganingizdan so'ng, siz birinchi kundan boshlab konferentsiyangizda spam miqdorini sezilarli darajada kamaytirishga olib kelishi mumkin.

Spamni to'xtatish - usullar va strategiyalar

- Profildagi qo'shimcha maydonlar

Bizda spamni cheklash usuli sifatida foydalanuvchi profilidagi ixtiyoriy maydonlardan foydalanishni batafsil tavsiflovchi bilimlar bazasi mavjud. Chiroyli samarali usul ko'pchilik botlarni yo'q qilish.

- Administrator tomonidan faollashtirish

Bu usul katta konferentsiyalar uchun mos emas, lekin u kichik konferentsiyalar uchun juda mos keladi. Ko'pgina spam-botlar Gmail elektron pochta manzillari yoki .cn domenlari yordamida ro'yxatdan o'tadi va ko'pincha foydalanuvchi nomi sifatida harflar va raqamlarning tasodifiy kombinatsiyasidan foydalanadi.

- Xabarni kechiktirish

PhpBB da 3.0.3 joriy etildi yangi xususiyat, bu ma'murlarga xabarlarni yuborgan foydalanuvchida ma'lum miqdordagi xabarlardan kamroq bo'lsa, xabarlarni kechiktirish imkonini beradi. Administrator paneli → Umumiy → Joylashtirish bo‘limiga o‘ting va “Xabar navbatini yoqish” opsiyasini yoqing. Bu shuni anglatadiki, ushbu parametr yoqilganda, ro'yxatdan o'tgan foydalanuvchilarning xabarlari, agar ular qoldirgan xabarlar soni belgilangan qiymatdan kam bo'lsa, moderator tomonidan ko'rib chiqish uchun navbatga qo'yiladi. Sizning doimiy foydalanuvchilaringiz yangi ro'yxatdan o'tgan foydalanuvchilarning birinchi xabarlarini ko'rmaydilar va shuning uchun agar bu xabarlar spam-botlar tomonidan qoldirilgan bo'lsa, siz ularni o'chirishingiz va spam-bot hisoblarini o'chirib qo'yishingiz mumkin.

- O'zgartirishlar (MOD)

O'zgartirishlar spamning oldini olishning eng yaxshi usuli bo'lib, u spam bo'lmagan oldini olish vositalaridan foydalangan holda noyob konferentsiya yaratishni o'z ichiga oladi. standart o'rnatish phpBB3. Quyida spam-botlar bilan kurashish uchun mo'ljallangan modifikatsiyalar ro'yxati keltirilgan. Agar siz modder bo'lsangiz va sizning modingiz ushbu ro'yxatga kiritilishi kerak deb hisoblasangiz, iltimos, qo'llab-quvvatlash guruhining istalgan a'zosiga shaxsiy xabar yuboring.

- Kengaytirilgan vizual anti-bot

“Advanced Visual Anti Bot” modifikatsiyasi spam-botlarning oldini olish uchun samarali yechim hisoblanadi. U standart vizual tasdiqlash fonini tasodifiy tasvir bilan almashtiradi. Spambot optik belgilarni aniqlash (OCR) yordamida tasdiqlash kodini taniy olmaydi. Fon rasmlari xohlagancha o'zgartirilishi mumkin. Bundan tashqari, "Advanced Visual Anti Bot" ma'lumotlar bazasiga yoki boshqaruv panelidagi konfiguratsiyaga hech qanday o'zgartirish kiritishni talab qilmaydi.

- Botga qarshi savol

Ushbu o'zgartirish ro'yxatga olish sahifasiga xavfsizlik savolini qo'shadi. Administrator xavfsizlik savolini boshqaruv panelida o'zgartirishi mumkin.

- Anti-spam ACP

Ushbu modifikatsiya ko'plab phpBB3 forumlarida spamni oldini oladi.

- Spamerni avtomatik aniqlash

Ushbu modifikatsiya foydalanuvchi nomi, manzilni tekshirish uchun "Forumlar spamini to'xtatish" va "Bot-skaut" dan foydalanadi Elektron pochta va potentsial spamerning IP manzillari. Agar biror narsa qaytarilsa, barcha ta'sischilar foydalanuvchini xabardor qiluvchi shaxsiy xabar oladi. Boshqaruv panelidagi modifikatsiyada yoqish va o'chirish, shuningdek skanerlash uchun ob'ektlarni tanlash uchun sozlamalar mavjud. Ushbu modifikatsiya MOD jamoasi tomonidan tasdiqlanmagan.

- Prime anti-bot

O'zgartirish matnga asoslangan inson tomonidan tekshirish tizimini amalga oshiradi, bu shakl bot emas, balki odam tomonidan yuborilganligini tekshirish. Modifikatsiya muvaffaqiyatli insoniylik tekshiruvlarini eslab qoladi, shuning uchun tekshiruvlardan muvaffaqiyatli o'tgan foydalanuvchilar har safar yana o'tishlari shart emas. Barcha iboralar, savollar va javoblar to'liq moslashtiriladi va siz xohlaganingizcha kiritishingiz mumkin (har safar kerak bo'lganda bitta savol ro'yxatdan tasodifiy tanlanadi). O'zgartirish yangi ro'yxatga olishlar va mehmon xabarlarini tekshirish uchun sozlanishi mumkin. Ushbu modifikatsiya MOD jamoasi tomonidan tasdiqlanmagan.

- daroPL_AntiSpam

O'zgartirish spam-botlarni ro'yxatdan o'tkazishni blokirovka qiladi va noyob xeshni yaratish uchun tasdiqlash kodi maydoni nomini o'zgartiradi. Bundan tashqari, o'zgartirish tasodifan tasdiqlash kodi maydonining hajmini o'zgartiradi.

Ta'riflangan, alohida yoki birgalikda ishlatiladigan tavsiyalar spam muammosini sekinlashtiradi yoki butunlay to'xtatadi.

Profillardagi qo'shimcha maydonlar

Foydalanuvchi profilidagi qo'shimcha maydonlar spam-botlarni ro'yxatga olishni cheklash uchun samarali vosita sifatida ishlatilishi mumkin. Ushbu maqsadlar uchun men ikki turdagi qo'shimcha maydonlardan foydalandim. Birinchi tur ochiladigan ro'yxat bo'lib, u foydalanuvchilar uchun osonroq, lekin spam-botlar uchun ham osonroq, chunki u har doim ikkita variantga ega. Ikkinchi maydonda sizdan ma'lum bir raqamni kiritish so'raladi. Ikkala holatda ham maydon muvaffaqiyatli ro'yxatdan o'tish uchun zarur bo'lgan qiymatga mos kelmaydigan standart qiymatga ega. "Ma'muriyat paneli → Foydalanuvchilar va guruhlar → Qo'shimcha maydonlar" sahifasiga o'ting. # #Fayl tillarini ochish/en/ucp.php # # barcha tillar uchun takrorlash # # “FIELD_TOO_SMALL”ni toping => ““%1$s” qiymati juda kichik, minimal qiymati %2$d talab qilinadi .", "FIELD_TOO_LARGE" => "“%1$s” qiymati juda katta, maksimal %2$d qiymatiga ruxsat berilgan.", # # # "FIELD_TOO_SMALL" bilan almashtiring => "Qiymat ning “ %1$s” noto‘g‘ri”, “FIELD_TOO_LARGE” => ““%1$s” qiymati noto‘g‘ri.”, # # Barcha fayllarni saqlang va yoping Natija

Amaldagi ikkita maydonning yakuniy natijasi:

Xulosa

Ushbu texnikaning to'g'ri ishlashi uchun barcha konferentsiyalar turli savollar va turli javoblardan foydalanishi muhimdir. Barcha anti-bot modifikatsiyalari singari, ko'pchilik konferentsiyalarda qanchalik bir xil savollar va javoblar bo'lsa, shuncha ko'p spam-botlar ushbu savollarga "moslashtirilgan" bo'ladi. Shuning uchun faqat shablon sifatida taqdim etilgan ko'rsatmalardan foydalanib, o'z g'oyalaringizdan foydalaning. Savollaringiz va javoblaringiz qanchalik noyob bo'lsa, spam-botlar sizga etib borishi shunchalik qiyin bo'ladi.

Vaziyatni tasavvur qiling: siz hisobotlarni ochasiz Google Analytics va yo'naltiruvchi trafikning ko'payishini ko'ring. Ajoyib, sizningcha, ba'zi semiz odamlar paydo bo'ldi tashqi havolalar, unga ko'ra, odamlar to'da bo'lib saytga kelishadi. Biroq, tahlillar shuni ko'rsatadiki, yo'naltiruvchi trafikning 90% qandaydir shubhali manbadan keladi. Bundan tashqari, “ uslubidagi noaniq izohlar ajoyib mavzu, va bu erda men yaqinda ajoyib va bepul narsani yuklab oldim. Tabiiyki, sharhlovchilar bu eng zo'r va eng bepul narsaga murojaat qilishadi. Sizning saytingizga spam-botlar tashrif buyurayotganga o'xshaydi. O'zingizni ulardan qanday himoya qilish kerak va nima uchun buni qilish kerak?

Nima uchun spamerlarni bloklash va filtrlash

Ikkinchidan, botlarning katta bosqinlari serverga qo'shimcha yuk yaratadi. Agar biz kuniga bir yoki ikkita tashrif haqida gapiradigan bo'lsak, ehtimol siz hech qanday muammolarni sezmaysiz. Va agar kuniga o'nlab tashriflar soni bo'lsa, sizning haqiqiy tashrif buyuruvchilaringiz sahifani yuklash tezligining pasayishini sezishi mumkin. Bilganingizdek, bu katta muammo. Nihoyat, botlar faqat sharh qoldirishdan ko'proq narsani qila oladi. Ba'zi dasturlar dvigatelingizdagi zaifliklarni qidiradi yoki serverga kirishga harakat qiladi.

O'zingizni spam-botlardan qanday himoya qilish kerak

O'zingizni spamerlardan himoya qilishning uchta usulidan foydalanishingiz mumkin. Birinchisini eng radikal va xavfli deb hisoblash mumkin. Ikkinchi va uchinchi himoya qilishning yumshoq usullari. Ular samaradorlikni oshirish uchun bir vaqtning o'zida ishlatilishi mumkin.

1. .htaccess fayli yordamida spam-botlarni bloklash

Yuqorida ta'kidlab o'tilganidek, bu spamerlar va boshqa kiruvchi mehmonlarga qarshi kurashishning eng radikal usuli. .htaccess faylini o'rnatish orqali siz ko'rsatgan IP manzillardan kelgan foydalanuvchilarga saytga kirishni rad etasiz. Ushbu usulning asosiy afzalligi shundaki, siz saytni xakerlik urinishlaridan, serverni keraksiz yuklanishdan, foydalanuvchilarni spamdan va statistik ma'lumotlarni buzilishdan himoya qilasiz.

Biroq, .htaccess fayli yordamida blokirovka qilish ham kamchiliklarga ega. Birinchidan, spamerlar IP manzillarini osongina o'zgartirishi mumkin. Ikkinchidan, siz saytni spamerlar bilan bir xil IP-manzilga ega oddiy tashrif buyuruvchilar uchun yopishingiz mumkin. Agar bu sizni qo'rqitmasa, davom eting:

- Saytning ildiz katalogidan .htaccess faylini toping. Ildiz katalogiga odatda hosting sozlamalari hisobidagi FTP orqali kirish mumkin.

- Agar tegishli fayl yo'q bo'lsa, uni o'zingiz yarating. Buning uchun bloknotni oching, htaccess.txt faylini yarating, uni ildiz katalogiga yuklang va .htaccess nomini o'zgartiring.

- Spamerlarni bloklash uchun faylga quyidagi yozuvni kiriting:

Buyurtmaga ruxsat berish, rad etish

**.***.***.** dan rad etish

**.***.***.** dan rad etish

Yulduzchalarni bloklamoqchi bo'lgan IP manzillari bilan almashtiring. Ehtimol, siz doimiy ravishda taqiqlanganlar ro'yxatiga yangi IP-manzillarni qo'shishingiz kerak bo'ladi.

2. Google Analytics filtrlarini sozlang

Bu usul bitta muammoni hal qiladi: u statistik ma'lumotlarni buzilishdan himoya qiladi. Shu bilan birga, spam-botlar saytingizga tashrif buyurishni davom ettiradi, sharhlar qoldiradi, serverda yuk yaratadi va ehtimol resurslarni boshqarishga kirishga harakat qiladi.

Saytingizdagi bot faoliyati haqidagi ma'lumotlarni istisno qilish uchun siz yangi filtr yaratishingiz kerak. Quyidagi harakatlar algoritmiga amal qiling:

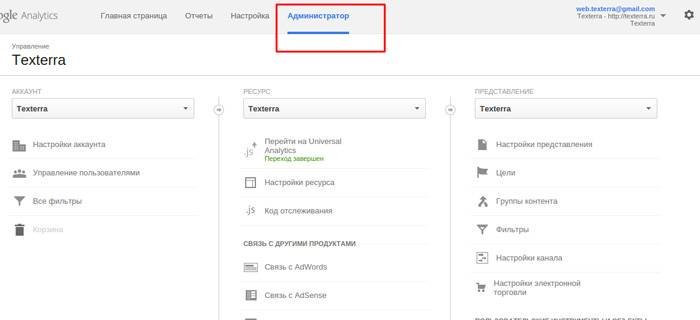

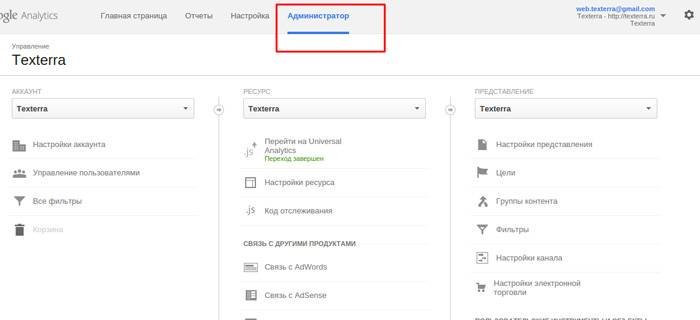

- Gorizontal menyudan "Administrator" opsiyasini tanlang.

- O'ng ustunda "Filtrlar" menyusini tanlang va "Yangi filtr" tugmasini bosing.

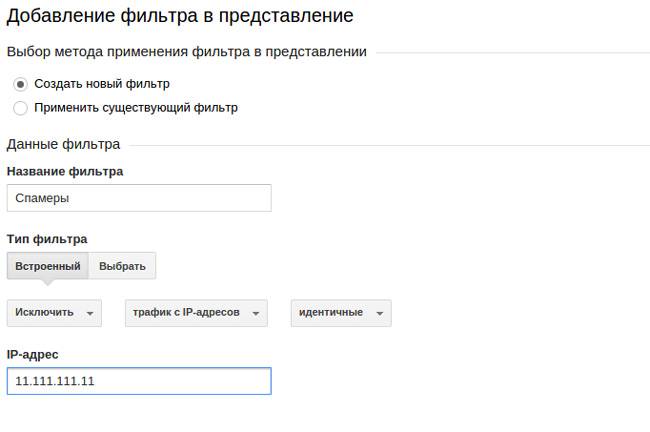

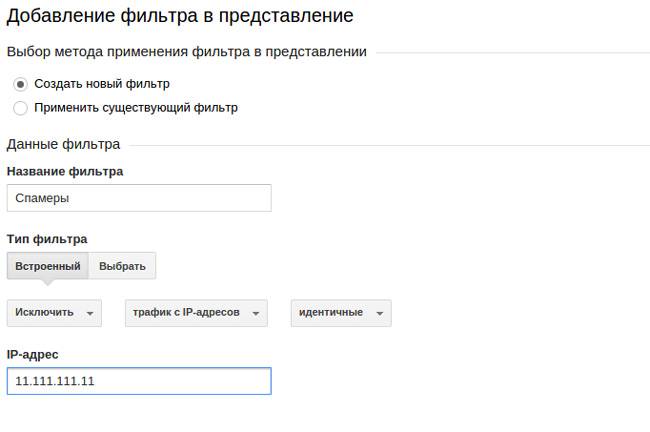

- Kiruvchi IP manzillarni bloklash uchun o'rnatilgan filtrdan foydalaning. Buni amalga oshirish uchun “Filtr turini tanlash” menyusida “Chiqartirish” bandini, “Manba yoki maqsadni tanlash” menyusida “IP manzillardan trafik” opsiyasini va “Ifodalarni tanlash” menyusida “Ifodalarni tanlash” bandini tanlang. "Bir xil" opsiyasi. "IP manzil" maydonida siz bloklamoqchi bo'lgan manzillarni belgilang. Sozlamalaringizni saqlang.

Shuningdek, ayrim mamlakatlar, mintaqalar va shaharlardagi klik oqimi maʼlumotlarini istisno qilishingiz mumkin. Buning uchun "Filtr maydoni" ochiladigan menyusidan foydalanib, tegishli variantni tanlang.

Shuningdek, Ko‘rish sozlamalari menyusida Robot filtrlash opsiyasini tasdiqlang. Standart Google Analytics filtri ba'zi robot tashriflarini hisobotlardan chiqarib tashlashi mumkin.

3. CMS imkoniyatlari va qo'shimcha plaginlardan foydalaning

Bu usul foydalanuvchilarni spam-sharhlardan va saytingizni xakerlik urinishlaridan himoya qiladi. Resursingiz ishlaydigan dvigatelga qarab maxsus vositalarni tanlang. Universal vositalarga quyidagilar kiradi:

- Sharhlarni qo'lda oldindan moderatsiya qilish.

- Captcha.

- Saytning administrator panelini qo'pol majburlashdan himoya qilish. Agar sizning saytingiz Wordpress-da ishlayotgan bo'lsa, bu vazifa Limit Login Attempts plagini yordamida hal qilinadi.

- Spam sharhlovchilarini IP orqali bloklash, spam so'zlardan foydalanish, elektron pochta manzillari. WordPress-da resurs bo'yicha tavsiyalar: administrator panelida "Sozlamalar - Munozaralar" menyusini tanlang. "Qora ro'yxat" maydoniga kiruvchi IP manzillarni kiriting, elektron pochta manzillari, spam so'zlar. Ushbu muammoni WP-Ban plagini yordamida ham hal qilish mumkin.

- Antispam plaginlari. Ushbu dasturlar spamerlarni algoritmik tarzda aniqlaydi. WordPress uchun eng mashhur plaginlar qatoriga Akismet, Anti-Spam, Invisible Captcha, Antispam Bee kiradi.

Esda tutingki, spamga qarshi plaginlar va sharhlarni oldindan moderatsiya qilish foydalanuvchi tajribasini yomonlashtiradi. Shunday qilib, agar spamerlar saytingizda juda ko'p sharh qoldirsa, ulardan foydalaning.

Spam-botlardan himoya qilish uchun qanday taktikani tanlash kerak?

Agar spamerlar sizni sehrli tabletkalar yoki fayllarni joylashtirish xizmatlari uchun ahmoqona reklamalar bilan bezovta qilsa, plaginlar va dasturlar yordamida ularga qarshi kurashing. Shu tarzda siz ko'pchilikni bloklaysiz avtomatik xabarlar. Qo'lda spam sharhlariga qarshi kurashish uchun siz oldindan moderatsiyadan foydalanishingiz kerak bo'ladi. Statistik ma'lumotlarni tozalash uchun Google Analytics-da filtrlarni o'rnating. Va agar tajovuzkorlar saytingizga kirishga qasddan urinayotganiga shubha qilsangiz, .htaccess fayli yordamida shubhali IP-larni bloklang. Bundan tashqari, buzg'unchilikka qarshi dasturlardan foydalanishingiz mumkin. Saytga ruxsatsiz kirishga urinishlar haqida hosting provayderingizga xabar berishni unutmang.

Jared Gardnerning "Spam-botlar sizning tahliliy ma'lumotlaringizni yo'q qilishini qanday to'xtatish kerak" kitobidan moslashtirilgan.

kak-zashchititsya-ot-spam-botov

Veb-sayt optimallashtiruvchilari va ularning egalari, aksariyat hollarda, noyob yuqori sifatli kontentning qiymatini va resursda mavjud bo'lgan ma'lumotlarning qo'shimcha qiymatini allaqachon tushunishgan. "Oq" reklama usullaridan to'g'ri foydalanish trafikning ko'payishiga olib keladi. Kechagi "yangi" foydalanuvchilar "bugun" saytning axborot mazmuni darajasi haqida gapirib, saytga yanada ko'proq tashrif buyuruvchilarni olib kelishmoqda.

Ushbu yo'nalishdagi bir necha oylik reklama harakatlari saytga "keladigan" spam-botlar tomonidan darhol o'chirilishi mumkin.

Spam-botlar nima

Spam-botlar kompyuter dasturlari

, sayt rahbariyati tomonidan tasdiqlanmagan va/yoki saytga begona mavzularda spam-xabarlar yoki reklama xabarlarini yuborish maqsadida.

Bu xabarlar saytning asl ma’lumotlarini idrok etishga xalaqit beradi, foydalanuvchilarning saytdan qoniqish darajasini pasaytiradi va pirovardida saytga tashrif buyuruvchilar sonining kamayishiga olib keladi.

Spam-botlar nafaqat veb-saytlar, balki ijtimoiy guruhlar, elektron pochta manzillari va tezkor xabar almashish resurslari bilan ham "ishlaydi". Spam-botlar forumlarda, bepul e'lonlar saytlarida va chat xonalarida pochta manzillarini topadi. Botlar ham manzillarni avtomatik tanlashdan foydalanadi.

Nima uchun botlarni bloklash va filtrlash

Resursga spam-botlar tomonidan "tashrif buyurilganidan" keyin sharhlarni oldindan moderatsiya qilish, ko'plab veb-ustalar tomonidan qo'llaniladi, ikki sababga ko'ra juda samarali usul emas: Resursga spam-botlar tomonidan "tashrif buyurilganidan" keyin sharhlarni oldindan moderatsiya qilish, ko'plab veb-ustalar tomonidan qo'llaniladi, ikki sababga ko'ra juda samarali usul emas:

- Botlar serverda yuk hosil qiladi, bu esa sahifani yuklash tezligining pasayishiga olib keladi. Ba'zi botlar to'g'ridan-to'g'ri serverga kirishga intiladi va bunga ruxsat berilmasligi kerak;

- spam-botlardan so'ng analitikaning buzilishi xatti-harakatlar ko'rsatkichlarini to'g'ri tahlil qilish qobiliyatini kamaytiradi.

Spam-botlardan himoya qilish usullari

Himoya darajasining kerakli "qattiqligi" ga qarab, spam-botlarga qarshi kurashishning 3 ta usuli mavjud, ular orasida birinchisi eng radikal, ikkinchisi va uchinchisi yumshoqroq:

1. .htaccess faylidan foydalanish

Bu saytga keraksiz tashrif buyuruvchilar bilan kurashishning eng jiddiy usuli. Webmaster tomonidan ko'rsatilgan manzillardan kelgan foydalanuvchilar uchun saytga kirish taqiqlanadi.

Ushbu usulning kamchiliklari quyidagilardan iborat:

- spam-bot manzillariga o'xshash tashrif buyuruvchilarning IP manzillarini bloklash imkoniyati;

- spam-botlar tomonidan manzillarni tez-tez o'zgartirish, bu nazorat qilish qiyin.

.htaccess faylidan foydalanish usuli quyidagicha:

- Ushbu fayl saytning asosiy katalogida joylashgan. Katalogga kirish hosting sozlamalari orqali amalga oshiriladi.

- Agar fayl tizimda mavjud bo'lmasa, uni o'zingiz yaratishingiz kerak. Shu maqsadda bloknotda htaccess.txt fayli yaratiladi, uning nomi ildiz katalogida .htaccess deb o'zgartiriladi.

Bloklash uchun quyidagi kod ishlatiladi: Bloklash uchun quyidagi kod ishlatiladi:

**.***.***.** dan rad etish

**.***.***.** dan rad etish,

bu erda yulduzcha o'rniga bloklanishi kerak bo'lgan manzillar ko'rsatilgan. Ushbu ro'yxat vaqti-vaqti bilan yangilanishi kerak.

2. Google Analytics filtrini sozlash

Ushbu usul statistik ma'lumotlarni himoya qiladi, spam-botlarning ta'siri tufayli buzilmaydi. Shu bilan birga, boshqa hech narsa o'zgarmaydi, spam-botlar saytga tashrif buyurishadi, serverdagi yuk ko'tariladi va resurslarni boshqarishga kirish xavfi ortadi.

Filtr quyidagi algoritm yordamida yaratiladi:

- menyuda "Administrator" opsiyasini tanlang;

- o'ng tomonda "Filtr" - "Yangi filtr" menyusini tanlang;

- O'rnatilgan filtr sizga kerak bo'lmagan manzillarni blokirovka qilishga yordam beradi. Buning uchun “Filtr turini tanlash” menyusidagi “Chiqartirish” tugmasini bosing, “Manbani yoki maqsadni tanlash” menyusida “IP manzillaridan trafik” bandini tanlang va “Ifodalarni tanlash” menyusida “Identical” bandini tanlang. bloklash uchun manzillar.

Shuningdek, "Sozlamalar" da "Robot filtrlash" funksiyasini yoqishingiz va standart bot filtrini yoqishingiz kerak.

3. Foydalanish CMS imkoniyatlari va qo'shimcha plaginlar.

Usul imkon beradi veb-saytingizni xakerlik hujumlaridan himoya qiling, va matnlar spam xarakteridagi sharhlardan olingan. Asboblar mos ravishda tanlanadi operatsion tizim, resurs ishlaydi.

Amaldagi asosiy vositalarga quyidagilar kiradi:

- Tizimga mos plaginni o'rnatish orqali ma'muriy panelni qo'pol majburlashdan himoya qilish.

- Sharhlarni qo'lda oldindan moderatsiya qilish.

- Captcha.

- Antispam plaginlari - algoritm yordamida spamerlarni aniqlash. Shuni ta'kidlash kerakki, plaginlar va pre-moderatsiya xatti-harakatlar omilini sezilarli darajada kamaytiradi, shuning uchun ularni suiiste'mol qilmaslik kerak.

Spam-botlardan himoya qilish uchun taktikani tanlash

Spambot "hujum" ni aniqlashda birinchi qadam - bu resursga ruxsatsiz kirishga urinishlar haqida hosting provayderini xabardor qilishdir.

Keyingi chora-tadbirlar saytga bot ta'sir qilish usuliga bog'liq bo'ladi:

- Qo'lda spam-sharhlar oldindan moderatsiya orqali yo'q qilinadi.

- Statistik ma'lumotlarni tozalash uchun Google Analytics filtrlari sozlangan.

- .htaccess fayli shubhali IP-manzillarni blokirovka qilishga yordam beradi va shu bilan tajovuzkorlarning saytga kirishini oldini oladi.

Spam-botlarning oqibatlarini aniqlash va bartaraf etish bo'yicha ishlar sifatli resurs maqomini saqlab qolishga yordam beradi, bu esa uni yanada ilgari surish uchun juda muhimdir.

Endi siz spam-botlarni qanday yengishni bilasiz!

|

Resursga spam-botlar tomonidan "tashrif buyurilganidan" keyin sharhlarni oldindan moderatsiya qilish, ko'plab veb-ustalar tomonidan qo'llaniladi, ikki sababga ko'ra juda samarali usul emas:

Resursga spam-botlar tomonidan "tashrif buyurilganidan" keyin sharhlarni oldindan moderatsiya qilish, ko'plab veb-ustalar tomonidan qo'llaniladi, ikki sababga ko'ra juda samarali usul emas: Bloklash uchun quyidagi kod ishlatiladi:

Bloklash uchun quyidagi kod ishlatiladi: