Abschnitte der Website

Die Wahl des Herausgebers:

- Der Charakter eines Mannes lässt sich daran erkennen, wie er Ihre Telefonnummer herausfindet.

- So leihen Sie sich Geld vom Tele2-Betreiber

- Sha 256 Währung. Münzen auf SHA256. Welche Kryptowährungen können auf ASICs geschürft werden – Effizienzvergleich

- Internet Explorer-Einstellungen

- Entwicklung der Computerspeichermedien

- Suchen Sie ohne Registrierung nach einer Fahrt auf BlaBlaCar. Meine Bla-Reisen

- Möglichkeiten, die Taschenlampe auf Samsung-Handys einzuschalten. Taschenlampe auf Android ohne Registrierung

- Beschreibung des ZTE Blade Gf3-Smartphones und seiner Firmware

- Was ist NFC und wie funktioniert es?

- Bitcoin: Grundprinzipien des Minings

Werbung

| Gebrauchsanweisung für den Tor-Browser. Wie konfiguriere ich Tor richtig und verstecke deine IP? Was stimmt mit dem Tor-Netzwerk nicht? |

|

Vor sehr langer Zeit kannten nur wenige fortgeschrittene Internetnutzer sowie Entwickler den TOR-Browser. Mittlerweile ist es diesem System gelungen, bei denjenigen Menschen an Beliebtheit zu gewinnen, die sicheres Surfen im Internet bevorzugen. Und das ist nicht verwunderlich: In den letzten Jahren mussten sich die meisten Nutzer damit auseinandersetzen, dass in einem bestimmten Land auf einige Websites kein Zugriff möglich ist. Das unglückselige Roskomnadzor ist für die Blockierung beliebter Websites in der Russischen Föderation verantwortlich. Seine Aktivitäten Diese Situation gefällt nicht jedem, daher wurde begonnen, die Anonymisierungsmethoden aktiv zu verbessern. Zu den komfortabelsten und praktischsten Tools zum vertraulichen Surfen gehört der TOP-Browser. Wir werden versuchen, detaillierter auf seine Funktionsmerkmale einzugehen und deren Verwendung zu erklären. Installation des TOR-BrowsersDer TOP-Browser verfügt über eine so einfache und benutzerfreundliche Oberfläche, dass fast jeder Benutzer damit umgehen kann. Um vertraulich auf das globale Netzwerk zuzugreifen, müssen Sie das Browser-Installationsprogramm herunterladen. Die Datei finden Sie auf dem offiziellen Portal. Das Installationsprogramm entpackt die TOP-Browserdateien in den endgültigen Ordner, der vom Benutzer in den Einstellungen angegeben wird (der Standardspeicherort ist Desktop). Danach ist die Installation endgültig abgeschlossen. Anleitung zur Verwendung des TOR-Browsers

Der Browser verfügt über alle notwendigen Optionen, sodass keine Änderungen an den Einstellungen erforderlich sind. Achten Sie unbedingt auf das spezielle Plug-in „NoScript“. Der TOP-Browser benötigt dieses Add-on, um Java sowie andere auf Internetportalen gehostete Skripte zu steuern, da einige Skripte möglicherweise gegen die Datenschutzbestimmungen des Clients verstoßen. Manchmal wird diese Funktion verwendet, um bestimmte TOP-Clients zu deanonymisieren oder virenartige Dateien zu installieren.

Neben der Anzeige gesperrter Portale im Internet ermöglicht Ihnen TOP auch den Besuch von Seiten, die sich im Bereich der Pseudodomain section.onion befinden. Beim Betrachten hat der Kunde Vertraulichkeit und ein zuverlässiges Maß an Sicherheit entwickelt. Die Adressen dieser Portale kann der Nutzer durch die Suche in einer Online-Suchmaschine oder in Verzeichnissen eines bestimmten Typs kennenlernen. Die wichtigsten Portale finden Sie, indem Sie den Links auf Wikipedia folgen. Und schließlich hat der Browser einige Nachteile:

Um mehr Anonymität im Internet zu erreichen und nicht immer wieder ein VPN einrichten zu müssen, können Sie einen Browser namens Tor herunterladen. Dieser Browser ist eine Modifikation von Mozilla Firefox. Er verfügt über viele integrierte Funktionen zum Erstellen eines Proxyservers, zur Verbesserung der Anonymität und verschiedene Konfigurationstipps. Wenn Sie es zum ersten Mal starten, werden Sie von Tor aufgefordert, Ihre Verbindung für den weiteren Zugriff auf das Netzwerk einzurichten. Ihr gewohntes Surfen im Internet bleibt praktisch unverändert, allerdings wird die Verbindung etwas langsam sein, die Standortabfrage ist deaktiviert, was bedeutet, dass alle Suchparameter zurückgesetzt werden: Ihre am häufigsten besuchten Websites oder die Auswahl Ihres Feeds werden nicht angezeigt Wenn Sie auf Werbung verzichten, kann dies auch Ihr Surfen im Internet verlangsamen. Selbstverständlich erhalten Sie im Gegenzug für kleinere Unannehmlichkeiten völlige Anonymität und Zugriff auf alle Informationen oder Websites. Laden Sie den Browser von der offiziellen Website herunter, falls Sie dies noch nicht getan haben. Folgen Sie dem Link http://tor-browser.ru und wählen Sie Ihre Download-Methode. Auf derselben Seite können Sie eine Spende für das Projekt tätigen. Sobald der Browser gespeichert ist, sehen Sie den Ordner „Tor Browser“ und finden die Datei „Start Tor Browser“ entweder dort oder auf Ihrem Desktop.

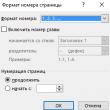

Klicken Sie auf „Einstellungen öffnen“, um die Einstellungen zu ändern.

Es ist besser, sofort zu wissen, welche Art von Website Sie benötigen.

Wenn Sie darauf klicken, werden rechts IP-Adressen und Länder angezeigt. Auf der linken Seite befindet sich das Einstellungsfeld.

Möglicherweise benötigen Sie Sicherheitseinstellungen und Tor-Einstellungen. Die Browsereinstellungen führen zu demselben Fenster, das Sie zu Beginn gesehen haben: Dort können Sie einen Proxy konfigurieren und offene Ports festlegen.

Jetzt müssen Sie sich kein VPN mehr einrichten, sondern nutzen einfach den Tor-Browser, wenn Sie ihn wirklich brauchen. Für den Alltagsgebrauch ist es nicht geeignet, da das Laden von Seiten länger dauert und die Suche nicht an Ihre Vorlieben angepasst wird, in manchen Situationen bleibt es jedoch unverzichtbar.

Immer häufiger werden Menschen mit der Sperrung von Websites konfrontiert, die zwar keine in Russland verbotenen Informationen verbreiten, diese aber aufgrund finanzieller Interessen einer Person entfernen wollen. Der Tor-Dienst – insbesondere der Tor-Browser – ermöglicht es Ihnen bei richtiger Konfiguration, die in diesem Fall unangemessene Zensur zu umgehen und zur gewünschten Internetressource zu gelangen. Was ist der Tor-Browser, warum wird er benötigt und wie funktioniert er?Über TechnologieNetz Tor von Freiwilligen erstellt. Es verfügt über Tausende von Relay-Servern, die es Ihnen ermöglichen, von jedem Land aus eine Verbindung zum gewünschten Server herzustellen. Netzwerktraffic Tor Es ist sicher verschlüsselt: Es ist unmöglich, den Benutzer selbst oder das, was er sendet oder empfängt, zu verfolgen. Aufmerksamkeit! Keine Verschlüsselung schützt Sie vor kriminellen Aktivitäten. Die von Ihnen besuchte Website muss HTTPS (sichere HTTP-Verbindung) unterstützen. Dies bedeutet jedoch nicht, dass Sie Ihren Kommunikationskanal unkontrolliert mit dem Netzwerk belasten können Tor – Tor wurde zunächst für die Kommunikation und die Suche nach geheimen Informationen entwickelt. Erinnern! Eine „Schock“-Belastung auf Ihrem Kanal erzeugen Tor, zum Beispiel mit Torrent-Downloads, Sie andere Netzwerkteilnehmer „ausbremsen“. Tor. Nachteil ist geringer als beim normalen Surfen ohne Tor, Geschwindigkeit der Webseitenverarbeitung. Wie jede Verschlüsselung, z. B. VPN, Netzwerkverschlüsselung Tor verlangsamt die Arbeit im Web. Über den BrowserTor Browser- Dies ist eine modifizierte Version des Firefox-Browsers, aus dem das Online-Tracking „verworfen“ wurde, der Mechanismus jedoch „implantiert“ wurde. Tor. Komponenten Es ist keine Installation als separates Add-on oder Erweiterung erforderlich – in der Baugruppe Tor Browser alles ist schon fertig o für sicheres und anonymes Surfen im Internet. Tor Browser läuft auf den Betriebssystemen Android, Windows, Linux und Mac. Wo findet manEs gibt eine Website im Internet tor project.org, wo Sie nicht nur finden können Tor-Browser, aber auch ein separater Tor-Client. Browser Tor- ein bekanntes Programm, das auch auf allen Arten von „Softportalen“ des Runet verfügbar ist. Wie installiert man Tor Browser am ComputerIhre Aktionen sind wie folgt.

Glückwunsch! Browser installiert und fertig arbeiten. Anleitung zur Einrichtung und VerwendungIhre Aktionen sind wie folgt.

Browser Tor fertig für die Arbeit. Wenn der Netzwerkzugriff blockiert istGlücklicherweise ist der Dienst blockiert Tor es ist einfach. Es gibt eine „Brücken“-Technologie – die Verwendung des nächstgelegenen Repeaters. Der Aktionsplan lautet wie folgt.

Sie können mit der Arbeit im Internet beginnen, Browser bereit. Herstellen einer Verbindung zum Netzwerk über bestimmte RepeaterBei automatischen Verbindungen ist die manuelle Eingabe von Bridge-Repeater-Adressen hilfreich Die Verbindung des Tor-Browsers mit dem Tor-Netzwerk und einer beliebigen Bridge aus der im vorherigen „Benutzerhandbuch“ beschriebenen Liste ist fehlgeschlagen. Ihre Aktionen sind wie folgt.  Das Programm ist einsatzbereit. Andere EinstellungenÜberprüfung der VerbindungGehen Sie zur Scheckseite. tor project.org - wenn Tor Browser konfiguriert ist, benachrichtigt Sie der Dienst darüber. Wenn das Programm nicht konfiguriert ist oder Sie einen anderen Browser verwenden – der Tor-Dienst meldet, dass Sie Tor derzeit nicht verwenden. Ein IP-Check (z. B. auf 2ip.ru) zeigt Ihr Land und Ihre Stadt sowie Ihre echte IP an, die aus dem lokalen Netzwerk Ihres Anbieters stammt. Für den Mobilfunkanbieter „MTS“ sind dies also Adressen 95.153.*.* – das sehen Sie sofort, denn bei solchen Diensten werden auch andere Informationen über Sie angezeigt, wie zum Beispiel: Name des Anbieters, Betriebssystem, technische Informationen über Sie PC. Über das, was Sie verwenden Tor, Sie werden erraten, wann:

Als neuer Kunde anmeldenZu diesem Zweck gibt es die Funktion „Neue Identität“ – Sie verbinden sich als völlig neuer Mensch. Geben Sie den Befehl „ Tor- Neu Persönlichkeit." Ihre aktuelle Sitzung wird aktualisiert – alle temporären Internetdateien werden gelöscht. JavaScript deaktivierenDiese Funktion schützt den Benutzer vor dem Verlust personenbezogener Daten und böswilligen Inhaltsangriffen auf Websites. Um JavaScript zu deaktivieren Tor Browser Es gibt NoScript-Add-on. AktualisierenUm nach Updates zu suchen, geben Sie den Befehl „ Tor- Auf Updates prüfen." Die Anwendung stellt eine Verbindung zum Dienst her Tor und prüfen Sie die Verfügbarkeit Aktualisierung. Es gibt einen anderen Weg: Gehen Sie zu einer bereits bekannten Seite der Website tor project.org und herunterladen Tor Browser noch einmal, wenn Sie das bei der Nutzung der aktuellen Version glauben Tor Browser Das Update könnte erscheinen. So ändern Sie das Land, in dem Tor funktioniertÖffnen Sie dazu die Datei „ tor rc" nach C:\ Tor Browser\Browser\ Tor Browser\Daten\ Tor\ im Notepad-Texteditor und schreiben Sie am Ende diese Zeilen:

Hier ist „US“ eine Abkürzung für die Vereinigten Staaten. Codes für die Namen anderer Länder, wenn es mehrere davon gibt, werden in diese Zeilen durch Kommas getrennt eingegeben; jeder von ihnen muss in geschweifte Klammern eingeschlossen werden. Um ein bestimmtes Land zu sperren, geben Sie nur die letzte Zeile am Ende des Dateicodes ein „ tor rc“, und darin geben wir statt „1“ durch Kommas getrennt einen oder mehrere Ländercodes an, durch die Tor Browser stellt keine Verbindung zu blockierten Websites her. Speichern Sie in beiden Fällen die Datei und starten Sie neu Tor Browser. Was tun, wenn der Browser nicht mehr funktioniert?Startet nicht oder hört auf zu startenFrüher Tor Browser hat funktioniert - aber jetzt hat es aufgehört. Ursachen:

Verbindet sich nichtDas kommt vor Browser Ausgeschlossen zum Netzwerk. Ursachen:

So löschen SieGeben Sie zum Entfernen den Befehl „Start – Systemsteuerung – Programme und Funktionen“ (Programme hinzufügen oder entfernen) ein und wählen Sie Ihre Anwendung aus Tor Browser und drücken Sie die Taste bei „Löschen“. Das Programm wird gelöscht. Starten Sie Windows nach der Deinstallation der Anwendung neu. Video – Einstellungen des Landes Ihres „Aufenthaltes“Die Verwendung des Tor-Browsers ist nicht schwierig. Wenn Sie sich schützen möchten, können Sie den Browser problemlos beherrschen. Im Allgemeinen ist das Tor-Netzwerk selbst ein Leckerbissen für den modernen Internetnutzer: Sie können nicht nur das Öffnen einer beliebigen Website im Browser verbergen, sondern dieses Netzwerk auch für andere Aufgaben nutzen, die über das normale Surfen im Internet hinausgehen. All dies ist verfügbar und kostenlos. Frohes Schaffen! In der Regel versuchen einige Internetnutzer aus verschiedenen Gründen, ihre Privatsphäre zu schützen, und überprüfen daher regelmäßig die wichtigsten Methoden zur Anonymisierung des Datenverkehrs aus dem Internet, die dem durchschnittlichen Benutzer zur Verfügung stehen. Grundsätzlich kann die alltägliche Nutzung eines VPN zur Lösung dieses Problems beitragen, allerdings wird diese Methode nicht für jeden geeignet sein. Daher werden wir in diesem Artikel über TOR sprechen – ein anonymes verteiltes Netzwerk. Was ist also das Tor-Netzwerk?Heutzutage sprechen wir im RuNet mit dem Aufkommen staatlicher Kontrolle und einer Verschärfung der Position gegenüber normalen Benutzern über das zukünftige Schicksal von TOR und ähnlichen Anonymisierern. Sie versuchen seit langem, das Tor-Netzwerk zu verbieten, die Bewertungen sind äußerst positiv. In den Medien tauchen bereits Informationen über das „TOR-Verbot“ auf Anregung russischer Sicherheitskräfte auf. So enthält die Zeitung Izvestia einen direkten Hinweis darauf, dass es heute einen Vorschlag der Sicherheitskräfte gibt, Programme zu verbieten, die im Netzwerk des Benutzers versteckt sind. Der Öffentliche Rat des FSB der Russischen Föderation hält es für notwendig, die Aktivitäten juristischer und natürlicher Personen im Internet gesetzlich zu regeln. Daher formulierte er Vorschläge zur Notwendigkeit, Anonymisierer zu verbieten – Programme, die Daten und IP-Adressen maskieren. Wenn Benutzern durch eine Gerichtsentscheidung der Zugriff auf eine bestimmte Website verweigert wird, können Benutzer, die einen Anonymisierer verwenden, weiterhin auf die Website zugreifen (z. B. über eine Suche im Tor-Netzwerk). Benutzer aus China und Weißrussland besuchen beispielsweise leicht Websites, die von lokalen Behörden gesperrt sind. Der Vorschlag der Sicherheitskräfte sieht vor, Software oder Browser zu verbieten, die über integrierte Anonymisierer verfügen (z. B. das Internet-Netzwerk Tor). Darüber hinaus werden Webserver auch als Tarnwerkzeuge eingestuft. Hierbei handelt es sich um autonome Websites, über die Benutzer mit einer anderen IP-Adresse wechseln können. Es gibt auch Hinweise darauf, dass ähnliche Änderungen im Bundesrecht vorgenommen werden. Bis heute ist die Position des Staates zu dieser Angelegenheit noch nicht vollständig geklärt.

Warum wird dieses Netzwerk benötigt?Warum wird das Tor-Netzwerk für den durchschnittlichen und durchschnittlichen Benutzer benötigt? Gleichzeitig können wir die ursprüngliche Meinung eines Entwicklers der freien Software TOR zitieren, die er in einem Interview geäußert hat.

ExpertenmeinungWarum ist Anonymität für normale Internetnutzer erforderlich, die per Definition nichts zu verbergen haben? Der springende Punkt ist, dass „es nichts zu verbergen gibt“ – dies ist kein Grund für eine vollständige Kontrolle aller Benutzeraktionen im Internet durch staatliche Stellen. Diese Strukturen beschäftigen die ganz normalen Bürger und lassen sich bei ihrer Arbeit von Gesetzen leiten, die von anderen inkompetenten Bürgern analphabetisch verfasst wurden. Wenn solchen Menschen etwas nicht gefällt, müssen sie Geld, Zeit und Gesundheit aufwenden, um ihre Unschuld zu beweisen, mit unvorhersehbaren Ergebnissen. Warum ein solches Risiko eingehen, wenn es eine einfache technische Lösung gibt, die von anderen, klügeren Menschen unterstützt wird? Neben der Anonymität erhält der Nutzer unter anderem Schutz vor Online-Zensur auf Landesebene. Sollte ein normaler Bürger darüber nachdenken, welche Website heute auf Initiative des Abgeordneten Iwanow verboten werden könnte? Dies ist nicht die Sache dieses Stellvertreters, insbesondere wenn ihm nie mitgeteilt wird, welche Seiten der Bürger heute auf eigenen Wunsch besucht hat.

Tor-Netzwerk: VerwendungTOR ist ein Netzwerk, das aus virtuellen Tunneln besteht, die es dem Benutzer ermöglichen, seine Privatsphäre und Privatsphäre bestmöglich zu schützen Das Funktionsprinzip von TOR: Das Programm verbindet den Computer des Benutzers nicht direkt mit dem Netzwerk, sondern über eine Kette mehrerer zufällig ausgewählter Computer (Relais), die ebenfalls zum TOR-Netzwerk gehören. Alle über TOR an das Internet gesendeten Daten werden anonym (die Quelle wird ausgeblendet) und bleiben über die gesamte Distanz zwischen dem Computer des Benutzers und der letzten Weiterleitung verschlüsselt. Nachdem die Daten vom letzten Relay gesendet und an den endgültigen Zielstandort gesendet wurden, liegen diese Daten bereits in klarer, normaler Form vor. Bei der Übertragung wichtiger Daten, etwa eines Benutzernamens oder Passworts zur Anmeldung auf einer Website, müssen Sie sicherstellen, dass das HTTPS-Protokoll ausgeführt wird. Es ist erwähnenswert, dass wir die Entstehung dieses anonymen Netzwerks den amerikanischen Geheimdiensten verdanken. Es war einmal ein Spionageprojekt, das später berüchtigt wurde. Es hieß „Open Skies“ und wurde aus unerklärlichen Gründen innerhalb kurzer Zeit abgesagt. Danach wurden alle Daten aus dem geschlossenen Netzwerk, insbesondere die Quellcodes, öffentlich zugänglich. Basierend auf den erhaltenen Informationen begann die Initiativgruppe, deren Mitglieder Internetexperten waren, mit dem Aufbau eines eigenen, nicht von außen kontrollierten und völlig kostenlosen Netzwerks. Dieses private Netzwerk heißt The Onion Router, was ins Russische übersetzt „Zwiebelrouter“ bedeutet. Deshalb hat das Symbol des Tor-Netzwerks auf seinem Logo das Bild einer Zwiebel. Dieser Name erklärt das Funktionsprinzip des Anonymisierers – den Schichten einer Zwiebel kann eine Kette von Knoten und Verbindungen zugeordnet werden, die zu vollständiger Privatsphäre führen. Das Netzwerk funktioniert so, dass keine Verbindungsendpunkte aufgebaut werden können.

TOR herunterladen und installierenVerschiedene Programme aus dem TOR-Paket stehen auf der offiziellen Website des Projekts zum Download bereit. Wenn man über das Tor-Netzwerk und seine Nutzung spricht, sollte man beachten, dass es ein TOR-Browser-Softwarepaket gibt. Es erfordert keine Installation und enthält einen Browser. Am häufigsten ist dies Mozilla Firefox. Der Browser ist für den sicheren Zugriff auf das Internet mithilfe von TOR vorkonfiguriert. Sie müssen nur das Paket herunterladen, das Archiv entpacken und das TOR-Programm ausführen. Verwendung des TOR-Brouser-BundlesNachdem Sie die TOR Brouser Bundle-Software heruntergeladen haben, müssen Sie das Paket auf Ihrem Desktop oder USB speichern. Normalerweise ist diese Option für kompakte Lösungen praktisch, wenn das Laden von TOR von einem Flash-Laufwerk erforderlich ist. Beim Zugang zum Tor-Netzwerk ist zu beachten, dass der Benutzer über ein Verzeichnis verfügen muss, das mehrere Dateien enthält. Eine davon ist die Datei „TOR-Browser starten“ oder „TOR-Browser starten“. Dies hängt davon ab, welches Betriebssystem Sie verwenden. Nach dem Start des TOR Brouser Bundle-Programms sieht der Benutzer zunächst, wie Vidalia startet und eine Verbindung zum TOR-Netzwerk herstellt. Danach wird der Browser gestartet, der die aktuelle Verwendung von TOR bestätigt. Das TOR-Netzwerk ist einsatzbereit. Ein wichtiger Punkt: Es ist notwendig, den Browser zu verwenden, der im Paket mit TOR enthalten war, und nicht den eigenen Browser des Benutzers.

Der TOR-Browser (Mozilla- und Torbutton-Plugin) ist bereits so konfiguriert, dass er JavaScript, Einstellungen für https und andere Einstellungen für eine sichere Internetverbindung vollständig deaktiviert. Für den durchschnittlichen Benutzer ist dieses Softwarepaket die beste Option für die Arbeit mit TOR. Es gibt auch eine stationäre Möglichkeit, TOR zu installieren. Dies ist eine Verbindung zum Tor-Netzwerk mithilfe der Vidalia Polipo TOR-Assembly. Hier ist eine Beispielinstallation für Windows 7Sie müssen das Programm von der TOR-Projektwebsite herunterladen und auf Ihrem Computer installieren. Sicheres Arbeiten im Internet erfolgt nur mit dem Mozilla-Browser mit dem Torbutton-Plugin. Wenn sich herausstellt, dass dieses Plugin nicht mit der Mozilla-Browserversion kompatibel ist, müssen Sie das universelle FOxyProxy Basic verwenden. Heute können TOR-Entwickler -Bundle-Pakete zum Download anbieten (Vidalia Bridge Bundle oder Vidalia Relay Bundle). Sie verfügen bereits über die Einstellungen „Brücken“ oder „Relais“. Der Bedarf an solchen zusätzlichen Einstellungen kann für Benutzer entstehen, deren Anbieter das TOR-Netzwerk blockieren. Dies sind BRIDGE-Einstellungen, die hilfreich sein können, wenn Tor standardmäßig keine Verbindung zum Netzwerk herstellt.

Korrektes Setup von TORWenn der Benutzer selbst Teilnehmer am TOR-Projekt werden möchte, lohnt es sich, sich mit den RELAY-Einstellungen vertraut zu machen. Wenn Ihr Provider oder Systemadministrator den Zugriff auf die TOR-Website blockiert, können Sie das Programm selbst per E-Mail anfordern. In diesem Fall erfolgt die Anfrage über ein gMail-Postfach; es ist nicht erforderlich, E-Mails zu verwenden, die sich auf russischen kostenlosen Domains befinden. Um das englische Paket des TOR-Browsers für Windows zu erhalten, müssen Sie eine E-Mail senden an: [email protected]. In der Nachricht selbst müssen Sie nur das Wort Fenster schreiben. Das Feld „Betreff“ kann leer sein. Eine ähnliche Methode kann verwendet werden, um den TOR-Browser für MAC OS anzufordern. Dazu müssen Sie „macos-i386“ schreiben. Wenn Sie Linux haben, müssen Sie „linux-i386“ für ein 32-Bit-System oder „linux-x86 64“ für ein 64-Bit-System schreiben. Wenn Sie eine übersetzte Version des TOR-Programms benötigen, dann Sie müssen „Hilfe“ schreiben. Im Antwortschreiben erhalten Sie Anweisungen und eine Liste der verfügbaren Sprachen. Wenn TOR bereits installiert ist, aber nicht funktioniert, kann dies folgende Gründe haben. Wenn Sie während des normalen Verbindungsvorgangs keine Verbindung zum Tor-Netzwerk herstellen können, können Sie Folgendes versuchen: Öffnen Sie die „VIdala-Systemsteuerung“, klicken Sie auf „Nachrichtenprotokoll“ und wählen Sie die Registerkarte „Erweiterte Einstellungen“. Probleme mit der TOR-Verbindung können aus folgenden Gründen auftreten: 1. Die Systemuhr ist deaktiviert. Sie müssen sicherstellen, dass Datum und Uhrzeit auf Ihrem Computer richtig eingestellt sind, und TOR neu starten. Möglicherweise müssen Sie Ihre Systemuhr mit dem Server synchronisieren. 2. Der Benutzer befindet sich hinter einer Firewall. Damit TOR 443 verwenden kann, müssen Sie die VIdala-Systemsteuerung öffnen, auf Einstellungen und Netzwerke klicken und das Kontrollkästchen neben „Meine Firewall erlaubt mir nur die Verbindung zu bestimmten Ports“ aktivieren. Dies hilft dabei, das Tor-Netzwerk einzurichten und es vollständig funktionieren zu lassen. 3. Blockierung von TOR durch die Antiviren-Datenbank. Sie müssen sicherstellen, dass Ihr Antivirenprogramm TOR nicht daran hindert, eine Verbindung zum Netzwerk herzustellen. 4. Wenn der Computer immer noch keine Verbindung zum Tor-Netzwerk herstellt, ist es sehr wahrscheinlich, dass der Anonymisierer vom ISP blockiert wird. Dies kann häufig mithilfe von TOR-Brücken umgangen werden, bei denen es sich um versteckte Relais handelt, die schwer zu blockieren sind. Wenn Sie einen genauen Grund für die fehlende Verbindung zu TOR benötigen, sollten Sie eine E-Mail an die Entwickler senden [email protected] und hängen Sie Informationen aus dem Protokollprotokoll an. Was ist eine Brücke und wie findet man sie?Um eine Brücke nutzen zu können, müssen Sie sie zunächst entdecken. Dies ist unter bridges.torproject.org möglich. Sie können auch einen Brief an senden [email protected]. Nach dem Absenden des Briefes sollten Sie darauf achten, dass im Brief selbst „Get Bridges“ steht. Ohne diese kommt das Antwortschreiben nicht an. Wichtig ist auch, dass der Versand von gmail.com oder yahoo.com erfolgen muss. Nach dem Einrichten mehrerer Bridges wird das Tor-Netzwerk stabiler, wenn einige Bridges nicht verfügbar sind. Es gibt keine Gewissheit, dass die heute genutzte Brücke auch morgen funktionieren wird. Aus diesem Grund muss die Liste der Brücken ständig aktualisiert werden. Wie wird die Brücke genutzt?Wenn es möglich ist, mehrere Bridges zu verwenden, dann öffnen Sie das „VIdala Control Panel“, klicken Sie auf „Einstellungen“ und dann auf „Netzwerke“ und aktivieren Sie das Kontrollkästchen neben „Mein Provider blockiert die Verbindung zum TOR-Netzwerk“. Geben Sie als Nächstes eine Liste von Brücken in das Feld ein. Klicken Sie dann auf „OK“ und starten Sie TOR neu. Verwendung eines offenen ProxysWenn die Verwendung der Bridge zu nichts führt, müssen Sie versuchen, TOR mithilfe eines HTTPS- oder SOCKS-Proxys einzurichten, um Zugriff auf das TOR-Netzwerk zu erhalten. Dies bedeutet, dass selbst wenn TOR im lokalen Netzwerk des Benutzers blockiert ist, eine sichere Verbindung über einen offenen Proxyserver möglich ist. Für die weitere Arbeit müssen TOR/Vidalia-Konfigurationen und eine Liste von https-, SOCKS4- oder SOCKS5-Proxys vorhanden sein. Sie müssen das „VIdala Control Panel“ öffnen und auf „Einstellungen“ klicken. Geben Sie im Feld „Adresse“ die Open-Proxy-Adresse ein. Dies ist die IP-Adresse oder der Name des Proxys. Geben Sie dann den Proxy-Port ein. Normalerweise müssen Sie keinen Benutzernamen und kein Passwort eingeben. Falls dies dennoch erforderlich ist, sollten diese in die entsprechenden Felder eingetragen werden. Wählen Sie „Typ für Proxy“ als http/https oder sock4 oder sock 5. Klicken Sie auf „OK“. Vidalia und TOR haben jetzt die Möglichkeit, über einen Proxy auf den Rest des Netzwerks zuzugreifen. Auf der TOR-Website finden Sie heute viele weitere verschiedene Produkte für andere Betriebssysteme (Mac OS, Linux, Windows). Somit kann die Suchmaschine im Tor-Netzwerk unabhängig davon genutzt werden, mit welchem Gerät Sie auf das Internet zugreifen. Unterschiede können nur in einzelnen Einstellungen bezüglich der Funktionen des angepassten Betriebssystems bestehen. Es gibt bereits eine implementierte Lösung für die Nutzung von TOR für Mobiltelefone, beispielsweise für Android. Diese Option wurde bereits getestet und ist, wie sich herausstellt, durchaus praktikabel, was eine gute Nachricht ist. Vor allem, wenn man bedenkt, dass die meisten Benutzer von Computern auf praktische, leichte Tablets umgestiegen sind. TOR-System zur Verwendung in SmartphonesWie oben erwähnt, ist es möglich, TOR auf einem Android-Gerät zu konfigurieren. Installieren Sie dazu ein Paket namens Orbot. Eine Beschreibung zum Herunterladen finden Sie auf der TOR-Website. Es gibt auch noch experimentelle Pakete für Nokia und Apple iOS. Gleichzeitig ist nach einer Reihe von Tests und Verbesserungen die Ausgabe eines hervorragenden Tools garantiert, mit dem Sie Einzigartigkeit im Netzwerk erreichen können. Darüber hinaus haben TOR-Entwickler mehrere weitere Anonymisierer auf den Markt gebracht, beispielsweise Tails. Dabei handelt es sich um ein Linux-basiertes Betriebssystem, das anonymes und sicheres Surfen im Netzwerk ermöglicht. Auf der Tor-Website gibt es eine Reihe weiterer Produkte, die für den Benutzer interessant sein werden. TOR ermöglicht es Benutzern auch, versteckte Dienste zu nutzen. Ohne Offenlegung Ihrer IP-Adresse können Sie diese bereitstellen Dies waren die grundlegenden Informationen zu diesem berühmtesten und am besten funktionierenden Anonymisierer. Heute besteht die Hoffnung, dass Benutzer das TOR-Netzwerk auf ihrem Computer starten und dann das sichere und anonyme Internet nach eigenem Ermessen nutzen können. Laden Sie Tor Browser nur von der offiziellen Website herunter torproject.org. Seien Sie aufmerksam! Es gibt Websites, die die Website des Tor-Projekts imitieren. Beispielsweise versucht die Website torprojectS.org (mit einem S am Ende) einen Trojaner auf Ihrem Computer zu installieren. Laden Sie den Tor-Browser NICHT von Websites Dritter herunter. Der Tor-Browser basiert übrigens auf dem Browser Mozilla Firefox, da er der einzige Browser ist, der ohne Beteiligung des Betriebssystems selbstständig mit einer Socks-Verbindung arbeiten kann. Nach der Installation ist der Tor Browser vollständig einsatzbereit. Unten ist ein Screenshot von der offiziellen Website.

Klicken Sie für Sicherheitseinstellungen auf Sicherheitseinstellungen.

Legen Sie die Sicherheitsstufe fest:

Der Tor-Browser ist sofort einsatzbereit und Sie können sofort anonym surfen. Denken Sie daran, dass bei diesem Setup nur der Tor-Browser das Tor-Netzwerk nutzt. Alle anderen Programme nutzen eine direkte Verbindung zum Internet und übermitteln Ihre echte IP-Adresse. Was tun mit Programmen, die nicht direkt mit dem Socks-Protokoll arbeiten können? Zum Beispiel E-Mail-Clients, andere Browser, Instant-Messaging-Programme usw. Wir empfehlen die Verwendung von Proxifier, um den Datenverkehr von solchen Programmen auf das Tor-Netzwerk umzuleiten. Proxifier über das Tor-Netzwerk einrichtenDas Proxifier-Programm kann:

Startseite der offiziellen Proxifier-Website.

Installieren Sie das Proxifier-Programm. Dieses Programm kann den gesamten Betriebssystemverkehr sammeln und über einen bestimmten Proxyserver weiterleiten. Um Proxifier zu konfigurieren, müssen Sie den verwendeten Tor-Netzwerkport kennen. Gehen Sie zum Abschnitt „Einstellungen“ des Tor-Browsers.

Wählen Sie den Abschnitt Netzwerkeinstellungen.

Schauen Sie sich die verwendete lokale IP-Adresse und den Verbindungsport des Tor-Netzwerks an. Diese Daten müssen in das Proxifier-Programm eingefügt werden, damit der gesamte Betriebssystemverkehr über das Tor-Netzwerk läuft. In unserem Beispiel 127.0.0.1 und Port 9150.

Starten Sie das Proxifier-Programm. AUFMERKSAMKEIT! Es ist wichtig, zuerst den Tor-Browser zu starten und zu warten, bis das Hauptfenster erscheint. Und erst danach starten Sie das Proxifier-Programm. Klicken Sie auf die Schaltfläche Proxys.

Klicken Sie auf die Schaltfläche „Hinzufügen“.

Geben Sie die IP-Adresse und den Port ein. In unserem Beispiel: 127.0.0.1 und Port 9150.

Wählen Sie „Ja“ – Sie stimmen der standardmäßigen Verwendung dieses Proxys zu.

Öffnen Sie einen beliebigen Browser oder ein E-Mail-Programm. In Proxifier sehen Sie eine Liste der Verbindungen über das Tor-Netzwerk. In jedem Browser können Sie Ihre IP-Adresse überprüfen und sicherstellen, dass die IP-Adresse aus dem Tor-Netzwerk angezeigt wird und nicht Ihre echte IP-Adresse.

Wenn etwas nicht funktioniert, schließen Sie Tor Browser und Proxifier. Starten Sie dann den Tor-Browser und warten Sie, bis das Hauptfenster angezeigt wird. Führen Sie erst dann Proxifier aus. Es müssen keine weiteren Einstellungen vorgenommen werden. Der gesamte Datenverkehr wird automatisch über das Tor-Netzwerk geleitet. Schließen Sie Proxifier, um Ihre echte IP-Adresse zurückzuerhalten. |

Beliebt:

Neu

- So leihen Sie sich Geld vom Tele2-Betreiber

- Sha 256 Währung. Münzen auf SHA256. Welche Kryptowährungen können auf ASICs geschürft werden – Effizienzvergleich

- Internet Explorer-Einstellungen

- Entwicklung der Computerspeichermedien

- Suchen Sie ohne Registrierung nach einer Fahrt auf BlaBlaCar. Meine Bla-Reisen

- Möglichkeiten, die Taschenlampe auf Samsung-Handys einzuschalten. Taschenlampe auf Android ohne Registrierung

- Beschreibung des ZTE Blade Gf3-Smartphones und seiner Firmware

- Was ist NFC und wie funktioniert es?

- Bitcoin: Grundprinzipien des Minings

- Firmware Jiayu G3 über Flashtool Firmware Jiayu G3 w3bsit3-dns.com

Vertreter lassen gewöhnliche Internetnutzer nicht immer zufrieden, denn sehr oft kommt es zu Sperrungen auf Portalen, die keine gefährlichen Inhalte enthalten, die eine große Menge an Informationen enthalten, die die Menschen benötigen.

Vertreter lassen gewöhnliche Internetnutzer nicht immer zufrieden, denn sehr oft kommt es zu Sperrungen auf Portalen, die keine gefährlichen Inhalte enthalten, die eine große Menge an Informationen enthalten, die die Menschen benötigen. Als nächstes muss der Benutzer das Programm starten und dann warten, bis die Verbindung zum vertraulichen Netzwerk hergestellt ist. Bei erfolgreichem Start erscheint die Hauptseite, auf der eine Benachrichtigung über die Verbindung zum TOP-Browser erfolgt. Danach sollte der Benutzer keine besonderen Probleme mehr beim Aufrufen von Websites haben, da die Vertraulichkeit vollständig gewahrt bleibt.

Als nächstes muss der Benutzer das Programm starten und dann warten, bis die Verbindung zum vertraulichen Netzwerk hergestellt ist. Bei erfolgreichem Start erscheint die Hauptseite, auf der eine Benachrichtigung über die Verbindung zum TOP-Browser erfolgt. Danach sollte der Benutzer keine besonderen Probleme mehr beim Aufrufen von Websites haben, da die Vertraulichkeit vollständig gewahrt bleibt. Es gibt auch eine ganz andere Möglichkeit, über TOP vertraulich im Internet zu surfen – durch die Installation des TAILS-Distributionskits. Es enthält ein System mit zahlreichen Nuancen, die den Kunden, die den Dienst vertraulich nutzen, ein Höchstmaß an Schutz bieten sollen. Jede ausgehende Verbindung wird an den TOP-Browser gesendet, während jede reguläre Verbindung blockiert wird. Außerdem sind nach der Verwendung von TAILS durch den Benutzer keine Informationen über alle durchgeführten Vorgänge auf dem PC vorhanden. Die Verbreitung zusätzlicher Software umfasst nicht nur den TOP-Browser, der eine Vielzahl von Ergänzungen und Modifikationen enthält. Es enthält auch andere funktionale Programme, zum Beispiel den Passwortmanager, viele Anwendungen zum Arbeiten mit Verschlüsselung sowie einen i2p-Client, der den Zugriff auf das Darknet ermöglicht.

Es gibt auch eine ganz andere Möglichkeit, über TOP vertraulich im Internet zu surfen – durch die Installation des TAILS-Distributionskits. Es enthält ein System mit zahlreichen Nuancen, die den Kunden, die den Dienst vertraulich nutzen, ein Höchstmaß an Schutz bieten sollen. Jede ausgehende Verbindung wird an den TOP-Browser gesendet, während jede reguläre Verbindung blockiert wird. Außerdem sind nach der Verwendung von TAILS durch den Benutzer keine Informationen über alle durchgeführten Vorgänge auf dem PC vorhanden. Die Verbreitung zusätzlicher Software umfasst nicht nur den TOP-Browser, der eine Vielzahl von Ergänzungen und Modifikationen enthält. Es enthält auch andere funktionale Programme, zum Beispiel den Passwortmanager, viele Anwendungen zum Arbeiten mit Verschlüsselung sowie einen i2p-Client, der den Zugriff auf das Darknet ermöglicht.