Sayt bo'limlari

Muharrir tanlovi:

- Internet tezligini tekshirish: usullarning umumiy ko'rinishi. Provayderingizdan haqiqiy Internet tezligini qanday aniqlash mumkin

- Windows ro'yxatga olish kitobi muharririni ochishning uchta usuli Qidiruv yordamida ro'yxatga olish kitobini ochish

- Qattiq diskni qanday qismlarga bo'lish kerak

- Biz qattiq diskni bo'limlarga ajratamiz

- Kompyuter yoqilganda signal beradi

- Windows-da fayl kengaytmalarini to'g'ri o'zgartirish Arxiv kengaytmasini qanday o'zgartirish mumkin

- YouTube YouTube-da reklamalarni reklamasiz bloklash

- TeamViewer - kompyuterni masofadan boshqarish Boshqa kompyuter bilan bog'lanish uchun dasturni yuklab oling

- Windows-da kompyuteringizning xususiyatlarini qanday aniqlash mumkin: tizim usullari va maxsus dasturlar

- Biz turli xil qurilmalarda brauzerlarni yangilaymiz: kompyuter, planshet, smartfon Yangilangan brauzerni qayerda va qanday qilib o'rnating

Reklama

| Shartlar. Oltin o'rtacha |

Hujum printsipiHujum odatda aloqa kanalini tinglash bilan boshlanadi va kriptoanalitikning ushlangan xabarni almashtirishga urinishi bilan yakunlanadi. foydali ma'lumotlar, uni qandaydir tashqi manbaga yo'naltiring. Aytaylik, A ob'ekti B ob'ektiga ba'zi ma'lumotlarni uzatishni rejalashtirmoqda. C ob'ekti qo'llaniladigan ma'lumotlarni uzatish usulining tuzilishi va xususiyatlari, shuningdek C ushlab olishni rejalashtirgan haqiqiy ma'lumotni rejalashtirilgan uzatish fakti haqida ma'lumotga ega. Hujumni amalga oshirish uchun C A ob'ektiga B, B ob'ektiga esa A ko'rinishida "ko'rinadi". A ob'ekti B ga ma'lumot yuborayotganiga noto'g'ri ishonib, uni C ob'ektiga yuboradi. C ob'ekti ma'lumotni qabul qilib, va u bilan ba'zi harakatlarni amalga oshiradi (masalan, o'z maqsadlari uchun nusxa ko'chirish yoki o'zgartirish) ma'lumotlarni qabul qiluvchining o'ziga yo'naltiradi - B; B ob'ekti, o'z navbatida, ma'lumot to'g'ridan-to'g'ri A dan olingan deb hisoblaydi. Misol hujumZararli kodni kiritishO'rtadagi odam hujumi kriptoanalitikga o'z kodini kiritish imkonini beradi elektron pochta xabarlari, SQL bayonotlari va veb-sahifalar (ya'ni, SQL in'ektsiyasi, HTML/skript in'ektsiyasi yoki XSS hujumlariga ruxsat beradi) va hatto kirish uchun foydalanuvchi tomonidan yuklangan ikkilik fayllarni o'zgartiring. hisob foydalanuvchi yoki foydalanuvchi tomonidan Internetdan yuklab olingan dasturning harakatini o'zgartirish. Past darajali hujum"Pastlash hujumi" atamasi kriptoanalitik foydalanuvchini kamroq xavfsiz funktsiyalardan foydalanishga majbur qiladigan hujumga ishora qiladi, hali ham moslik sabablari bilan qo'llab-quvvatlanadigan protokollar. Ushbu turdagi hujumlar SSH, IPsec va PPTP protokollarida amalga oshirilishi mumkin. SSH V2 o'rniga SSH V1Buzg'unchi server va mijoz o'rtasida aloqa o'rnatilganda ulanish parametrlarini o'zgartirishga harakat qilishi mumkin. Blackhat Europe 2003 konferensiyasida aytilgan ma'ruzaga ko'ra, kriptoanalitik mijozni SSH2 o'rniga SSH1 seansini boshlashga "majburlashi" mumkin, bu esa SSH sessiyasi uchun "1.99" versiya raqamini "1.51" ga o'zgartirishi mumkin, bu SSH V1 dan foydalanishni anglatadi. . SSH-1 protokolida kriptoanalitik foydalanishi mumkin bo'lgan zaifliklar mavjud. IPsecUshbu hujum stsenariysida kriptoanalitik o'z qurbonini IPsec seansi boshqa tomondan (server) boshlay olmaydi, deb o'ylaydi. Bu, agar xost mashinasi orqaga qaytarish rejimida ishlayotgan bo'lsa, xabarlar aniq yo'naltirilishiga olib keladi. PPTPPPTP seansi parametrlarini muhokama qilish bosqichida tajovuzkor jabrlanuvchini kamroq xavfsiz PAP autentifikatsiyasi, MSCHAP V1 (ya'ni, MSCHAP V2 dan 1-versiyaga "orqaga qaytarish") foydalanishga majbur qilishi yoki shifrlashdan umuman foydalanmasligi mumkin. Tajovuzkor o'z qurbonini PPTP seansi parametrlarini muhokama qilish bosqichini takrorlashga majbur qilishi mumkin (Terminate-Ack paketini yuborish), mavjud tunneldan parolni o'g'irlash va hujumni takrorlash. Shifrlash yordam beradimi?Keling, standart HTTP tranzaktsiyasini ko'rib chiqaylik. Bunday holda, tajovuzkor dastlabki TCP ulanishini ikkita yangi ulanishga juda oson ajratishi mumkin: biri o'zi va mijoz o'rtasida, ikkinchisi o'zi va server o'rtasida. Buni qilish juda oson, chunki mijoz va server o'rtasidagi aloqa juda kamdan-kam hollarda to'g'ridan-to'g'ri bo'ladi va ko'p hollarda ular bir qator oraliq serverlar orqali ulanadi. MITM hujumi ushbu serverlarning har qandayida amalga oshirilishi mumkin. Biroq, agar mijoz va server HTTPS, shifrlashni qo'llab-quvvatlaydigan protokol yordamida muloqot qilsa, o'rtadagi odam hujumi ham amalga oshirilishi mumkin. Ushbu turdagi ulanish so'rovlarni shifrlash uchun TLS yoki SSL dan foydalanadi, bu esa kanalni hidlash va MITM hujumlaridan himoya qiladi. Buzg'unchi har bir TCP ulanishi uchun ikkita mustaqil SSL seansini yaratishi mumkin. Mijoz tajovuzkor bilan SSL ulanishini o'rnatadi, u o'z navbatida server bilan aloqani yaratadi. Bunday hollarda brauzer odatda sertifikat ishonchli sertifikatlashtirish organi tomonidan imzolanmaganligi haqida ogohlantiradi, ammo oddiy foydalanuvchi bu ogohlantirishni osongina e'tiborsiz qoldiradi. Bundan tashqari, tajovuzkor sertifikatlash organi tomonidan imzolangan sertifikatga ega bo'lishi mumkin. Shunday qilib, HTTPS protokolini MITM hujumlaridan xavfsiz deb hisoblash mumkin emas. MITM hujumini aniqlashO'rtadagi odam hujumini aniqlash uchun siz tahlil qilishingiz kerak tarmoq trafigi. Masalan, SSL hujumini aniqlash uchun siz quyidagi parametrlarga e'tibor berishingiz kerak:

MITM hujumlarini amalga oshirishRo'yxatda keltirilgan dasturlardan odam-in the Middle hujumlarini amalga oshirish, shuningdek, ularni aniqlash va tizimda zaifliklarni tekshirish uchun foydalanish mumkin. Adabiyotdagi misolAniq adabiy misolni A. S. Pushkinning "Tsar Saltan haqidagi ertak" asarida ko'rish mumkin, unda uchta "o'rtada" paydo bo'ladi: to'quvchi, oshpaz va Babarixa. Aynan ular podshohga yuborilgan xatlarni va uning javob yozishmalarini almashtiradilar. Shuningdek qarang

Boshqa hujumlar

AdabiyotHavolalarWikimedia fondi. 2010 yil. Boshqa lug'atlarda "O'rtadagi odam" nima ekanligini ko'ring:“Man in the middle” hujumi (inglizcha: Man in the middle, MitM attack) kriptografiyadagi atama bo‘lib, tajovuzkor muxbirlar o‘rtasida almashiladigan xabarlarni o‘z xohishiga ko‘ra o‘qishi va o‘zgartirishi mumkin bo‘lgan vaziyatni bildiradi. ... Vikipediya Istalgan natijaga erishishning deyarli har doim bir necha yo'li mavjud. Bu axborot xavfsizligi sohasiga ham tegishli. Ba'zan, maqsadga erishish uchun siz qo'pol kuch ishlatishingiz, teshiklarni qidirishingiz va ekspluatatsiyalarni o'zingiz ishlab chiqishingiz yoki tarmoq orqali uzatiladigan narsalarni tinglashingiz mumkin. Bundan tashqari, oxirgi variant ko'pincha maqbuldir. Shuning uchun bugun biz MITM hujumlaridan foydalanib, tarmoq trafigidan biz uchun qimmatli bo'lgan ma'lumotlarni ushlashga yordam beradigan vositalar haqida gaplashamiz. MITMfKeling, eng qiziqarli nomzodlardan biri bilan boshlaylik. Bu sergio-proksi asosida qurilgan odam-in-the-midle hujumlarini amalga oshirish uchun butun ramka. Yaqinda kiritilgan Kali Linux. Uchun o'z-o'zini o'rnatish Buning uchun omborni klonlash va bir nechta buyruqlarni bajarish kifoya: # setup.sh # pip install -r requirements.txt

U plaginlar orqali kengaytiriladigan arxitekturaga ega. Ulardan asosiylari quyidagilardan iborat:

Agar bu funksiya sizga etarli bo'lmasa, tegishli kengaytmani qo'llash orqali har doim o'zingiznikini qo'shishingiz mumkin.

PuttyRiderE'tiborga loyiq yana bir yordamchi dastur. To'g'ri, bugungi kunda ko'rib chiqilayotgan barcha boshqa vositalardan farqli o'laroq, u juda tor ixtisoslashgan. Loyiha muallifining o'zi ta'kidlaganidek, uni bunday yordamchi dasturni yaratishga kirishish testlari paytida ma'murlar SSH/Telnet/rlogin orqali ulangan Linux/UNIX serverlarida eng muhim ma'lumotlar joylashganligi ilhomlantirgan. Bundan tashqari, aksariyat hollarda ma'murlar mashinasiga kirish maqsadli serverga qaraganda ancha oson edi. Tizim ma'murining mashinasiga kirganingizdan so'ng, PuTTY ishlayotganiga ishonch hosil qilish va ushbu vositadan foydalanib, tajovuzkorga orqa ko'prik qurish qoladi.

Yordamchi dastur nafaqat administrator va o'rtasidagi "muloqot" ni olish imkonini beradi masofaviy server(shu jumladan parollar), balki berilgan seans ichida ixtiyoriy qobiq buyruqlarini ham bajarish. Bundan tashqari, bularning barchasi foydalanuvchi (administrator) uchun mutlaqo shaffof bo'ladi. Agar siz texnik tafsilotlarga qiziqsangiz, masalan, PuTTY jarayonga qanday tatbiq etilishi, men sizga muallifning taqdimotini o'qishni maslahat beraman.

Sakkiz yildan ko'proq vaqt oldin tug'ilgan juda eski yordamchi dastur. Cookie-fayllarni o'g'irlash orqali seanslarni klonlash uchun mo'ljallangan. Seansni o'g'irlash uchun u asosiy xostni aniqlash ko'nikmalariga ega (ochiq tarmoqqa ulanganda simsiz tarmoq yoki markaz) va ARP zaharlanishini o'tkazish. Yagona muammo shundaki, bugungi kunda, sakkiz yil avvalgidan farqli o'laroq, Yahoo yoki Facebook kabi deyarli barcha yirik kompaniyalar SSL shifrlashdan foydalanadilar, bu esa ushbu vositani mutlaqo yaroqsiz qiladi. Shunga qaramay, Internetda hali ham SSL-dan foydalanmaydigan resurslar mavjud, shuning uchun yordam dasturini o'chirishga hali erta. Uning afzalliklari orasida Firefox-ga avtomatik ravishda integratsiyalashuvi va har bir ushlangan sessiya uchun alohida profil yaratishi kiradi. Manba kodi omborida mavjud va uni quyidagi buyruqlar ketma-ketligidan foydalanib o'zingiz qurishingiz mumkin: # apt-get install build-essential libwxgtk2.8-dev libgtk2.0-dev libpcap-dev # g++ $(wx-config --cppflags --libs) -lpcap -o sessionthief *.cpp # setcap cap_net_raw,cap_net sessiya o'g'ri

ProxyFuzzProzyFuzz MITM hujumlarini amalga oshirish bilan bevosita aloqasi yo'q. Nomidan taxmin qilganingizdek, vosita fuzzing uchun mo'ljallangan. Bu Python-da amalga oshirilgan, tarmoq trafik paketlarining mazmunini tasodifiy o'zgartiradigan kichik deterministik bo'lmagan tarmoq fuzzeridir. Qo'llab-quvvatlaydi TCP protokollari va UDP. Siz uni faqat bir tomonni xiralashtiradigan qilib sozlashingiz mumkin. Ba'zi tarmoq ilovalarini (yoki protokollarini) tezda sinab ko'rish va PoC ni ishlab chiqish kerak bo'lganda foydali bo'ladi. Foydalanish misoli: Python proxyfuzz -l

Variantlar ro'yxati quyidagilarni o'z ichiga oladi:

MiddlelerDEF CON konferentsiyasida taqdim etilgan turli protokollarga MITM hujumlarini o'tkazish uchun yordamchi dastur. Alfa versiyasi HTTP protokolini qo'llab-quvvatladi va uning arsenalida uchta ajoyib plagin mavjud edi:

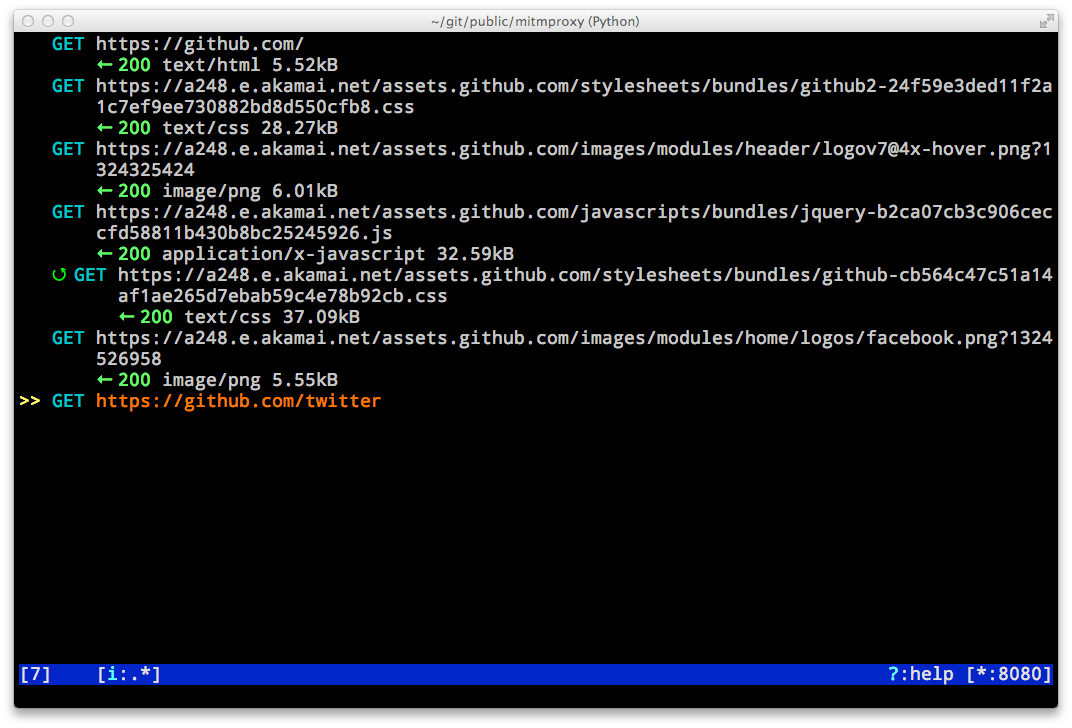

Middleler nafaqat tarmoq trafigini avtomatik ravishda tahlil qiladi va undagi cookie-fayllarni topadi, balki ularni mijozdan mustaqil ravishda so'raydi, ya'ni jarayon maksimal darajada avtomatlashtirilgan. Dastur barcha himoyalanmagan hisoblarni to'plashni kafolatlaydi kompyuter tarmog'i(yoki umumiy hotspot) trafigiga kirish mumkin. Dastur to'g'ri ishlashi uchun tizimda quyidagi paketlar o'rnatilgan bo'lishi kerak: Scapy, libpcap, readline, libdnet, python-netfilter. Afsuski, ombor uzoq vaqt davomida yangilanmagan, shuning uchun siz o'zingiz yangi funksiyalarni qo'shishingiz kerak bo'ladi. HTTP trafigini interaktiv tarzda tekshirish va o'zgartirish imkonini beruvchi konsol yordam dasturi. Bunday ko'nikmalar tufayli yordamchi dastur nafaqat pentesters/hackerlar tomonidan, balki undan foydalanadigan oddiy ishlab chiquvchilar tomonidan ham, masalan, veb-ilovalarni disk raskadrovka qilish uchun ishlatiladi. Uning yordami bilan siz olishingiz mumkin batafsil ma'lumot ilova qanday so'rovlar berishi va qanday javoblar olishi haqida. Shuningdek, mitmproxy ba'zi REST API-larining, ayniqsa kam hujjatlashtirilganlarning ishlash xususiyatlarini o'rganishga yordam beradi. O'rnatish juda oddiy: $ sudo aptitude o'rnatish mitmproxy Shuni ta'kidlash kerakki, mitmproxy mijozga o'z-o'zidan imzolangan sertifikat berish orqali HTTPS trafigini to'xtatishga ham imkon beradi. Yaxshi namuna Siz trafikni ushlab turish va o'zgartirishni qanday sozlashni o'rganishingiz mumkin.

DsniffXo'sh, bu yordam dasturi, odatda, eshitganingizdan so'ng darhol yodga keladigan birinchi narsalardan biridir yoki veb-saytimizdagi ko'rsatmalar: Nihoyat..Odatdagidek, biz barcha yordamchi dasturlarni ko'rib chiqmadik, faqat eng mashhurlarini ko'rib chiqdik, shuningdek, bir kun kelib gaplashishimiz mumkin bo'lgan ko'plab kam ma'lum loyihalar mavjud. Ko'rib turganingizdek, MITM hujumlarini amalga oshirish uchun vositalarning etishmasligi yo'q va bu juda tez-tez sodir bo'lmaydi, Windows uchun ajoyib vositalardan biri amalga oshiriladi. Nix tizimlari haqida aytadigan hech narsa yo'q - butun xilma-xillik. Shunday qilib, siz har doim o'g'irlik uchun to'g'ri vositani topishingiz mumkin deb o'ylayman Ushbu maqolada biz o'rtadagi odam hujumlari nazariyasini va ushbu turdagi hujumlarning oldini olishga yordam beradigan ba'zi amaliy fikrlarni tushunishga harakat qilamiz. Bu bizga bunday tajovuzlar bizning shaxsiy hayotimizga ta'sir qilish xavfini tushunishga yordam beradi, chunki MitM hujumlari bizga aloqalarga aralashish va suhbatlarimizni tinglash imkonini beradi. Internet qanday ishlashini tushunishO'rtadagi odam hujumi tamoyilini tushunish uchun, avvalo, Internetning o'zi qanday ishlashini tushunish kerak. O'zaro ta'sirning asosiy nuqtalari: mijozlar, marshrutizatorlar, serverlar. Mijoz va server o'rtasidagi eng keng tarqalgan aloqa protokoli Hypertext Transfer Protocol (HTTP) hisoblanadi. Brauzer, elektron pochta, lahzali xabarlar yordamida Internetda kezish - bularning barchasi HTTP orqali amalga oshiriladi. Siz kirganingizda manzil satri Sizning brauzeringiz, mijoz (siz) veb-sahifani ko'rsatish uchun serverga so'rov yuboradi. Paket (HTTP GET so'rovi) bir nechta routerlar orqali serverga uzatiladi. Keyin server mijozga yuboriladigan va uning monitorida ko'rsatiladigan veb-sahifa bilan javob beradi. HTTP xabarlari yuborilishi kerak xavfsiz rejim maxfiylik va anonimlikni ta'minlash. Shakl 1. Mijoz va server o'zaro ta'siri Aloqa protokolini himoya qilishXavfsiz aloqa protokoli quyidagi xususiyatlarning har biriga ega bo'lishi kerak:

Agar ushbu qoidalardan birortasi bajarilmasa, butun protokol buziladi. HTTP protokoli orqali o'rtadagi odam hujumiTajovuzkor ARP spoofing deb ataladigan texnikadan foydalangan holda o'rtadagi odam hujumini osongina amalga oshirishi mumkin. Sizning ichingizdagi har kim Wi-Fi tarmoqlari sizga soxta ARP paketini yuborishi mumkin, bu sizning barcha trafikingizni bilmasdan marshrutizatoringiz o'rniga tajovuzkor orqali yuborishingizga olib keladi. Shundan so'ng, tajovuzkor trafikni to'liq nazorat qiladi va har ikki yo'nalishda yuborilgan so'rovlarni kuzatishi mumkin. Shakl 2. O'rtadagi odam hujumi sxemasi

Bunday hujumlarning oldini olish uchun HTTP protokolining xavfsiz versiyasi yaratildi. Transport Layer Security (TLS) va undan oldingi Secure Socket Layer (SSL) kriptografik protokollar boʻlib, tarmoq orqali maʼlumotlarni uzatish xavfsizligini taʼminlaydi. Shuning uchun xavfsiz protokol HTTPS deb nomlanadi. Xavfsiz protokol qanday ishlashini brauzeringizning manzil satriga kiritish orqali ko'rishingiz mumkin (https-dagi S ga e'tibor bering). Yomon amalga oshirilgan SSL-ga o'rtadagi odam hujumiZamonaviy SSL dan foydalanadi yaxshi algoritm shifrlash, lekin uning noto'g'ri amalga oshirilganligi muhim emas. Agar xaker so'rovni to'xtata olsa, ular so'ralgan URLdan "S" ni olib tashlash orqali uni o'zgartirishi mumkin va shu bilan SSLni chetlab o'tadi. Bunday ushlab turish va so'rovni o'zgartirishni ko'rish mumkin. Misol uchun, agar siz https://login.yahoo.com/ so'rovi bo'lsa va javob http://login.yahoo.com/ bo'lsa, bu shubhalarni kuchaytirishi kerak. Yozish vaqtida ushbu hujum aslida xizmatda ishlaydi Elektron pochta Yahoo. Shakl 3. So'rovni ushlab turish va o'zgartirish

Bunday hujumning oldini olish uchun serverlar HTTPS protokoli orqali majburiy xavfsiz ulanishni ta'minlaydigan HTTP qat'iy transport xavfsizligini (HSTS) amalga oshirishi mumkin. Bunday holda, agar tajovuzkor URL manzilidan "S" ni olib tashlash orqali so'rovni o'zgartirsa, server 302 yo'naltirish bilan foydalanuvchini xavfsiz protokolga ega sahifaga yo'naltiradi. Shakl 4. HSTS ishlash diagrammasi

SSL-ni amalga oshirishning bu usuli boshqa turdagi hujumlarga nisbatan zaifdir - buzg'unchi serverga SSL ulanishini yaratadi, lekin foydalanuvchini HTTP-dan foydalanishga majburlash uchun turli xil fokuslardan foydalanadi. Shakl 5. HSTS hujumi sxemasi

Bunday hujumlarning oldini olish uchun Chrome, Firefox va Tor kabi zamonaviy brauzerlar HSTS-dan foydalangan holda saytlarni kuzatib boradi va ularga SSL orqali mijoz tomonidan ulanishni majbur qiladi. Bunday holda, o'rtadagi odam hujumini amalga oshirayotgan tajovuzkor qurbon bilan SSL ulanishini yaratishi kerak bo'ladi. Shakl 6. Buzg'unchi jabrlanuvchi bilan SSL ulanishini o'rnatadigan hujum namunasi

Foydalanuvchiga SLL ulanishini ta'minlash uchun tajovuzkor server sifatida qanday harakat qilishni bilishi kerak. Keling, SSL ning texnik jihatlarini tushunaylik. SSL haqida tushunchaXaker nuqtai nazaridan, har qanday aloqa protokolini buzish yuqorida sanab o'tilgan komponentlar (maxfiylik, haqiqiylik va yaxlitlik) o'rtasidagi zaif aloqani topishga to'g'ri keladi. SSL assimetrik shifrlash algoritmidan foydalanadi. Simmetrik shifrlash bilan bog'liq muammo shundaki, xuddi shu kalit ma'lumotlarni shifrlash va shifrini ochish uchun ishlatiladi, bu yondashuv Internet protokollari uchun amal qilmaydi, chunki tajovuzkor bu kalitni kuzatishi mumkin. Asimmetrik shifrlash har bir tomon uchun 2 ta kalitni o'z ichiga oladi: umumiy kalit, shifrlash uchun ishlatiladi va shaxsiy kalit, ma'lumotlar shifrini ochish uchun ishlatiladi. Rasm 7. Ochiq va shaxsiy kalitlar ishlaydi

SSL xavfsiz aloqa uchun zarur bo'lgan uchta xususiyatni qanday ta'minlaydi?

Agar tajovuzkor qandaydir tarzda sertifikat olishga muvaffaq bo'lsa, ular "o'rtadagi odam" hujumiga eshikni ochishi mumkin. Shunday qilib, u 2 ta ulanishni yaratadi - server bilan va qurbon bilan. Bu holda server tajovuzkorni oddiy mijoz deb hisoblaydi va jabrlanuvchi tajovuzkorni aniqlashning imkoni yo'q, chunki u server ekanligini tasdiqlovchi sertifikat taqdim etgan. Sizning xabarlaringiz shifrlangan shaklda keladi va keladi, lekin kiberjinoyatchining kompyuteri orqali zanjir bo'ylab harakatlanadi, u erda u to'liq nazorat qiladi. Shakl 8. Agar tajovuzkor sertifikatga ega bo'lsa, hujum namunasi

Agar tajovuzkor jabrlanuvchining brauzerini buzish imkoniyatiga ega bo'lsa, sertifikat soxtalashtirilishi shart emas. Bunday holda, u o'z-o'zidan imzolangan sertifikatni kiritishi mumkin, bu sukut bo'yicha ishonchli bo'ladi. O'rtadagi odam hujumlarining aksariyati shunday amalga oshiriladi. Keyinchalik murakkab holatlarda xaker boshqa yo'lni tanlashi kerak - sertifikatni soxtalashtirish. Sertifikat idorasi muammolariServer tomonidan yuborilgan sertifikat sertifikatlash organi tomonidan chiqarilgan va imzolangan. Har bir brauzerda ishonchli sertifikat organlari ro'yxati mavjud va siz ularni qo'shishingiz yoki olib tashlashingiz mumkin. Muammo shundaki, agar siz yirik vakolatli organlarni olib tashlashga qaror qilsangiz, ushbu organlar tomonidan imzolangan sertifikatlardan foydalanadigan saytlarga kira olmaysiz. Sertifikatlar va sertifikat organlari har doim HTTPS ulanishidagi eng zaif havola bo'lib kelgan. Har bir narsa to'g'ri amalga oshirilgan bo'lsa ham va har bir sertifikat organi mustahkam vakolatga ega bo'lsa ham, ko'plab uchinchi tomonlarga ishonishingiz kerakligi bilan kelishish hali ham qiyin. Bugungi kunda sertifikatlar berishga qodir 650 dan ortiq tashkilotlar mavjud. Agar tajovuzkor ulardan birortasini buzib kirsa, u xohlagan sertifikatlarini oladi. Hatto bitta sertifikat organi - VeriSign mavjud bo'lganda ham muammo bor edi - "o'rtadagi odam" hujumlarining oldini olishi kerak bo'lgan odamlar ushlash xizmatlarini sotishgan. Shuningdek, sertifikat organlarining xakerlik hujumi tufayli ko'plab sertifikatlar yaratilgan. Maqsadli foydalanuvchini soxta sertifikatlarga ishonish uchun aldash uchun turli xil texnika va hiylalar qo'llanilgan. Sud tibbiyotiBuzg'unchi soxta ARP paketlarini yuborgani uchun tajovuzkorning IP-manzilini ko'rib bo'lmaydi. Buning o'rniga, tarmoqdagi har bir qurilmaga xos bo'lgan MAC manziliga e'tibor qaratishingiz kerak. Agar siz marshrutizatoringizning MAC manzilini bilsangiz, u haqiqatan ham routeringiz yoki tajovuzkor ekanligini bilish uchun uni standart shlyuzning MAC manzili bilan solishtirishingiz mumkin. Masalan, Windows operatsion tizimida ipconfig buyrug'idan foydalanishingiz mumkin buyruq qatori(CMD) standart shlyuz IP manzilingizni ko'rish uchun (oxirgi qator): Shakl 9. ipconfig buyrug'idan foydalanish

Keyin ushbu shlyuzning MAC manzilini bilish uchun arp –a buyrug'idan foydalaning: 10-rasm. arp –a buyrug'idan foydalanish

Ammo hujumni payqashning yana bir usuli bor - agar siz hujum boshlangan paytda tarmoq faolligini kuzatayotgan bo'lsangiz va ARP paketlarini ko'rsangiz. Misol uchun, bu maqsadda Wireshark-dan foydalanishingiz mumkin, bu dastur standart shlyuzning MAC manzili o'zgarganligi haqida sizni xabardor qiladi. Eslatma: Agar tajovuzkor MAC manzillarini to'g'ri soxta qilsa, uni kuzatish katta muammoga aylanadi. XulosaSSL - bu tajovuzkorni hujumni amalga oshirish uchun ko'p ishlarni bajarishga majbur qiladigan protokol. Ammo bu sizni davlat tomonidan homiylik qilinadigan hujumlardan yoki malakali xakerlik tashkilotlaridan himoya qilmaydi. Foydalanuvchining vazifasi soxta sertifikat kiritilishining oldini olish uchun brauzer va kompyuterni himoya qilishdir (juda keng tarqalgan texnika). Shuningdek, ishonchli sertifikatlar ro'yxatiga e'tibor qaratish va siz ishonmaydiganlarni olib tashlash kerak. 18.10.2016 | Vladimir Xazov FSB, Telekommunikatsiya va ommaviy kommunikatsiyalar vazirligi va Sanoat va savdo vazirligining Yarovaya qonunining ruslarning yozishmalarini ushlash va parolini ochish bo'yicha qoidalarini amalga oshirish rejalari endi shunchaki rejalar emas, balki allaqachon amalga oshirila boshlandi. ushlash imkoniyati to'g'risida ekspert xulosasini tayyorlash to'g'risidagi buyruq bilan harakatga kirishadi whatsapp xabarlari Viber Facebook Messenger, Telegram, Skype MITM hujumlari yordamida va bunday vositaning prototipini namoyish qilish. Biz oldingi maqolada "qonuniy" MITM hujumini tashkil qilish sxemasi haqida yozgan edik. Bugun biz bunday hujumning printsipi va uni amalga oshirish usullari haqida batafsilroq to'xtalamiz. MITM hujumi nimaO'rtadagi odam (MITM) "o'rtadagi odam" deb tarjima qilinadi. Bu atama degani tarmoq hujumi, tajovuzkor Internet foydalanuvchisi va u kirayotgan dastur o'rtasida bo'lganda. Albatta, jismonan emas, balki maxsus dasturiy ta'minot yordamida. U o'zini foydalanuvchiga so'ralgan dastur sifatida taqdim etadi (bu veb-sayt yoki Internet xizmati bo'lishi mumkin), u bilan ishlashni taqlid qiladi va buni normal ishlash va ma'lumot almashish kabi taassurot qoldiradigan tarzda amalga oshiradi.

Hujumning maqsadi foydalanuvchining shaxsiy ma'lumotlari, masalan, kirish ma'lumotlari turli tizimlar, bank rekvizitlari va karta raqamlari, shaxsiy yozishmalar va boshqalar maxfiy ma'lumotlar. Aksariyat hollarda moliyaviy ilovalar (bank mijozlari, onlayn banklar, to'lov va pul o'tkazmalari xizmatlari), kompaniyaning SaaS xizmatlari, elektron tijorat saytlari (onlayn do'konlar) va tizimga kirish uchun avtorizatsiya talab qilinadigan boshqa saytlar hujumga uchraydi. Buzg‘unchi qo‘lga kiritgan ma’lumotlardan turli maqsadlarda, jumladan, noqonuniy pul o‘tkazmalari, hisoblarni o‘zgartirish, shaxsiy yozishmalarni ushlash, birovning hisobidan xarid qilish, kompromat va shantajda foydalanish mumkin. Bundan tashqari, hisob ma'lumotlarini o'g'irlash va tizimni buzishdan so'ng, jinoyatchilar o'rnatishi mumkin korporativ tarmoq zararli dasturiy ta'minot intellektual mulk ob'ektlarini (patentlar, loyihalar, ma'lumotlar bazalari) o'g'irlashni tashkil etish va muhim ma'lumotlarni o'chirish orqali iqtisodiy zarar etkazish.

MITM hujumini sizning yozishmalaringizni yetkazib berayotganda xatni ochadigan, uning mazmunini shaxsiy foydalanish uchun qayta yozadigan yoki hatto qo'l yozuvini soxtalashtiradigan, o'ziga xos narsalarni qo'shib, keyin konvertni muhrlab, uni qabul qiluvchiga etkazib beradigan pochtachi bilan taqqoslash mumkin. hech narsa bo'lmagandek.. Bundan tashqari, agar siz xat matnini shifrlagan bo'lsangiz va parolni hal qilish kodini adresatga shaxsan xabar qilmoqchi bo'lsangiz, pochtachi o'zini adresat sifatida tanishtiradi, shunda siz almashtirishni sezmaysiz. MITM hujumi qanday amalga oshiriladiMITM hujumini amalga oshirish ikki bosqichdan iborat: tutib olish va shifrni ochish.

Hujumning birinchi bosqichi foydalanuvchidan mo'ljallangan maqsadgacha bo'lgan trafikni ushlab turish va uni tajovuzkor tarmog'iga yo'naltirishdir. To'xtatib turishning eng keng tarqalgan va eng oson usuli - bu tajovuzkor bepul kirishga ega (parol yoki avtorizatsiyasiz) Wi-Fi nuqtalarini yaratganda passiv hujum. Foydalanuvchi bunday nuqtaga ulanganda, tajovuzkor u orqali o'tadigan barcha trafikka kirish huquqiga ega bo'ladi va tutib olish uchun undan istalgan ma'lumotlarni olishi mumkin. Ikkinchi usul - faol ushlash, u quyidagi usullardan biri bilan amalga oshirilishi mumkin: IP-spoofing- paket sarlavhasidagi maqsadning IP-manzilini tajovuzkor manzili bilan almashtirish. Natijada, foydalanuvchilar so'ralgan URL manziliga tashrif buyurish o'rniga, tajovuzkorning veb-saytiga kirishadi. ARP spoofing- jabrlanuvchining ARP jadvalidagi tajovuzkor manzili uchun xostning haqiqiy MAC manzilini almashtirish. Natijada, foydalanuvchi tomonidan kerakli tugunning IP manziliga yuborilgan ma'lumotlar tajovuzkorning manzilida tugaydi. DNS spoofing DNS keshi infektsiyasi, kirib borishi DNS server va veb-sayt manzili mos yozuvini almashtirish. Natijada, foydalanuvchi so'ralgan saytga kirishga harakat qiladi, lekin DNS serveridan tajovuzkor saytining manzilini oladi.

Qabul qilingandan so'ng, ikki tomonlama SSL trafiki foydalanuvchi va u so'rayotgan resurs shovqinni sezmasligi uchun shifrlanishi kerak. Buning uchun bir nechta usullar mavjud: HTTPS spoofing- HTTPS protokoli orqali saytga ulanish o'rnatilganda qurbonning brauzeriga soxta sertifikat yuboriladi. Ushbu sertifikat buzilgan dasturning raqamli imzosini o'z ichiga oladi, buning natijasida brauzer tajovuzkor bilan ulanishni ishonchli deb qabul qiladi. Bunday aloqa o'rnatilgandan so'ng, tajovuzkor dasturga uzatilgunga qadar jabrlanuvchi tomonidan kiritilgan har qanday ma'lumotlarga kirish huquqiga ega. SSL YAYVON(brauzerning SSL/TLS ga qarshi ekspluatatsiyasi) – hujum TLS 1.0 va 1.2 versiyalarida SSL zaifligidan foydalanadi. Jabrlanuvchining kompyuteri zararli JavaScript-ni yuqtirgan bo'lib, u veb-ilovaga yuborilgan shifrlangan cookie-fayllarni to'xtatadi. Bu “shifrlangan matnni blokirovka qilish” shifrlash rejimini buzadi, shunda tajovuzkor shifrlangan cookie fayllari va autentifikatsiya kalitlarini oladi. SSL o'g'irlash– soxta autentifikatsiya kalitlarini TCP seansi boshida foydalanuvchi va ilovaga o‘tkazish. Bu seansni "o'rtadagi odam" boshqarganda xavfsiz ulanish ko'rinishini yaratadi. SSL o'chirish– Ilova tomonidan foydalanuvchiga yuborilgan TLS autentifikatsiyasini ushlab turish orqali ulanishni xavfsiz HTTPS dan oddiy HTTP ga pasaytiradi. Buzg'unchi foydalanuvchiga saytga shifrlanmagan kirishni ta'minlaydi, shu bilan birga u ilova bilan xavfsiz seansni saqlab, jabrlanuvchining uzatilgan ma'lumotlarini ko'rish imkoniyatiga ega bo'ladi.\ MITM hujumlaridan himoyaAgar foydalanuvchi bir nechta profilaktika choralarini ko'rsa va veb-ilovalarni ishlab chiquvchilar tomonidan shifrlash va autentifikatsiya usullarini qo'llasa, MITM hujumlaridan ishonchli himoya qilish mumkin.

Foydalanuvchi harakatlari:

Veb-ilovalar va veb-saytlarni ishlab chiquvchilar xavfsiz TLS va HTTPS protokollaridan foydalanishlari kerak, bu esa uzatilgan ma'lumotlarni shifrlash orqali firibgarlik hujumlarini ancha murakkablashtiradi. Ulardan foydalanish avtorizatsiya parametrlari va kirish kalitlarini olish uchun trafikni ushlab turishni ham oldini oladi. TLS va HTTPSni nafaqat avtorizatsiya sahifalari uchun, balki saytning boshqa barcha bo'limlari uchun ham himoya qilish yaxshi amaliyot hisoblanadi. Bu avtorizatsiyadan so'ng himoyalanmagan sahifalar bo'ylab harakatlanayotganda tajovuzkor foydalanuvchi cookie-fayllarini o'g'irlash ehtimolini kamaytiradi. MITM hujumlaridan himoya qilish foydalanuvchi va aloqa operatorining zimmasidadir. Foydalanuvchi uchun eng muhimi, hushyorlikni yo'qotmaslik, Internetga kirishning faqat tasdiqlangan usullaridan foydalanish va shaxsiy ma'lumotlarni uzatishda HTTPS shifrlangan saytlarni tanlashdir. Aloqa operatorlariga ma'lumotlar tarmoqlaridagi anomaliyalarni aniqlash va firibgarlik hujumlarining oldini olish uchun Deep Packet Inspection (DPI) tizimlaridan foydalanish tavsiya etilishi mumkin. Hukumat idoralari MITM hujumidan hujumchilardan farqli ravishda zarar yetkazish uchun emas, balki fuqarolarni himoya qilish uchun foydalanishni rejalashtirmoqda. Shaxsiy xabarlarni va foydalanuvchilarning boshqa trafiklarini ushlash terrorizmga, giyohvand moddalarning noqonuniy aylanishiga va boshqa taqiqlangan faoliyatga qarshi kurashish bo'yicha adliya organlarining qarori bilan amalga oshiriladigan amaldagi qonun hujjatlari doirasida amalga oshiriladi. Oddiy foydalanuvchilar uchun "qonuniy" MITM hujumlari xavf tug'dirmaydi. TCP seansini boshlash jarayoni quyidagilardan iborat uch qadam. Mijoz serverga SYN bayrog'i bilan paketni yuboradi. Mijozdan SYN bayrog'i bo'lgan paketni olgandan so'ng, server SYN+ACK bayroqlari bilan paketni jo'natish orqali javob beradi va ESABLISHED holatiga kiradi. Serverdan to'g'ri javob olgandan so'ng, mijoz ACK bayrog'i bilan paketni yuboradi va O'rnatilgan holatga kiradi. Taqiqlash ro'yxatiMuayyan harakatlar huquqiga ega bo'lmagan mijozlar ro'yxati. Taqiqlash ro'yxatidan foydalanib, siz odatda DDoS hujumi aniqlanganda botlarning imkoniyatlarini cheklaysiz. Bundan tashqari, o'yin serverlari haqiqatida, firibgar kodlardan foydalanadigan yoki noqonuniy harakatlarni amalga oshiradigan yomon obro'ga ega o'yinchilar ushbu ro'yxatga kiritilgan. BotKompyuter "haqiqiy" trafik bilan DDoS hujumini amalga oshirish uchun ishlatilgan. Aksariyat hollarda bu kompyuter muntazam foydalanuvchi, virus bilan kasallangan. Ko'pincha foydalanuvchi o'z kompyuteri infektsiyalanganligini va noqonuniy maqsadlarda foydalanilayotganini sezmaydi Veb-serverMijozlardan, odatda veb-brauzerlardan HTTP so'rovlarini qabul qiladigan va ularga HTTP javoblari bilan ta'minlaydigan tarmoqdagi kompyuter. Odatda, HTTP javobi bilan bir qatorda veb-server HTML sahifasi, rasm, media oqimi yoki boshqa ma'lumotlar bilan javob beradi. Veb-xizmatVeb-xizmatlar Internetda taqdim etiladigan xizmatlardir. Ushbu atamadan foydalanganda biz qidiruv, veb-pochta, hujjatlar, fayllar, xatcho'plarni saqlash va hokazolar haqida gapirishimiz mumkin. Odatda, veb-xizmatlardan kompyuter, brauzer yoki Internetga kiradigan joylashuvingizdan qat'iy nazar foydalanish mumkin. DomenTarmoq texnologiyalari haqida gap ketganda, "Domen" tushunchasidan turli kontekstlarda foydalanish mumkin. Ko'pincha domen deganda ular nazarda tutiladi Domen nomi sayt. Domenlar turli darajalarga bo'linadi, masalan, example.com domenida com birinchi darajali domen, misol esa ikkinchi darajali domendir. Muloqotni osonlashtirish uchun odamlar "Subdomain" atamasini ham ishlatishadi, bu ikki darajadan ortiq chuqurlikdagi domenni anglatadi. Masalan, mail.example.com domenida pochta subdomen hisoblanadi. Qidiruv robotXizmat qidiruv tizimi Internetda yangi sahifalarni ochish va mavjudlarini o'zgartirish. Operatsion printsipi brauzerga o'xshaydi. U sahifa mazmunini tahlil qiladi, uni o'zi tegishli bo'lgan qidiruv tizimining serverida qandaydir maxsus shaklda saqlaydi va keyingi sahifalarga havolalarni yuboradi. Tarmoqli kengligiVaqt birligi uchun uzatiladigan ma'lumotlarning maksimal mumkin bo'lgan miqdori. Ko'pincha Internet-provayderlar Internetga kirishning yuqori tezligini va'da qilib, o'z va'dalarini bajarmaydilar. Ko'pgina hollarda, bu tarmoqli kengligi to'liq ishg'ol qilinishi bilan bog'liq. |

Mashhur:

Yangi

- Windows ro'yxatga olish kitobi muharririni ochishning uchta usuli Qidiruv yordamida ro'yxatga olish kitobini ochish

- Qattiq diskni qanday qismlarga bo'lish kerak

- Biz qattiq diskni bo'limlarga ajratamiz

- Kompyuter yoqilganda signal beradi

- Windows-da fayl kengaytmalarini to'g'ri o'zgartirish Arxiv kengaytmasini qanday o'zgartirish mumkin

- YouTube YouTube-da reklamalarni reklamasiz bloklash

- TeamViewer - kompyuterni masofadan boshqarish Boshqa kompyuter bilan bog'lanish uchun dasturni yuklab oling

- Windows-da kompyuteringizning xususiyatlarini qanday aniqlash mumkin: tizim usullari va maxsus dasturlar

- Biz turli xil qurilmalarda brauzerlarni yangilaymiz: kompyuter, planshet, smartfon Yangilangan brauzerni qayerda va qanday qilib o'rnating

- Protsessor, video karta, quvvat manbai va kompyuter sovutgichini qanday moylash kerak