Svetainės skyriai

Redaktoriaus pasirinkimas:

- Interneto greičio tikrinimas: metodų apžvalga Kaip sužinoti tikrąjį interneto greitį iš savo teikėjo

- Trys būdai atidaryti „Windows“ registro rengyklę Registro atidarymas naudojant paiešką

- Kaip padalinti standųjį diską

- Kietąjį diską padaliname į skaidinius

- Įjungus kompiuteris pypsi

- Teisingas failų plėtinių keitimas sistemoje Windows Kaip pakeisti archyvo plėtinį

- Skelbimų blokavimas „YouTube“ „YouTube“ be skelbimų

- TeamViewer – nuotolinis kompiuterio valdymas Atsisiųskite programą, kad galėtumėte bendrauti su kitu kompiuteriu

- Kaip sužinoti kompiuterio charakteristikas sistemoje „Windows“: sistemos metodai ir specialios programos

- Atnaujiname naršykles skirtinguose įrenginiuose: kompiuteryje, planšetėje, išmaniajame telefone Įdiekite atnaujintą naršyklę kur ir kaip

Reklama

| Sąlygos. Aukso vidurkis |

Puolimo principasAtaka paprastai prasideda pasiklausymu ryšio kanale ir baigiasi tuo, kad kriptoanalitikas bando pakeisti perimtą pranešimą ir ištraukti Naudinga informacija, nukreipkite jį į kokį nors išorinį šaltinį. Tarkime, objektas A planuoja perduoti tam tikrą informaciją objektui B. Objektas C turi žinių apie naudojamo duomenų perdavimo metodo struktūrą ir savybes, taip pat apie planuojamą tikrosios informacijos, kurią C planuoja perimti, perdavimo faktą. Kad įvykdytų ataką, C objektui A „pasirodo“ kaip B, o objektui B – kaip A. Objektas A, klaidingai manydamas, kad siunčia informaciją B, siunčia ją objektui C. Objektas C, gavęs informaciją ir atlieka su juo kai kuriuos veiksmus (pavyzdžiui, kopijuoja ar modifikuoja savo reikmėms) perduoda duomenis pačiam gavėjui - B; objektas B savo ruožtu mano, kad informacija buvo gauta tiesiogiai iš A. Atakos pavyzdysKenkėjiško kodo įvedimasŽmogaus viduryje ataka leidžia kriptoanalitikui įterpti savo kodą laiškus, SQL sakinius ir tinklalapius (t. y. leidžia įterpti SQL, HTML/scenarijus arba XSS atakas) ir netgi modifikuoti vartotojo įkeltus dvejetainius failus, kad būtų galima pasiekti sąskaitą vartotojo arba pakeisti programos, kurią vartotojas atsisiuntė iš interneto, elgesį. Sumažinti Attack versijąSąvoka „Senesnės versijos ataka“ reiškia ataką, kurios metu kriptoanalitikas verčia vartotoją naudoti mažiau saugias funkcijas, protokolus, kurie vis dar palaikomi dėl suderinamumo priežasčių. Šio tipo atakos gali būti vykdomos naudojant SSH, IPsec ir PPTP protokolus. SSH V1 vietoj SSH V2Užpuolikas gali bandyti pakeisti ryšio parametrus tarp serverio ir kliento, kai tarp jų užmezgamas ryšys. Remiantis „Blackhat Conference Europe 2003“ pranešimu, kriptoanalitikas gali „priversti“ klientą pradėti SSH1 seansą, o ne SSH2, pakeisdamas SSH seanso versijos numerį „1.99“ į „1.51“, o tai reiškia SSH V1 naudojimą. . SSH-1 protokole yra pažeidžiamumų, kuriuos gali išnaudoti kriptoanalitikas. IPsecPagal šį atakos scenarijų kriptoanalitikas suklaidina savo auką manydamas, kad IPsec seansas negali prasidėti kitame gale (serveryje). Dėl to pranešimai siunčiami aiškiai, jei pagrindinis kompiuteris veikia atšaukimo režimu. PPTPDerybų dėl PPTP seanso parametrų etape užpuolikas gali priversti auką naudoti ne tokį saugų PAP autentifikavimą, MSCHAP V1 (ty „grąžinti“ iš MSCHAP V2 į 1 versiją) arba visai nenaudoti šifravimo. Užpuolikas gali priversti savo auką pakartoti derybų dėl PPTP seanso parametrų etapą (išsiųsti Terminate-Ack paketą), pavogti slaptažodį iš esamo tunelio ir pakartoti ataką. Ar šifravimas padės?Panagrinėkime standartinės HTTP operacijos atvejį. Tokiu atveju užpuolikas gali gana nesunkiai padalinti pradinį TCP ryšį į du naujus: vieną tarp savęs ir kliento, kitą tarp savęs ir serverio. Tai padaryti gana paprasta, nes labai retai ryšys tarp kliento ir serverio yra tiesioginis, o dažniausiai jie yra prijungti per keletą tarpinių serverių. MITM ataka gali būti vykdoma bet kuriame iš šių serverių. Tačiau, jei klientas ir serveris bendrauja naudodami HTTPS, protokolą, palaikantį šifravimą, taip pat gali būti įvykdyta „man-in-the-middle“ ataka. Šio tipo ryšys naudoja TLS arba SSL užklausoms šifruoti, o tai, atrodo, apsaugotų kanalą nuo šnipinėjimo ir MITM atakų. Užpuolikas gali sukurti dvi nepriklausomas SSL sesijas kiekvienam TCP ryšiui. Klientas užmezga SSL ryšį su užpuoliku, kuris savo ruožtu sukuria ryšį su serveriu. Tokiais atvejais naršyklė dažniausiai perspėja, kad sertifikatas nėra pasirašytas patikimos sertifikavimo institucijos, tačiau paprastas vartotojas lengvai nepaiso šio įspėjimo. Be to, užpuolikas gali turėti sertifikatą, pasirašytą sertifikavimo institucijos. Taigi HTTPS protokolas negali būti laikomas saugiu nuo MITM atakų. MITM atakų aptikimasNorėdami aptikti žmogaus viduryje ataką, turite atlikti analizę tinklo srautą. Pavyzdžiui, norėdami aptikti SSL ataką, turėtumėte atkreipti dėmesį į šiuos parametrus:

MITM atakos įgyvendinimasIšvardintos programos gali būti naudojamos „man-in-the-middle“ atakoms vykdyti, taip pat jas aptikti ir patikrinti sistemos pažeidžiamumą. Pavyzdys literatūrojeAiškų literatūrinį pavyzdį galima pamatyti A. S. Puškino „Pasaka apie carą Saltaną“, kur pasirodo trys „žmonės viduryje“: audėja, virėja ir Babarikha. Būtent jie pakeičia carui adresuotus laiškus ir jo atsakomąją korespondenciją. taip pat žr

Kiti išpuoliai

LiteratūraNuorodosWikimedia fondas. 2010 m. Pažiūrėkite, kas yra „Žmogus viduryje“ kituose žodynuose:„Man in the middle“ ataka (angliškai: Man in the middle, MitM attack) yra kriptografijos terminas, reiškiantis situaciją, kai užpuolikas gali savo nuožiūra skaityti ir keisti pranešimus, kuriais keičiasi korespondentai, ir nė vienas iš... ... Vikipedija Beveik visada yra keletas būdų, kaip pasiekti norimą rezultatą. Tai taip pat taikoma informacijos saugumo sričiai. Kartais, norėdami pasiekti tikslą, galite naudoti brutalią jėgą, ieškoti skylių ir patys kurti išnaudojimus arba klausytis, kas perduodama tinkle. Be to, paskutinis variantas dažnai yra optimalus. Štai kodėl šiandien kalbėsime apie įrankius, kurie padės mums pagauti mums vertingą informaciją iš tinklo srauto, naudojant MITM atakas. MITMfPradėkime nuo vieno įdomiausių kandidatų. Tai yra visa „žmogaus viduryje“ atakų vykdymo sistema, sukurta sergio-proxy pagrindu. Neseniai įtraukta į Kali Linux. Dėl savarankiškas įrengimas Viskas, ką jums reikia padaryti, tai klonuoti saugyklą ir paleisti keletą komandų: # setup.sh # pip install -r reikalavimai.txt

Ji turi architektūrą, kurią galima išplėsti naudojant papildinius. Tarp pagrindinių yra šie:

Jei jums atrodo, kad šios funkcijos nepakanka, visada galite pridėti savo, įdiegę atitinkamą plėtinį.

PuttyRiderKitas įrankis, vertas dėmesio. Tiesa, skirtingai nei visos kitos šiandien svarstomos priemonės, ji yra labai siaurai specializuota. Kaip sako pats projekto autorius, sukurti tokį naudingumą jį paskatino tai, kad skverbties testų metu svarbiausi duomenys buvo išdėstyti Linux/UNIX serveriuose, prie kurių administratoriai prisijungdavo per SSH/Telnet/rlogin. Be to, daugeliu atvejų buvo daug lengviau gauti prieigą prie administratorių įrenginio nei prie tikslinio serverio. Įsiskverbus į sistemos administratoriaus mašiną, belieka įsitikinti, kad PuTTY veikia ir naudojant šį įrankį nutiesti atgalinį tiltą į užpuoliką.

Ši programa leidžia ne tik fiksuoti „bendravimą“ tarp administratoriaus ir nuotolinis serveris(įskaitant slaptažodžius), bet ir vykdyti savavališkas apvalkalo komandas tam tikroje sesijoje. Be to, visa tai vartotojui (administratoriui) vyks visiškai skaidriai. Jei jus domina techninės detalės, pavyzdžiui, kaip PuTTY yra įdiegtas į procesą, rekomenduoju perskaityti autoriaus pristatymą.

Gana senas komunalinis, gimęs daugiau nei prieš aštuonerius metus. Skirta klonavimo seansams vagiant slapukus. Seanso užgrobimui jis turi pagrindinius pagrindinio kompiuterio aptikimo įgūdžius (jei jungiasi prie atviro bevielis tinklas arba hub) ir atlieka apsinuodijimą ARP. Vienintelė bėda ta, kad šiandien, skirtingai nei prieš aštuonerius metus, beveik visos didelės įmonės, tokios kaip Yahoo ar Facebook, naudoja SSL šifravimą, todėl šis įrankis yra visiškai nenaudingas. Nepaisant to, internete vis dar yra pakankamai išteklių, kurie nenaudoja SSL, todėl per anksti nurašyti naudingumą. Jo pranašumai yra tai, kad jis automatiškai integruojasi į „Firefox“ ir sukuria atskirą profilį kiekvienai perimtai seansui. Šaltinis yra prieinama saugykloje ir galite ją sukurti patys naudodami šią komandų seką: # apt-get install build-essential libwxgtk2.8-dev libgtk2.0-dev libpcap-dev # g++ $(wx-config --cppflags --libs) -lpcap -o sessionthief *.cpp # setcap cap_net_raw,cap_net_admin=eip seanso vagis

ProxyFuzz„ProzyFuzz“ neturi nieko bendra su MITM atakų vykdymu. Kaip galima atspėti iš pavadinimo, įrankis skirtas fuzzing. Tai nedidelis nedeterministinis tinklo apibrėžimas, įdiegtas Python, kuris atsitiktinai keičia tinklo srauto paketų turinį. Palaiko TCP protokolai ir UDP. Galite sukonfigūruoti jį taip, kad jis būtų neryškus tik vienoje pusėje. Tai praverčia, kai reikia greitai išbandyti kokią nors tinklo programą (ar protokolą) ir sukurti PoC. Naudojimo pavyzdys: Python proxyfuzz -l

Į parinkčių sąrašą įtraukta:

VidurininkasMITM atakų prieš įvairius protokolus, pristatytus DEF CON konferencijoje, įrankis. Alfa versija palaikė HTTP protokolą ir savo arsenale turėjo tris puikius papildinius:

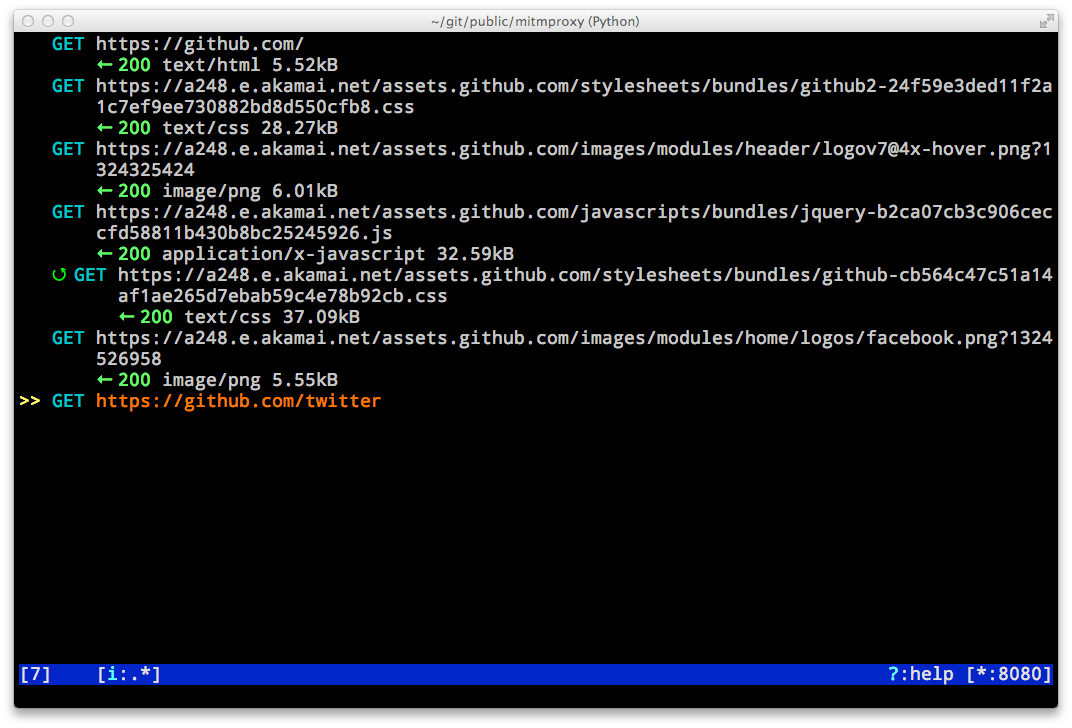

„Middler“ ne tik automatiškai analizuoja tinklo srautą ir jame suranda slapukus, bet ir savarankiškai jų prašo iš kliento, tai yra, procesas yra maksimaliai automatizuotas. Programa garantuoja visų neapsaugotų paskyrų surinkimą kompiuterinis tinklas(arba viešąją viešosios interneto prieigos tašką), prie kurio srauto jis turi prieigą. Kad programa veiktų tinkamai, sistemoje turi būti įdiegti šie paketai: Scapy, libpcap, readline, libdnet, python-netfilter. Deja, saugykla nebuvo atnaujinta ilgą laiką, todėl naujų funkcijų turėsite pridėti patys. Konsolės įrankis, leidžiantis interaktyviai ištirti ir keisti HTTP srautą. Dėl tokių įgūdžių įrankį naudoja ne tik įsilaužėliai / įsilaužėliai, bet ir paprasti kūrėjai, kurie ją naudoja, pavyzdžiui, interneto programų derinimui. Su jo pagalba galite gauti Detali informacija apie tai, kokius prašymus pateikia paraiška ir kokius atsakymus ji gauna. Be to, mitmproxy gali padėti tirti kai kurių REST API veikimo ypatumus, ypač tų, kurios yra prastai dokumentuotos. Montavimas yra labai paprastas: $ sudo aptitude įdiegti mitmproxy Verta paminėti, kad mitmproxy taip pat leidžia perimti HTTPS srautą, klientui išduodant savarankiškai pasirašytą sertifikatą. Geras pavyzdys Galite sužinoti, kaip sukonfigūruoti srauto perėmimą ir modifikavimą.

SniffNa, ši priemonė paprastai yra vienas iš pirmųjų dalykų, kuris turėtų ateiti į galvą, kai tik išgirsite arba instrukcijas iš mūsų svetainės: Pagaliau..Kaip įprasta, peržiūrėjome ne visas komunalines paslaugas, o tik populiariausias, taip pat yra daug mažai žinomų projektų, apie kuriuos galbūt kada nors pakalbėsime. Kaip matote, įrankių MITM atakoms vykdyti netrūksta ir, kas nutinka ne itin dažnai, vienas šaunių įrankių yra įdiegtas Windows. Nėra ką pasakyti apie nix sistemas – visa įvairovė. Taigi manau, kad visada galima rasti tinkamą įrankį vagystei Šiame straipsnyje pabandysime suprasti „žmogaus viduryje“ atakų teoriją ir kai kuriuos praktinius dalykus, kurie padės išvengti tokio tipo atakų. Tai padės mums suprasti riziką, kurią tokie įsibrovimai kelia mūsų privatumui, nes MitM atakos leidžia mums įsikišti į bendravimą ir klausytis mūsų pokalbių. Supratimas, kaip veikia internetasNorint suprasti „man-in-the-middle“ atakos principą, pirmiausia verta suprasti, kaip veikia pats internetas. Pagrindiniai sąveikos taškai: klientai, maršrutizatoriai, serveriai. Labiausiai paplitęs ryšio tarp kliento ir serverio protokolas yra hiperteksto perdavimo protokolas (HTTP). Naršymas internete naudojant naršyklę, el. paštą, momentiniai pranešimai – visa tai daroma per HTTP. Kai įeini adreso juosta Jūsų naršyklė, klientas (jūs) siunčia serveriui užklausą rodyti tinklalapį. Paketas (HTTP GET užklausa) per kelis maršrutizatorius perduodamas į serverį. Tada serveris atsako tinklalapiu, kuris siunčiamas klientui ir rodomas jo monitoriuje. HTTP pranešimai turi būti siunčiami į saugus režimas užtikrinti konfidencialumą ir anonimiškumą. 1 pav. Kliento ir serverio sąveika Ryšio protokolo apsaugaSaugaus ryšio protokolas turi turėti kiekvieną iš šių savybių:

Jei kurios nors iš šių taisyklių nesilaikoma, visas protokolas yra pažeistas. Žmogaus viduryje ataka per HTTP protokoląUžpuolikas gali lengvai įvykdyti žmogaus viduryje ataką naudodamas techniką, vadinamą ARP klastojimu. Bet kas jūsų Wi-Fi tinklai gali atsiųsti jums suklastotą ARP paketą, todėl jūs nesąmoningai siunčiate visą srautą per užpuoliką, o ne maršrutizatorių. Po to užpuolikas visiškai kontroliuoja srautą ir gali stebėti abiem kryptimis siunčiamas užklausas. 2 pav. Žmogaus viduryje puolimo modelis

Siekiant užkirsti kelią tokioms atakoms, buvo sukurta saugi HTTP protokolo versija. Transport Layer Security (TLS) ir jo pirmtakas Secure Socket Layer (SSL) yra kriptografiniai protokolai, užtikrinantys duomenų perdavimo tinkle saugumą. Todėl saugus protokolas bus vadinamas HTTPS. Galite pamatyti, kaip veikia saugus protokolas, įvedę naršyklės adreso juostą (atkreipkite dėmesį į S raidę https). Viduryje prastai įdiegto SSL atakaŠiuolaikiniai SSL naudojimo būdai geras algoritmasšifravimas, bet nesvarbu, jei jis įdiegtas neteisingai. Jei įsilaužėlis gali perimti užklausą, jis gali ją modifikuoti pašalindamas „S“ iš prašomo URL ir taip apeidamas SSL. Tokį užklausos perėmimą ir modifikavimą galima pastebėti. Pavyzdžiui, jei prašote https://login.yahoo.com/ ir atsakymas yra http://login.yahoo.com/ , tai turėtų sukelti įtarimų. Rašymo metu ši ataka iš tikrųjų veikia tarnyboje El. paštas Yahoo. 3 pav. Užklausa perimti ir modifikuoti

Norėdami užkirsti kelią tokiai atakai, serveriai gali įdiegti HTTP Strict Transport Security (HSTS) – mechanizmą, kuris įgalina priverstinį saugų ryšį per HTTPS protokolą. Tokiu atveju, jei užpuolikas pakeis užklausą pašalindamas „S“ iš URL, serveris vis tiek nukreips vartotoją 302 peradresavimu į puslapį su saugiu protokolu. 4 pav. HSTS veikimo schema

Toks SSL diegimo būdas yra pažeidžiamas kitokio tipo atakų – užpuolikas sukuria SSL ryšį su serveriu, tačiau naudoja įvairias gudrybes, kad priverstų vartotoją naudoti HTTP. 5 pav. HSTS atakos modelis

Siekdamos užkirsti kelią tokioms atakoms, šiuolaikinės naršyklės, pvz., „Chrome“, „Firefox“ ir „Tor“, stebi svetaines naudodamos HSTS ir priverčia prie jų prisijungti per SSL. Tokiu atveju užpuolikas, vykdantis „man-in-the-middle“ ataką, turėtų sukurti SSL ryšį su auka. 6 pav. Atakos modelis, kai užpuolikas užmezga SSL ryšį su auka

Kad vartotojui būtų suteiktas SLL ryšys, užpuolikas turi žinoti, kaip veikti kaip serveris. Supraskime techninius SSL aspektus. SSL supratimasŽvelgiant iš įsilaužėlių požiūrio, bet kokio ryšio protokolo sukompromitavimas reiškia, kad reikia rasti silpnąją grandį tarp aukščiau išvardytų komponentų (privatumo, autentiškumo ir vientisumo). SSL naudoja asimetrinį šifravimo algoritmą. Simetrinio šifravimo problema yra ta, kad duomenims užšifruoti ir iššifruoti naudojamas tas pats raktas. Šis metodas negalioja interneto protokolams, nes užpuolikas gali atsekti šį raktą. Asimetrinis šifravimas apima 2 raktus kiekvienai pusei: viešasis raktas, naudojamas šifravimui, ir privatus raktas, naudojamas duomenims iššifruoti. 7 pav. Viešieji ir privatieji raktai veikia

Kaip SSL suteikia tris saugiam ryšiui reikalingas savybes?

Jei užpuolikui kažkaip pavyks gauti pažymėjimą, jis gali atverti duris tarpininko puolimui. Taigi jis sukurs 2 ryšius - su serveriu ir su auka. Serveris šiuo atveju mano, kad užpuolikas yra paprastas klientas, o auka negali identifikuoti užpuoliko, nes jis pateikė sertifikatą, įrodantį, kad jis yra serveris. Jūsų pranešimai ateina ir atkeliauja šifruota forma, tačiau seka grandine per kibernetinio nusikaltėlio kompiuterį, kur jis visiškai kontroliuoja. 8 pav. Atakos modelis, jei užpuolikas turi sertifikatą

Sertifikato nereikia suklastoti, jei užpuolikas gali pažeisti aukos naršyklę. Tokiu atveju jis gali įterpti savarankiškai pasirašytą sertifikatą, kuris pagal numatytuosius nustatymus bus patikimas. Taip įvykdoma dauguma „žmogaus viduryje“ atakų. Sudėtingesniais atvejais įsilaužėlis turi pasirinkti kitą kelią – suklastoti sertifikatą. Sertifikatų institucijos problemosServerio atsiųstas sertifikatas buvo išduotas ir pasirašytas sertifikavimo institucijos. Kiekvienoje naršyklėje yra patikimų sertifikatų institucijų sąrašas ir galite jas pridėti arba pašalinti. Problema ta, kad jei nuspręsite pašalinti dideles institucijas, negalėsite apsilankyti svetainėse, kuriose naudojami tų institucijų pasirašyti sertifikatai. Sertifikatai ir sertifikatų institucijos visada buvo silpniausia HTTPS ryšio grandis. Net jei viskas buvo įgyvendinta teisingai ir kiekviena sertifikatų institucija turi tvirtą autoritetą, vis tiek sunku susitaikyti su tuo, kad tenka pasitikėti daugybe trečiųjų šalių. Šiandien yra daugiau nei 650 organizacijų, galinčių išduoti sertifikatus. Jei užpuolikas bet kurį iš jų nulaužtų, jis gautų bet kokius sertifikatus. Net tada, kai buvo tik viena sertifikatų institucija – „VeriSign“, iškilo problema – žmonės, kurie turėjo užkirsti kelią tarpininkų atakoms, pardavinėjo perėmimo paslaugas. Be to, daugelis sertifikatų buvo sukurti dėl sertifikavimo institucijų įsilaužimo. Buvo naudojami įvairūs metodai ir gudrybės, siekiant apgauti tikslinį vartotoją, kad jis pasitikėtų apgaulingais sertifikatais. KriminalistikaKadangi užpuolikas siunčia suklastotus ARP paketus, užpuoliko IP adresas nematomas. Vietoj to turite atkreipti dėmesį į MAC adresą, kuris būdingas kiekvienam tinklo įrenginiui. Jei žinote savo maršruto parinktuvo MAC adresą, galite palyginti jį su numatytojo šliuzo MAC adresu, kad išsiaiškintumėte, ar tai tikrai jūsų maršruto parinktuvas, ar užpuolikas. Pavyzdžiui, „Windows“ OS galite naudoti komandą „ipconfig“. komandinė eilutė(CMD), kad pamatytumėte numatytąjį šliuzo IP adresą (paskutinė eilutė): 9 pav. Komandos ipconfig naudojimas

Tada naudokite komandą arp –a, kad sužinotumėte šio šliuzo MAC adresą: 10 pav. Komandos arp –a naudojimas

Tačiau yra ir kitas būdas pastebėti ataką – jei stebėjote tinklo veiklą jos pradžios metu ir ARP paketus. Pavyzdžiui, šiam tikslui galite naudoti Wireshark, ši programa jums praneš, jei pasikeitė numatytojo šliuzo MAC adresas. Pastaba: jei užpuolikas teisingai klaidina MAC adresus, jo sekimas taps didele problema. IšvadaSSL yra protokolas, kuris verčia užpuoliką atlikti daug darbo, kad įvykdytų ataką. Tačiau tai neapsaugos jūsų nuo valstybės remiamų atakų ar kvalifikuotų įsilaužimo organizacijų. Vartotojo užduotis yra apsaugoti savo naršyklę ir kompiuterį, kad nebūtų įterptas netikras sertifikatas (labai paplitusi technika). Taip pat verta atkreipti dėmesį į patikimų sertifikatų sąrašą ir pašalinti tuos, kuriais nepasitikite. 2016-10-18 | Vladimiras Chazovas FSB, Telekomunikacijų ir masinių ryšių ministerijos bei Pramonės ir prekybos ministerijos planai įgyvendinti Jarovajos įstatymo nuostatas dėl rusų korespondencijos perėmimo ir iššifravimo nebėra tik planai, bet jau pradedami įgyvendinti. į veiksmą nutartimi dėl ekspertizės dėl pasiklausymo galimybės parengimo whatsapp žinutės Viber Facebook Messenger, Telegram, Skype naudojant MITM atakas ir tokio įrankio prototipo demonstravimą. Apie „teisėtos“ MITM atakos organizavimo schemą rašėme ankstesniame straipsnyje. Šiandien mes kalbėsime apie patį tokio išpuolio principą ir jo įgyvendinimo būdus. Kas yra MITM atakaŽmogus viduryje (MITM) verčiamas kaip „vyras viduryje“. Šis terminas reiškia tinklo ataka, kai užpuolikas yra tarp interneto vartotojo ir programos, kurią jis pasiekia. Žinoma, ne fiziškai, o specialios programinės įrangos pagalba. Jis vartotojui pristato save kaip prašomą programą (tai gali būti svetainė arba interneto paslauga), imituoja darbą su ja ir daro tai taip, kad susidarytų įspūdis apie normalų veikimą ir keitimąsi informacija.

Atakos taikinys yra vartotojo asmeniniai duomenys, pavyzdžiui, prisijungimo duomenys įvairios sistemos, banko duomenis ir kortelių numerius, asmeninę korespondenciją ir kt Konfidenciali informacija. Daugeliu atvejų atakuojamos finansinės programos (banko klientai, internetiniai bankai, mokėjimo ir pinigų pervedimo paslaugos), įmonės SaaS paslaugos, elektroninės prekybos svetainės (internetinės parduotuvės) ir kitos svetainės, kuriose reikalingas autorizavimas norint prisijungti prie sistemos. Užpuoliko gauta informacija gali būti naudojama įvairiems tikslams, įskaitant nelegalius pinigų pervedimus, sąskaitų keitimą, asmeninio susirašinėjimo perėmimą, pirkimą kažkieno sąskaita, kompromitavimą ir šantažą. Be to, pavogę kredencialus ir įsilaužę į sistemą, nusikaltėliai gali įdiegti įmonių tinklas piktybinis programinė įranga organizuoti intelektinės nuosavybės (patentų, projektų, duomenų bazių) vagystes ir daryti ekonominę žalą ištrinant svarbius duomenis.

MITM ataką galima palyginti su paštininku, kuris siųsdamas jūsų korespondenciją atidaro laišką, perrašo jo turinį asmeniniam naudojimui ar net suklastoja rašyseną, prideda kažką savo, o tada užklijuoja voką ir pristato adresatui. lyg nieko nebūtų nutikę.. Be to, jei užšifravote laiško tekstą, o iššifravimo kodą norite pranešti adresatui asmeniškai, paštininkas prisistatys adresatu taip, kad pakeitimo net nepastebėsite. Kaip vykdoma MITM atakaMITM atakos vykdymas susideda iš dviejų fazių: perėmimo ir iššifravimo.

Pirmasis atakos etapas yra perimti srautą iš vartotojo į numatytą taikinį ir nukreipti jį į užpuoliko tinklą. Dažniausias ir lengviausias būdas perimti yra pasyvi ataka, kai užpuolikas sukuria Wi-Fi taškus su nemokama prieiga (be slaptažodžio ar leidimo). Kai vartotojas prisijungia prie tokio taško, užpuolikas gauna prieigą prie viso per jį einančio srauto ir gali iš jo išgauti bet kokius duomenis, kad galėtų perimti. Antrasis metodas yra aktyvus perėmimas, kurį galima atlikti vienu iš šių būdų: IP klastojimas– tikslinio IP adreso pakeitimas paketo antraštėje užpuoliko adresu. Dėl to vartotojai, užuot apsilankę prašomu URL, patenka į užpuoliko svetainę. ARP klastojimas– tikrojo šeimininko MAC adreso pakeitimas užpuoliko adresu aukos ARP lentelėje. Dėl to duomenys, kuriuos vartotojas siunčia reikiamo mazgo IP adresu, atsiduria užpuoliko adresu. DNS klastojimas DNS talpyklos užkrėtimas, įsiskverbimas į DNS serveris ir svetainės adreso atitikties įrašo pakeitimas. Dėl to vartotojas bando pasiekti prašomą svetainę, tačiau iš DNS serverio gauna užpuoliko svetainės adresą.

Sulaikytas dvipusis SSL srautas turi būti iššifruotas taip, kad vartotojas ir jo prašomas šaltinis nepastebėtų trukdžių. Tam yra keli būdai: HTTPS klastojimas– užmezgus ryšį su svetaine HTTPS protokolu, į aukos naršyklę išsiunčiamas netikras sertifikatas. Šiame sertifikate yra pažeistos programos skaitmeninis parašas, dėl kurio naršyklė ryšį su užpuoliku priima kaip patikimą. Užmezgus tokį ryšį, užpuolikas gauna prieigą prie visų aukos įvestų duomenų prieš perduodant juos programai. SSL BEAST(naršyklės išnaudojimas prieš SSL/TLS) – ataka išnaudoja 1.0 ir 1.2 TLS versijų SSL pažeidžiamumą. Aukos kompiuteris užkrėstas kenkėjiška „JavaScript“, kuri perima į žiniatinklio programą siunčiamus užšifruotus slapukus. Tai pažeidžia „šifruoto teksto bloko grandinės“ šifravimo režimą, todėl užpuolikas gauna iššifruotus slapukus ir autentifikavimo raktus. SSL užgrobimas– netikrų autentifikavimo raktų perdavimas vartotojui ir programai TCP seanso pradžioje. Tai sukuria saugaus ryšio vaizdą, kai iš tikrųjų seansą kontroliuoja „vyras viduryje“. SSL pašalinimas– Sumažina ryšį iš saugaus HTTPS į paprastą HTTP, perimdama TLS autentifikavimą, kurį programa siunčia vartotojui. Užpuolikas suteikia vartotojui nešifruotą prieigą prie svetainės, o jis palaiko saugų seansą su programa, įgydamas galimybę matyti aukos perduotus duomenis.\ Apsauga nuo MITM atakųPatikima apsauga nuo MITM atakų įmanoma, jei vartotojas imasi kelių prevencinių veiksmų ir naudoja žiniatinklio programų kūrėjų šifravimo ir autentifikavimo metodų derinį.

Vartotojo veiksmai:

Žiniatinklio programų ir svetainių kūrėjai turi naudoti saugius TLS ir HTTPS protokolus, kurie labai apsunkina klastojimo atakas šifruodami perduodamus duomenis. Jų naudojimas taip pat neleidžia perimti srauto, kad būtų galima gauti autorizacijos parametrus ir prieigos raktus. Manoma, kad gera praktika yra apsaugoti TLS ir HTTPS ne tik autorizacijos puslapiuose, bet ir visose kitose svetainės dalyse. Tai sumažina tikimybę, kad užpuolikas pavogs vartotojo slapukus tuo metu, kai jis naršo neapsaugotus puslapius po leidimo. Už apsaugą nuo MITM atakų atsako vartotojas ir telekomunikacijų operatorius. Vartotojui svarbiausia neprarasti budrumo, naudoti tik patikrintus prisijungimo prie interneto būdus, o perduodant asmeninius duomenis rinktis svetaines su HTTPS šifravimu. Telekomunikacijų operatoriams gali būti rekomenduojama naudoti Deep Packet Inspection (DPI) sistemas, kad aptiktų duomenų tinklų anomalijas ir išvengtų klastojimo atakų. Vyriausybinės agentūros planuoja panaudoti MITM ataką piliečiams apsaugoti, o ne padaryti žalos, skirtingai nei užpuolikai. Asmeninių pranešimų ir kitų vartotojų srautų perėmimas vykdomas pagal galiojančius teisės aktus, vykdomus teisminių institucijų sprendimu, skirtu kovai su terorizmu, prekyba narkotikais ir kita draudžiama veikla. Paprastiems vartotojams „teisėtos“ MITM atakos nekelia grėsmės. TCP seanso pradžios procesas, kurį sudaro trys žingsniai. Klientas serveriui siunčia paketą su SYN vėliava. Gavęs iš kliento paketą su SYN vėliava, serveris atsako išsiųsdamas paketą su SYN+ACK vėliavėlėmis ir pereina į ESTABLISHED būseną. Gavęs teisingą atsakymą iš serverio, klientas išsiunčia paketą su ACK vėliava ir pereina į ESTABLISHED būseną Draudimų sąrašasKlientų, neturinčių teisių į tam tikrus veiksmus, sąrašas. Naudodami draudimų sąrašą paprastai apribojate robotų galimybes, kai aptinkama DDoS ataka. Be to, žaidimų serverių realybėje į šį sąrašą patenka prastos reputacijos žaidėjai, kurie naudoja apgaulės kodus arba atlieka neteisėtus veiksmus. BotKompiuteris naudojo DDoS atakai su „tikru“ srautu. Daugeliu atvejų tai yra kompiuteris eilinis vartotojas, užsikrėtę virusu. Dažnai vartotojas negali pastebėti, kad jo kompiuteris yra užkrėstas ir naudojamas neteisėtais tikslais Tinklapio serverisKompiuteris tinkle, kuris priima HTTP užklausas iš klientų, dažniausiai žiniatinklio naršyklių, ir teikia jiems HTTP atsakymus. Paprastai žiniatinklio serveris kartu su HTTP atsakymu atsako HTML puslapiu, vaizdu, medijos srautu ar kitais duomenimis. Interneto paslaugaInterneto paslaugos – tai paslaugos, teikiamos internete. Vartodami šį terminą galime kalbėti apie paiešką, žiniatinklio paštą, dokumentų, failų, žymių ir tt saugojimą. Paprastai žiniatinklio paslaugos gali būti naudojamos nepriklausomai nuo kompiuterio, naršyklės ar vietos, kurioje prisijungiate prie interneto. DomenasSąvoka „Domenas“ gali būti naudojama įvairiuose kontekstuose kalbant apie tinklo technologijas. Dažniausiai jie reiškia domeną Domeno vardas svetainę. Domenai skirstomi į skirtingus lygius, pavyzdžiui, domene example.com com yra pirmojo lygio domenas, o pavyzdys yra antrojo lygio domenas. Kad būtų lengviau bendrauti, žmonės taip pat vartoja terminą „Subdomenas“, kuris reiškia daugiau nei dviejų lygių gylio domeną. Pavyzdžiui, domene mail.example.com paštas yra padomenis. Paieškos robotasAptarnavimas paieškos variklis atrasti naujų puslapių internete ir pakeisti esamus. Veikimo principas panašus į naršyklės. Jis analizuoja puslapio turinį, tam tikra forma išsaugo jį paieškos sistemos, kuriai jis priklauso, serveryje ir siunčia nuorodas į tolesnius puslapius. PralaidumasDidžiausias galimas duomenų kiekis, perduodamas per laiko vienetą. Dažnai interneto tiekėjai, žadėdami didesnį interneto prieigos greitį, savo pažadų neįvykdo. Daugeliu atvejų taip yra dėl to, kad pralaidumas yra visiškai užimtas. |

Nauja

- Trys būdai atidaryti „Windows“ registro rengyklę Registro atidarymas naudojant paiešką

- Kaip padalinti standųjį diską

- Kietąjį diską padaliname į skaidinius

- Įjungus kompiuteris pypsi

- Teisingas failų plėtinių keitimas sistemoje Windows Kaip pakeisti archyvo plėtinį

- Skelbimų blokavimas „YouTube“ „YouTube“ be skelbimų

- TeamViewer – nuotolinis kompiuterio valdymas Atsisiųskite programą, kad galėtumėte bendrauti su kitu kompiuteriu

- Kaip sužinoti kompiuterio charakteristikas sistemoje „Windows“: sistemos metodai ir specialios programos

- Atnaujiname naršykles skirtinguose įrenginiuose: kompiuteryje, planšetėje, išmaniajame telefone Įdiekite atnaujintą naršyklę kur ir kaip

- Kaip sutepti procesoriaus, vaizdo plokštės, maitinimo šaltinio ir kompiuterio aušintuvą