Sayt bo'limlari

Muharrir tanlovi:

- Yandex va Google uchun sayt xaritasi XML qanday yaratiladi: bosqichma-bosqich ko'rsatmalar

- Winamp rus versiyasi bepul yuklab olish

- Instagram-ni qanday qilib chiroyli tarzda loyihalash kerak: tavsiyalar va ko'rsatmalar Instagram profilining sarlavhasida qanday ma'lumotlarni yozish kerak

- Qanday qilib ko'proq VKontakte abonentlarini olish mumkin: beshta samarali usul VKontakte guruhiga jonli obunachilarni qanday jalb qilish mumkin

- Nega Instagram ishlamaydi?

- Play Market: Internet aloqasi yo'q, Wi-Fi ulanishingizni tekshiring

- Word-ga skanerlangan matn yoki tasvirlarni qanday kiritish kerak Skanerlarni Word-ga qanday aylantirish mumkin

- Androidda pochtani sozlash Androidda pochta xabarnomalarini sozlash

- O'z VPN serveringizni qanday sozlash kerak VPN ulanishini qanday qo'shish mumkin

- Davr va aylanish chastotasi - Bilim Hipermarketi Davriy chastota

Reklama

| Bir daqiqada o'zingizni to'lov dasturidan qanday himoya qilish kerak. O'zingizni Petya ransomware virusidan qanday himoya qilish kerak |

|

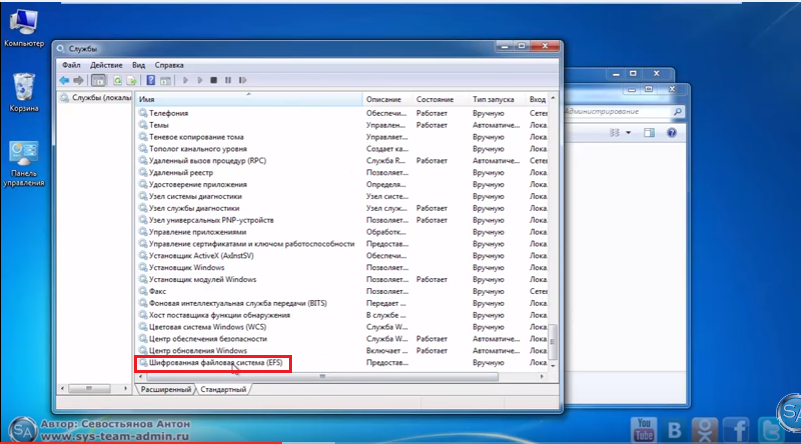

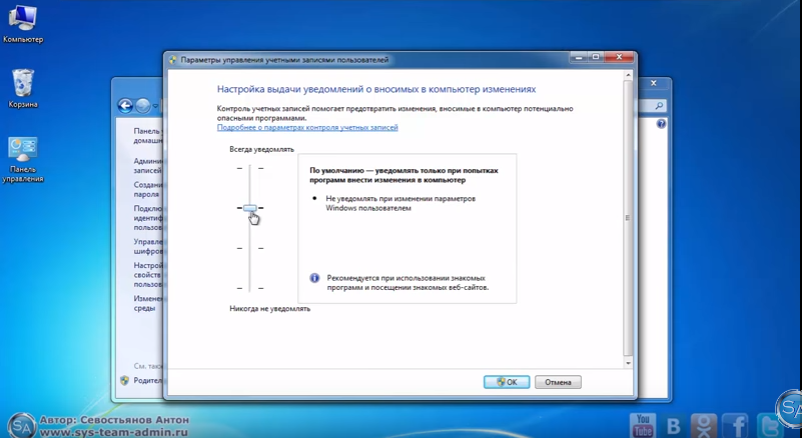

Tanlovda birinchi o‘rinni to‘lov dasturidan himoya qilish bo‘yicha zamonaviy qo‘llanma bilan Anton Sevostyanov egalladi. Anton tizim administratori sifatida ishlaydi va foydalanuvchilarni o'rgatadi axborot texnologiyalari. Ko'proq video darslarni uning veb-saytida topish mumkin. Windows maxsus ma'lumotlarni shifrlash xizmatini taqdim etadi; Agar siz uni muntazam ravishda ishlatmasangiz, uni o'chirib qo'yganingiz ma'qul - ba'zi ransomware modifikatsiyalari ushbu funksiyadan o'z maqsadlari uchun foydalanishi mumkin. Shifrlash xizmatini o'chirish uchun siz quyidagilarni bajarishingiz kerak: Boshlash - Boshqarish paneli - Ma'muriy asboblar - Xizmatlar - Shifrlangan fayl tizimi(EFS) va tizimni qayta ishga tushiring. Administrator hisobi bilan ishlash hatto ilg'or foydalanuvchilar uchun ham tavsiya etilmaydi. Hisob huquqlarini cheklash tasodifiy yuqtirilganda zararni minimallashtirishga yordam beradi (Enable hisob administrator - Parolni o'rnatish - Joriy foydalanuvchini o'chirish ma'muriy huquqlar- Guruhga foydalanuvchi qo'shing).

12-may oqshomida dunyo shaxsiy kompyuterlar va noutbuklardagi barcha ma’lumotlarni shifrlaydigan WannaCry (WannaCryptor) to‘lov dasturi virusining keng ko‘lamli hujumiga duch keldi. operatsion tizim Windows.

Hujumning asosiy nishonlari korporativ sektorga qaratilgan bo‘lib, undan keyin Ispaniya, Portugaliya, Xitoy va Angliyadagi telekommunikatsiya kompaniyalari joylashgan.

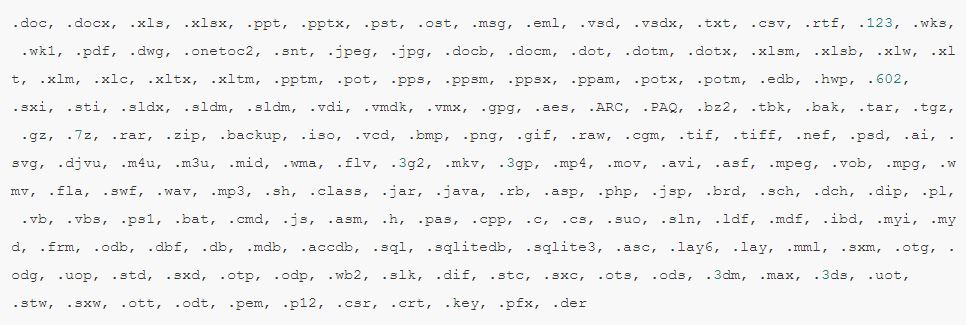

Ma'lumotlar shifrini ochish uchun tajovuzkorlar bitkoinlarda 300 dan 600 dollargacha (taxminan 17 000-34 000 rubl) to'lov talab qilmoqdalar.Interaktiv infektsiya xaritasi (XARITAGA BOSING)  Quyidagi kengaytmali fayllarni shifrlaydi Quyidagi kengaytmali fayllarni shifrlaydi Virus korporativ sektorga qaratilganiga qaramay, oddiy foydalanuvchi ham WannaCry-ning kirib borishi va fayllarga kirishning yo'qolishidan himoyalanmaydi.

1. Xavfsizlik choralarini chetlab o'tishga muvaffaq bo'lgan shifrlovchining harakatlari natijasida yuzaga kelgan o'zgarishlarni orqaga qaytarish uchun o'rnatilgan funksiya bilan jihozlangan Kaspersky System Watcher ilovasini o'rnating.2. Kasperskiy laboratoriyasining antivirus dasturi foydalanuvchilariga “Tizim monitori” funksiyasi yoqilganligini tekshirish tavsiya etiladi.3. Windows 10 uchun ESET NOD32 antivirus dasturi foydalanuvchilari yangi mavjud OS yangilanishlarini tekshirish uchun kiritildi. Agar siz oldindan g'amxo'rlik qilsangiz va uni yoqqan bo'lsangiz, unda barcha kerakli yangi Windows yangilanishlari o'rnatiladi va tizimingiz ushbu WannaCryptor virusi va boshqa shunga o'xshash hujumlardan to'liq himoyalanadi.4. Foydalanuvchilar uchun ham xuddi shunday ESET mahsulotlari NOD32, dasturda hali noma'lum tahdidlarni aniqlash kabi funksiya mavjud. Bu usul xulq-atvor, evristik texnologiyalardan foydalanishga asoslangan.Agar virus o'zini virus kabi tutsa, bu virus bo'lishi mumkin. 12-maydan boshlab ESET LiveGrid bulut tizimining texnologiyasi ushbu virusning barcha hujumlarini juda muvaffaqiyatli qaytardi va bularning barchasi imzo ma'lumotlar bazasi yangilanishidan oldin sodir bo'ldi.5. ESET texnologiyalari eski Windows XP, Windows 8 va Windows Server 2003 (Windows Server 2003) tizimlarida ishlaydigan qurilmalar uchun ham xavfsizlikni taʼminlaydi ( Ushbu eskirgan tizimlardan foydalanishni to'xtatishingizni tavsiya qilamiz). Ushbu operatsion tizimlar uchun juda yuqori darajadagi tahdidlar paydo bo'lganligi sababli, Microsoft yangilanishlarni chiqarishga qaror qildi. Ularni yuklab oling.6. Shaxsiy kompyuteringizga zarar yetkazish xavfini minimallashtirish uchun Windows 10 versiyasini zudlik bilan yangilashingiz kerak: Boshlash - Sozlamalar - Yangilash va Xavfsizlik - Yangilanishlarni tekshirish (boshqa hollarda: Boshlash - Barcha dasturlar - Windows yangilash - Yangilanishlarni qidirish - Yuklab oling va o'rnating).7. O'rnatishni yakunlang rasmiy patch(MS17-010) Microsoft-dan, u orqali virus kirishi mumkin bo'lgan SMB serveridagi xatolikni tuzatadi. Bu server bu hujumda ishtirok etgan.8. Kompyuteringizda barcha mavjud xavfsizlik vositalari ishlayotganiga va ish tartibida ekanligiga ishonch hosil qiling.9. Butun tizimingizni viruslar uchun skanerlang. Qo'ng'iroq qilingan zararli hujum fosh qilinganda MEM: Trojan.Win64.EquationDrug.gen, tizimni qayta ishga tushiring.Va yana bir bor MS17-010 yamoqlari o'rnatilganligini tekshirishingizni maslahat beraman.Hozirda Kasperskiy laboratoriyasi, ESET NOD32 va boshqa antivirus mahsulotlari mutaxassislari virusli kompyuter foydalanuvchilariga fayllarga kirishni tiklashga yordam beradigan fayllarni parolini hal qilish dasturini yozish ustida faol ishlamoqda. Tizim yoqilgan Windows 10 foydalanuvchilari Windows himoyachisi virusdan himoyalangan, chunki bu holda barcha bildirishnomalar avtomatik ravishda xabar qilinadi.Xo'sh, Windows Update-ni o'rnatgan va ishlatganlar uchun himoya 2017 yil mart oyida yangilangan.Uchinchi tomon antivirus mahsulotlarining barcha foydalanuvchilariga so'nggi yangilanishlarni yuklab olish tavsiya etiladi. Xayrli kun, aziz o'quvchilar va blog mehmonlari, siz eslaganingizdek, 2017 yil may oyida Windows operatsion tizimi bilan kompyuterlarni yuqtirishning keng ko'lamli to'lqini WannaCry nomli yangi to'lov dasturi virusi bilan boshlangan va buning natijasida u 500 000 dan ortiq kompyuterlarda ma'lumotlarni yuqtirish va shifrlash , bu raqam haqida o'ylab ko'ring. Eng yomoni shundaki, bu turdagi viruslar zamonaviy antivirus yechimlari tomonidan deyarli tutilmaydi, bu esa uni yanada xavfliroq qiladi.Quyida men sizga maʼlumotlaringizni uning taʼsiridan himoya qilish usulini aytib beraman va o'zingizni to'lov dasturidan qanday himoya qilish kerak bir daqiqada, menimcha, sizga qiziqarli bo'ladi. Ransomware virusi nima?Ransomware virusi bir turi Troyan oti, uning vazifasi foydalanuvchining ish stantsiyasini yuqtirish, undagi kerakli formatdagi fayllarni (masalan, fotosuratlar, audio yozuvlar, video fayllar) aniqlash, keyin ularni fayl turini o'zgartirish bilan shifrlash, buning natijasida foydalanuvchi uzoqroq ularni ochish mumkin, holda maxsus dastur dekoder. Bu shunday ko'rinadi.

Shifrlangan fayl formatlariShifrlashdan keyin eng keng tarqalgan fayl formatlari:

Ransomware virusining oqibatlariEnkoder virusi ishtirok etgan eng keng tarqalgan holatni tasvirlab beraman. Har qanday mavhum tashkilotdagi oddiy foydalanuvchini tasavvur qilaylik, 90 foiz hollarda foydalanuvchi o'z ish joyida Internetga ega, chunki uning yordamida u kompaniyaga foyda keltiradi, u Internet maydonini kezadi. Inson robot emas va uni qiziqtirgan yoki do'sti tomonidan tavsiya etilgan saytlarga qarab ishdan chalg'itishi mumkin. Ushbu faoliyat natijasida u o'z kompyuterini bilmasdan fayl shifrlash vositasi bilan yuqtirishi va bu haqda juda kech bo'lganda bilib olishi mumkin. Virus o'z vazifasini bajardi. Virus o'z ishlayotgan vaqtda o'zi kirish huquqiga ega bo'lgan barcha fayllarni qayta ishlashga harakat qiladi va shu erda foydalanuvchi kirish huquqiga ega bo'lgan bo'lim papkasidagi muhim hujjatlar to'satdan raqamli axlatga, mahalliy fayllarga va fayllarga aylanadi. ko'proq. Fayl ulushlarining zaxira nusxalari bo'lishi kerakligi aniq, lekin nima qilish kerak mahalliy fayllar, bu insonning butun ishini tashkil qilishi mumkin, natijada kompaniya bo'sh ish uchun pul yo'qotadi va tizim ma'muri o'zining qulay hududini tark etadi va vaqtini fayllarni shifrlashga sarflaydi. Oddiy odam bilan ham xuddi shunday bo'lishi mumkin, ammo bu erda oqibatlar mahalliy bo'lib, uning va uning oilasiga tegishlidir.Virus barcha fayllarni, jumladan, oilaviy foto arxivlarni shifrlagan va odamlarda zaxira nusxasi bo'lmagan holatlarni ko'rish juda achinarli. , oddiy odamlar orasida buni qilish odatiy hol emas. Bulutli xizmatlar bilan hamma narsa oddiy emas, agar siz u erda hamma narsani saqlasangiz va Windows operatsion tizimingizda qalin mijozdan foydalanmasangiz, bu bitta narsa, 99% hollarda u erda hech narsa sizni tahdid qilmaydi, lekin agar siz foydalansangiz, masalan, Yandex disk yoki unga kompyuteringizdan fayllarni sinxronlash "mail Cloud", keyin siz bulg'angan va barcha fayllar shifrlangan, deb qabul bo'lsangiz, dastur bulut ularni to'g'ridan-to'g'ri yuboradi va siz ham hamma narsani yo'qotadi. Natijada, siz bunday rasmni ko'rasiz, unda sizga barcha fayllar shifrlanganligi va pul yuborishingiz kerakligi aytiladi, endi bu hujumchilarni aniqlamaslik uchun bitcoinlarda amalga oshiriladi. To'lovdan so'ng, ular sizga shifrlovchini yuborishlari kerak va siz hamma narsani tiklaysiz. Hech qachon jinoyatchilarga pul yubormang

Esda tutingki, bugungi kunda birorta ham zamonaviy antivirus Windows-ni to'lov dasturidan himoya qila olmaydi, bitta oddiy sababga ko'ra, bu troyan o'z nuqtai nazaridan shubhali hech narsa qilmaydi, u o'zini foydalanuvchi kabi tutadi, viruslardan farqli o'laroq, fayllarni o'qiydi, yozadi. o'zgartirishga harakat qilmaydi tizim fayllari yoki ro'yxatga olish kitobi kalitlarini qo'shing, shuning uchun uni aniqlash juda qiyin, uni foydalanuvchidan ajratib turadigan chiziq yo'q. Ransomware troyanlarining manbalariKeling, shifrlovchining kompyuteringizga kirishining asosiy manbalarini ajratib ko'rsatishga harakat qilaylik.

Kompyuteringizni to'lov dasturidan qanday himoya qilish kerakKompyuteringizdan to'g'ri foydalanish sizni to'lov dasturidan himoya qiladi, xususan:

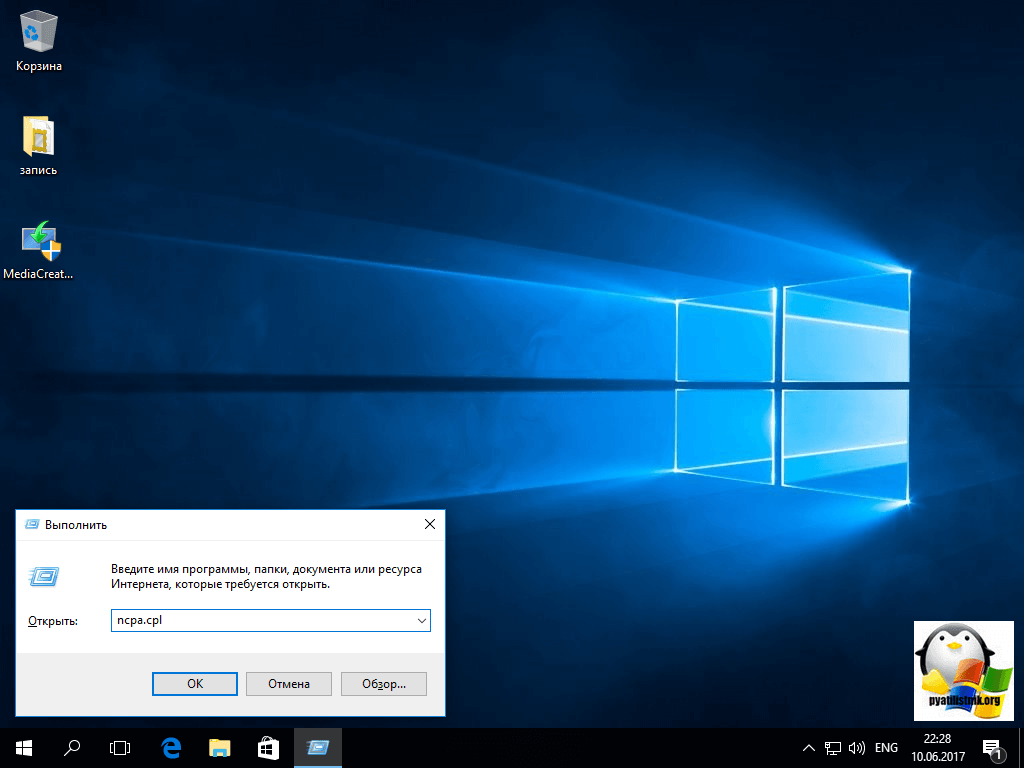

Dastlabki uchta nuqta bilan hamma narsa aniq, ammo qolgan ikkitasi haqida batafsilroq to'xtalaman. Kompyuteringizga tarmoqqa kirishni o'chirib qo'yingOdamlar Windows-da to'lov dasturidan qanday himoyalanishni so'rashganda, men tavsiya qiladigan birinchi narsa - boshqa kompyuterlarga resurslarga kirish imkonini beruvchi "Microsoft Networks File and Printer Sharing Service" ni o'chirib qo'yishdir. ushbu kompyuterdan Microsoft tarmoqlaridan foydalanish. Bu qiziquvchanlarga ham tegishli tizim ma'murlari, provayderingiz uchun ishlaydi. Ushbu xizmatni o'chiring va o'zingizni to'lov dasturidan himoya qiling mahalliy yoki provayder tarmog'ida, quyidagicha. WIN+R tugmalar birikmasini bosing va ochilgan oynada buyruqni bajaring, kiriting ncpa.cpl. Men buni Windows 10 Creators Update bilan ishlaydigan sinov kompyuterimda ko'rsataman.

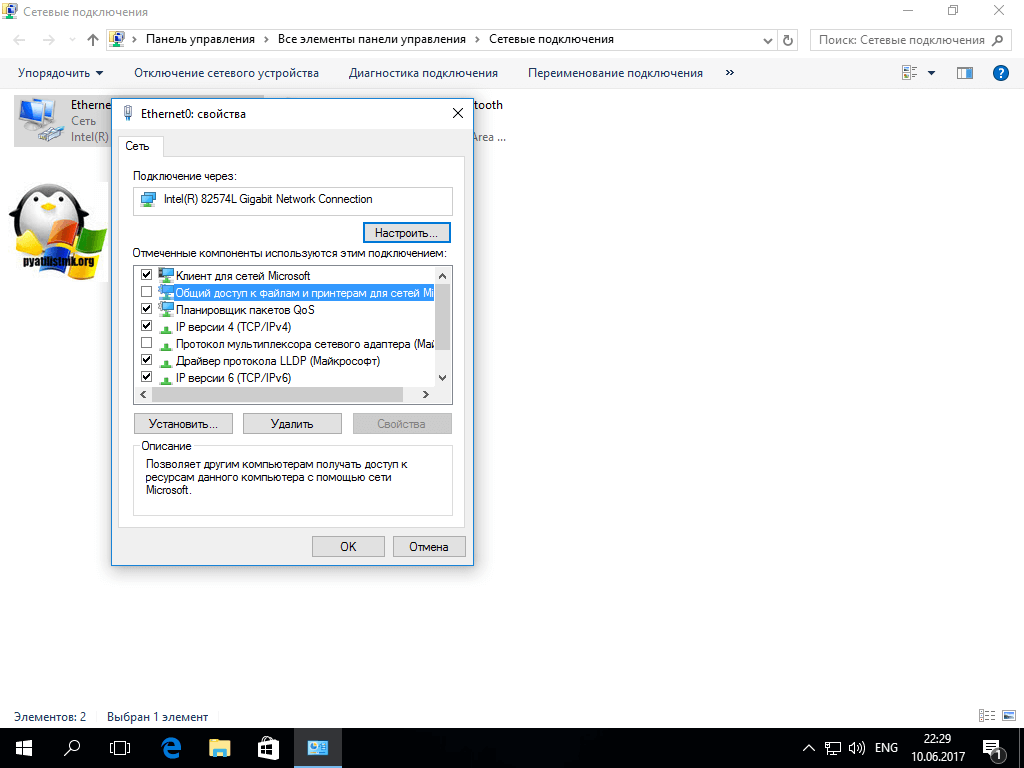

Kerakli tarmoq interfeysini tanlang va ustiga sichqonchaning o'ng tugmasi bilan bosing kontekst menyusi"Xususiyatlar" ni tanlang

Elementni toping " Umumiy kirish"Microsoft tarmoqlari uchun fayllar va printerlarga" va belgini olib tashlang, so'ng saqlang, bularning barchasi kompyuteringizni mahalliy tarmoqdagi to'lov dasturi virusidan himoya qilishga yordam beradi; ish stantsiyangizga kirish imkoni bo'lmaydi.

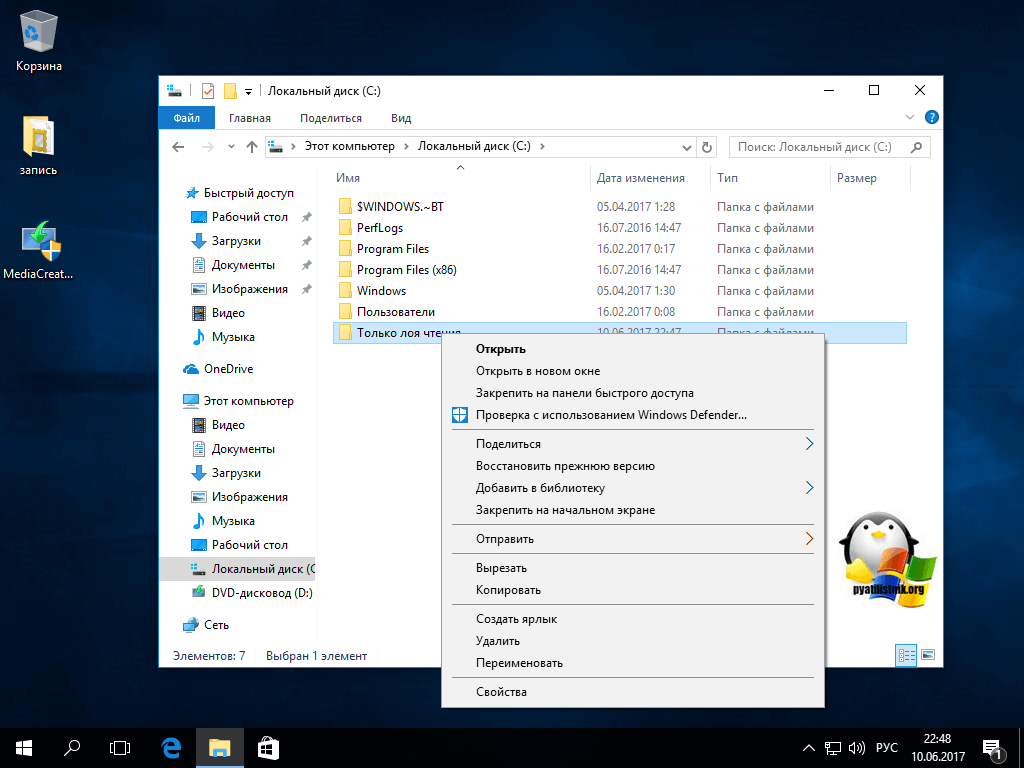

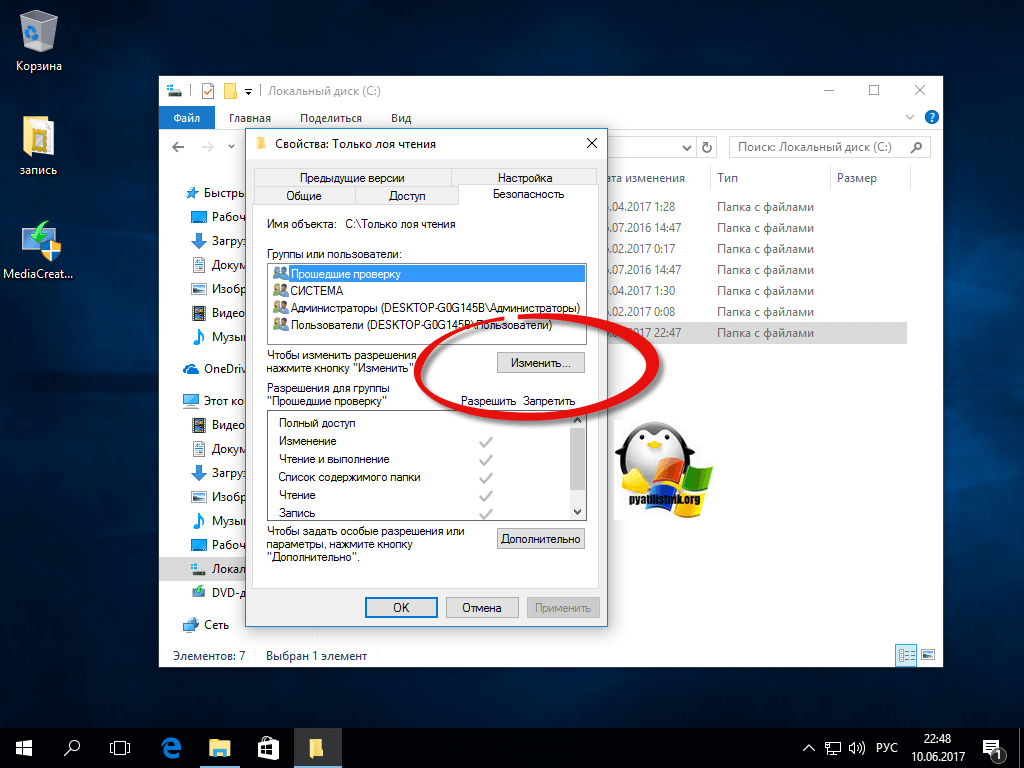

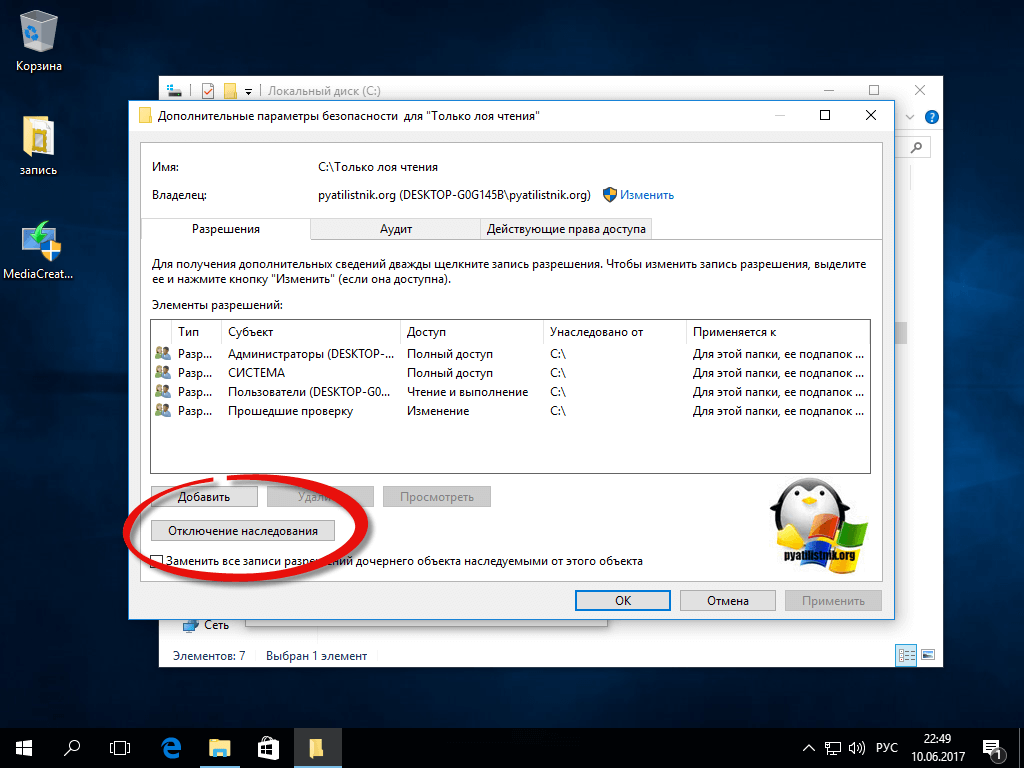

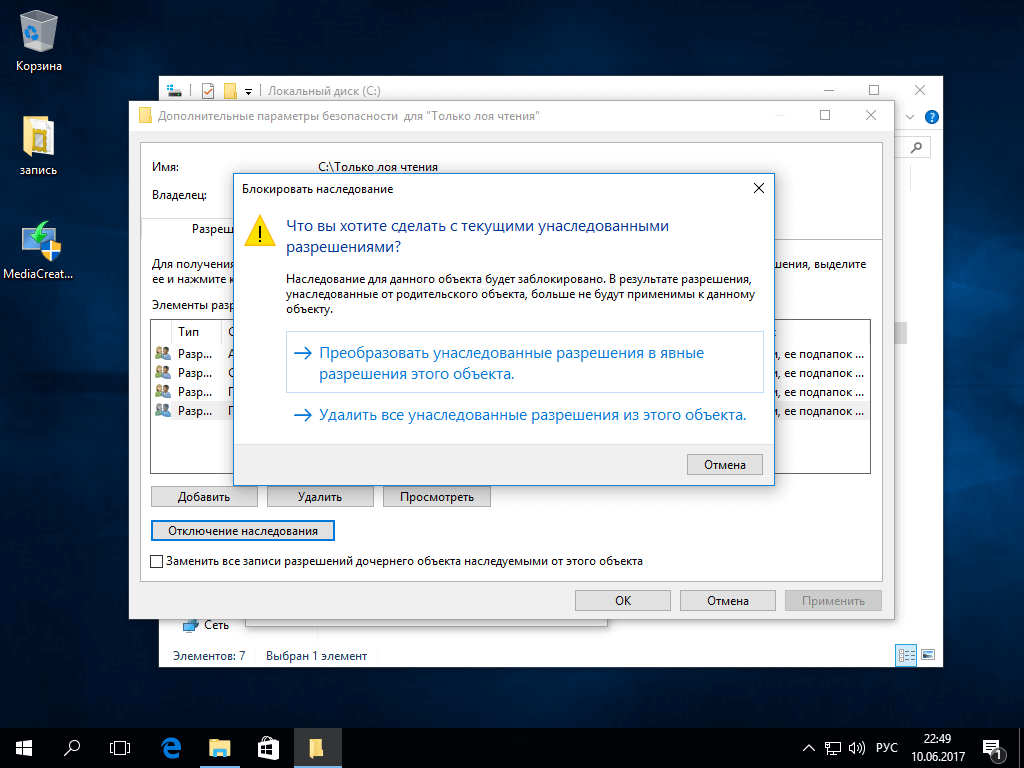

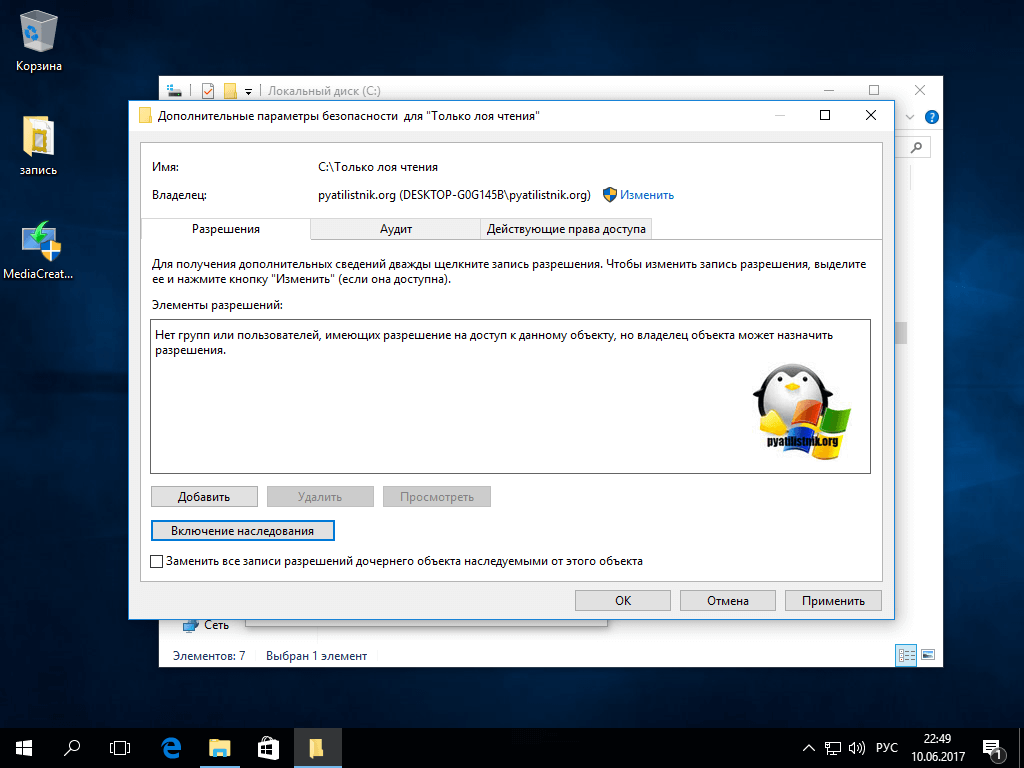

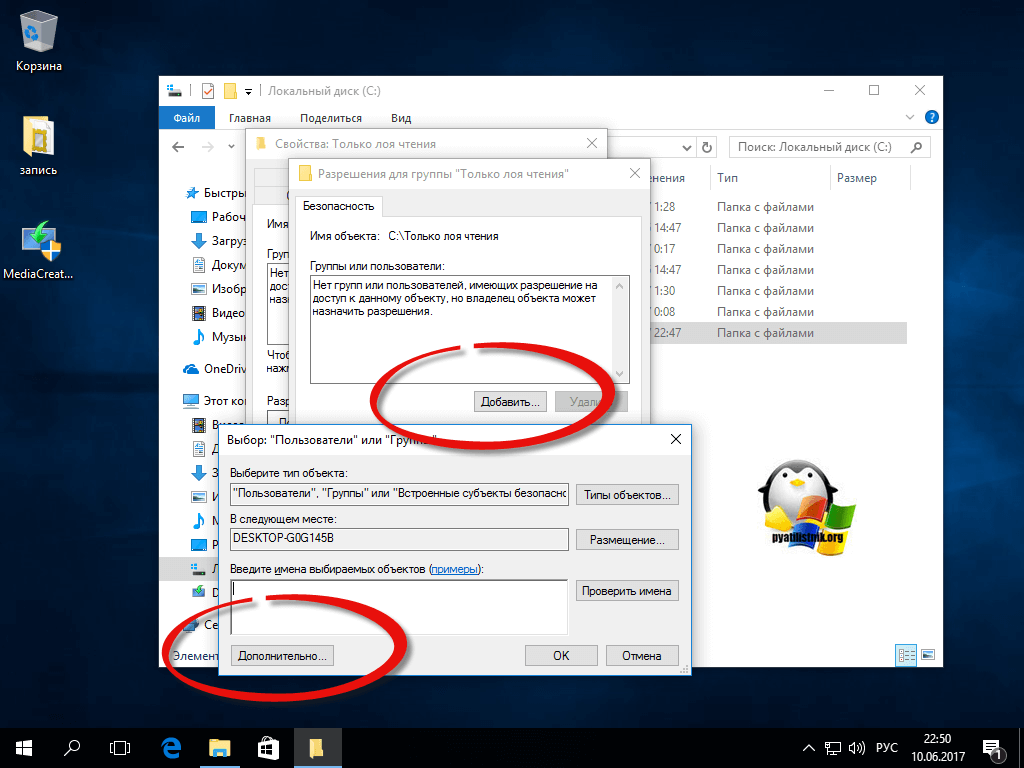

Kirish huquqlarini cheklashWindows-da ransomware virusidan himoya qilish shu tarzda amalga oshirilishi mumkin qiziqarli tarzda, Men buni o'zim uchun qanday qilganimni aytib beraman. Shunday qilib, shifrlovchilarga qarshi kurashdagi asosiy muammo shundaki, antiviruslar ular bilan real vaqtda kurasha olmaydi, ular sizni hozirda himoya qila olmaydi, shuning uchun biz ayyorroq bo'lamiz. Agar shifrlovchi virus yozish huquqiga ega bo'lmasa, u sizning ma'lumotlaringiz bilan hech narsa qila olmaydi. Sizga bir misol keltiraman, menda fotosuratlar papkasi bor, u kompyuterda mahalliy sifatida saqlanadi, shuningdek, turli xil fayllarda ikkita zaxira nusxasi mavjud. qattiq disklar. O'zingizga mahalliy kompyuter Men unga kompyuterdan foydalanayotgan hisobim uchun faqat o'qish huquqini berdim. Agar virus kirgan bo'lsa, u etarli huquqlarga ega bo'lmas edi, ko'rib turganingizdek, hamma narsa oddiy. O'zingizni fayl shifrlovchilaridan himoya qilish va hamma narsani himoya qilish uchun bularning barchasini qanday amalga oshirish kerak, biz quyidagilarni qilamiz.

Umid qilamanki, Microsoft va boshqa antivirus yechimlari o'zlarining zararli ishlaridan oldin o'z mahsulotlarini yaxshilash va kompyuterlarni to'lov dasturidan himoya qilish imkoniyatiga ega bo'ladi, ammo bu sodir bo'lmaguncha, men sizga aytib bergan qoidalarga rioya qiling va har doim muhim ma'lumotlarning zaxira nusxalarini yarating. Shifrlovchilar (kriptolokerlar) turli xil shifrlash algoritmlaridan foydalanib, foydalanuvchining kompyuterdagi fayllarga kirishini bloklaydigan zararli dasturlar turkumini anglatadi (masalan, cbf, chipdale, just, foxmail inbox com, watnik91 aol com va boshqalar). Odatda virus shifrlaydi mashhur turlari foydalanuvchi fayllari: hujjatlar, elektron jadvallar, 1C ma'lumotlar bazalari, har qanday ma'lumotlar to'plamlari, fotosuratlar va h.k. Fayllarni shifrlash pul uchun taklif etiladi - yaratuvchilar sizdan ma'lum miqdorni, odatda bitcoinlarda o'tkazishingizni talab qiladi. Va agar tashkilot muhim ma'lumotlarning xavfsizligini ta'minlash uchun tegishli choralarni ko'rmagan bo'lsa, kerakli miqdorni tajovuzkorlarga o'tkazish mumkin. yagona yo'l kompaniyaning funksionalligini tiklash. Aksariyat hollarda virus yuqadi elektron pochta, butunlay oddiy harflardek niqoblangan: soliq idorasidan bildirishnomalar, aktlar va shartnomalar, xaridlar haqidagi ma'lumotlar va hokazo. Bunday faylni yuklab olish va ochish orqali foydalanuvchi o'zi bilmagan holda zararli kodni ishga tushiradi. Virus kerakli fayllarni ketma-ket shifrlaydi, shuningdek, kafolatlangan yo'q qilish usullaridan foydalangan holda asl nusxalarini o'chiradi (foydalanuvchi maxsus vositalar yordamida yaqinda o'chirilgan fayllarni tiklay olmaydi). Zamonaviy ransomwareRansomware va foydalanuvchining ma'lumotlarga kirishini bloklaydigan boshqa viruslar yangi muammo emas axborot xavfsizligi. Birinchi versiyalar 90-yillarda paydo bo'lgan, ammo ular asosan "zaif" (beqaror algoritmlar, kichik kalit hajmi) yoki nosimmetrik shifrlashdan foydalanganlar (ko'p sonli qurbonlarning fayllari bitta kalit bilan shifrlangan; kalitni tiklash ham mumkin edi. virus kodini o'rganish orqali ) yoki hatto o'z algoritmlarini o'ylab topdi. Zamonaviy nusxalarda bunday kamchiliklar mavjud emas, tajovuzkorlar gibrid shifrlashdan foydalanadilar: simmetrik algoritmlar yordamida fayllar tarkibi juda yuqori tezlikda shifrlanadi va shifrlash kaliti assimetrik algoritm bilan shifrlanadi. Bu shuni anglatadiki, fayllar shifrini ochish uchun sizga faqat tajovuzkorga tegishli bo'lgan kalit kerak bo'ladi manba kodi Men dasturni topa olmayapman. Masalan, CryptoLocker kalit uzunligi 2048 bit bo'lgan RSA algoritmidan kalit uzunligi 256 bit bo'lgan simmetrik AES algoritmi bilan birgalikda foydalanadi. Ushbu algoritmlar hozirda kriptoga chidamli deb tan olingan. Kompyuter virus bilan zararlangan. Nima qilish kerak?Shuni yodda tutish kerakki, ransomware viruslari zamonaviy shifrlash algoritmlaridan foydalansa ham, ular kompyuterdagi barcha fayllarni bir zumda shifrlay olmaydi. Shifrlash ketma-ket amalga oshiriladi, tezlik shifrlangan fayllar hajmiga bog'liq. Shuning uchun, agar ishlayotganingizda odatiy fayllaringiz va dasturlaringiz endi to'g'ri ochilmasligini aniqlasangiz, darhol kompyuterda ishlashni to'xtatib, uni o'chirib qo'yishingiz kerak. Shunday qilib, ba'zi fayllarni shifrlashdan himoya qilishingiz mumkin. Muammoga duch kelganingizdan so'ng, qilishingiz kerak bo'lgan birinchi narsa virusning o'zidan xalos bo'lishdir. Biz bu haqda batafsil to'xtalmaymiz, antivirus dasturlari yordamida kompyuteringizni davolashga harakat qilish yoki virusni qo'lda olib tashlash kifoya. Shuni ta'kidlash kerakki, virus shifrlash algoritmi tugallangandan so'ng ko'pincha o'z-o'zini yo'q qiladi va shu bilan tajovuzkorlarga yordam so'ramasdan fayllarni shifrlashni qiyinlashtiradi. Unday bo `lsa antivirus dasturi hech narsa topa olmasligi mumkin. Asosiy savol - shifrlangan ma'lumotlarni qanday tiklash mumkin? Afsuski, ransomware virusidan keyin fayllarni tiklash deyarli mumkin emas. Hech bo'lmaganda kafolat to'liq tiklanish Muvaffaqiyatli infektsiya bo'lsa, hech kim hech qanday ma'lumotga ega bo'lmaydi. Ko'pgina antivirus ishlab chiqaruvchilari fayllarni shifrlashda yordam berishadi. Buning uchun siz shifrlangan faylni yuborishingiz kerak va Qo'shimcha ma'lumot(tajovuzkorlarning kontaktlari bilan fayl, umumiy kalit) ishlab chiqaruvchilarning veb-saytlarida joylashtirilgan maxsus shakllar orqali. Muayyan virusga qarshi kurashish yo'li topilgan va sizning fayllaringiz muvaffaqiyatli shifrlangan bo'lishi ehtimoli kam. Qayta tiklash yordam dasturlaridan foydalanishga harakat qiling o'chirilgan fayllar. Ehtimol, virus kafolatlangan yo'q qilish usullaridan foydalanmagan va ba'zi fayllarni qayta tiklash mumkin (bu ayniqsa katta fayllar bilan, masalan, bir necha o'nlab gigabaytlik fayllar bilan ishlashi mumkin). Soya nusxalaridan fayllarni tiklash imkoniyati ham mavjud. Tizimni tiklash xususiyatlaridan foydalanganda, Windows tiklash nuqtasi yaratilgan vaqtda fayl ma'lumotlarini o'z ichiga olishi mumkin bo'lgan oniy tasvirlarni ("snapshotlar") yaratadi. Agar ma'lumotlaringiz shifrlangan bo'lsa bulut xizmatlari, texnik yordamga murojaat qiling yoki siz foydalanadigan xizmatning imkoniyatlarini o'rganing: ko'p hollarda xizmatlar fayllarning oldingi versiyalariga "orqaga qaytarish" funksiyasini beradi, shuning uchun ularni qayta tiklash mumkin. To'lov dasturiga ergashish va shifrni ochish uchun pul to'lash tavsiya etilmaydi. Odamlar pul berib, kalitlarni olmagan holatlar bo'lgan. Hech kim tajovuzkorlar pulni olgach, shifrlash kalitini yuborishiga va siz fayllarni qayta tiklashingizga kafolat bermaydi. O'zingizni ransomware virusidan qanday himoya qilish kerak. Profilaktik choralarXavfli oqibatlarning oldini olish ularni tuzatishdan ko'ra osonroqdir:

Bu eng yaxshi maxsus vositalar yordamida amalga oshiriladi Zaxira nusxasi. Aksariyat kriptolokerlar zaxira nusxalarini ham shifrlashi mumkin, shuning uchun zaxira nusxalarini boshqa kompyuterlarda (masalan, serverlarda) yoki begona muhitda saqlash mantiqan. Papkalardagi fayllarni o'zgartirish uchun ruxsatlarni cheklash zaxira nusxalari, faqat qo'shimcha yozishga ruxsat beradi. Ransomware oqibatlaridan tashqari, zaxira tizimlari ma'lumotlar yo'qolishi bilan bog'liq boshqa ko'plab tahdidlarni zararsizlantiradi. Virusning tarqalishi bunday tizimlardan foydalanishning dolzarbligi va muhimligini yana bir bor ko'rsatadi. Ma'lumotni qayta tiklash ularni shifrlashdan ko'ra osonroqdir!

Yana bir bor samarali usul Yechim, masalan, .js, .cmd, .bat, .vba, .ps1 va boshqalar kengaytmalari bilan baʼzi potentsial xavfli fayl turlarini ishga tushirishni cheklashdir. Buni AppLocker vositasi (korxona nashrlarida) yordamida yoki siyosatlar SRP domenda markazlashtirilgan. Internetda bir nechtasi bor batafsil qo'llanmalar, buni qanday qilish kerak. Ko'pgina hollarda, foydalanuvchi yuqorida sanab o'tilgan skript fayllaridan foydalanishi shart emas va to'lov dasturi muvaffaqiyatli kirib borish imkoniyati kamroq bo'ladi.

Ehtiyotkorlik eng ko'plaridan biridir samarali usullar tahdidning oldini olish. Noma'lum shaxslardan kelgan har bir maktubga shubha bilan munosabatda bo'ling. Barcha qo'shimchalarni ochishga shoshilmang, agar shubhangiz bo'lsa, administratorga savol bilan murojaat qilish yaxshiroqdir. Aleksandr Vlasov, SKB Kontur axborot xavfsizligi tizimlarini joriy etish bo'limi katta muhandisi Yangi virus Petya.A ransomware, ehtimol, o'tgan haftaning asosiy voqeasi bo'ldi. Virus hujumi nafaqat Rossiya va MDH mamlakatlarida, balki butun dunyoda yuz minglab kompyuterlarning yuqishiga olib keldi. Bunga nima sabab bo'lishi mumkinligi haqida hali konsensus yo'q (masalan, eskirgan Windows versiyasi) va xavfli zonada kim: faqat muassasalar, banklar, davlat idoralari yoki Windows OS bilan ishlaydigan barcha kompyuterlar, tizimingizni oldindan himoya qilishingiz kerak. O'zingizni virusdan qanday himoya qilish kerak Petya to'lov dasturi? Asl Petya virusi birinchi marta 2016 yilda faollashdi. Ishlab chiquvchi Janus Cybercrime Solutions taxallusidan foydalanadi. Twitter’dagi akkaunt ham ma’lum – tajovuzkorlar Chimera virusini yaratgan hujumchilarning akkauntini buzib, @JanusSecretary akkauntidan foydalangan. Keling, buni eslaylik ochiq kirish ga qaytish imkonini beruvchi kalitlar chop etildi boshlang'ich holati ransomware tomonidan ta'sirlangan fayllar. Iyun oyida boshlangan NotPetya virusi epidemiyasidan so'ng, asl to'lov dasturi mualliflari yana bir bayonot berishdi. Ma'lum bo'lishicha, ular NotPetya'ni o'rganishgan, shuningdek, fayllarni shifrlash uchun Petya kalitlaridan foydalanishga harakat qilishgan. Biroq, ko'plab mutaxassislar darhol bu ish bermasligini taxmin qilishdi. Yangi virus boshqacha ishlaydi - u ataylab disk tuzilishiga jiddiy o'zgarishlar kiritadi (jumladan, MFT yozuvlarini shifrlash), shuningdek, kalitni butunlay o'chirib tashlaydi. Katta ehtimol bilan, ta'sirlangan fayllarni to'liq shifrlash jismonan mumkin emas. Petya.A virusi qanday tarqaladiYangi virusning tarqalishi oddiy fishing hujumi (mailing zararli kod elektron pochta manzillariga qo'shimchalar sifatida). Qo'shimchani o'z ichiga olgan har qanday shubhali elektron pochta potentsial tahdid manbai hisoblanadi. Qoida tariqasida, qo'shimchalar hujjatlar shaklida tarqatiladi Microsoft Word, lekin boshqa fayllar ham bo'lishi mumkin. Bu erda asosiylari haqida yana bir bor eslatish bejiz bo'lmaydi. Shubhali qo'shimchani ochgandan so'ng, kompyuter infektsiyalanadi va virus asosiyni shifrlaydi yuklash kirish. Petya.A virusi qanchalik xavfli?To'lov evaziga tizimning shifrini ochish oddiy kiberbulilar uchun juda keng tarqalgan va oddiy usuldir. Biroq, zararli kodning o'ziga kelsak, nufuzli manbalarga ko'ra, u havaskor bo'lmaydi. Bu shunchaki ransomware virusi emas. Ushbu kiberhujumni amalga oshirish uchun texnik shartlar va uskunalar oddiy tarmoq firibgarligi versiyasini istisno qiladi. Ayrim tahlilchilar fikricha, virus siyosiy ildizlarga ega. Biroq, biz uning oqibatlari haqida ko'proq tashvishlanamiz. Yangi Petya virusi shifrlaydi qattiq disk va yuklash yozuvini o'chiradi, bu esa tizim infektsiyalangan bo'lsa, ma'lumotni tiklashni juda qiyinlashtiradi. O'zingizni undan qanday himoya qilish kerak? O'zingizni Petya.A virusidan qanday himoya qilish kerakTo'lov dasturining ishlashini tahlil qilgandan so'ng, Symantec himoya qilishning oddiy usulini e'lon qildi. Ushbu usulning mohiyati yaratishdir tizim diski Petya.A ni ilgari yuqtirgan tizimga tushganiga ishontirishi kerak bo'lgan maxsus fayl.

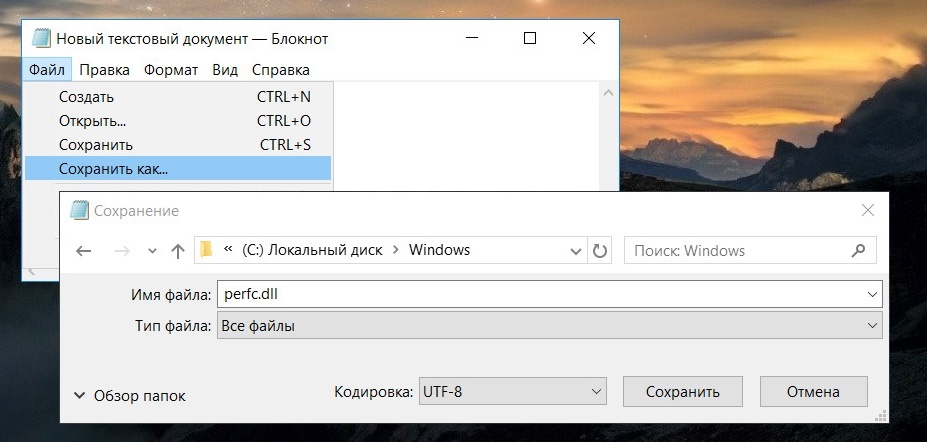

1. Oddiy Windows bloknotini oching Kashf qilib bu fayl, virus tizim uchun oqibatlarsiz ishlashni to'xtatadi. Shubhasiz, bu usul muammoning yakuniy yechimi sifatida ko'rib chiqilishi mumkin emas, lekin bugungi kunda o'zingizni Petya ransomware virusidan himoya qilish imkonini beruvchi ehtiyot chorasi sifatida Windows OS bilan ishlaydigan barcha tizimlarda amalga oshirish tavsiya etiladi. Janus Cybercrime Solutions yaqinda yana faollashdi. Mega.nz portalida asosiy kalitga ega arxiv nashr etildi, undan Petyaning barcha versiyalari uchun foydalanish mumkin: 2016 yilning birinchi versiyasi, ikkinchi modifikatsiyasi (Mischa ransomware bilan birlashtirilgan), shuningdek yangi versiya, bu GoldenEye nomi bilan tanilgan. Bir qator mutaxassislar allaqachon kalitning haqiqiyligini tekshirishgan va arxivga kirish uchun foydalanish mumkinligini tasdiqlashgan. Eslatib o'tamiz, ilgari mutaxassislar Petyaning birinchi versiyasini shifrlashni chetlab o'tishga muvaffaq bo'lishgan, ammo asosiy kalitni nashr etish sizga imkon beradi. bu jarayon tezroq va muvaffaqiyat ehtimolini oshiradi. |

Mashhur:

Yangi

- Winamp rus versiyasi bepul yuklab olish

- Instagram-ni qanday qilib chiroyli tarzda loyihalash kerak: tavsiyalar va ko'rsatmalar Instagram profilining sarlavhasida qanday ma'lumotlarni yozish kerak

- Qanday qilib ko'proq VKontakte abonentlarini olish mumkin: beshta samarali usul VKontakte guruhiga jonli obunachilarni qanday jalb qilish mumkin

- Nega Instagram ishlamaydi?

- Play Market: Internet aloqasi yo'q, Wi-Fi ulanishingizni tekshiring

- Word-ga skanerlangan matn yoki tasvirlarni qanday kiritish kerak Skanerlarni Word-ga qanday aylantirish mumkin

- Androidda pochtani sozlash Androidda pochta xabarnomalarini sozlash

- O'z VPN serveringizni qanday sozlash kerak VPN ulanishini qanday qo'shish mumkin

- Davr va aylanish chastotasi - Bilim Hipermarketi Davriy chastota

- Yandex brauzerini qanday qilib standart brauzer qilish mumkin Yandexni qanday qilib asosiy brauzer qilish mumkin

To'lov oynasi

To'lov oynasi