Abschnitte der Website

Die Wahl des Herausgebers:

- Dort lebte ein kleines Mädchen namens Ninotschka

- Alla Dovlatova: Biografie, Privatleben, Familie, Ehemann, Kinder, Schwangerschaft - Foto

- Unterrichtsentwicklung und Präsentation zum Thema „Codierung von Textinformationen“

- Dieser schreckliche Satz „Flugverbotszonen für Quadrocopter-Flüge sind auf der Karte verboten.“

- Folge mir Fotoprojekt

- Tests für Freunde online. • Sie erstellen einen Test •

- Mechanischer Taschenrechner Curta In welchem Jahrhundert wurde der erste mechanische Taschenrechner hergestellt?

- Farbe in der Computergrafik

- Klassifizierung von Speichermedien

- Numerologie von Telefonnummern, Glückszahlen und Entschlüsselung ihrer Bedeutung

Werbung

| So blockieren Sie den Zugriff auf Internetanwendungen. So verwalten Sie Berechtigungen für einzelne Apps auf Android |

|

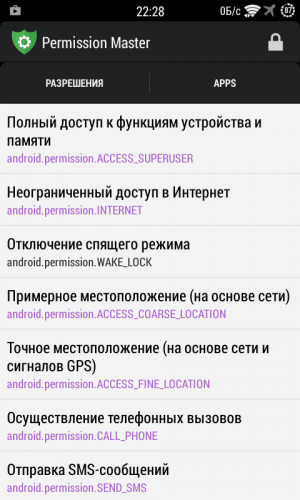

Die Unverletzlichkeit vertraulicher Daten und die Sicherheit der Privatsphäre der Besitzer von Android-Geräten hängen direkt von den installierten Anwendungen ab, genauer gesagt von den ihnen erteilten Berechtigungen. Viele Benutzer, die neuen Anwendungen auf Android bestimmte Berechtigungen zuweisen, sind möglicherweise verwirrt, da sie nicht über ausreichende Kenntnisse bestimmter Konzepte und Prozesse verfügen. Warum fordert eine Anwendung, die die entsprechenden Aufgaben nicht ausführt, Zugriff auf die Kamera, das Telefonbuch und sogar Schnellnachrichten an? Die Antwort ist eindeutig mehrdeutig. Wir schlagen vor, den Skandal zu erwähnen, der letztes Jahr im Zusammenhang mit Genehmigungen für aufkam Facebook Messenger. Wenn Sie auf alle erforderlichen Berechtigungen achten dieses Programm, können Sie zu dem Schluss kommen, dass sie ihr Privatleben ohne Ihr Wissen bewältigen kann. Wie sich später herausstellte, lag die Ursache des Problems in den Feinheiten der Architektur von Android-Programmen, da Anwendungen mit unterschiedlichen Zwecken äußerst ähnliche Berechtigungen erfordern. Um beispielsweise eine Taschenlampe zu betreiben, müssen Sie die Erlaubnis zum Aufnehmen von Fotos und Videos ohne entsprechende Bestätigung des Benutzers einholen. Unterm Strich ist die LED-Diode, die als Taschenlampe verwendet wird, ein integraler Bestandteil der Smartphone-Kameraschaltung. Wenn das Programm Zugriff auf die Taschenlampe hat, bedeutet dies, dass auch die Foto- und Videoaufzeichnung möglich ist, weshalb die Abfrage dieser Berechtigungen erscheint. Allerdings nehmen eigennützige Anwendungsersteller auch solche in die Liste der Berechtigungen auf, die es Ihnen ermöglichen, dank Spenden (interne Einkäufe) mit Gewinnen zu rechnen. Solche Fälle können sehr riskant sein, wenn Sie kein Passwort für Einkäufe im Market haben. Erhalten Sie kundenspezifische Berechtigungen für Funktionen wie Programmverlauf, Telefonbuch, Standortidentifizierung soziale Netzwerke, Browser, Navigatoren. Sie sollten jedoch auf keinen Fall in Spielen oder, wie bereits erwähnt, in „Taschenlampen“ vorhanden sein. Seien Sie äußerst vorsichtig in Bezug auf kostenlose Anwendungen, da sie personenbezogene Daten an Dritte weitergeben können oder von oben bis unten mit Werbung „vollgestopft“ sind. Es wird empfohlen, sich bei der Installation von Programmen sorgfältig über die erforderlichen Berechtigungen zu informieren, um nicht Opfer einer Täuschung zu werden. Denken Sie auch daran, dass es klüger ist, einen Dollar für eine App auszugeben, als Dutzende von Berechtigungen für andere kostenlose Alternativen zu erteilen. Installieren Sie keine Anwendungen, die für Sie nicht besonders wichtig sind. Wenn Sie sich die Zeit nehmen, alle erforderlichen Genehmigungen sorgfältig zu prüfen, können Sie sicherstellen, dass Risiken so weit wie möglich minimiert werden. Permission Master ist ein spezielles Modul für das Xposed Framework, das die Berechtigungen aller auf Ihrem Gadget installierten Programme verwalten soll. Detaillierte Beschreibung dieses Projekt mit Schritt für Schritt Anweisungen Ich habe ein Tutorial zur Installation von Xposed und einzelnen Modulen dafür erstellt, damit wir uns nicht noch einmal wiederholen, sondern direkt zur Arbeit von Permission Master übergehen.

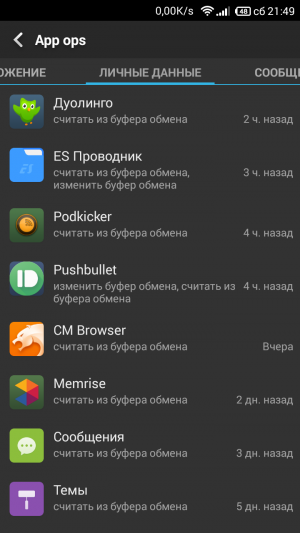

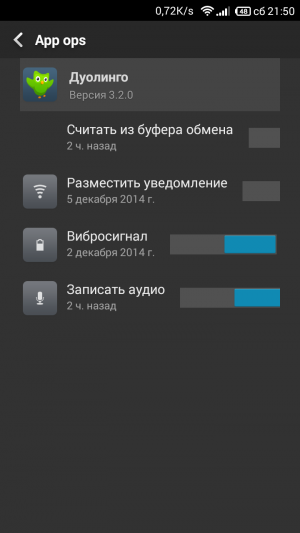

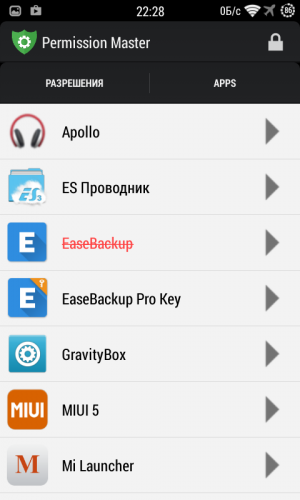

Nach der Installation des Moduls und dem Neustart des Geräts finden Sie in der Anwendungsliste ein neues Symbol in Form eines grünen Schildes mit einem Zahnrad. Wir starten das Programm und sehen ein Fenster, das in zwei Registerkarten unterteilt ist. Die erste enthält die Namen aller verfügbaren Genehmigungen. Durch Tippen auf einen beliebigen Namen in der Liste werden alle Programme angezeigt, die über diese Eigenschaft verfügen. Noch ein Tipp, und der Programmname wird rot und durchgestrichen – das bedeutet, dass die entsprechende Berechtigung deaktiviert wurde.

Auf der zweiten Registerkarte wird ungefähr der gleiche Algorithmus verwendet, hier sind jedoch alle Berechtigungen nach Programm gruppiert. Sie können die Liste der verfügbaren Aktionen für jede Anwendung anzeigen und unnötige Aktionen mit einem Fingertipp deaktivieren. Bitte beachten Sie, dass, wenn Sie Ihren Finger über den Namen einer Auflösung halten, ein Popup-Fenster mit Erläuterungen zu deren Eigenschaften angezeigt wird. Dies wird für diejenigen sehr nützlich sein, die an der Notwendigkeit und Sicherheit einer bestimmten Aktion zweifeln. Und um sich davor zu schützen zusätzliche Probleme Vergessen Sie nicht, zu den Permission Master-Einstellungen zu gehen und die Anzeige von Systemprogrammen zu deaktivieren. Die Permission Master-App wird für alle fortgeschrittenen Android-Benutzer nützlich sein, die die volle Kontrolle über haben möchten installierte Anwendungen. Jetzt haben Sie die Möglichkeit, Tracking-Funktionen zu deaktivieren, Programme zu schließen, die sie überhaupt nicht benötigen, Ihr Smartphone zu sperren und vieles mehr, was normalen Android-Benutzern nicht zur Verfügung steht. Zum Zeitpunkt der Installation fordert jedes Programm von uns die Rechte an, die für sein Funktionieren erforderlichen Aktionen durchzuführen. In der Regel stimmen wir dieser Bitte zu, ohne zu sehr ins Detail zu gehen, sondern verlassen uns einfach auf den guten Glauben der Anwendungsentwickler. In diesem Artikel erfahren Sie, wie Sie die Situation korrigieren und die Kontrolle über die Berechtigungen für auf Ihrem Smartphone installierte Programme übernehmen. Zunächst müssen Sie erklären, warum Sie möglicherweise die Funktionen bestimmter Programme einschränken möchten. Dies ist zunächst einmal aus Sicherheitsgründen notwendig. Wenn ein unschuldiger Taschenrechner oder eine Taschenlampe uneingeschränkten Netzwerkzugriff anfordert und versucht, Ihr Adressbuch auszulesen, dann ist das zumindest verdächtig. Und zweitens können Sie auf diese Weise die Funktionalität einiger Programme ändern. Indem Sie beispielsweise den Netzwerkzugriff für Anwendungen blockieren, die ihn nicht für die Ausführung ihrer grundlegenden Aufgaben benötigen, können Sie aufdringliche Werbung loswerden. Google in der Android-Version 4.3 enthalten Betriebssystem besonders Systemdienstprogramm App Ops für die Berechtigungsverwaltung installierte Programme. Es ist jedoch für Entwickler gedacht und nicht sichtbar normale Benutzer. In späteren Versionen von Android wurde dieses Dienstprogramm noch tiefer in den Tiefen des Systems versteckt, sodass es von unabhängigen Entwicklern erstellt wurde besonderer Nutzen, was den Zugriff auf App Ops erleichtert.

Nach der Installation und Aktivierung dieses Moduls im Xposed Framework müssen Sie Ihr Gerät neu starten. Die Permission Master-Oberfläche besteht aus zwei Registerkarten, von denen die erste alle verfügbaren Berechtigungen auflistet und die zweite die von Ihnen installierten Programme enthält. So können Sie schnell überprüfen, welche Rechte jedes Programm hat und bei Bedarf schnell unnötige deaktivieren. Das Standardverfahren zur Installation von Programmen im Android-Betriebssystem erfordert, dass Sie entweder der Anfrage der Anwendung zustimmen oder deren Installation abbrechen. Mit den in diesem Artikel beschriebenen Methoden können Sie das Schlaue tun: Installieren Sie zunächst das benötigte Programm und belassen Sie dann nur die Rechte, die es tatsächlich benötigt. Android verfügt über einen sehr guten Sicherheitsmechanismus namens App-Berechtigungssystem. Im Wesentlichen handelt es sich dabei um eine Reihe von Aktionen, die das System einer Anwendung ermöglicht. Tatsache ist, dass alle Anwendungen in Android standardmäßig in einer isolierten Umgebung ausgeführt werden – der sogenannten „Sandbox“. Und um irgendetwas mit etwas sozusagen Öffentlichem zu tun, brauchen sie eine Erlaubnis. Diese Berechtigungen sind in mehrere Kategorien unterteilt, wir interessieren uns jedoch nur für zwei davon – „Normal“ und „Gefährlich“. Die Gruppe „Normal“ umfasst Dinge wie den Zugriff auf das Internet, das Erstellen von Verknüpfungen, die Verbindung über Bluetooth usw. Diese Berechtigungen werden Anwendungen gewährt, ohne dass die Zustimmung des Benutzers erforderlich ist, was bedeutet, dass das System Sie nichts fragt. Um jedoch eine der „gefährlichen“ Berechtigungen zu erhalten, muss die Anwendung den Gerätebesitzer fragen, ob er mit der Erteilung einverstanden ist. Welche Gefahren bergen „gefährliche“ Berechtigungen und lohnt es sich, sie für Anwendungen zu erteilen? Lass es uns herausfinden. Gefährliche BerechtigungenDie Kategorie „Gefährlich“ umfasst neun Gruppen von Berechtigungen, die auf die eine oder andere Weise mit der Sicherheit von Benutzerdaten zusammenhängen. Jede der Gruppen enthält wiederum mehrere Berechtigungen, die eine Anwendung anfordern kann. Wenn der Benutzer bereits eine der Berechtigungen in dieser Gruppe genehmigt hat, erhält die Anwendung automatisch alle anderen Berechtigungen derselben Gruppe – ohne eine erneute Anfrage an den Benutzer. Wenn eine Anwendung beispielsweise bereits die Erlaubnis zum Lesen von SMS angefordert und erhalten hat, wird sie dies anschließend tun automatisch erhält von dieser Gruppe die Berechtigung zum Senden von SMS, zum Empfangen von MMS sowie alle anderen Berechtigungen. Kalender

Was ist gefährlich: Wenn Sie ein elektronisches Tagebuch aktiv nutzen, können Sie durch den Zugriff darauf alles darüber erfahren, was Sie in der Vergangenheit getan haben, was Sie heute tun und was Sie in Zukunft tun werden – ein echter Fund für einen Spion. Außerdem kann eine falsch geschriebene Bewerbung dazu führen, dass wichtige Besprechungen versehentlich aus dem Kalender gelöscht werden. KameraWas ist gefährlich: Ermöglicht der Anwendung, alle Ihre Bewegungen zu verfolgen. Betrüger könnten beispielsweise herausfinden, dass Sie im Urlaub waren, und versuchen, Ihr Zuhause zu besuchen. Mikrofon

Was ist gefährlich: Die Anwendung kann alles, was in der Nähe des Smartphones passiert, mit Ton aufzeichnen. Alle deine Gespräche. Nicht nur per Telefon. Telefon

Was ist gefährlich: Indem Sie einer Anwendung aus dieser Gruppe die Berechtigung erteilen, erlauben Sie ihr, nahezu alle Aktionen im Zusammenhang mit der Sprachkommunikation auszuführen. Die Anwendung kann herausfinden, wann und wen Sie angerufen haben. Oder rufen Sie überall auf Ihre Kosten an, auch zu „sehr kostenpflichtigen“ Nummern. Sensoren

Was ist gefährlich: Ermöglicht einer Anwendung, mithilfe von Informationen von Sensoren in der entsprechenden Kategorie zu überwachen, was mit Ihrem Körper geschieht, sofern Sie diese besitzen und verwenden (Smartphone-Bewegungssensoren sind in dieser Kategorie nicht enthalten). SMS

Was ist gefährlich: Ermöglicht einer Anwendung, alle Ihre Daten zu empfangen und zu lesen Textnachrichten. Und senden Sie auch SMS (natürlich auf Ihre Kosten) – zum Beispiel, um Sie für einen kostenpflichtigen „Dienst“ anzumelden. Erinnerung

Was ist gefährlich: Gibt der Anwendung die Möglichkeit, alle im Speicher des Smartphones gespeicherten Dateien zu lesen, zu ändern und zu löschen. So legen Sie App-Berechtigungen festSie sollten mit den Berechtigungen, die eine Anwendung anfordert, vorsichtig sein. Wenn eine Spiel- oder Foto-App Zugriff auf Ihren aktuellen Standort anfordert, ist das höchstwahrscheinlich nicht normal – solche Apps diese Information nichts. Die Navigationsanwendung benötigt aber unbedingt GPS – allerdings ist es wiederum überhaupt nicht nötig, ihr beispielsweise Zugriff auf Kontakte oder SMS zu gewähren. Wenn die von einer Anwendung angeforderten Rechte zu verdächtig erscheinen, ist es besser, eine solche Anwendung überhaupt nicht zu installieren. Wenn die von einer Anwendung angeforderten Rechte zu verdächtig erscheinen, ist es besser, eine solche Anwendung überhaupt nicht zu installieren. Oder Sie können ihm einfach den Zugriff auf Funktionen und Daten verweigern, die Sie nicht teilen möchten. In Android-Version 6 und neuere Apps Zeigen Sie dem Benutzer eine Anfrage in dem Moment an, in dem er die eine oder andere der „gefährlichen“ Berechtigungen benötigt. Wenn Sie dem Zugriff auf die Anwendung nicht zustimmen, können Sie einfach auf die Schaltfläche „Ablehnen“ klicken. Wenn die Anwendung jedoch tatsächlich die eine oder andere Berechtigung benötigt, kann es zu Fehlern bei der Ausführung kommen.

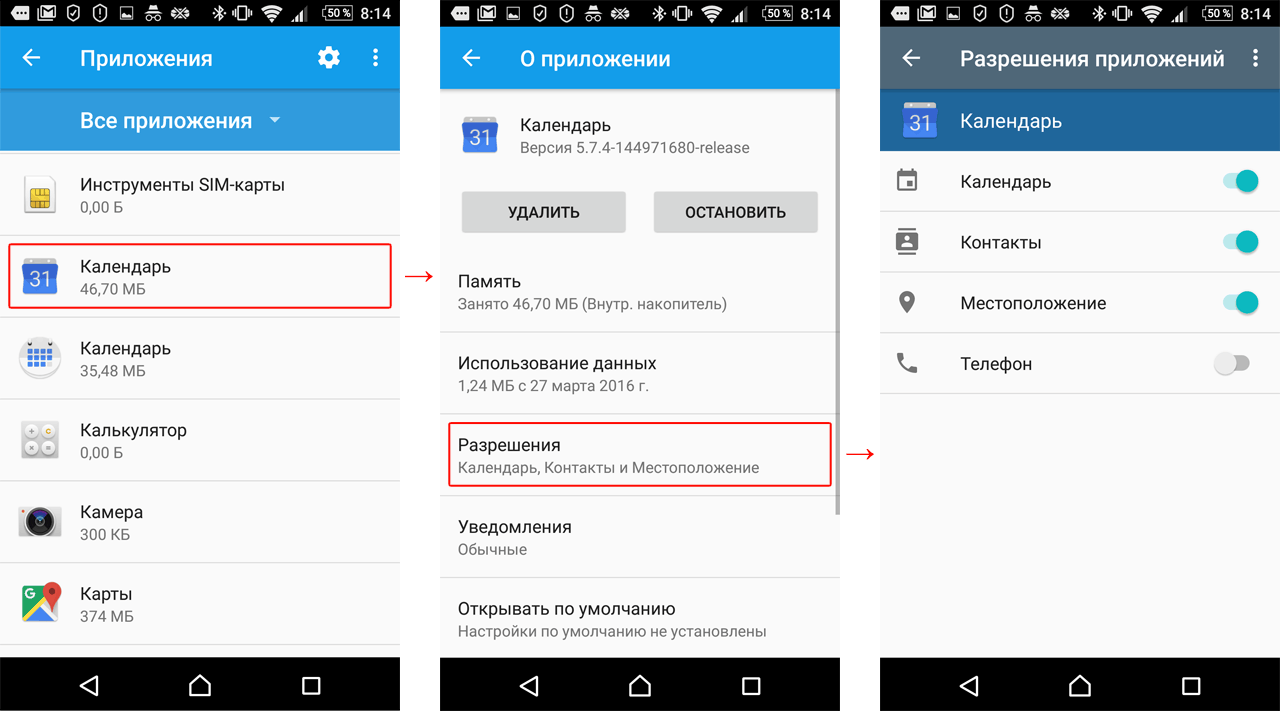

Darüber hinaus kann die Liste der erteilten Berechtigungen jederzeit in den Betriebssystemeinstellungen überprüft und geändert werden. Gehen Sie dazu zu Einstellungen -> Anwendungen.

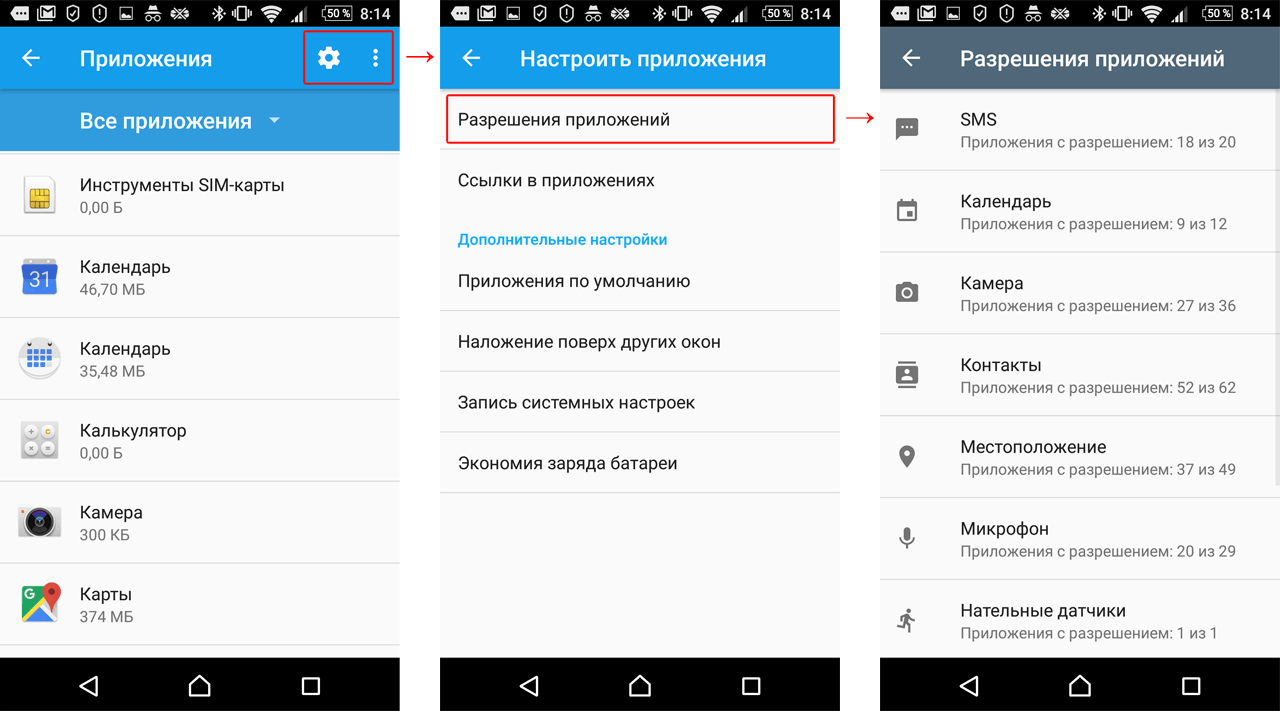

Zweitens können Sie es sich ansehen volle Liste Anwendungen, die eine der „gefährlichen“ Berechtigungen angefordert haben oder möglicherweise anfordern. Finden Sie beispielsweise heraus, welche Anwendungen bereit wären, Sie um den Zugriff auf Kontakte zu bitten und welche bereits erlaubt sind, und verweigern Sie dies auch denjenigen, denen Sie nicht vertrauen. Klicken Sie dazu auf das Zahnrad in der oberen rechten Ecke und wählen Sie aus Anwendungsberechtigungen.

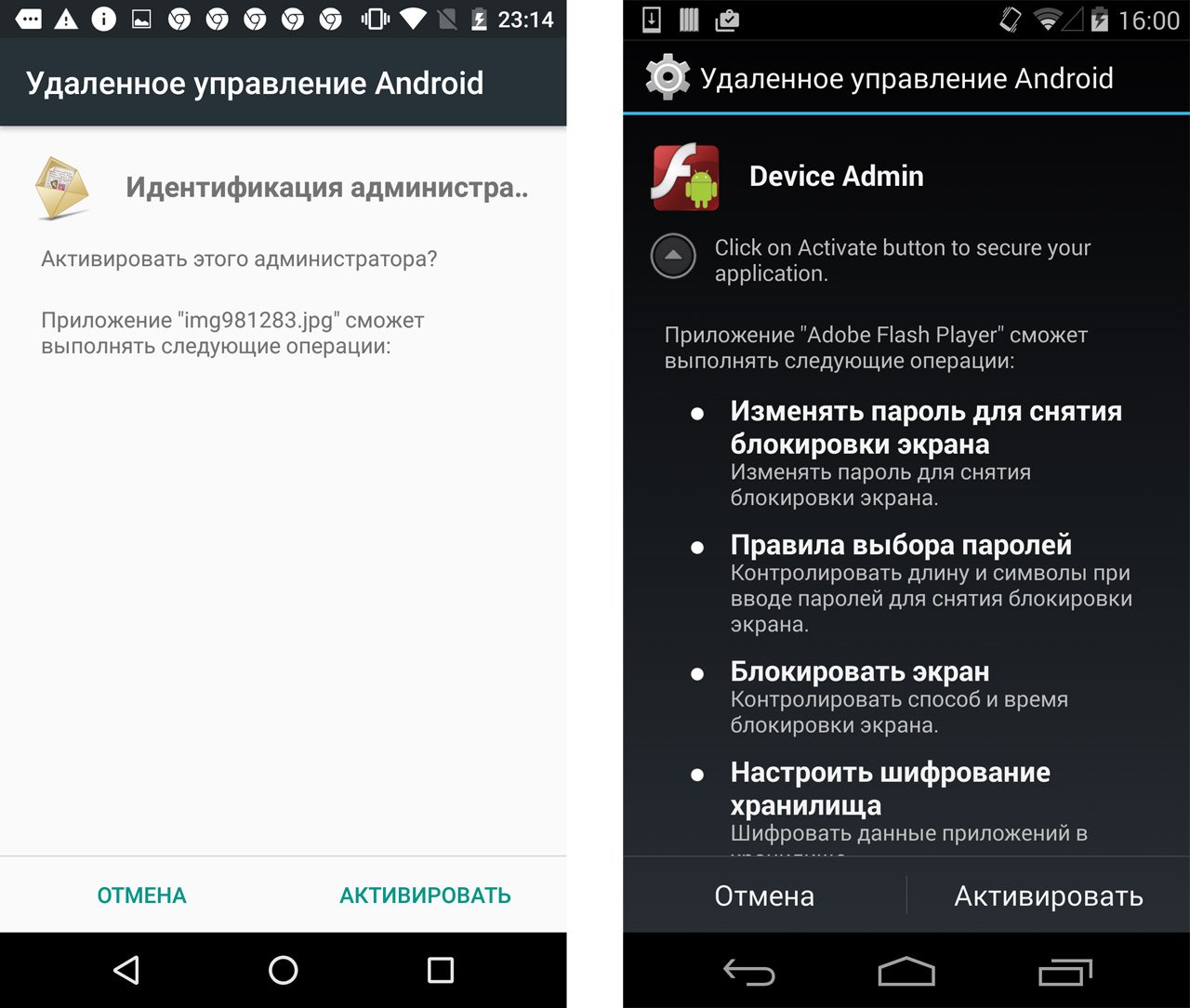

So muss eine Anwendung, beispielsweise zum Versenden einer SMS, den Benutzer einmal um Erlaubnis bitten. Anschließend kann der Benutzer der Anwendung dieses Recht jederzeit verweigern, indem er einfach den Kreis in den Einstellungen verschiebt. SonderrechteZusätzlich zu den Berechtigungen, die unter die Kategorie „Gefährlich“ fallen, gibt es in Android noch einige weitere App-Berechtigungen, über die es sich zu informieren lohnt. Wenn eine Anwendung solche Rechte anfordert, ist das ein Grund, sorgfältig darüber nachzudenken und zu prüfen, ob Sie auf einen Trojaner gestoßen sind. BarrierefreiheitDurch diese Berechtigungen in einer App kann die Nutzung der App oder des Geräts für Benutzer mit Behinderungen wie Sehbehinderung oder Hörproblemen erleichtert werden. Aber zur selben Zeit Android-System ist so konzipiert, dass sich die gleichen Funktionen als sehr praktisches Werkzeug für bösartige Anwendungen erweisen. Mit diesen Rechten können Trojaner Daten aus anderen Anwendungen abfangen, darunter auch vom Benutzer eingegebene Texte. Darüber hinaus kann Malware mithilfe dieser Funktionen sogar Anwendungen kaufen Google Play Speichern. Standard-SMS-AnwendungViele Trojaner versuchen, zur Standard-SMS-Anwendung zu werden, da sie dadurch nicht nur SMS lesen, sondern diese auch in modernen Versionen vor dem Benutzer verbergen können Android-Versionen. Beispielsweise können Trojaner dies benötigen, um Einmalcodes zur Bestätigung von Banktransaktionen abzufangen. Rechte, Ihr Fenster über anderen Anwendungen anzuzeigenMit diesen Rechten können Trojaner ihre Phishing-Fenster über anderen Anwendungen wie Mobile Banking oder sozialen Netzwerken anzeigen. Es scheint Ihnen, als würden Sie Ihren Benutzernamen und Ihr Passwort in das Fenster einer echten Anwendung eingeben – tatsächlich geschieht dies jedoch in einem gefälschten Fenster, das vom Trojaner und den Daten erstellt wurde Konto Leck an die Angreifer. GeräteadministratorrechteMit diesen Rechten kann die Anwendung unter anderem das Passwort ändern, die Kamera sperren oder sogar alle Daten vom Gerät löschen. Viele Trojaner fordern diese Rechte, weil die Anwendung, die als Geräteadministrator fungiert, viel schwieriger zu entfernen ist.

Superuser-RechteDas sind die gefährlichsten Rechte. Im Normalmodus erlaubt Android einer Anwendung nicht, solche Rechte zu erhalten, aber einige Trojaner sind in der Lage, selbst Superuser-Rechte zu erlangen, indem sie Schwachstellen im System ausnutzen. Das Unangenehmste daran ist, dass eine Anwendung, die über Superuser-Rechte verfügt, alle anderen Schutzmechanismen außer Kraft setzt: Durch die Ausnutzung dieser Rechte kann die Malware jede Aktion im System ausführen, unabhängig davon, welche Berechtigungen ihr erteilt wurden. Es ist sogar erwähnenswert neues System Die in Android 6 eingeführte Berechtigungsfunktion schützt nicht vor Malware, sondern bietet dem Benutzer lediglich die Möglichkeit, Daten- oder Geldverluste zu verhindern. Beispielsweise verlangt der Gugi-Trojaner ständig die Rechte des Benutzers, andere Anwendungen außer Kraft zu setzen, und begründet dies mit der Notwendigkeit, mit Windows zu arbeiten. Nach Erhalt dieser Rechte blockiert der Trojaner mit seinem Fenster den Betrieb des Geräts, bis er alle anderen erforderlichen Rechte erhält. AbschlussNicht alle Apps sollten auf Ihrem Smartphone tun und lassen können, was sie wollen. Und es ist besser, einige Berechtigungen überhaupt nicht zu erteilen – zum Glück erlaubt Android 6 und höher dies. Allerdings gibt es einige Anwendungen, die wirklich viele unterschiedliche Rechte benötigen. Zum Beispiel, Antivirenprogramme Um ordnungsgemäß zu funktionieren, das System scannen und sich proaktiv vor Bedrohungen schützen zu können, benötigen Sie nicht nur die Berechtigung zum Zugriff auf Dateien, sondern noch viel mehr. Allerdings sollten Sie auch Anwendungen, denen Sie vertrauen, nicht blind Berechtigungen erteilen. Bevor Sie diese Berechtigungen erteilen, überlegen Sie, ob diese bestimmte Anwendung sie wirklich benötigt. Diese Wachsamkeit schützt jedoch nicht davor, dass sich manche Malware durch Schwachstellen im System selbst Rechte verschafft. Daher ist es nicht nur wichtig, die Berechtigungen für relativ „friedliche“ Anwendungen, die nach Ihren persönlichen Daten suchen, richtig zu konfigurieren, sondern auch über die Möglichkeit zu verfügen, viel gefährlichere „gewalttätige“ Malware zu erkennen – vergessen Sie nicht, ein zuverlässiges Antivirenprogramm auf Ihrem Android-Gerät zu installieren Gerät. Jedes Mal, wenn wir eine neue Anwendung auf Android installieren, werden wir um unsere Zustimmung gebeten, bestimmte Aktionen zuzulassen. Meistens achtet niemand auf diese Liste von Berechtigungen. Wir stimmen zu und setzen die Installation fort, in der Hoffnung, dass die Anwendung überprüft wurde und keinen Schaden anrichten kann. In diesem Artikel erklären wir Ihnen, welche Anwendungsberechtigungen es auf Android gibt und wie Sie diese verwalten. Was sind Anwendungsberechtigungen auf Android?Android-Anwendungen können auf Systemhardware- und Softwareressourcen zugreifen. Zum Beispiel Zugriff auf Standortverfolgung, Kamera- und Audioaufzeichnung, Tätigen von Anrufen, Zahlungen usw. Während der Installation einer Anwendung können wir eine Liste der erforderlichen Berechtigungen sehen. Ohne unsere Zustimmung zur Erteilung dieser Berechtigungen wird keine Anwendung installiert. Sie können die Anwendungsberechtigungen auf Android auch unmittelbar vor der Installation anzeigen:

Sie sollten sich vor Anwendungen in Acht nehmen, die um Erlaubnis bitten, Aktionen auszuführen, die für sie untypisch sind. Wenn beispielsweise eine Anwendung zum Einschalten einer Taschenlampe Zugriff auf das Internet anfordert und versucht, Ihre Nachrichten zu lesen. Es ist zu beachten, dass in vielen Fällen der Internetzugang ausschließlich zum Laden von Werbung in die Anwendung erforderlich ist. Im Falle einer Taschenlampenanwendung kann der Internetzugang daher verboten werden. Anwendungsberechtigungen verwaltenDie Verwaltung von Anwendungsberechtigungen wurde erstmals mit der Veröffentlichung von Android 4.3 möglich; zu diesem Zweck wurde das System um das Dienstprogramm App Ops erweitert. Der Zugriff darauf wurde jedoch über die Einstellungen verweigert, da es ausschließlich für Entwickler gedacht war. Ab Android 5.0 erhalten Sie Zugriff auf die Verwaltung von Berechtigungen regelmäßiger Benutzer Es ist noch schwieriger geworden, aber bereits in Android 6 haben Entwickler jedem die Möglichkeit gegeben, Anwendungsberechtigungen über die Geräteeinstellungen zu verwalten. Anwendungsberechtigungen auf Android 4.3-4.4Wenn Sie ein Smartphone mit Android-Version 4.3-4.4 besitzen, hilft Ihnen das AppOps-Dienstprogramm beim Zugriff auf die Verwaltung von Anwendungsberechtigungen. Das Verfahren ist wie folgt:

Anwendungsberechtigungen für Android 5.0-5.1Wenn Sie haben Root hat recht a (Sie können die Berechtigungen aller Anwendungen, Systeme und Drittanbieter verwalten):

Wenn Sie keine Root-Rechte haben (Sie können nur die Berechtigungen von Drittanbieteranwendungen verwalten):

Anschließend können Sie in App Ops – Permission Manager die Berechtigungseinstellungen für eine bestimmte Anwendung nach Ihrem Ermessen konfigurieren. Wie steuern Sie Anwendungsberechtigungen auf Android? Schreiben Sie Ihre Optionen für den Kommentar. Antworten auf FragenNach dem Festlegen der Berechtigungen ist die Anwendung abgestürzt. Was soll ich tun?Dies kann passieren, wenn die Bewerbung unter mehr geschrieben wird alte Version Android als auf Ihrem Gerät. Wenn die Anwendung abstürzt, gehen Sie zur Berechtigungsverwaltung und aktivieren Sie die deaktivierte Berechtigung erneut. Danach funktioniert die Anwendung normal. |

Beliebt:

Neu

- Alla Dovlatova: Biografie, Privatleben, Familie, Ehemann, Kinder, Schwangerschaft - Foto

- Unterrichtsentwicklung und Präsentation zum Thema „Codierung von Textinformationen“

- Dieser schreckliche Satz „Flugverbotszonen für Quadrocopter-Flüge sind auf der Karte verboten.“

- Folge mir Fotoprojekt

- Tests für Freunde online. • Sie erstellen einen Test •

- Mechanischer Taschenrechner Curta In welchem Jahrhundert wurde der erste mechanische Taschenrechner hergestellt?

- Farbe in der Computergrafik

- Klassifizierung von Speichermedien

- Numerologie von Telefonnummern, Glückszahlen und Entschlüsselung ihrer Bedeutung

- Verwalten des Berichtstyps auf SKD 1S SKD, der eine Tabelle mit einem Layout anzeigt