|

این پردازش از عملکرد استاندارد پستی استفاده می کند، اما تعیین لیست گیرندگان را با استفاده از دکمه پر می کند. ما پردازش را به صورت خارجی وصل می کنیم یا از طریق "File-Open" از آن استفاده می کنیم. به تب "تنظیمات" بروید. موارد زیر را پر کنید این پردازش از عملکرد استاندارد پستی استفاده می کند، اما تعیین لیست گیرندگان را با استفاده از دکمه پر می کند. ما پردازش را به صورت خارجی وصل می کنیم یا از طریق "File-Open" از آن استفاده می کنیم. به تب "تنظیمات" بروید. موارد زیر را پر کنید

|

|

05/23/16 45.3K بسیاری از مدیران شبکه اغلب با مشکلاتی مواجه می شوند که با تجزیه و تحلیل ترافیک شبکه قابل حل است. و در اینجا با چنین مفهومی به عنوان تحلیلگر ترافیک مواجه می شویم. پس چیست؟ آنالیزورها و کلکسیونرهای NetFl 05/23/16 45.3K بسیاری از مدیران شبکه اغلب با مشکلاتی مواجه می شوند که با تجزیه و تحلیل ترافیک شبکه قابل حل است. و در اینجا با چنین مفهومی به عنوان تحلیلگر ترافیک مواجه می شویم. پس چیست؟ آنالیزورها و کلکسیونرهای NetFl

|

|

حتی اگر یک آنتی ویروس قدرتمند نصب کرده باشید که سیستم عامل شما را از داخل و خارج کنترل می کند (همانطور که توسعه دهنده ادعا می کند)، همیشه با چنین سردردهایی مانند اسکریپت های جاسوسی مقابله نخواهد کرد. آنها راه را برای مهاجمان و کلاهبرداران باز می کنند، حتی اگر یک آنتی ویروس قدرتمند نصب کرده باشید که سیستم عامل شما را از داخل و خارج کنترل می کند (همانطور که توسعه دهنده ادعا می کند)، همیشه با چنین سردردهایی مانند اسکریپت های جاسوسی مقابله نخواهد کرد. آنها راه را برای مهاجمان و کلاهبرداران باز می کنند،

|

|

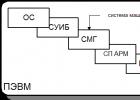

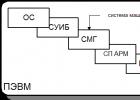

دانشگاه دولتی ولگا ارتباطات از راه دور و علوم اطلاعات گروه سیستم های اطلاعات اقتصادی چکیده در مورد تئوری رشته سیستم های اطلاعات اقتصادی "محل کار خودکار" تکمیل شده توسط دانشجوی گروه IE-81 O دانشگاه دولتی ولگا ارتباطات از راه دور و علوم اطلاعات گروه سیستم های اطلاعات اقتصادی چکیده در مورد تئوری رشته سیستم های اطلاعات اقتصادی "محل کار خودکار" تکمیل شده توسط دانشجوی گروه IE-81 O

|

|

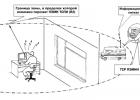

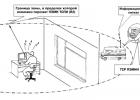

KHOREV آناتولی آناتولیویچ، دکترای علوم فنی، پروفسور کانال های فنی برای نشت اطلاعات پردازش شده توسط ابزار فنی. این نشریه مجموعه ای از مقالات را باز می کند که نسخه مجله کتاب A.A. Khorev را تشکیل می دهد. «حفاظت از اطلاعات در مورد KHOREV آناتولی آناتولیویچ، دکترای علوم فنی، پروفسور کانال های فنی برای نشت اطلاعات پردازش شده توسط ابزار فنی. این نشریه مجموعه ای از مقالات را باز می کند که نسخه مجله کتاب A.A. Khorev را تشکیل می دهد. «حفاظت از اطلاعات در مورد

|

این پردازش از عملکرد استاندارد پستی استفاده می کند، اما تعیین لیست گیرندگان را با استفاده از دکمه پر می کند. ما پردازش را به صورت خارجی وصل می کنیم یا از طریق "File-Open" از آن استفاده می کنیم. به تب "تنظیمات" بروید. موارد زیر را پر کنید

این پردازش از عملکرد استاندارد پستی استفاده می کند، اما تعیین لیست گیرندگان را با استفاده از دکمه پر می کند. ما پردازش را به صورت خارجی وصل می کنیم یا از طریق "File-Open" از آن استفاده می کنیم. به تب "تنظیمات" بروید. موارد زیر را پر کنید 05/23/16 45.3K بسیاری از مدیران شبکه اغلب با مشکلاتی مواجه می شوند که با تجزیه و تحلیل ترافیک شبکه قابل حل است. و در اینجا با چنین مفهومی به عنوان تحلیلگر ترافیک مواجه می شویم. پس چیست؟ آنالیزورها و کلکسیونرهای NetFl

05/23/16 45.3K بسیاری از مدیران شبکه اغلب با مشکلاتی مواجه می شوند که با تجزیه و تحلیل ترافیک شبکه قابل حل است. و در اینجا با چنین مفهومی به عنوان تحلیلگر ترافیک مواجه می شویم. پس چیست؟ آنالیزورها و کلکسیونرهای NetFl حتی اگر یک آنتی ویروس قدرتمند نصب کرده باشید که سیستم عامل شما را از داخل و خارج کنترل می کند (همانطور که توسعه دهنده ادعا می کند)، همیشه با چنین سردردهایی مانند اسکریپت های جاسوسی مقابله نخواهد کرد. آنها راه را برای مهاجمان و کلاهبرداران باز می کنند،

حتی اگر یک آنتی ویروس قدرتمند نصب کرده باشید که سیستم عامل شما را از داخل و خارج کنترل می کند (همانطور که توسعه دهنده ادعا می کند)، همیشه با چنین سردردهایی مانند اسکریپت های جاسوسی مقابله نخواهد کرد. آنها راه را برای مهاجمان و کلاهبرداران باز می کنند، دانشگاه دولتی ولگا ارتباطات از راه دور و علوم اطلاعات گروه سیستم های اطلاعات اقتصادی چکیده در مورد تئوری رشته سیستم های اطلاعات اقتصادی "محل کار خودکار" تکمیل شده توسط دانشجوی گروه IE-81 O

دانشگاه دولتی ولگا ارتباطات از راه دور و علوم اطلاعات گروه سیستم های اطلاعات اقتصادی چکیده در مورد تئوری رشته سیستم های اطلاعات اقتصادی "محل کار خودکار" تکمیل شده توسط دانشجوی گروه IE-81 O KHOREV آناتولی آناتولیویچ، دکترای علوم فنی، پروفسور کانال های فنی برای نشت اطلاعات پردازش شده توسط ابزار فنی. این نشریه مجموعه ای از مقالات را باز می کند که نسخه مجله کتاب A.A. Khorev را تشکیل می دهد. «حفاظت از اطلاعات در مورد

KHOREV آناتولی آناتولیویچ، دکترای علوم فنی، پروفسور کانال های فنی برای نشت اطلاعات پردازش شده توسط ابزار فنی. این نشریه مجموعه ای از مقالات را باز می کند که نسخه مجله کتاب A.A. Khorev را تشکیل می دهد. «حفاظت از اطلاعات در مورد